Wenn eine potenzielle Verletzung zu einer konkreten Bedrohung wird, sind die Geschwindigkeit und Wirksamkeit Ihrer Reaktion von Bedeutung. Laut IBM beliefen sich die durchschnittlichen Kosten einer Datenschutzverletzung im Jahr 2023 auf 4,45 Millionen US-Dollar –– ein Anstieg von 15 % gegenüber den vorangegangenen drei Jahren. Identity ist von zentraler Bedeutung, um diese kostspieligen Folgen zu verhindern, und kann eine wichtige Rolle bei der Erkennung und Eindämmung von Angriffen spielen, wenn böswillige Akteure mit gestohlenen Anmeldedaten in private Systeme eindringen.

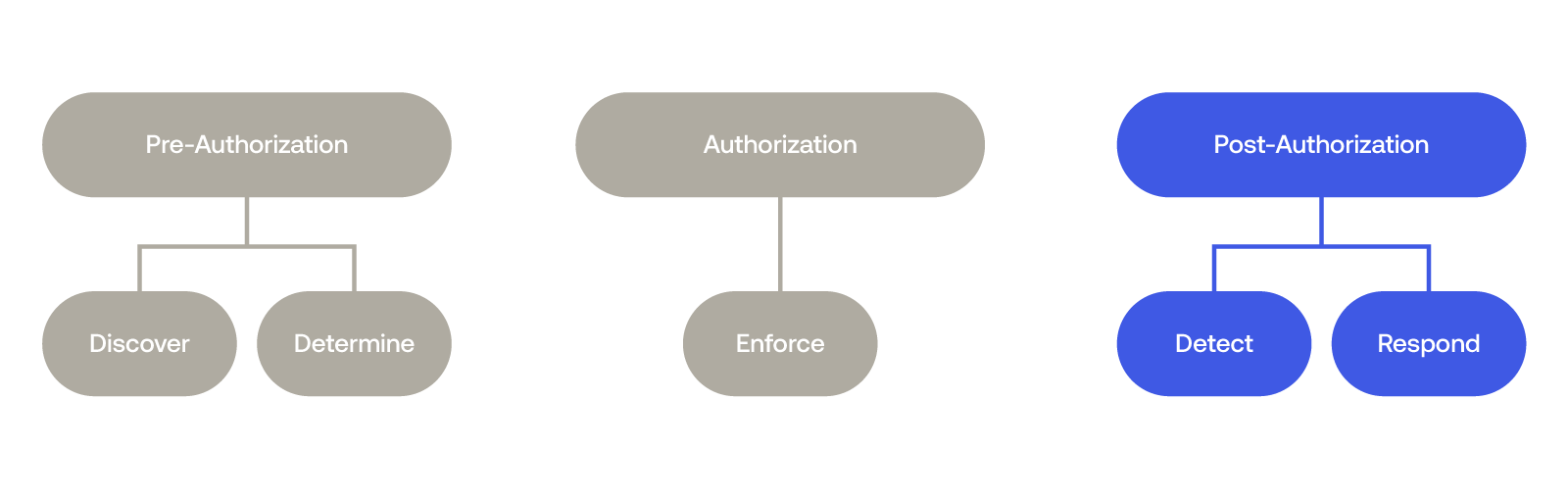

In vielen Fällen schenken Sicherheits- und IT-Verantwortliche jedoch den Maßnahmen nach der Authentifizierung, die erforderlich sind, um potenzielle Angreifer abzuwehren, nicht genügend Aufmerksamkeit und konzentrieren sich lieber auf den Akt der Authentifizierung. Diese übermäßige Betonung des Angriffszeitpunkts ignoriert Möglichkeiten vor und nach der Authentifizierung, um Schäden zu mindern und zu verhindern, dass Angriffe überhaupt in die Authentifizierungsphase gelangen.

Um ihren Organisationen den bestmöglichen Schutz vor der wachsenden Flut hochentwickelter Bedrohungen zu bieten, müssen Sicherheitsverantwortliche einen ganzheitlicheren Ansatz für Identity-basierte Sicherheit verfolgen – einen Ansatz, der Bedrohungen vor, während und nach auf Authentifizierung basierenden Angriffen reduziert.

Heute konzentrieren wir uns auf die Maßnahmen nach der Authentifizierung, die Sicherheitsverantwortliche priorisieren sollten, um die Stärke ihrer Identity Security zu maximieren: Erkennung und Reaktion auf potenzielle Angriffe.

Der Bedarf an einer einheitlichen Lösung

Einige Organisationen verwalten die Aspekte ihrer Sicherheitsarchitektur nach der Authentifizierung über ein Netzwerk einzelner Punktlösungen, die auf spezifische Funktionen ausgerichtet sind. Beispielsweise könnten sie eine Lösung für Authentifizierungsprotokolle wie Multi-Faktor-Authentifizierung (FA) und Single Sign-On verwenden und eine völlig andere Lösung für die Erkennung und Abwehr von Bedrohungen.

Das Problem bei diesem Ansatz ist, dass diese Punktlösungen selten in dem Masse miteinander integriert sind, das für ein ganzheitliches Identity und Access Management erforderlich ist. Wenn Bedrohungssignale in verschiedenen Systemen und Anwendungen isoliert sind (die jeweils von einem anderen Team und mit unterschiedlichen Berechtigungsstrukturen verwaltet werden), können Sicherheitsverantwortliche potenzielle Bedrohungen nicht schnell genug erkennen und darauf reagieren.

Weit davon entfernt, das Unternehmen vor Bedrohungen zu schützen, können die verteilte Autorität und die Informationssilos, die diesen Legacy-Lösungen innewohnen, den Schaden, der durch eine schwerwiegende Verletzung verursacht wird, tatsächlich noch verstärken. Ein einheitlicher Ansatz für Workforce Identity löst dies, indem er ein umfassendes, intuitives und sicheres Mittel zur Bewältigung der beiden wichtigsten Sicherheitsaspekte vor der Authentifizierung bietet.

- Potenzielle Bedrohungen schnell erkennen

- Automatisierung von Reaktionen auf potenzielle Bedrohungen

Eine bessere Möglichkeit, potenzielle Bedrohungen zu erkennen und darauf zu reagieren

Eine wirksame Bedrohungsabwehr beginnt mit einem umfassenden Plan zur Erkennung und Bewertung von Bedrohungen in der gesamten Sicherheitsinfrastruktur eines Unternehmens. Ein einheitlicher Ansatz für Identity bietet Sicherheits- und IT-Teams

- Vollständiges Toolkit, das First- und Third-Party-Indikatoren nutzt, um kontinuierlich Risiken im gesamten Unternehmen zu bewerten und potenzielle Identity-Bedrohungen sofort aufzudecken

- KI-gestützte Risiko-Scores (generiert anhand von Risikoindikatoren aus unterschiedlichen Tools und Systemen) für den Identity-Status individueller Benutzer und die gesamte Unternehmensumgebung

- Echtzeitanalysen von gefährdeten Benutzern, Zugriffsverletzungen sowie potenziellen Konfigurationsfehlern, die zu Schwachstellen führen können

Sobald eine potenzielle Bedrohung erkannt wird, benötigen Sicherheitsverantwortliche eine automatisierte Reaktionsstrategie, die in der Lage ist, potenzielle Sicherheitsverletzungen auf ihrem Weg zu stoppen. Ein einheitlicher Ansatz für Identity bietet Sicherheits- und IT-Teams

- Risikobasierte Automatisierung, die Benutzer, Anwendungen und Geräte abdeckt, um sofortige, kontextbezogene Entscheidungen über das Gewähren oder Blockieren des Zugriffs zu ermöglichen

- Die Option, Benutzer basierend auf Risikosignalen universell abzumelden

- Step-up MFA-Optionen, die mit erhöhtem Risiko korrelieren

- Optimierte, automatisierte SecOps-Reaktionsmaßnahmen, einschließlich Zugriffskontrollen

Die Vorteile von Okta

Okta Workforce Identity Cloud vereinheitlicht das digitale Sicherheitsmanagement in allen Aspekten der Identität, einschliesslich der Erkennung und Reaktion auf potenzielle Bedrohungen. Möchten Sie mehr erfahren? Lesen Sie unsere Blogs zur einheitlichen Reaktion auf auth und Pre-Auth-Sicherheit.