Robuster Identitätsschutz beginnt, bevor Angreifer Ihre digitale Haustür erreichen.

Identität ist der häufigste Angriffsvektor für Akteure mit böswilligen Absichten, die unrechtmäßig auf sensible Daten zugreifen wollen. Über 80 % der Sicherheitsverletzungen sind auf irgendeine Form von Missbrauch von Zugangsdaten zurückzuführen, was die zuverlässige Authentifizierung von Identitäten zu einem zentralen Anliegen für Sicherheitsverantwortliche in allen Branchen macht.

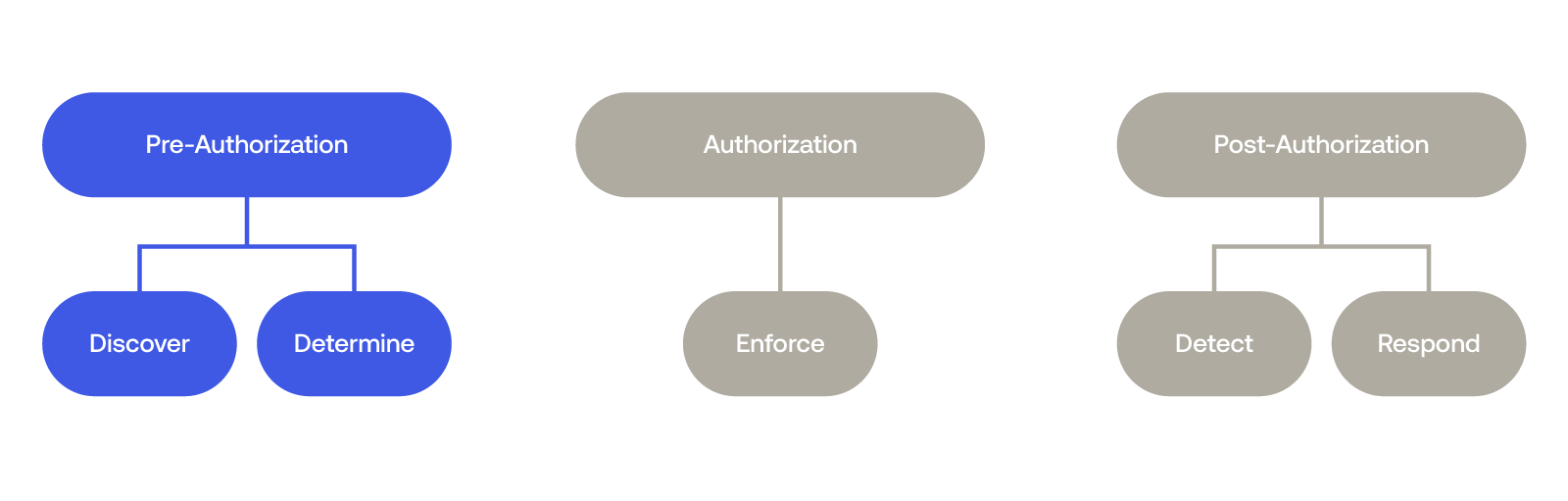

In vielen Fällen beschränken Sicherheits- und IT-Verantwortliche ihren Fokus jedoch auf den Akt der Authentifizierung, wodurch sich ihr Handlungsspielraum zur Abwehr potenzieller Angreifer auf den Moment des Angriffs beschränkt. Und obwohl die Durchsetzung ein zentraler Bestandteil jeder robusten Sicherheitsstrategie ist, werden durch diese übermäßige Betonung des Augenblicks des Angriffs Möglichkeiten zur Schadensbegrenzung und zur Verhinderung von Angriffen vor und nach der Authentifizierung außer Acht gelassen.

Um ihren Organisationen den stärkstmöglichen Schutz vor komplexen Bedrohungen zu bieten, müssen Sicherheitsverantwortliche einen ganzheitlicheren Ansatz für Identity-Powered Security verfolgen – einen Ansatz, der Bedrohungen vor, während und nach authentifizierungsbasierten Angriffen reduziert.

Dieser Blog konzentriert sich auf die Maßnahmen zur Vorab-Authentifizierung, die Sicherheitsverantwortliche priorisieren sollten, um die Stärke ihrer Identitätssicherheitsstrategie zu maximieren: Aufdecken von Schwachstellen und Festlegen des korrekten Zugriffs.

Warum eine Veränderung: Die Notwendigkeit einer einheitlichen Lösung

Wenn Sicherheitsverantwortliche die Aspekte der Identitätssicherheit vor der Authentifizierung vollständig berücksichtigen, können sie einen besseren Gesamtüberblick erhalten und Lücken in ihrer Sicherheitsarchitektur aufdecken. Dies ermöglicht einen proaktiven Ansatz für die Identitätssicherheit, bevor ein Angriff zu einer Sicherheitsverletzung wird.

Einige Organisationen verwalten diese Aufgaben mithilfe einer Reihe von einzelnen Punktlösungen. Dieser Ansatz erhöht jedoch die Komplexität und die betriebliche Reibung bei der Aufgabe, Daten und Ressourcen zu schützen. Weit davon entfernt, die Organisation vor einer Bedrohung zu schützen, vervielfachen die verteilte Autorität und die Informationssilos, die diesen Punktlösungen innewohnen, die Lücken, die böswillige Akteure ausnutzen können.

Ein einheitlicher Ansatz für Workforce Identity minimiert Schwachstellen, indem er ein umfassendes, intuitives und sicheres Mittel zur Bewältigung der beiden wichtigsten Sicherheitsaspekte vor der Authentifizierung bietet:

- Schwachstellen entdecken

- Festlegung des korrekten Zugriffs

Ein besserer Weg, um Lücken zu entdecken und den Zugriff zu bestimmen

Ein starkes Risikomanagement beginnt mit einem umfassenden Bewusstsein, woher das Risiko kommt und welche Schwachstellen es ausnutzen könnte. Ein einheitlicher Ansatz für Identity gibt Sicherheits- und IT-Teams

- Ganzheitliche Sichtbarkeit und Kontrolle der Identitätslage des Unternehmens, was einen stärkeren und zeitnaheren strategischen Ansatz für das Risikomanagement ermöglicht.

- Kritischer Kontext und umsetzbare Einblicke für Sanierungsprozesse.

- Vereinfachte Integration mit anderen Komponenten des Technologie- und Sicherheits-Stacks – einschließlich Identity Stores, Apps und Ressourcen – wodurch Informationssilos beseitigt und Fehlkonfigurationen aufgedeckt werden, die behoben werden müssen.

- Verbesserte Sicherheit für Organisationen und Benutzerfreundlichkeit für Benutzer und Administratoren.

Sobald Schwachstellen aufgedeckt sind, sollte die richtige Identity-Lösung den Prozess der Bestimmung von Secure-by-Design-Zugriffsebenen vereinfachen. Ein einheitlicher Ansatz für Identity ermöglicht es Sicherheits- und IT-Teams:

- Auswahl grundsätzlich sicherer Zugriffskontrollen und Richtlinien für starke Authentifizierung, privilegierte Zugriffe und Governance für die gesamte Belegschaft und Technologieumgebung

- Halten Sie einen Least-Privilege-Standard für alle Benutzer ein und verhindern Sie grobkörnige Provisionierungs- oder Geburtsrechts-Zugriffskonfigurationen, die übermäßige Zugriffsebenen ermöglichen.

- Konfiguration privilegierter Zugriffe basierend auf einer einheitlichen verlässlichen Informationsquelle

Die Vorteile von Okta

Okta Workforce Identity Cloud (WIC) vereinheitlicht die Verwaltung der digitalen Sicherheit in allen Aspekten der Identität, einschließlich der umfassenden Aufdeckung und Behebung von Lücken in der Identitätsposition.

Weitere Informationen zu den anderen Phasen des Bedrohungsschutzes finden Sie in unseren Blogs über die einheitliche Reaktion auf auth und post-auth Sicherheit.