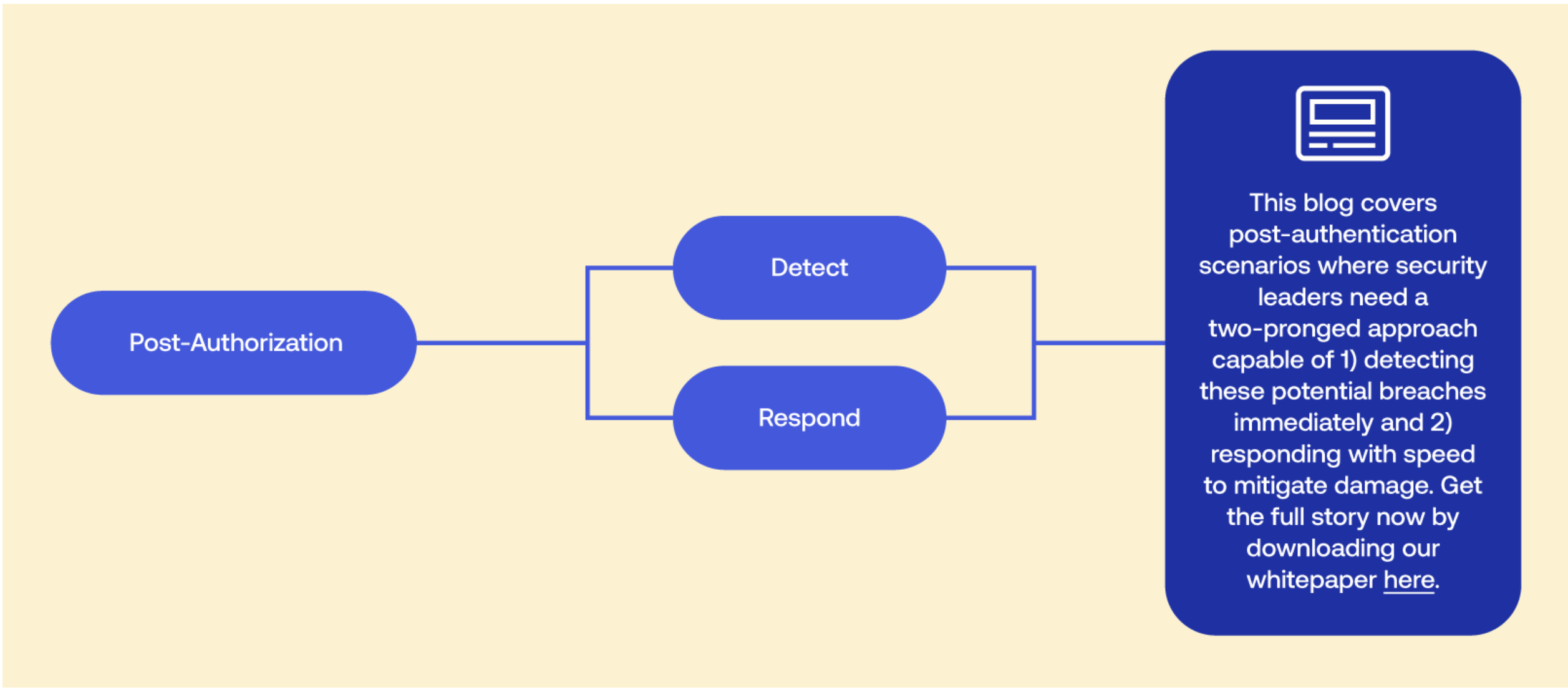

Wenn es in Ihrem Unternehmen zu einer Datenschutzverletzung kommt, dürfen Sie bei der Geschwindigkeit und Wirksamkeit Ihrer Reaktion keine Kompromisse eingehen. Für die bestmögliche Abwehr von Cyberbedrohungen benötigen Sicherheitsverantwortliche einen umfassenden Ansatz für Identity-gestützte Sicherheit, der die Risikominderung in Szenarien unterstützt, in denen Angreifer bereits gestohlene Anmeldedaten ausgenutzt haben.

Die Verwaltung der Identity-Sicherheit nach der Autorisierung mit einzelnen Punktlösungen führt zu schlechten Ergebnissen. Wenn Bedrohungssignale in verschiedenen Systemen und Anwendungen isoliert sind (die jeweils von einem anderen Team und mit unterschiedlichen Berechtigungsstrukturen verwaltet werden), können Sicherheitsverantwortliche potenzielle Bedrohungen nicht schnell genug erkennen und darauf reagieren.

Sicherheitsverantwortliche müssen über die Konvergenz ihrer Identity-Tools hinausgehen. Sie müssen einen wirklich einheitlichen Ansatz für Identity verfolgen, der eine robustere und durchsetzungsfähigere Bedrohungserkennung und -reaktion bietet.

Okta erhöht das Identity and Access Management (IAM) über das gesamte Spektrum von Status und Bedrohungserkennung hinweg und zentralisiert und integriert jeden Aspekt der Identität eng. Durch die nahtlose Anbindung an Ihre bestehenden Identity Provider (IdPs) und SaaS-Anwendungen adressiert Okta Sicherheitsbedenken nach der Authentifizierung durch eine Suite von Produkten, die einen 360-Grad-Blick auf potenzielle Risiken und automatisierungsgestützte Reaktionsstrategien bieten.

Das Ergebnis? Risikominderung, die böswillige Akteure aufhält.

Und so setzen wir das um.

Eine starke Bedrohungsabwehr beginnt mit einer umfassenden Bedrohungserkennung und -bewertung in der gesamten Sicherheitsinfrastruktur des Unternehmens. Okta stärkt und vereinheitlicht diese Erkennungsfunktion mit einer Produktpalette, die kontinuierlich Risiken bewertet, KI nutzt, um Risikobewertungen zu ermitteln, und potenzielle Schwachstellen in Echtzeit analysiert.

|

Okta Identity Threat Protection (ITP) | |

|

Was ist das? |

Eine Gruppe von Erkennungs- und Reaktionsfunktionen nach der Authentifizierung, die die Ausfallsicherheit im Falle von Anmeldedatendiebstahl oder -missbrauch erhöhen soll. |

|

Beschreibung |

Okta Identity Threat Protection (ITP) integriert Informationen aus Ihrem gesamten Sicherheitsökosystem und liefert einen hervorragenden Überblick über Bedrohungen sowie die allgemeine Bedrohungslage Ihres Unternehmens. |

|

Wie macht es das? |

|

|

Das Identity Security Posture Management (ISPM)-Dashboard |

|

Das ISPM-Dashboard von Okta erfasst und analysiert Informationen über Branchenbedrohungen, um der Sicherheitsleitung ein umfassendes Bild des Identity-Status des Unternehmens zu vermitteln. Mithilfe des ISPM-Dashboards können Sicherheitsverantwortliche Identity-basierte Fehlkonfigurationen in ihrem Sicherheitsstatus erkennen und Maßnahmen zu deren Behebung ergreifen.

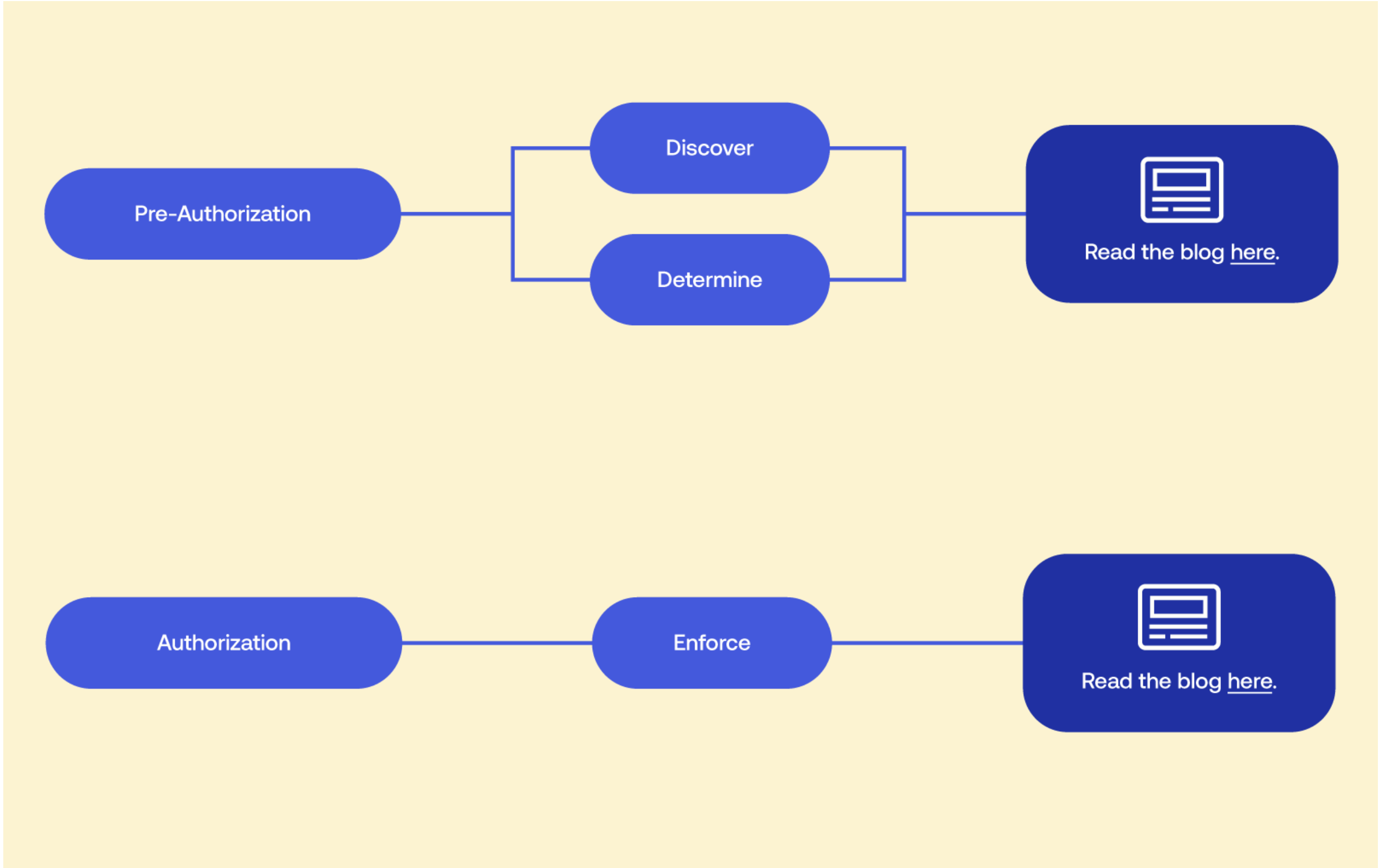

Weitere Informationen zu Okta IPSM finden Sie in unserem Blog über Sicherheitslösungen vor der Autorisierung. |

Unsere verstärkte, weitreichende Bedrohungserkennung ermöglicht es Sicherheitsverantwortlichen, Post-Auth-Reaktionsstrategien zu implementieren, die kontextbezogene Entscheidungsfindung nutzen. Durch die Verbindung von ganzheitlicher Analyse mit automatisierungsgesteuerten Reaktionstriggern bietet Okta eine starke Post-Auth-Resilienz gegen Angreifer.

|

Okta Identity Governance (OIG) |

|

|

Identity Threat Protection (ITP) |

|

Bedeutung einheitlicher Identity

Im Jahr 2023 beliefen sich die durchschnittlichen Kosten einer Datenschutzverletzung auf 4,45 Millionen US-Dollar. Es steht zu viel auf dem Spiel, als dass man seine Sicherheitsmaßnahmen nach der Authentifizierung einem Netzwerk von Insellösungen anvertrauen könnte, die keine integrierten, in Echtzeit verfügbaren und umsetzbaren Erkenntnisse liefern. Okta vereint alle Aspekte Ihrer Identitätssicherheit und stellt sicher, dass Ihre Strategien zur Bedrohungsabwehr gerüstet sind, wenn ein Risiko auftritt.

|

Vor der Vereinheitlichung der Identity mit Okta |

Nach der Vereinheitlichung der Identity mit Okta |

|

Informationssilos, die durch fragmentierte, schlecht integrierte Punktlösungen verursacht werden, verdecken das Gesamtbild des Identity-Status Ihres Unternehmens und führen zu Sicherheitslücken, die böswillige Akteure ausnutzen können. |

Eine einheitliche Sicht auf die Angriffsfläche und die Identitätssicherheit Ihres Unternehmens verhindert Fehlkonfigurationen, die zu schwerwiegenden Schwachstellen führen, sodass Sicherheitsverantwortliche sofort Maßnahmen gegen die schwerwiegendsten identitätsbezogenen Bedrohungen ergreifen können. |

|

Schlecht integrierte Insellösungen lassen entweder Angreifer durchschlüpfen oder verursachen so viel kontinuierliche Reibung im Authentifizierungsprozess, dass die Produktivität der Mitarbeiter beeinträchtigt wird. |

Die kontinuierliche Überwachung verwendet Erstanbieter- und Drittanbieter-Risikosignale, um automatisch intelligente, risikobasierte Entscheidungen in Bezug auf den Zugriff zu treffen, wodurch das höchste Sicherheitsniveau gewährleistet wird, ohne unnötige Reibungsverluste zu verursachen. |

|

Die fragmentierte Lifecycle Management verschiedener Anwendungen und Systeme führt zu Ausfällen bei der ordnungsgemäßen Bereitstellung und Aufhebung der Bereitstellung, wodurch neue Möglichkeiten für den Missbrauch von Anmeldedaten entstehen. |

Ein einheitliches, automatisiertes Lifecycle Management rationalisiert alle Joiner-, Mover- und Leaver-Funktionen und gewährleistet Kontinuität für die Mitarbeiter und Sicherheit für die sensiblen Ressourcen des Unternehmens. |

Weitere Informationen zu den anderen Phasen des Bedrohungsschutzes finden Sie in unseren Blogs über die einheitliche Reaktion auf Pre-Auth und Auth-Sicherheit.

Wenn Sie weitere Informationen über Unified Identity im Allgemeinen suchen, lesen Sie unsere Solution Brief.