Dieses Rezept ist Teil der Serie Learn CIAM by example: Vier Rezepte zur Verbesserung der Sicherheit und User Experience Ihrer App. Mehr erfahren über die Serie erfahren Sie unter Herunterladen unserer vier Rezepte im Kochbuchformat. In diesem Rezept erfahren Sie, wie Sie CIAM verwenden können, um betrügerische Anmeldungen und gehackte Accounts zu verhindern. |

Betrügerische webbasierte Aktivität kann in jeder Anwendung oder jedem Kanal stattfinden, den Sie sich vorstellen können.

Neue Technologien – von Data Lakes über Cloud-ETLs bis hin zu KI – erhöhen die Menge der von Unternehmen gespeicherten und verarbeiteten Verbraucherdaten drastisch. Dies führt zwar zu hochgradig personalisierten Services (und Kundenzufriedenheit), wirft aber auch Bedenken bei den Nutzern auf, wie Sie ihre Daten bei der Registrierung und Nutzung Ihrer Services sicher und privat halten.

Wenn es um Identity geht, treten betrügerische App-Aktivitäten typischerweise über zwei Vektoren auf: betrügerische Anmeldungen und gehackte Accounts.

Bei betrügerischen Registrierungen melden sich bösartige Akteure mit gefälschten Accounts bei Ihren Apps an, um sich persönlich zu bereichern – d. h. Zugang zu limitierten Tickets, Produkten oder kostenlosen Diensten –, was Ihre Unternehmenskosten erhöht und Ihrem Markenruf schadet. Laut dem State of Secure Identity Report erreichte die betrügerische Aktivität im ersten Halbjahr mit 10 Millionen betrügerischen Registrierungsversuchen an einem Tag ihren Höhepunkt. Gefälschte Accounts kosten Unternehmen mehr als nur einen Marketing-Hemmschuh, mit Auswirkungen auf die Lieferkette, nachgelagerten Systemen, die Ressourceninvestition und den Support, wenn etwas schief geht.

Bei Kontoübernahmenstehlen Hacker Zugangsdaten von Verbrauchern – oft mithilfe von Zugangsdaten aus früheren Datenlecks oder aus laufenden Phishing-Kampagnen – um sich finanziell zu bereichern. Die FTC berichtete kürzlich, dass US-Verbraucher im Jahr 2021 durch Betrug beim Online-Shopping 392 Millionen US-Dollar verloren haben, und IBM meldet, dass Marken im Jahr 2023 durch Datenlecks rund 4,45 Millionen US-Dollar eingebüßt haben.

Auch wenn Sie kein eigenes Security Operations Center (SOC) haben, um Ihre Systeme zu sch tzen, k nnen Sie dennoch sinnvolle Investitionen in Technologie t tigen, um Betrug zu verhindern und Ihre Marke in die Zukunft und sogar ins Metaversum zu tragen. (Ja, die Leute werden auch im Metaversum noch Pizza bestellen wollen).

Warum betrügerische Identity-Aktivitäten so schwer zu tracken sind

Betrügerische Identity-Aktivitäten sind schwer zu tracken, da Angriffe immer billiger und ausgefeilter werden, genau wie die Technologie, die heute im Trend liegt.

Cyberkriminelle setzen schnell Low-Code/No-Code-Dienste ein, um schneller profitable Angriffe zu starten, unabh ngig von ihren technischen F higkeiten. Dieser Trend erh ht die H ufigkeit von Angriffen und verst rkt deren Auswirkungen auf Unternehmen von Jahr zu Jahr. Laut IBM ben tigen Unternehmen mindestens 200 Tage, um sich von einer Sicherheitsverletzung zu erholen.

Die Gesetzgeber arbeiten noch daran, zu definieren, was digitale Sicherheit für Verbraucher und Marken bedeutet, in Ihren Apps und Websites und im gesamten webbasierten Bereich.

Phase 1: Wissen Sie, wer Ihre Benutzer sind, und melden Sie sie an

Angesichts der Zunahme bösartiger Identity-Bedrohungen wie Phishing und Social Engineering, erwarten die Verbraucher von den Marken, dass sie Geschäftsergebnisse und Datenschutz in Bezug auf die Customer Experience (CX) in Einklang bringen, und Technologie und Gesetzgebung ändern sich, um die Sicherheit der Verbraucher im webbasierten Support zu gewährleisten.

Um dem ständigen Wandel Rechnung zu tragen, können Marken über die UX und die Benutzeroberfläche (UI) ihrer Plattform kommunizieren. Informieren Sie die Benutzer darüber, wann es für sie von Vorteil ist, sich anzumelden, und wie Ihre Marke durch ihre Selbstidentifikation und Ihre Cybersicherheitspraktiken einen Mehrwert bietet.

Dieser Beitrag behandelt grundlegende Auth0 by Okta-Funktionen mit einer vollständig funktionierenden Demo, sodass Sie die Balance zwischen Sicherheit und User Experience bootstrappen können.

Wenn Sie dies noch nicht getan haben, melden Sie sich für einen kostenlosen Account an und richten Sie Ihren Tenant so ein, dass er die Anwendungsfälle abdeckt, die für Sie und Ihr Unternehmen am sinnvollsten sind.

Rezept

Zutaten:

- Ein Auth0 Tenant

- Eine Beispielanwendung, die in Auth0 integriert ist (Sie k nnen einen unserer Schnellstarts verwenden)

Sie haben noch nie eine App mit Kundenidentitäts- und Zugriffsverwaltung (CIAM) gesichert? Wir haben Sie.

Apps und APIs können CIAM für Identity-Aufgaben verwenden — wie Anmeldungen, Social Login, Authentifizierung, Autorisierung und Abmeldungen. Alles wird über Open-Source-SDKs, APIs und Protokolle bereitgestellt, genau wie andere Services, die Sie möglicherweise verwenden (denken Sie an Datadog für Observability, Twilio für SMS oder Stripe für Zahlungen).

So funktioniert eine Anmeldung mit CIAM:

- Ein Benutzer versucht, auf eine Funktion zuzugreifen, die eine Session erfordert.

- Ihre App verwendet das Auth SDK, um nach einer gültigen Session zu suchen. Wenn keine vorhanden ist, wird der Benutzer zur Authentifizierung zum CIAM-System umgeleitet.

- Der Benutzer meldet sich an.

- Das CIAM-System bernimmt die Authentifizierung, Autorisierung und das Audit und leitet den Benutzer dann zur ck zu Ihrer App.

- Ihre App verwendet das Auth SDK, um auf Benutzer aus der Session zuzugreifen und die angeforderte Funktionalität zu aktivieren.

CIAM gibt Ihnen die Möglichkeit, die Anmeldung zu optimieren – d. h. User Experience, Social Login, biometrische Authentifizierung, Bot-Schutz –, um sicherzustellen, dass nur die richtigen Personen Zugriff auf Ihre App haben, ohne Benutzerfrustration zu verursachen.

F gen Sie CIAM zu Ihrer Anwendung hinzu

Dies ist vielleicht der einsch chterndste Teil des gesamten Projekts (der Anfang ist schwer!), selbst wenn Sie ein wenig Programmierkenntnisse haben. Deshalb sind wir hier, um Sie durch die Schritte zu f hren, die Sie unternehmen m ssen, um Ihre neue Anwendung mit Auth0 bereitzustellen.

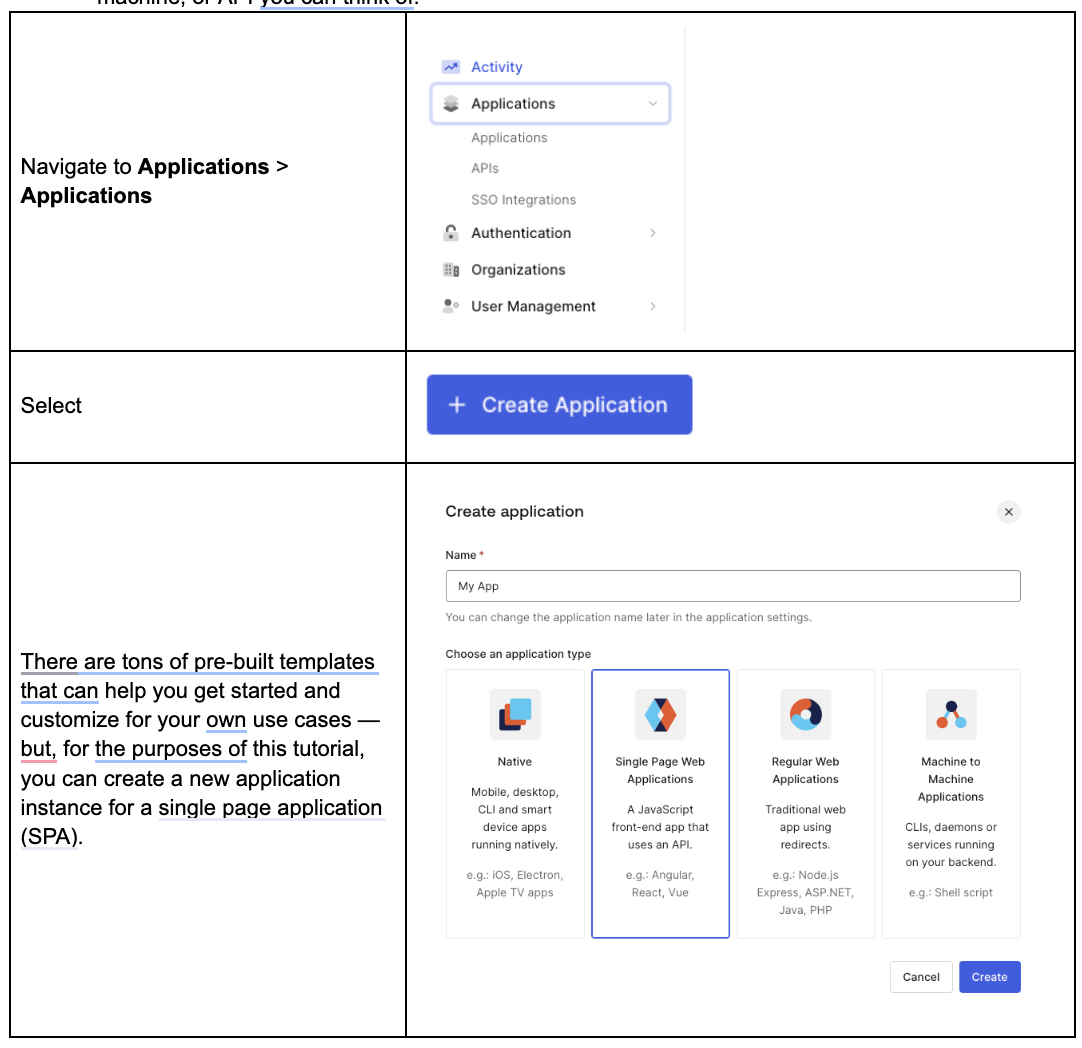

- Im Auth0-Dashboard können Sie eine Anmeldung oder Registrierung für fast jede Anwendung, Maschine oder API erstellen, die Sie sich vorstellen können.

|

- Sobald Sie Ihre Beispielanwendung bereitgestellt haben, m ssen Sie Ihre App mit einem Secret konfigurieren, um das Auth SDK zu verwenden. Suchen Sie in Ihrer IDE nach der Datei .env.local und bearbeiten Sie sie mit den entsprechenden Informationen:

Umgebungsvariablen (.env.local) | Auth0 Dashboard |

AUTH0_SECRET='LONG_RANDOM_VALUE' | Dies sollte eine generierte Zeichenkette sein, aber zum Testen k nnen Sie einsetzen, was Sie m chten.

F r die Produktion k nnen Sie hier eine generierte Zeichenfolge erstellen: https://jwt.io/. |

AUTH0_ISSUER_BASE_URL='https://<your-domain-here>.auth0.com' | Die URL Ihrer Auth0-Tenant-Domain, die Client-ID Ihrer Auth0-Anwendung und der Client-Schlüssel befinden sich alle an einem Ort.

Navigieren Sie zu Anwendungen > Anwendungen > Ihre Anwendung, und erfassen Sie die folgenden Informationen |

AUTH0_CLIENT_ID='aP3UzAmNXTTfJUeGLISRbTZClUUZE3kT' | |

AUTH0_CLIENT_SECRET='LongAPPsecret' | |

AUTH0_BASE_URL='http://localhost:3000' | Sobald Sie das Projekt heruntergeladen haben, werden Sie feststellen, dass die Bereitstellung lokal gehostet wird, d. h. http://localhost:3000.

Während Ihrer Tests verfügen Sie möglicherweise über eigene Serverinformationen, auf die Sie zurückgreifen möchten. |

- Bisher haben wir Ihre App registriert.

Um Ihre Konfiguration abzuschlie en, m ssen Sie Auth0 mitteilen, wohin ein Benutzer nach einer erfolgreichen Anmeldung und Abmeldung umgeleitet werden soll (Callback-URL).

Dieser Schritt hat schon so manchen Developer zur Verzweiflung getrieben (Copy-Paste ist unser aller Verderben), aber es ist ein einfacher Schritt, wenn Sie genau wissen, was Sie für den Callback eingeben müssen. In diesem Fall ist es http://localhost:3000/api/auth/callback.

- Und jetzt der lustige Teil 🤠

Sie k nnen npm run dev in Ihrer bevorzugten IDE ausf hren, und Ihre Anwendung wird mit der Anmeldung bereitgestellt.

Nachdem Ihre Anwendung in CIAM integriert ist, k nnen wir mit dem Aktivieren von Sicherheitsfunktionen beginnen, um betr gerische Aktivit ten zu verhindern!

Phase 2: Verhindern Sie betr gerische Anmeldungen durch Bots

Marketing-Experten stehen an der vordersten Front des Marketingbetrugs. Immersive Experience, die Verbraucher begeistern, sind nur möglich, wenn Sie Ihre CIAM-Lösung verwenden, um die Sicherheit zu gewährleisten und Bots fernzuhalten.

Das Hinzuf gen von Sicherheit kann jedoch zu Reibungsverlusten f hren, die Ihre Kunden daran hindern, Ihr Produkt zu nutzen!

Eigenst ndige Captchas verlangsamen Bots, frustrieren aber die Kunden :(

Die Kontrolle über den Zeitpunkt dieser Schutzmaßnahmen ist für die User Experience von großer Bedeutung.

Wenn Ihre Anwendung Auth0 by Okta verwendet, können Sie ganz einfach steuern, wann Verbraucher ein CAPTCHA sehen, und die Implementierung erfolgt in nur zwei Schritten: 1.) Aktivieren Sie den Bot-Schutz und 2.) Auswählen Sie den Risikograd aus, der als Schwellenwert für die Bot-Prävention dient.

Der Risikograd fungiert als Geheimrezept f r die Bot-Pr vention und erm glicht es Ihnen, das perfekte Gleichgewicht zwischen der Verhinderung von betr gerischen Anmeldungen/Konto bernahmen und der Vermeidung von Reibungsverlusten f r legitime Benutzer zu finden.

Und wenn Sie sich bei der Wahl des Risikoniveaus unsicher sind, behalten Sie das Sicherheitscenterim Auge. Es bietet erweiterte Echtzeitüberwachung für Unternehmenskunden und hilft Ihnen, die Leistung des Bot-Schutzes in Ihrer Anwendung zu überprüfen.

Phase 3: Verhindern Sie gehackte Accounts durch kompromittierte Anmeldedaten

Verbraucher vertrauen Marken, die sich die Zeit nehmen, sicherzustellen, dass sie über neue oder unbekannte Aktivitäten auf ihren Accounts benachrichtigt werden. Um Phishing zu unterscheiden, das generische Nachrichten nachahmt, verlassen sich Verbraucher darauf, dass Unternehmen diese Nachrichten auf sie zuschneiden, und nicht in ihren Junk-Ordner.

Auth0 by Okta bietet One-Click-Integrationen, um Benutzer und Ihre Administratoren zu benachrichtigen, wenn anomale Aktivitäten im Zusammenhang mit ihren Accounts und Anmeldedaten auf Ihrer Plattform auftreten.

Diese Ein/Aus-Schalter-Funktionen sparen Zeit und Investitionen in die Entwicklung der Template und der Infrastruktur, die erforderlich sind, um Benutzer auf verdächtige Aktivitäten aufmerksam zu machen. Au erdem k nnen sich die Teams darauf konzentrieren, Benachrichtigungen f r den Benutzer pers nlich zu gestalten, damit er sich eher engagiert, wenn etwas nicht richtig erscheint.

Da verschiedene Angriffspunkte von Angreifern auf einfache und kostengünstige Weise kombiniert werden, adressiert Auth0 by Okta diese alle standardmäßig mit geringem technischem Aufwand und kurzer Time-to-Market.

Phase 4: Migrieren Sie weg von Passwörtern

Es gibt eine neue W3C- und FIDO-Spezifikation, die geschrieben wurde, um die Anmeldung zu minimieren und Phishing-resistente Plattformen zu schaffen. Der Standard gilt für eine neue Art von Faktor, der als Passkey bekannt ist und bereits von vielen Service Providern verwendet wird, darunter Apple und Google.

Anstatt dass Ihre Benutzer jedes Mal, wenn sie Onboarding durchführen möchten, ein Faksimile ihrer Biometrie erstellen, können sie eine Anmeldung mithilfe ihrer vorhandenen Gesichts- oder Fingerabdruckbiometrie auf ihrem Gerät in jeder Transaktion und auf jeder Plattform ihrer Wahl autorisieren. New Universal Login unterstützt die Verwendung von Passkeys, was bedeutet, dass Benutzer Passwörter ganz überspringen können.

Im nächsten Beitrag werden wir uns mit Passkeys und dem Rezept befassen: passwortlos mit Passkeys hinzufügen. Um alle Rezepte in einem umfassenden Leitfaden zu erhalten, laden Sie unser Kochbuch herunter.

Diese Materialien und die darin enthaltenen Angaben stellen keine Rechts-, Datenschutz-, Sicherheits-, Compliance- oder Geschäftsempfehlungen dar. Diese Materialien sind nur für allgemeine Informationszwecke bestimmt und spiegeln möglicherweise nicht die neuesten Sicherheits-, Datenschutz- und rechtlichen Entwicklungen oder alle relevanten Themen wider. Sie sind dafür verantwortlich, von Ihrem eigenen Rechtsberater oder einem anderen professionellen Berater Rechts-, Sicherheits-, Datenschutz-, Compliance- oder Geschäftsempfehlungen einzuholen und sollten sich nicht auf die hierin enthaltenen Angaben verlassen. Okta haftet Ihnen gegenüber nicht für Verluste oder Schäden, die sich aus der Umsetzung der in diesem Material enthaltenen Angaben ergeben. Okta gibt keine Zusicherungen, Garantien oder sonstige Gewährleistungen in Bezug auf den Inhalt dieser Materialien. Informationen zu den vertraglichen Zusicherungen von Okta gegenüber seinen Kunden finden Sie unter okta.com/agreements.