Echtzeit-Inline-Schutz, der mit Ihrem Unternehmen Schritt hält

Die komplexe Bedrohungslandschaft im Bereich Identity erfordert heutzutage optimierte Sicherheitspraktiken und eine sich entwickelnde, vielschichtige Defense-in-Depth-Strategie, um Cyber-Sicherheitsbedrohungen zu identifizieren und zu mindern. Die umfassende Sicherheitsstrategie von Okta begegnet diesen Bedrohungen auf mehreren Ebenen, einschliesslich am Edge, durch die Verwendung von Blocklist-Zonen, die Konfiguration von ThreatInsight, die automatisierte Ratenbegrenzung, die Okta Sign-On-Richtlinien und die starke Multi-Faktor-Authentifizierung.

Aber was ist mit dem Risiko nach der Authentifizierung? Diese kritische Phase des Identity Lifecycles ist traditionell ein blinder Fleck für Sicherheitslösungen. Hier kommt das neue Workforce Identity Produkt von Okta ins Spiel: – Identity Threat Protection mit Okta AI. Wir werden untersuchen, wie Identity Threat Protection den Bedarf an kontinuierlicher Sicherheit über die anfängliche Authentifizierung hinaus adressiert.

Lassen Sie uns die Plattform im Kontext von MediaXMedia erkunden, einem SaaS-Unternehmen der Enterprise-Klasse, das Okta Workforce Identity zur Sicherung seiner Belegschaft einsetzt. Wir werden diese Reise durch die Augen zweier MediaXMedia-Mitarbeiter erleben. Zuerst werden wir die Endbenutzererfahrung durch die Einsichten von Tina Smith, einer Vertriebsingenieurin, untersuchen. Dann werden wir aus der Perspektive von Jim Frost, einem Teamleiter von SecOps, zur administrativen Erfahrung übergehen.

Die Endbenutzerperspektive

Lassen Sie uns zunächst den alltäglichen Weg eines Endbenutzers untersuchen. Tina Smith ist Sales Engineer bei MediaXMedia. Tina ist eine leidenschaftliche Sales Engineer, die es liebt, Kunden zu helfen, die Produkte von MediaXMedia zu verstehen und zu nutzen, die reale Probleme lösen und die Geschäfte der Kunden sichtbar beeinflussen. Hier erfahren Sie, wie Identity Threat Protection den ganzen Tag über eine robuste Sicherheit für Tina bietet, ohne ihre Produktivität zu beeinträchtigen.

Vormittag: Adaptive Authentifizierung in Aktion

8:00 Uhr: Tina meldet sich von zu Hause aus mit einem phishing-resistenten Authentifizierungsfaktor bei ihrem Okta Dashboard an.

10:00 Uhr: Sie kommt zu ihrem ersten Besuch im Büro eines potenziellen Kunden in der Stadt an.

10:05 Uhr: Tina versucht, über das Okta-Dashboard auf eine neue Anwendung zuzugreifen.

- ITP erkennt eine Änderung im Kontext ihrer bestehenden Sitzung und fordert sie zur Step-up-Inline-Authentifizierung auf.

Der Vorteil von Identity Threat Protection

- Kontinuierliche Risikobewertung: IP-Adressänderung während der Sitzung erkannt.

- Präzise Risikoreaktion: Ausgelöste Step-up-Authentifizierung für zusätzliche Sicherheit.

- Benutzererfahrung: Tina, die sich der Sicherheitsprotokolle von MediaXMedia bewusst ist, schliesst die zusätzliche Überprüfung schnell ab.

Nachmittag: Unterwegs

15:00 Uhr: Tina steigt in einen Flug nach Chicago für ein weiteres Kundengespräch.

15:30 Uhr: Sie nutzt das WLAN an Bord, um über Okta FastPass auf ihrem Mobilgerät ohne zusätzliche Authentifizierung auf ihre Arbeits-E-Mails und Slack zuzugreifen.

15:45 Uhr: Beim Versuch, Salesforce zu öffnen, stößt Tina aufgrund einer Kontextänderung auf eine weitere Step-up-Authentifizierungsaufforderung.

Der Vorteil von Identity Threat Protection

- Kontinuierliche Risikobewertung: Neuer Netzwerkkontext identifiziert.

- Präzise Risikoreaktion gewährleistet angemessene Sicherheitsmaßnahmen, ohne Tinas Arbeitsablauf zu unterbrechen.

Eine unerwartete Bedrohung

16:30 Uhr: Tina ruft ihre persönliche E-Mail auf ihrem BYOD-Gerät ab, das in die MDM-Lösung von MediaXMedia eingebunden ist.

16:35 Uhr: Begeistert von einem Konzert klickt Tina unwissentlich auf einen Link in einer Phishing-E-Mail und gefährdet so ihr Gerät.

16:36 Uhr: Tinas Aktionen lösen eine Sicherheitswarnung aus.

Der Vorteil von Identity Threat Protection:

- Die Endpoint-Lösung erkennt die schwerwiegende Bedrohung und signalisiert Identity Threat Protection.

- Universal Logout wird auf allen Geräten und unterstützten Anwendungen von Tina ausgeführt.

- Tina ist auf ihrem Laptop und Mobilgerät von Okta, Google Workspace und Slack abgemeldet.

Auflösung

17:30 Uhr: Als Tina in Chicago landet, hat das SecOps-Team die Bedrohung bereits neutralisiert.

18:00 Uhr: Sicher und wieder online ist Tina bereit für ihr nächstes Meeting.

Tinas Überlegungen

Das war ein ereignisreicher Arbeitstag für Tina. Sie ist ihrem Sicherheitsteam dankbar, dass es die Sicherheitsbedrohung neutralisiert hat, ohne ihre Arbeit zu unterbrechen. Sie ermöglichten es ihr, sich auf das zu konzentrieren, was sie am besten kann: potenziellen Kunden die Leistungsfähigkeit der SaaS-Plattform ihres Unternehmens zu zeigen, ohne sich Sorgen machen zu müssen, dass ihr Gerät oder ihre Sitzungen kompromittiert werden.

Die Admin-Perspektive

Angesichts der sich ständig weiterentwickelnden Sicherheitslandschaft, einschliesslich des Aufstiegs der künstlichen Intelligenz (KI), der Angriffe von Nationalstaaten und der Bedrohungen durch Insider, stehen Jim und sein Team vor der ständigen Herausforderung,immer ausgefeiltere Angriffe abzuwehren. Um dies zu bewältigen, hat das Team passwortlose und phishing-resistente Authentifizierung im gesamten Unternehmen MediaXMedia eingeführt. Jim ist davon überzeugt, dass er damit einen vollständigen Schutz der Identitäten innerhalb seines Unternehmens erreicht hat. Er ist sich jedoch bewusst, dass Angreifer zunehmend neue Wege finden, um in Unternehmen einzudringen, und dass sie nun auf die Post-Authentifizierung abzielen. Das Team von Jim hat kürzlich Identity Threat Protection eingeführt. Gehen wir einen Tag in seinem Leben durch.

Morning: Start the day with coffee and observability

8:00 Uhr: MediaXMedia nutzt die besten Sicherheitsanbieter, um vielfältige Bedrohungsflächen zu schützen. Vor ITP musste Jim mit seinem Team mehrere Stunden damit verbringen, Dashboards und Protokolle in seinen XDR-, ZTNA-, SOAR-, CASB- und Netzwerktools zu überprüfen, um festzustellen, ob Entitäten in diesen Bedrohungsflächen gefährdet waren. Identity Threat ProtectionI vereinfacht diese Arbeit, indem alle identitätsbezogenen Informationen in den Okta Identity Threat Protection Dashboards und Berichten zusammengeführt werden. Das Risiko eines Benutzers in Okta ist die Faltung des Okta-eigenen Erstrisikos und des Risikos, das auf allen von MediaXMedias Sicherheitsstack bestimmten Bedrohungsflächen zu sehen ist. Das SecOps-Team nutzt jetzt Identity Threat Protection, um die Art und Weise zu rationalisieren, wie es das Benutzerrisiko bewertet.

- Automatisierte Risikoberechnung: Die Risk Engine berechnet das Risiko in drei Kategorien – Login, Session und Entität – und kategorisiert jede als niedrig, mittel oder hoch.

- Kontinuierliche Bewertung: Das Risikoniveau wird in Echtzeit berechnet, auch wenn der Benutzer nicht mit Okta interagiert. Richtlinienauswertungen berücksichtigen dieses Risiko und werden kontinuierlich ausgeführt, um sicherzustellen, dass die Darstellung des Sicherheitsstatus des Benutzers während des gesamten Zugriffslebenszyklus aufrechterhalten wird.

- Umfassende Erkennung: Oktas native First-Party-Signale decken alle Taktiken, Techniken und Verfahren auf der Identitätsebene ab. Okta hat immens zu Standards wie dem Continuous Access Evaluation Protocol beigetragen, was zu Integrationen mit den Top-Sicherheitsanbietern der Branche geführt hat, um Risikosignale von Drittanbietern über das Shared Signals Framework (SSF) auszutauschen und so eine umfassende Abdeckung von Taktiken, Techniken, Verfahren (TTPs) zu gewährleisten, die sich mit der Identitätsebene wie Gerät, Netzwerk, Anwendung und Daten überschneiden. Für die Sicherheitsanbieter, die noch nicht auf SSF sind, bietet Okta einfache API-Daisy-Chaining-Mechanismen, um Risiken in Identity Threat Protection zu integrieren.

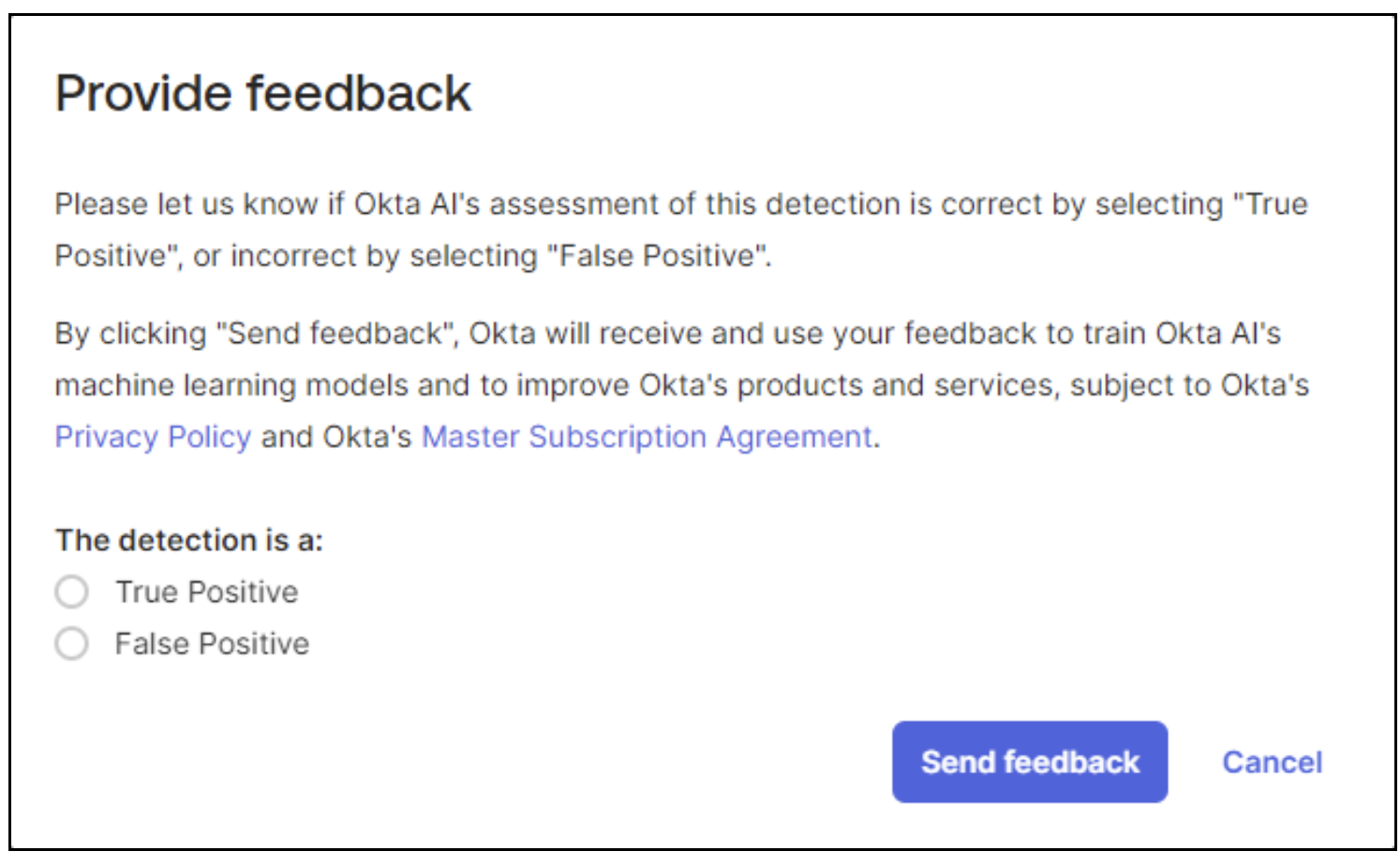

Jims Team hat beobachtet, dass bestimmte Aktivitäten, die als mittleres oder hohes Risiko eingestuft werden, in Wirklichkeit ein Standardverhalten für einige Benutzer darstellen. Als Mitglied des Vertriebsteams reisen Mitarbeiter wie Tina beispielsweise regelmäßig an bestimmte Orte, was zu IP-Änderungen nach der Authentifizierung führt, die erwartet werden. Um die Genauigkeit zu verbessern, hat Jim mehrere Hebel. Sein Team kann False Positives markieren, die von der KI-Engine identifiziert wurden, und direktes Feedback an die Risk Engine geben. Darüber hinaus können sie IP exempt zones oder trusted proxies konfigurieren, um zu verhindern, dass der Datenverkehr von diesen IPzaZS für ITP-Bewertungen berücksichtigt wird.

9 Uhr: Anschließend überprüft das SecOps-Team das Entity Risk Detections Dashboard/Bericht, mit dem es risikoreiche Erkennungen, deren Ursprünge und die entsprechenden adaptiven Richtlinientrigger überwachen kann. Mit den präzisen Risikoreaktionsfunktionen von Okta erhält Jims Team einen differenzierten und flexiblen Sicherheitsansatz. Diese Integration bietet mehrere Vorteile:

- Empfangen Sie Echtzeit-Risikowarnungen direkt in der Okta-Admin-Konsole

- Gewinnen Sie einen ganzheitlichen Überblick über die Sicherheitslandschaft von MediaXMedia.

- Initiieren Sie automatisierte Behebungsmaßnahmen auf der Grundlage vordefinierter Richtlinien.

|

Die Shared Signals Pipeline stellt sicher, dass Threat Intelligence sofort und nahtlos zwischen Systemen fliesst, wodurch die allgemeine Sicherheitslage von MediaXMedia verbessert wird. |

Um die Wirksamkeit der kontinuierlichen Risikobewertung zu veranschaulichen, betrachten Sie ein Szenario, in dem sich ein Benutzer morgens bei Salesforce anmeldet und die Anwendung den ganzen Tag über nutzt. Wenn seine Sitzung kompromittiert würde (z. B. durch Cookie-Diebstahl), würde die Bedrohung traditionell möglicherweise unentdeckt bleiben, bis die Endpoint Detection and Response-Lösung potenziell schädliche Software meldet, was Stunden dauern könnte. Diese Verzögerung bei der Erkennung stellt eine erhebliche Herausforderung dar, da nachfolgende Abhilfemaßnahmen – wie z. B. Sitzungsbeendigung, Anpassungen von Benutzergruppen, Okta-Workflow-Trigger und Kontosperrungen – nicht rechtzeitig ergriffen werden.

Ohne Identity Threat Protection würde das Sicherheitsteam von Jim auf erhebliche Schwierigkeiten stoßen, darunter

- Zeitaufwändige manuelle Analyse von Daten aus mehreren Systemen

- Stunden, die mit der Identifizierung potenzieller Sicherheitsprobleme verbracht wurden

- Verzögerungen bei der Ausführung von Sanierungs-Playbooks

- Risiko ungeprüfter Schäden aufgrund verzögerter Reaktionszeiten

SecOps-Teams benötigen Inline, Echtzeit Identity Threat Detection and Response (ITDR), um sich effektiv gegen die sich entwickelnden Bedrohungen zu wehren. Ohne Inline-ITDR führen Erkennungsverzögerungen zu erheblichen Schwachstellen, die es böswilligen Akteuren ermöglichen, Schaden anzurichten, wodurch reaktive Massnahmen wie Sitzungsbeendigung, Kontosperrung oder Zugriffsänderungen zur Verhinderung von Datenschutzverletzungen oder Systembeeinträchtigungen unwirksam werden. Darüber hinaus beeinträchtigen diese Verzögerungen die Produktivität, da Sicherheitsteams wertvolle Zeit mit der Untersuchung von Vorfällen verbringen, anstatt sich auf die wichtigsten Prioritäten des Unternehmens zu konzentrieren.

Im Jahr 2024 benötigten Unternehmen durchschnittlich 194 Tage, um eine Datenschutzverletzung zu identifizieren, und 64 Tage, um sie einzudämmen – doch Angreifer benötigen oft nur Stunden, um eine Umgebung vollständig zu kompromittieren. Dieser krasse Gegensatz unterstreicht die dringende Notwendigkeit von Echtzeit-ITDR, um die Gefährdung zu minimieren und schwere Schäden zu verhindern.

Im Gegensatz dazu bietet die Continuous Risk-Bewertung von Identity Threat Protection diese Vorteile:

- Die automatisierte Analyse von Sicherheitsdaten erfolgt in Echtzeit im gesamten Unternehmen

- Schnell identifizierte potenzielle Bedrohungen

- Richtlinienbasierte Behebungsmaßnahmen, die sofort oder inline ausgelöst werden

- Deutlich reduziertes Zeitfenster der Anfälligkeit

Diese proaktive, automatisierte Methodik ermöglicht es Jims Team, potenziellen Bedrohungen einen Schritt voraus zu sein, sodass sie sich auf die umgehende Bewältigung echter Risiken konzentrieren können, während die Auswirkungen von Sicherheitsvorfällen auf die Abläufe von MediaXMedia minimiert werden.

Jims Team hat bereits Identity Threat Protection-Richtlinien konfiguriert, die auf spezifische Cybersicherheitsbedrohungen zugeschnitten sind. Die präzisen Risikoreaktionsfunktionen von Okta bieten MediaXMedia einen differenzierten und flexiblen Ansatz für die Reaktion auf diese Bedrohungen. Diese Optionen umfassen:

- Universal Logout: Möglichkeit, aktive Anwendungssitzungen zu beenden und die Sitzung von Oktas Identity Provider (IDP) auf allen Geräten für Anwendungen zu widerrufen, die das Universal Logout-Framework unterstützen. Sie müssen nicht mehr warten, bis der Anwendungszugriff abläuft.

- Inline MFA: Bei Instanzen, die als mittelriskante Ereignisse eingestuft werden, kann das Team erhebliche Störungen für Endbenutzer minimieren, indem es einfach eine Inline-Step-up-Authentifizierung anfordert.

- Workflowgesteuerte Reaktionen: Bei Ereignissen mit erhöhtem Risiko verwendet Jims Team Okta Workflows, um automatisch Benachrichtigungen auszulösen, JIRA-Tickets zu erstellen und Benutzer mit hohem Risiko in eingeschränkte Zugriffsgruppen zu segmentieren.

Dieser mehrstufige Ansatz ermöglicht es Jims Team, proportional auf verschiedene Bedrohungsstufen zu reagieren. Wenn Identity Threat Protection beispielsweise eine Änderung des Risikos, der Netzwerkzone, des Geräts oder des Verhaltens feststellt, kann es automatisch Massnahmen zur Abschwächung und Behebung einleiten, die Jims Team gemäss den Sicherheitsanforderungen von MediaXMedia konfiguriert hat.

In der Praxis bedeutet dies:

- Bei Änderungen mit geringem Risiko: Das System könnte das Ereignis einfach zur späteren Überprüfung protokollieren.

- Für Ereignisse mit mittlerem Risiko: Benutzer werden möglicherweise zur zusätzlichen Authentifizierung aufgefordert.

- Für Situationen mit hohem Risiko: Das System könnte automatisch Sitzungen über Universal Logout widerrufen oder Workflows nutzen, den Zugriff einschränken und das Sicherheitsteam zur sofortigen Untersuchung alarmieren.

11:00 - 16:00 Uhr: Besprechungen und andere sicherheitsrelevante Aufgaben

Nachmittag: Neutralisierung von Identitätsbedrohungen für MediaXMedia-Benutzer

16:36 Uhr: Erhalten Sie eine Slack-Benachrichtigung, dass das Gerät des Benutzers „Tina Smith“ kompromittiert wurde. Dieses Risiko wurde über JamF über das Shared Signals Framework übertragen. Identity Threat Protection hat ihr Benutzerrisiko automatisch auf HOCH gesetzt und sie in die Gruppe „Benutzer unter Quarantäne“ in Okta verschoben, und sie hat den Zugriff auf alle ihre Anwendungen verloren.

16:40 Uhr: Durch das Mobile Device Management-System werden automatisch Workflows zur Behebung von Problemen ausgelöst. Sobald das Gerät bereinigt ist, wird der Benutzer aus der Quarantänegruppe entfernt. Ihr Risiko in Okta wird auf NIEDRIG zurückgesetzt, wodurch ihr Zugriff auf die erforderlichen Anwendungen wiederhergestellt wird. Automatisierte E-Mail an Tina mit Erläuterung des Vorfalls. Die Bedrohung für Tinas Benutzeridentität wurde neutralisiert.

Abend: Follow the sun

17:00 Uhr und danach: Sicherheit schläft nie. Das verteilte globale Sicherheitsteam von MediaXMedia übernimmt die Verantwortung und gewährleistet eine kontinuierliche Abdeckung, genau wie Okta Identity Threat Protection.

Jims Überlegungen

Normalerweise hätte die Zusammenstellung der Bedrohungsuntersuchung für den Zugriffspfad eines Benutzers wie Tina Smith mehrere Stunden gedauert. Mit ITP wurde dies innerhalb von Minuten erkannt und behoben. Da sie rechtzeitig reagieren konnten, konnten sie zusätzliche Kompromittierungen wie laterale Bewegungen, privilegierten Zugriff und Datenexfiltration verhindern. Sein Team beginnt wirklich, den Wert zu schätzen, der durch den Inline-, Echtzeit- und umfassenden Schutz von Identity Threat Protection geboten wird und der sich auch gut in ihren Sicherheits-Stack integrieren lässt. Sie lieben das Identity Threat Protection-Dashboard, das zu einer zentralen Anlaufstelle geworden ist, um das Risiko für ihre Benutzer über alle Bedrohungsflächen hinweg zu bestimmen.

Die ausgeklügelten Machine-Learning-Methoden von Identity Threat Protection bewerten Sitzungsrisiken in Echtzeit. Durch die Analyse umfangreicher Datensätze identifizieren die KI-Modelle von Okta Unregelmäßigkeiten und erkennen potenzielle Bedrohungen proaktiv. Durch die KI-gestützte Risikobewertung wird das Risikoniveau jeder Sitzung kontinuierlich unter Berücksichtigung des Benutzerverhaltens, des Gerätekontexts und der Netzwerkdetails bewertet.

Dieser adaptive Bewertungsmechanismus ermöglicht eine schnelle Anpassung der Sicherheitsprotokolle und stärkt die Abwehrmechanismen, ohne Benutzerinteraktionen zu beeinträchtigen. Die Nutzung von Algorithmen für maschinelles Lernen unterstützt die Unterscheidung zwischen normalen und verdächtigen Aktivitäten mit erhöhter Genauigkeit, wodurch authentische Bedrohungen priorisiert und unberechtigte Störungen legitimer Benutzer minimiert werden.

Nachdem Sie nun über einen Tag im Leben von Jim, unserem SecAdmin, und Tina, unserer Endbenutzerin, gelesen haben, können Sie sehen, wie Okta Identity Threat Protection mit Okta AI die Sicherheit von MediaXMedia deutlich verbessert und gleichzeitig die Endbenutzer nicht daran hindert, sicher auf wichtige Ressourcen zuzugreifen.