Die Kraft der Zusammenarbeit zeigt sich auf der Gartner IAM 2025

Der Gartner IAM Summit in London (März 2025) hob einen bedeutenden Branchenwandel hin zu vernetzter Sicherheit in Echtzeit hervor, mit überwältigendem Interesse am Shared Signals Framework (SSF) und Continuous Access Evaluation Profile (CAEP) der OpenID Foundation.

Über die Theorie hinaus präsentierte der Gipfel funktionierende, interoperable Implementierungen von Pionieren wie Okta, Google, IBM, Omnissa, SailPoint und Thales und bewies damit die praktische Umsetzbarkeit der Standards und das Engagement von Okta für offene Ökosysteme.

Heute werden wir untersuchen, wie Okta aktiv offene Standards wie SSF und CAEP fördert und implementiert, wie auf der Gartner IAM 2025 demonstriert wurde, um ein stärker vernetztes, reaktionsfähiges und sicheres digitales Ökosystem für Unternehmen und ihre Benutzer zu schaffen.

Wir werden uns mit den Standards selbst befassen, Okta's konsequente Führungsrolle im Bereich der Interoperabilität nachzeichnen, zeigen, wie diese Standards Okta's Lösungen wie Identity Threat Protection unterstützen, und die tiefgreifenden Vorteile dieses kollaborativen Ansatzes aufzeigen.

Warum sind die neuen Standards erforderlich?

Traditionelle Protokolle wie SAML und OAuth validieren den Zugriff in der Regel nur zum Zeitpunkt der Anmeldung. Der Sicherheitskontext eines Benutzers kann sich jedoch während einer Sitzung erheblich ändern (z. B. kann sein Gerät nicht mehr konform sein oder es können verdächtige Aktivitäten festgestellt werden). Ohne einen Mechanismus wie CAEP vertrauen Anwendungen und Dienste weiterhin der anfänglichen Authentifizierung, wodurch potenziell Türen für Angreifer geöffnet werden, die mit veralteten Sitzungsdaten agieren.

SSF und CAEP ermöglichen es Systemen wie Identitätsanbietern, Mobile Device Management-Plattformen oder Sicherheitsanalysetools (Transmitter), vertrauende Parteien wie Anwendungen, VPNs oder API-Gateways (Receiver) in Echtzeit über diese kritischen Änderungen zu benachrichtigen. Dies ermöglicht eine kontinuierliche Bewertung und dynamische Anpassung der Zugriffsrechte auf der Grundlage der aktuellsten Informationen. Dies stellt eine grundlegende Verlagerung von statischen, zeitpunktbezogenen Sicherheitsentscheidungen hin zu dynamischen, kontinuierlichen Risikobewertungen während des gesamten Sitzungslebenszyklus dar.

Die Standards verstehen: Die Grundlage für Sicherheit in Echtzeit

Lassen Sie uns eintauchen, wie das SSF und das CAEP das Herzstück dieser Entwicklung bilden.

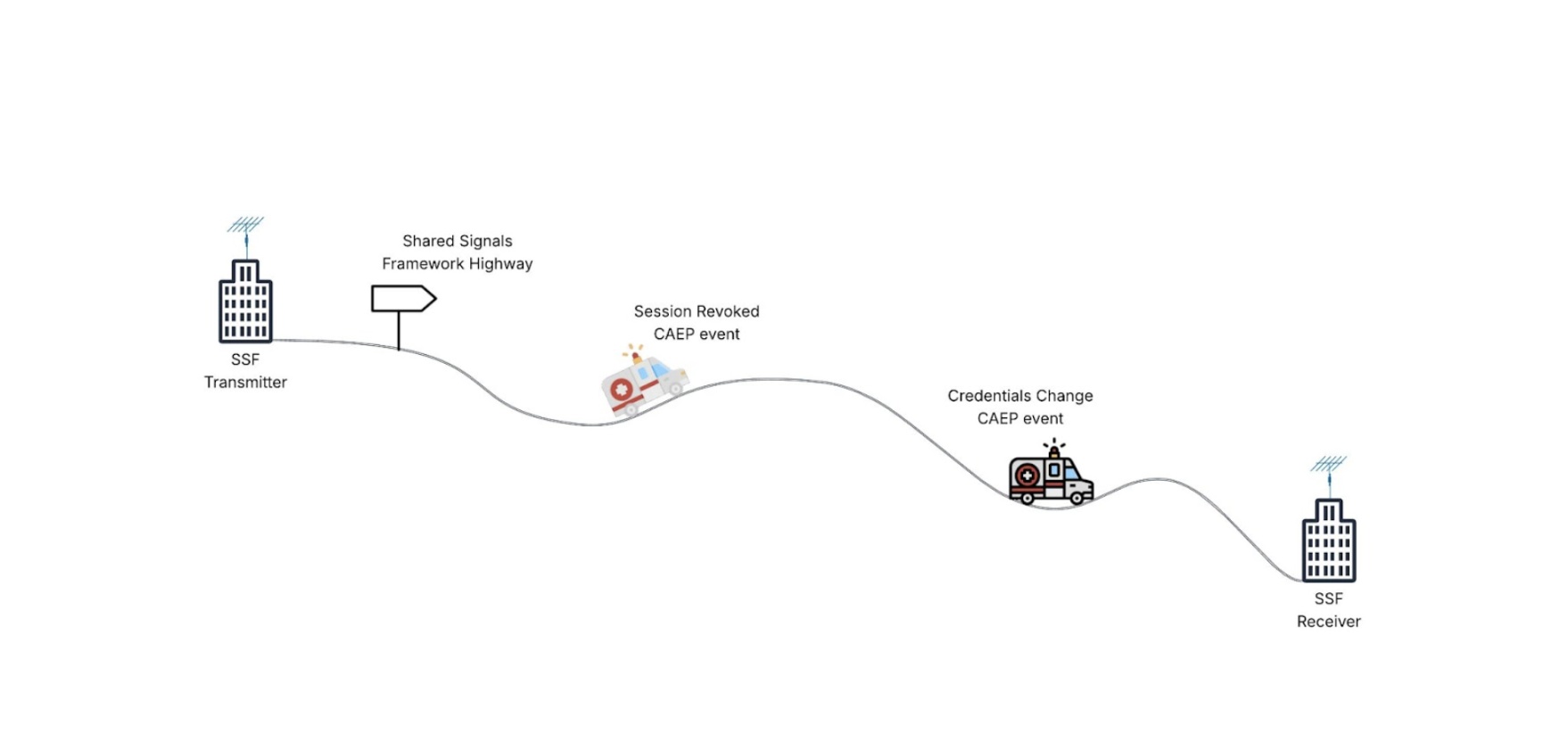

Shared Signals Framework (SSF): Das sichere Kommunikations-Backbone

Man kann sich SSF als die sichere, standardisierte Kommunikationsautobahn für Sicherheitsinformationen vorstellen. Es ist ein OpenID Foundation-Standard, der definiert, wie verschiedene Systeme, die als Transmitter (Informationsweitergabe) und Receiver (Informationsempfang) bezeichnet werden, sicherheitsrelevante Signale oder Ereignisse nahezu in Echtzeit austauschen können. Es nutzt sichere Webhooks und etablierte Protokolle (die Push- und Pull-Bereitstellungsmodelle unterstützen), um eine zuverlässige Kommunikation zu gewährleisten. Die eigentlichen Ereignisnachrichten sind als Security Event Tokens (SETs) verpackt, die auf dem JSON Web Token-Standard basieren und so Datenintegrität und Authentizität gewährleisten.

Der grundlegende Zweck von SSF ist die Beseitigung der Datensilos, die traditionelle Sicherheitsarchitekturen plagen. Durch die Ermöglichung einer gemeinsamen Sprache für verschiedene Tools – von Identitätsplattformen bis hin zu Endpoint-Security-Lösungen – erleichtert SSF die koordinierte Erkennung und Reaktion auf Bedrohungen und fördert eine einheitlichere und effektivere Sicherheitsstrategie. Es bietet die wesentlichen "digitalen Leitungen", die für eine echte Sicherheitsinteroperabilität erforderlich sind.

CAEP: Dynamisches Vertrauen aktivieren

Während SSF den Rahmen für die Kommunikation bereitstellt, definiert CAEP eine bestimmte Menge von Ereignistypen, die mit SSF übertragen werden. CAEP konzentriert sich speziell auf Ereignisse und Kontextänderungen, die während einer aktiven Benutzersitzung auftreten, nachdem die anfängliche Authentifizierung stattgefunden hat.

Die von CAEP definierten Ereignistypen verdeutlichen seine Leistungsfähigkeit:

Ereignistyp | Description | Beispiel-Anwendungsfall |

session-revoked | Signale, dass eine bestimmte Benutzersitzung sofort beendet werden sollte | Benutzer meldet sich anderswo ab; Admin beendet Sitzung; risikoreiches Verhalten erkannt |

Anmeldeinformationen ändern | Benachrichtigt über Änderungen an Benutzeranmeldeinformationen (Passwortzurücksetzung, Multi-Faktor-Authentifizierung (MFA)-Registrierung/-Entfernung) | Erzwingen Sie die erneute Authentifizierung nach einer Passwortänderung; Aktualisieren Sie die Sitzung basierend auf dem MFA-Status |

device-compliance-change | Zeigt eine Änderung der Sicherheitslage oder des Compliance-Status eines Geräts an | Zugriff von nicht konformen Geräten blockieren; Step-up-Authentifizierung auslösen, wenn die Prüfung fehlschlägt |

token-claims-change | Signale, dass sich Attribute oder Ansprüche im Zusammenhang mit der Sitzung geändert haben | Aktualisieren Sie Benutzerberechtigungen in einer App basierend auf einer Änderung der Gruppenzugehörigkeit oder Rolle. |

assurance-level-change | Zeigt eine Änderung des Sicherheitsniveaus für die Authentifizierungsmethode des Benutzers an | Schrittweise Authentifizierung erforderlich, wenn das Sicherheitsniveau unter die Richtlinienanforderungen fällt |

= NEU = risk-level-change | Zeigt das mit dem Subjekt verbundene Risikoniveau an, das sich geändert hat | Die Risk Engine hat eine Echtzeit-Anomalie/Erkennung für Benutzer, Gerät, Sitzung oder Mandanten identifiziert |

Die neueste CAEP-Version wird auch ein brandneues Ereignis zur Änderung des Risikoniveaus definieren. Dieses Ereignis wird Softwareanbietern helfen, Risiken oder ein erkanntes Bedrohungsniveau in Echtzeit zu kommunizieren.

Es ist auch wichtig zu beachten, dass sich SSF nicht auf CAEP beschränkt. Es umfasst auch das Risk Incident Sharing and Coordination (RISC)-Profil, das sich auf umfassendere Ereignisse auf Kontoebene konzentriert, wie z. B. die Gefährdung von Anmeldedaten oder die Deaktivierung von Konten. Dieser doppelte Fokus auf Signale auf Sitzungsebene (CAEP) und Kontoebene (RISC) demonstriert einen ganzheitlichen Ansatz innerhalb von SSF und bietet ein umfassendes Framework für den Austausch vielfältiger Sicherheitsinformationen.

Die Zero-Trust-Verbindung

Die Prinzipien von SSF und CAEP stimmen perfekt mit den Kernprinzipien einer Zero-Trust-Sicherheitsarchitektur überein: "Niemals vertrauen, immer verifizieren". Während die anfängliche Authentifizierung eine Ausgangsbasis schafft, erfordert Zero Trust eine kontinuierliche Überprüfung des Vertrauens während der gesamten Sitzung eines Benutzers. CAEP bietet den standardisierten Mechanismus, um dieses Prinzip "Immer verifizieren" zu erreichen. Durch die Erm glichung des Echtzeit-Austauschs von Kontext änderungen – in Bezug auf den Benutzer, sein Ger ät, seine Anmeldeinformationen oder sein Verhalten – erm öglicht CAEP Unternehmen, die Zugriffskontrollen dynamisch anzupassen und Richtlinien kontinuierlich durchzusetzen, anstatt sich auf potenziell veraltete, punktuelle Authentifizierungsentscheidungen zu verlassen. Vertrauen ist nicht mehr statisch; es wird auf der Grundlage von Echtzeitsignalen moduliert.

Das Wertversprechen: Warum Interoperabilit t wichtig ist

Der branchenweite Wandel hin zu Standards wie SSF und CAEP, der von Okta und seinen Partnern gefördert wird, bietet Unternehmen überzeugende Vorteile:

- Verbesserte Sicherheitseffektivität: Das Aufbrechen von Silos bedeutet, dass Sicherheitstools den Kontext gemeinsam nutzen können. Eine Warnung von einem EDR über Malware auf einem Gerät kann sofort über SSF/CAEP an Identity Threat Protection mit Okta AI (ITP) weitergegeben werden, wodurch der Zugriff dieses Benutzers auf sensible Anwendungen eingeschränkt werden kann. Diese kollaborative Abwehr bietet einen ganzheitlicheren Überblick über Bedrohungen und reduziert das Risiko, dass Angreifer Lücken zwischen Tools ausnutzen, erheblich. Es trägt auch dazu bei, die Verweildauer von Angreifern zu minimieren, indem es eine schnellere Erkennung ermöglicht.

- Echtzeitreaktion und -minderung: Geschwindigkeit ist in der Cybersicherheit entscheidend. SSF/CAEP erleichtert die nahezu Echtzeitkommunikation und ersetzt langsame Batch-Prozesse oder manuelle Datenkorrelation. Wenn ein Risiko erkannt wird – kompromittierte Anmeldeinformationen, ein Gerät, das nicht mehr den Richtlinien entspricht, ein Benutzer, der sich von einem verdächtigen Standort aus anmeldet – können über CAEP-Signale sofort automatisierte Aktionen wie Sitzungsaufhebung oder erzwungene MFA ausgelöst werden. Dies verkleinert das Zeitfenster für Angreifer erheblich.

- Vereinfachte Sicherheitsabläufe: Die Verwaltung eines komplexen Netzes von benutzerdefinierten Punkt-zu-Punkt-Integrationen zwischen Dutzenden von Sicherheitstools stellt eine erhebliche operative Belastung dar. Standardisierte Protokolle wie SSF vereinfachen dies erheblich. Ein gemeinsames Framework für den Austausch von Signalen reduziert die Komplexität der Integration, senkt den Wartungsaufwand und gibt Sicherheitsteams die Möglichkeit, sich auf höherwertige Aufgaben wie Bedrohungsanalyse und Richtlinienverfeinerung zu konzentrieren. Diese Verlagerung ermöglicht es Unternehmen, sich weniger auf den Aufbau der "Infrastruktur" und mehr auf die Nutzung der "Intelligenz" zu konzentrieren, die aus den gemeinsam genutzten Daten gewonnen wird.

- Förderung von Innovation und Auswahl: Offene Standards bekämpfen die Abhängigkeit vonAnbietern. Wenn Sicherheitstools über SSF/CAEP problemlos zusammenarbeiten können, erhalten Unternehmen die Freiheit, Best-of-Breed-Lösungen auszuwählen, die ihren spezifischen Anforderungen am besten entsprechen, da sie wissen, dass sie diese effektiv integrieren können. Dies fördert ein gesünderes, wettbewerbsfähigeres Ökosystem, das Anbieter zu Innovationen anregt und die Einführung modernster Sicherheitstechnologien beschleunigt.

- Aufbau eines "Trust Fabric": Das ultimative Ergebnis der weitverbreiteten Einführung von SSF/CAEP ist die Schaffung eines "Trust Fabric", ein Begriff, der auf der Gartner-Veranstaltung hervorgehoben wurde. Dies stellt ein dynamisches, miteinander verbundenes Sicherheitsökosystem dar, in dem Signale nahtlos zwischen vertrauenswürdigen Entitäten fließen. Jedes teilnehmende System trägt zur kollektiven Intelligenz bei und profitiert davon, was eine kontinuierliche Bewertung und adaptive Sicherheitsstrategien in der gesamten Umgebung ermöglicht. Oktas ITP, das als zentrale Drehscheibe für die Aggregation und Reaktion von Signalen fungiert, ist ein wichtiger Faktor für dieses Fabric. Der Wert dieses Fabric wächst mit jedem neuen Teilnehmer exponentiell und schafft einen starken Netzwerkeffekt, der der gesamten Community zugute kommt.

Okta in Aktion: Konsequente Führungsrolle in der Interoperabilität

Oktas Engagement für SSF und CAEP ist keine neue Entwicklung. Vielmehr ist es ein roter Faden, der sich durch unsere Produktstrategie und unser Branchenengagement zieht.

Gartner IAM 2025 Showcase

Die Teilnahme von Okta am Gartner IAM London SSF/CAEP Interop Showcase im März 2025 war ein deutliches Zeichen für dieses kontinuierliche Engagement. Neben den Interoperabilitätsdemonstrationen präsentierte Arkadiusz Krowczynski von Okta auch eine eigene Sitzung mit dem Titel „Identity Threat Protection: Okta's AI Revolution in Identity Security“. Diese Veranstaltung baut auf einer starken Tradition auf, die SSF/CAEP-Interoperabilität im März 2025 in London und auch im Dezember 2024 in Grapevine, Texas, zu fördern und zu demonstrieren.

Diese konsistente, öffentliche Teilnahme an Interoperabilitätsveranstaltungen dient mehreren strategischen Zwecken. Sie demonstriert die technische Führungsrolle von Okta und die Reife seiner Implementierungen. Entscheidend ist, dass sie auch die Bemühungen anderer Anbieter aktiv fördert und validiert und dazu beiträgt, die breite Akzeptanz des Ökosystems zu fördern, die für Standards wie SSF und CAEP erforderlich ist – und damit auch für Oktas eigene fortschrittliche Funktionen, die auf diesen basieren –, um maximalen Mehrwert zu erzielen.

Okta Identity Threat Protection: Standards in der Praxis

Okta Identity Threat Protection ist ein Paradebeispiel dafür, wie Okta sein Engagement für offene Standards in konkreten Kundennutzen umsetzt. Identity Threat Protection wurde entwickelt, um Identitätsbedrohungen während des gesamten Authentifizierungslebenszyklus zu erkennen, zu bewerten und darauf zu reagieren – vor, während und nach der Anmeldung.

Entscheidend ist, dass Identity Threat Protection diese Echtzeit- und Ökosystemübergreifenden Erkenntnisse nutzt, um eine kontinuierliche Überwachung und dynamische Reaktion zu ermöglichen und die Kernprinzipien von CAEP direkt zu implementieren.

Stellen Sie sich ein Szenario vor, in dem das Gerät eines Mitarbeiters versehentlich Malware herunterlädt. Eine integrierte Endpoint Detection and Response (EDR)-Lösung erkennt diese Bedrohung. Als SSF-Transmitter sendet das EDR-Tool sofort ein CAEP-Ereignis vom Typ device-compliance-change oder risk-level-changed über die Shared Signals Pipeline und signalisiert, dass das Gerät nicht mehr sicher ist. Okta Identity Threat Protection nimmt als SSF-Empfänger dieses kritische Signal auf.

Okta AI bewertet dann das erhöhte Risiko, das mit dem Benutzer und seinem kompromittierten Gerät verbunden ist. Basierend auf vordefinierten Richtlinien kann Identity Threat Protection dann automatisch ein CAEP-Sitzungsaufhebungsereignis auslösen und die aktiven Sitzungen des Benutzers in allen verbundenen Anwendungen beenden, um laterale Bewegungen oder Datenexfiltration durch die Malware zu verhindern.

Diese schnelle, automatisierte Reaktion, die durch offene Standards orchestriert wird, mildert die potenziellen Schäden durch die Malware-Infektion erheblich. Durch die Förderung und Implementierung von SSF/CAEP verbessert Okta seine Produktangebote und fördert die breitere Akzeptanz im Ökosystem, die erforderlich ist, damit diese Standards einen maximalen Sicherheitswert bieten.

Okta zielt darauf ab, Signale aus verschiedenen Sicherheitsbereichen zu orchestrieren und zu interpretieren, eine einheitliche Sicht auf das Identitätsrisiko zu ermöglichen und koordinierte Reaktionen im gesamten Ökosystem zu ermöglichen.

Okta's anhaltendes Engagement für eine sichere, offene Zukunft

Oktas anhaltende Führungsrolle bei der Förderung und Implementierung von SSF und CAEP wurde auf dem Gartner IAM Summit 2025 prominent präsentiert. Dieses Engagement ist Teil einer umfassenderen Strategie zur Förderung eines sichereren und interoperableren digitalen Ökosystems. Durch die Einbettung dieser offenen Standards in Kernprodukte wie Okta Identity Threat Protection ermöglicht Okta seinen Kunden eine kollaborative Echtzeitverteidigung.

Darüber hinaus signalisiert Oktas grundlegendes Engagement in der Arbeitsgruppe Interoperability Profiling for Secure Identity in the Enterprise der OpenID Foundation eine langfristige Vision für umfassende, durchgängige Sicherheitsstandards. Dieser zukunftsorientierte Ansatz unterstreicht Oktas Überzeugung, dass SSF und CAEP wichtige Schritte auf dem Weg zu einer Zukunft sind, in der Sicherheit von Natur aus integriert und adaptiv ist. Okta engagiert sich weiterhin für die Förderung dieser gemeinschaftlichen Branchenanstrengung und ist sich bewusst, dass gemeinsame Standards für die Schaffung einer widerstandsfähigen und sichereren digitalen Welt für alle unerlässlich sind.

Mehr erfahren

- Entdecken Sie Okta's Engagement für CAEP und SSF (Dezember 2024): https://www.okta.com/blog/2024/12/oktas-commitment-to-caep-and-ssf-pioneering-secure-interoperable-identity-standards/

- Erfahren Sie mehr über Oktas erste SSF-Interoperabilitäts-Demonstration (Februar 2024): https://www.okta.com/blog/2024/02/unifying-efforts-amplifying-security-shared-signals-interoperability/

Entdecken Sie Okta Identity Threat Protection: https://www.okta.com/platform/identity-threat-protection/