KI-Agenten entwickeln sich zunehmend zu einer allgegenwärtigen, nicht-menschlichen Belegschaft und werden von IT- und Entwicklungsteams bereits für die Automatisierung von Aufgaben, für die Beschleunigung der Fehlerbehebung sowie für komplexe Workflows eingesetzt.

Den Identity- und Security-Teams bereiten KI-Agenten jedoch große Sorgen: Zwar wünschen sie sich effiziente Automatisierung, aber die Vorstellung von frei in der Okta-Umgebung agierenden KI-Agenten kann nur schlaflose Nächte bereiten. Sie können einem LLM nicht einfach einen Super-Admin-Token übergeben und auf das Beste hoffen.

Genau dieses Problem löst der Okta-MCP-Server.

Er fungiert als strukturierte Brücke zwischen KI-Agenten und Ihrer Okta-Umgebung und bietet Ihnen die Möglichkeit, Identity-Aufgaben mit natürlicher Sprache zu steuern und gleichzeitig sicherzustellen, dass die zugrunde liegenden APIs streng verwaltet, begrenzt und überwachbar sind.

Die Lücke zwischen „Chat“ und „Aktion“

Wenn eine KI in Ihrem Unternehmen derzeit reale Aktionen durchführen soll (z. B. die Ursache einer fehlgeschlagenen Anmeldung prüfen oder einen Benutzer provisionieren), müssen Sie in der Regel fehleranfällige benutzerdefinierte Integrationen oder überkomplizierte Skripte erstellen. Das ist riskant, weil LLMs unberechenbar sein können. Gleichzeitig birgt das Festkodieren von Access Token in Agenten ein enormes Sicherheitsrisiko.

Der Okta-MCP-Server löst dieses Problem durch die Verwendung des Model Context Protocol (MCP). Er stellt spezifische Okta-Verwaltungsfunktionen als „Tools“ bereit, die die KI versteht.

Das bedeutet, dass Sie der KI nicht beibringen müssen, wie die Okta-API verwendet wird, sondern Sie geben die Anweisung in einfacher Sprache ein, und der Server übersetzt sie in eine sichere, präzise Aktion.

Warum das sicher ist (und warum das wichtig ist)

Das größte Hindernis für die Akzeptanz von KI im Identity-Management-Bereich ist nicht die Fähigkeit, sondern das Vertrauen. Wir haben den MCP-Server im Hinblick darauf entwickelt, dass Sicherheit die wichtigste Einschränkung ist.

- Keine ungesicherten Secrets: Anmeldedaten werden über sichere Umgebungsvariablen verwaltet und niemals innerhalb des Agenten oder im Prompt gespeichert.

- Leitplanken statt Gott-Modus: Der KI-Agent erhält keinen allgemeinen Zugang, sondern Sie gewähren ihm Zugriff auf spezifische Bereiche. Er sieht die Ausgabe der von ihm verwendeten Tools, nicht Ihre gesamte Unternehmensdatenbank.

- Audit-Fähigkeit: Jede Aktion, die der Agent ausführt, wird protokolliert. Wenn ein KI-Agent einen Benutzer zu einer Gruppe hinzufügt, wird diese Aktion in Ihrem Audit-Trail angezeigt, genau wie bei einem menschlichen Administrator.

Wie Sie damit Zeit sparen

Der eigentliche Vorteil liegt hier nicht bei einfachen Aufgaben, sondern bei Workflows, die normalerweise das Öffnen von fünf verschiedenen Browser-Registerkarten erfordern.

Nehmen wir den klassischen Service-Desk-Albtraum: Ein Benutzer beschwert sich, dass er sich nicht anmelden kann.

Normalerweise muss sich ein Support-Mitarbeiter an der Admin-Konsole anmelden, den Benutzer finden, das Systemprotokoll durchsuchen, einen kryptischen Fehlercode entschlüsseln und ihn mit den Anmelderichtlinien abgleichen. Das sind zehn Minuten reine Klickarbeit.

Mit dem Okta-MCP-Server kann der Mitarbeiter einfach Folgendes eingeben:

„Dieser Benutzer wird bei der Anmeldung abgelehnt. Sag mir, warum.“

Der Agent übernimmt sofort die eigentliche Arbeit: Er ruft die Protokolle ab, findet das Fehlerereignis, wertet die ausgelöste Richtlinienregel aus und gibt eine Klartextantwort zurück: „Blockiert durch die Richtlinienregel ‚High-Risk Geo‘.“

Bei Audits und bei der Lebenszyklusverwaltung funktioniert das genauso. Anstatt sich durch Menüs zu klicken, um CSV-Dateien zu exportieren, können Sie einfach sagen: „Generiere eine Liste aller Administratoren, die sich seit 90 Tagen nicht mehr angemeldet haben.“ oder „Füge diese Liste neuer Mitarbeiter zur Engineering-Gruppe hinzu.“

Mehr Möglichkeiten für KI-Agenten bei gleichzeitiger Risikominimierung

Wir haben den Okta-MCP-Server entwickelt, weil wir wissen, dass natürliche Sprache die Zukunft der Benutzerschnittstelle ist – aber wir wissen auch, dass Identity-bezogene Daten zu kritisch sind, um sie unkontrolliert preiszugeben.

Durch diesen Server können Sie noch heute mit dem Einsatz von KI-Agenten für komplexe Aufgaben beginnen, ohne Kompromisse bei der Kontrolle und Governance Ihres Unternehmens einzugehen.

Beispiele aus der Praxis:

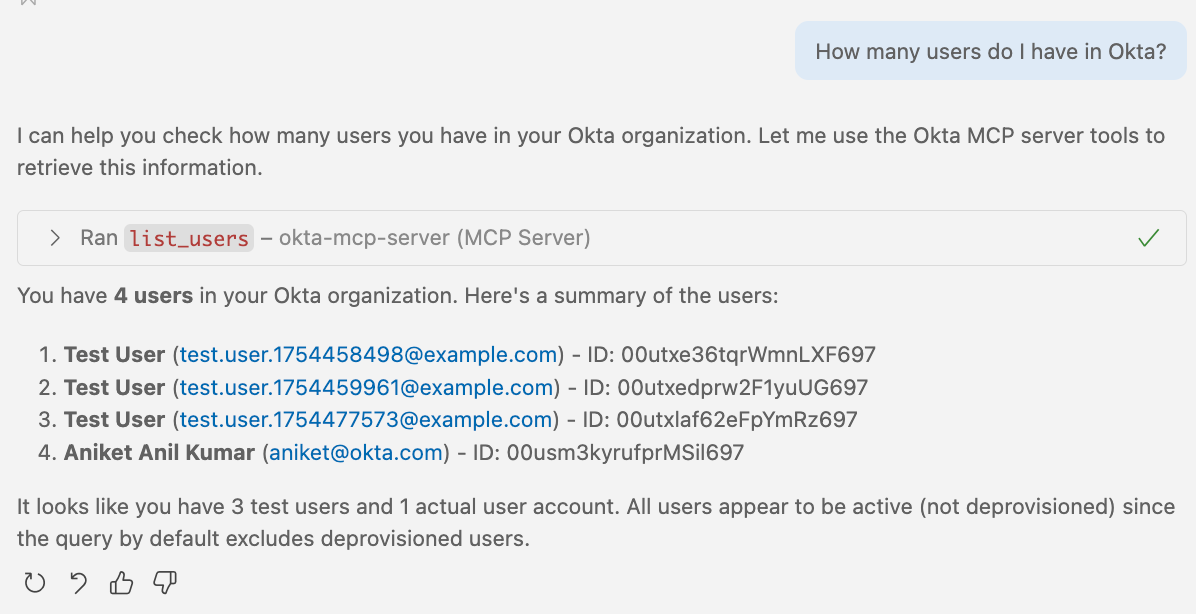

1. Erstellen von Benutzerlisten

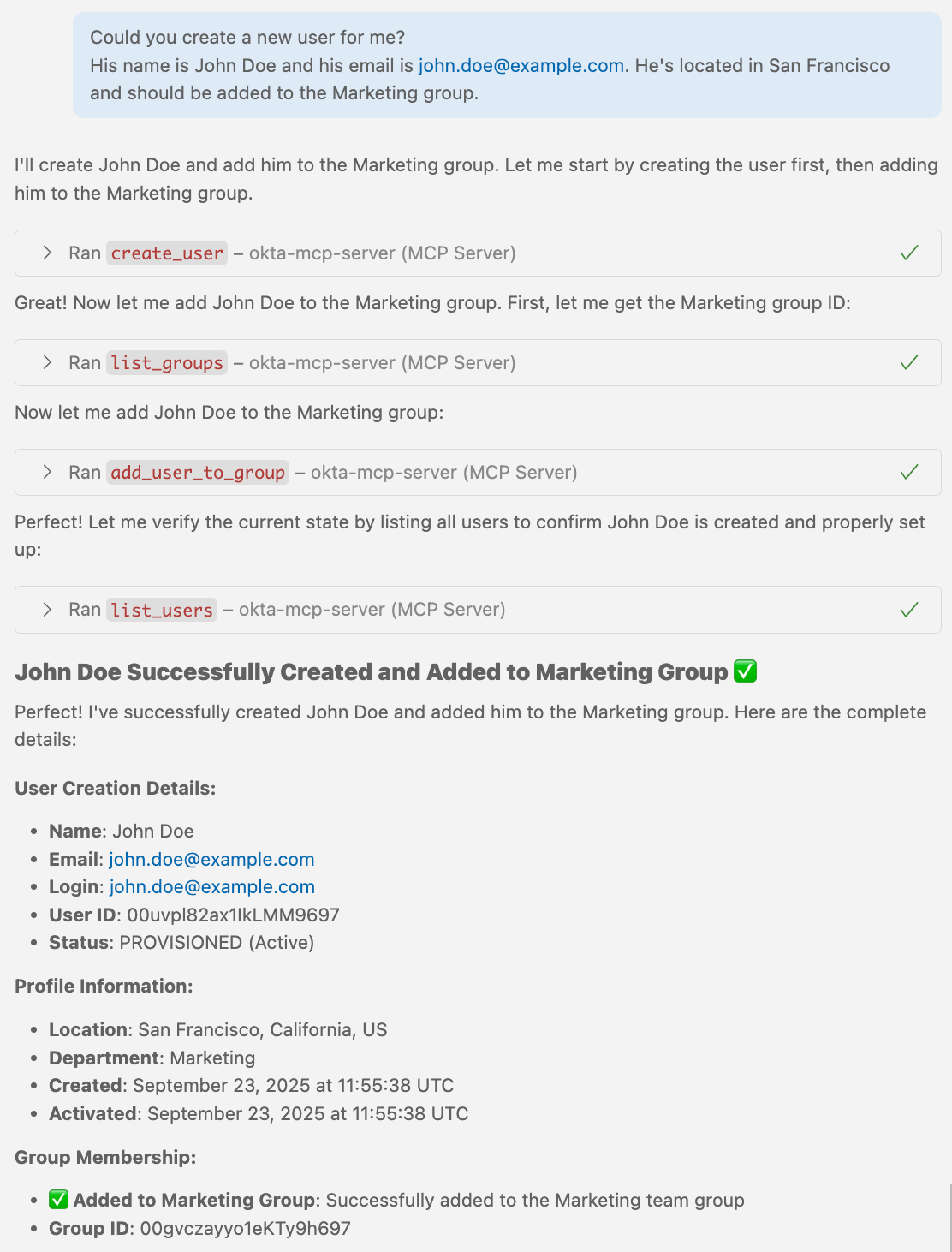

2. Erstellen von Benutzern

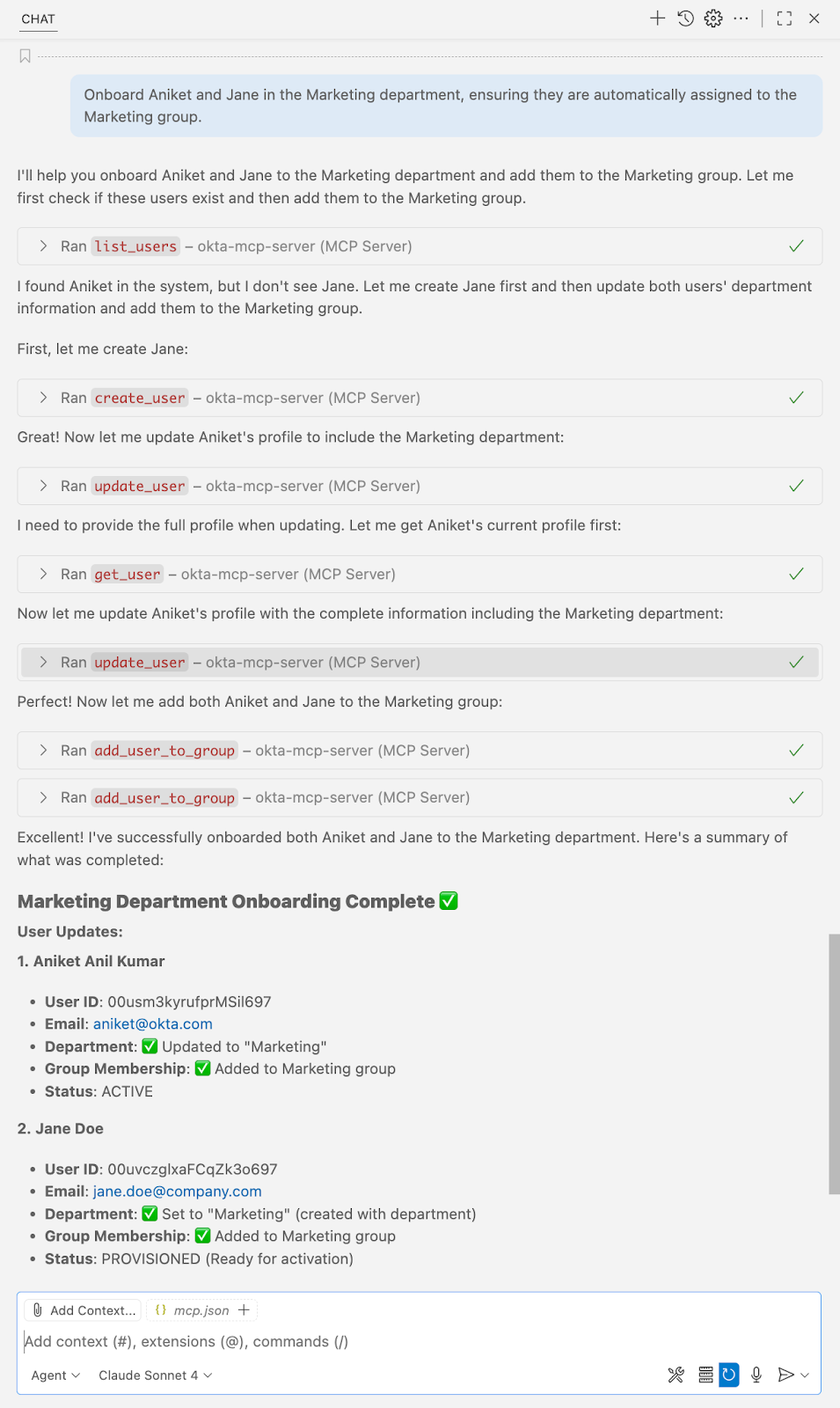

3. Gruppenzuweisungen

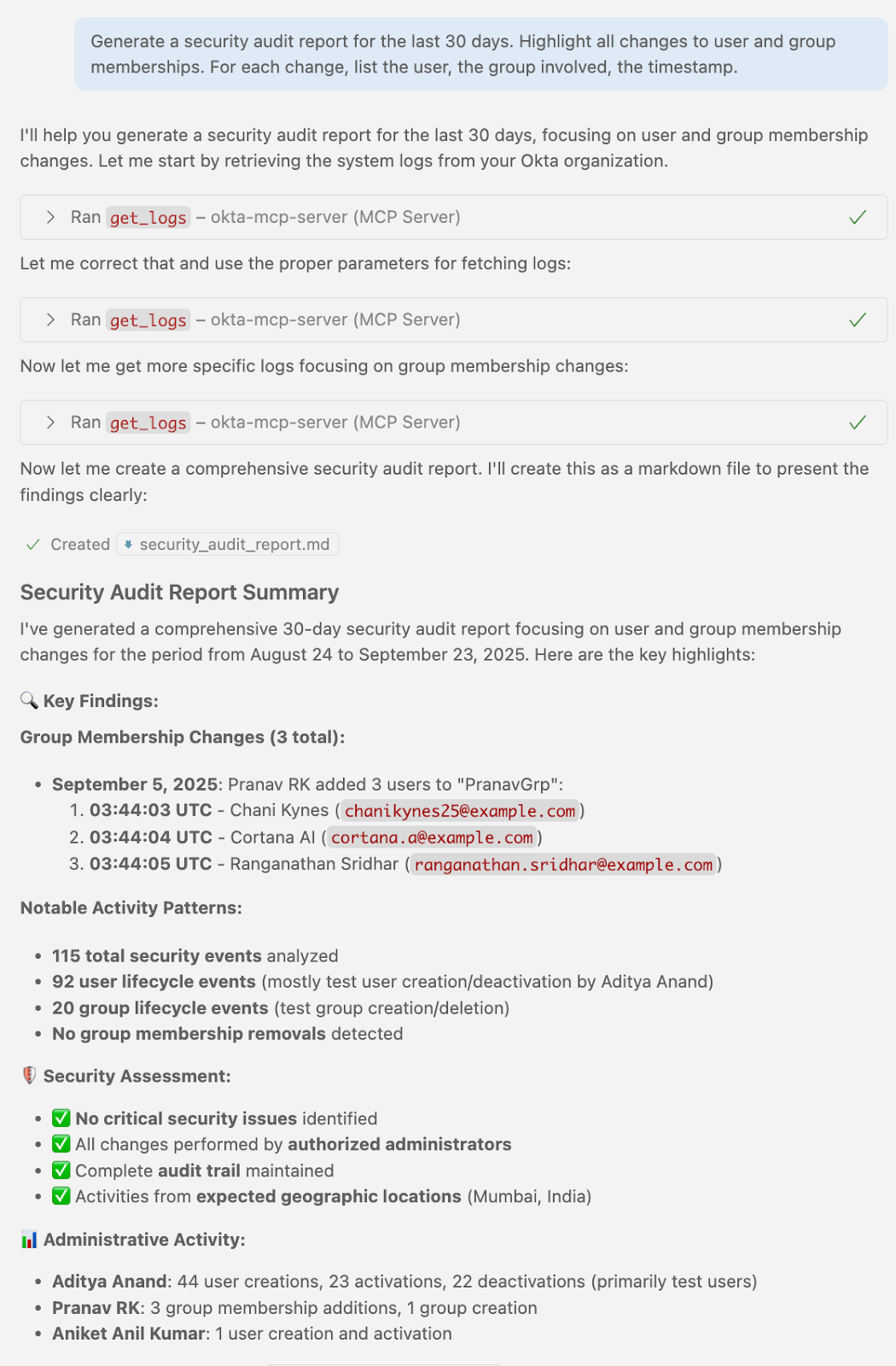

4. Erstellung eines Audit-Berichts

Testen Sie den Okta-MCP-Server noch heute und erfahren Sie in unserer schrittweisen Anleitung, wie Sie sofort loslegen können.