In der Vergangenheit reichten traditionelle Multifaktor-Authentifizierungsansätze (MFA) aus, um eine kritische Verteidigungsebene gegen Angriffe zu bieten. In der heutigen Landschaft ist Standard-MFA jedoch nicht ausreichend.

Im Kampf zwischen Angreifern und Unternehmen sind Versuche, MFA zu umgehen oder zu unterlaufen, zu einer ständigen Bedrohung geworden. Daher ist es für Unternehmen von entscheidender Bedeutung, phishing-resistente MFA einzuführen, um den Diebstahl von Anmeldedaten und unbefugten Zugriff einzudämmen.

Laut dem neuesten Secure Sign-in Trends Report von Okta ist die Akzeptanzrate von Phishing-resistenten Authentifizierungsfaktoren seit 2024 um 63 % gestiegen. Dieser Anstieg ging mit einem Rückgang der Verwendung schwächerer Authentifizierungsfaktoren wie SMS einher.

„Was Phishing-resistente MFA stärker macht, ist, dass, im Gegensatz zu SMS-Benachrichtigungen oder per E-Mail versendeten Einmal-Passwörtern, Phishing-resistente Authentifizierungsfaktoren an die legitimen URLs gebunden sind.“ „Darüber hinaus nutzen sie Public-Key-Verschlüsselung und sind physisch an die Geräte des Benutzers gebunden“, erklärt Fei Liu, Principal Emerging Technology Researcher bei Okta. „Es werden auch Methoden wie FIDO2-Sicherheitsschlüssel und Biometrie verwendet, und es ist eine Benutzerinteraktion erforderlich.“

Angreifer mögen das nicht. Im Jahr 2025 beobachtete Okta Threat Intelligence Phishing-Angriffe, bei denen Angreifer sich als CEO eines Zielunternehmens ausgaben und versuchten, Zielbenutzer zu überreden, einem bösartigen Slack-Workspace beizutreten. Im Rahmen der List forderten sie diese auf, sich nicht mit Okta FastPass, dem passwortlosen Authentifizierungsfaktor von Okta, anzumelden, wodurch die Sicherheitsvorkehrungen des Unternehmens umgangen wurden.

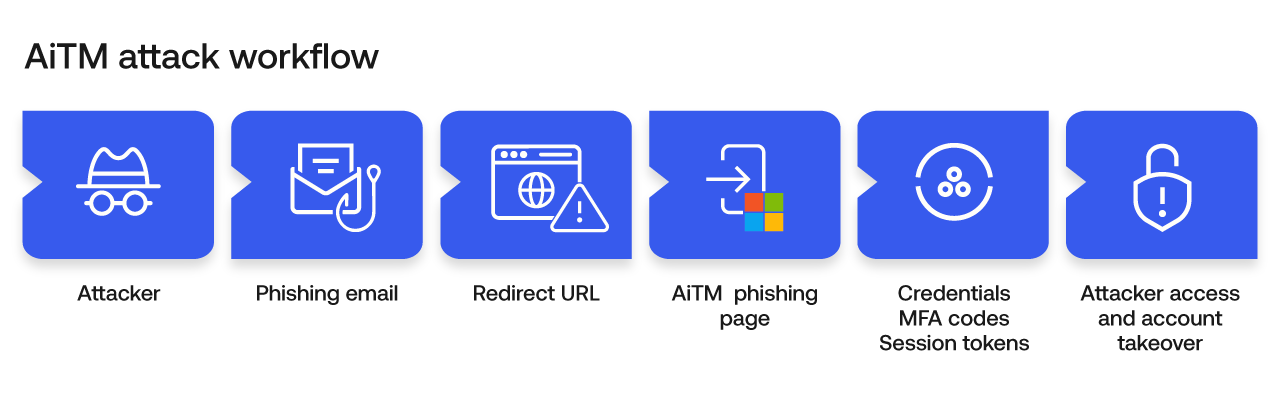

In einem weiteren Beispiel für Bedrohungsaktivitäten aus dem letzten Jahr beobachtete Okta eine Phishing-as-a-Service-Plattform namens VoidProxy, die von Angreifern genutzt wurde, um Microsoft- und Google-Accounts anzugreifen. VoidProxy verwendet Adversary-in-the-Middle (AiTM)-Techniken, um Authentifizierungsabläufe in Echtzeit abzufangen, Anmeldedaten und MFA-Codes zu erfassen sowie alle während des Sign-in-Prozesses erstellten Sitzungs-Tokens zu stehlen.

Diese Fähigkeit ermöglichte es VoidProxy, mehrere gängige MFA-Methoden zu umgehen, darunter SMS-Codes und Einmal-Passwörter (OTPs), die von Authentifizierungs-Apps ausgegeben wurden. Die Entdeckung von VoidProxy begann, nachdem Okta FastPass einen gezielten Benutzer daran hinderte, sich über die Proxy-Infrastruktur anzumelden.

„Angreifer suchen immer nach leicht erreichbaren Zielen“, sagt Liu. „Je schwieriger Sie es machen, desto sicherer werden Ihre Netzwerke und Benutzer sein.“

Es gibt verschiedene Möglichkeiten, wie Angreifer versuchen, MFA zu umgehen.

„Bei traditioneller/phishbarer Multi-Faktor-Authentifizierung (MFA) ist die gängigste Methode, sie zu umgehen, ein Adversary-in-the-Middle-Angriff“, erklärt sie. „AiTM ist ein Angriff, bei dem Angreifer einen Proxy zwischen einem Benutzer und einer legitimen Website einfügen, um die Kommunikation abzufangen und Anmeldeinformationen wie Passwörter, Einmalpasswörter (OTP) und Sitzungs-Token zu stehlen.“

Weitere Beispiele für Umgehung der MFA sind:

MFA-Registrierungsangriffe: Wenn Ihre Authentifizierungsfaktor-Registrierung oder Account Recovery schwächere Anmeldedaten oder MFA als die bei der Authentifizierung verwendeten zulässt, können Angreifer dies als Einstiegspunkt für den gehackten Account nutzen.

Phishing-resistente MFA-Downgrade-Angriffe: Phishing-resistente MFA-Downgrade-Angriffe werden in freier Wildbahn beobachtet. Im Allgemeinen zwingen Angreifer ein System, die Phishing-resistente Authentifizierung aufzugeben und auf eine schwächere MFA zurückzugreifen, und verwenden dann AiTM, um schließlich den MFA-Schutz zu umgehen.

OAuth App Consent Phishing: Bei diesem Angriff bringen Angreifer Benutzer dazu, Drittanbieter-Apps die Berechtigung zu erteilen, auf ihre Daten zuzugreifen, wodurch sie MFA umgehen können.

Traditionelle Brute-Force-Angriffe konzentrieren sich laut Liu weiterhin hauptsächlich auf wissensbasierte Authentifizierungsfaktoren. Er fügt hinzu, dass die Verwendung von Authentifizierungsfaktoren, die auf Besitz oder biometrischen Faktoren basieren, die Wahrscheinlichkeit eines gehackten Accounts durch Brute-Force-Angriffe drastisch verringern kann.

Da Angreifer ihre Social-Engineering-Techniken mithilfe von Deepfakes und anderen KI-gestützten Angriffen intensivieren, sind Unternehmen verpflichtet, Sicherheit in ihre Umgebungen zu integrieren. Das bedeutet, Zero Trust zu implementieren, Least Privilege Access durchzusetzen und sich auf die Sicherung des gesamten Identitätslebenszyklus zu konzentrieren.

MFA bleibt ein Schlüsselelement dieser Strategie, sagt Liu. Laut dem Bericht über Secure Sign-in Trends hat sich die Benutzerakzeptanz von Multi-Faktor-Authentifizierung (MFA) in kommerziellen Okta-Arbeitsumgebungen seit 2019 mehr als verdoppelt.

„Organisationen sollten auf Phishing-resistente Authentifizierungsfaktoren umsteigen und, um sicherzustellen, dass sie tatsächlich wie vorgesehen verwendet werden, die Phishing-Resistenz in ihrer Anwendungszugriffsrichtlinie durchsetzen“, sagt sie. „Dies verhindert, dass Angreifer ein System zwingen, bei einem Downgrade-Angriff auf eine schwächere MFA zurückzugreifen.“ Blockieren, herausfordern oder untersuchen Sie die Anfragen von bösartigen IPs, die Ihr Unternehmen oder andere Unternehmen angegriffen haben. Sorgen Sie außerdem für Transparenz und Kontrolle über die Zustimmung der Benutzer zu Anwendungen von Drittanbietern und setzen Sie Richtlinien um, die vorschreiben, dass Geräte verwaltet oder konform sein müssen.

Mehr erfahren, wie die phishing-resistente MFA von Okta Ihre Umgebung schützen kann.