Okta schützt KI-Identitäten

Das Konzept für sichere KI ist fertig. Erleben Sie alle wichtigen Innovationen und Strategien vom Okta Showcase – jetzt on-demand verfügbar.

KI-Agenten sind längst Teil Ihrer Belegschaft.

Aus Schatten-IT ist Schatten-KI geworden. Da Agenten ohne strenge Kontrolle agieren, ist die Gefahr nicht erst im Anmarsch – sie könnte sich bereits innerhalb Ihres Perimeters befinden.

der Unternehmen nutzen bereits KI-Agenten*

haben unbeabsichtigtes Agentenverhalten festgestellt**

verfügen nicht über Governance-Maßnahmen**

berichten über Anmeldedaten, die durch Agenten kompromittiert wurden**

DIE EINHEITLICHE IDENTITY-PLATTFORM

Kontrolle von Agenten vom ersten Tag an

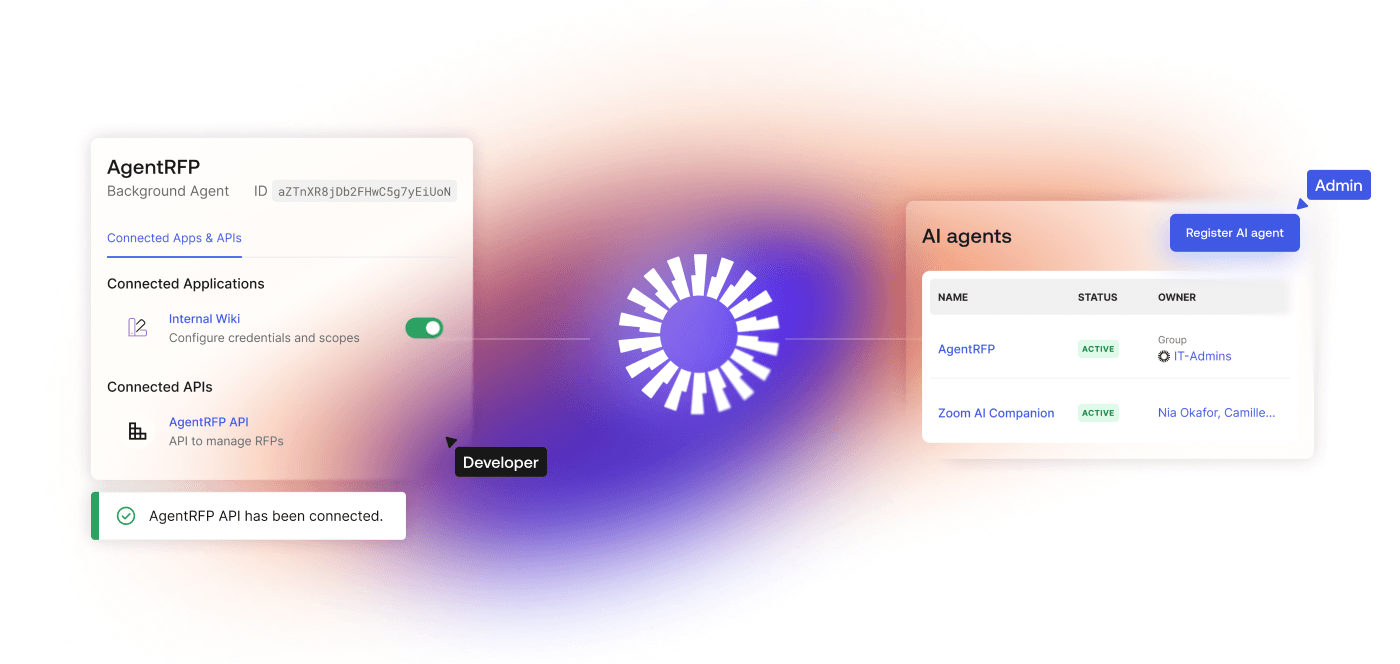

Ganz gleich, ob Sie selbst Agenten entwickeln oder Lösungen von Drittanbietern einsetzen: Sichern Sie den gesamten Lebenszyklus – von der Erstellung bis zur Außerbetriebnahme – auf der Plattform, die für Entwickler, Sicherheitsverantwortliche und IT-Mitarbeiter entwickelt wurde.

FÜR ENTWICKLER

KI von Anfang an sicher entwickeln

Entwickeln Sie grundsätzlich sichere Agenten – ganz gleich, ob für Ihre Mitarbeiter oder für Ihre Kunden.

Lassen Sie Ihre Agenten überprüfen, in wessen Namen sie handeln. Übergeben Sie verifizierten Benutzerkontext an Ihre Agenten, um Vertrauenswürdigkeit und Verantwortlichkeit zu gewährleisten.

Vernetzen Sie Agenten nahtlos mit Drittanbieter-Tools. Automatisieren Sie die Verarbeitung von Access Token und Refresh Token, um die Verbreitung von Anmeldedaten zu reduzieren.

Treffen Sie in Situationen mit hohem Risiko souveräne Entscheidungen. Pausieren Sie lange laufende Workflows automatisch bis zur Genehmigung durch einen menschlichen Mitarbeiter.

Schützen Sie sensible Daten in Ihrer RAG-Pipeline. Implementieren Sie granulare Berechtigungen, damit Agenten nur auf wirklich notwendige Daten zugreifen können.

FÜR IT- UND SECURITY-TEAMS

Verwalten Sie Ihre KI-Belegschaft im großen Maßstab

Automatisieren Sie den gesamten Lebenszyklus Ihrer nicht-menschlichen Arbeitskräfte von einer einzigen Konsole aus.

Identifizieren Sie nicht verwaltete Agenten in Ihrer Umgebung automatisch, um blinde Flecken zu beseitigen.

Gewährleisten Sie die Verantwortlichkeit, indem Sie Agenten zusammen mit einem obligatorischen menschlichen Eigentümer in Universal Directory registrieren.

Verhindern Sie mit dem Least-Privilege-Prinzip, dass hilfreiche Bots zu Insider-Bedrohungen werden.

Überwachen Sie Aktivitäten und identifizieren Sie Bedrohungen in Echtzeit. Validieren Sie Berechtigungen und sperren Sie sofort den Zugriff, wenn ein Agent verdächtig handelt.

BLOG-REIHE ZUM THEMA KI-SICHERHEIT

Stärken Sie das Vertrauen in autonome Agenten

Ressourcen

- KI-Sicherheitskonzepte

- Umgang mit Risiken

- Sichere Entwicklung

- Umfassende Governance

- Expertenmeinungen