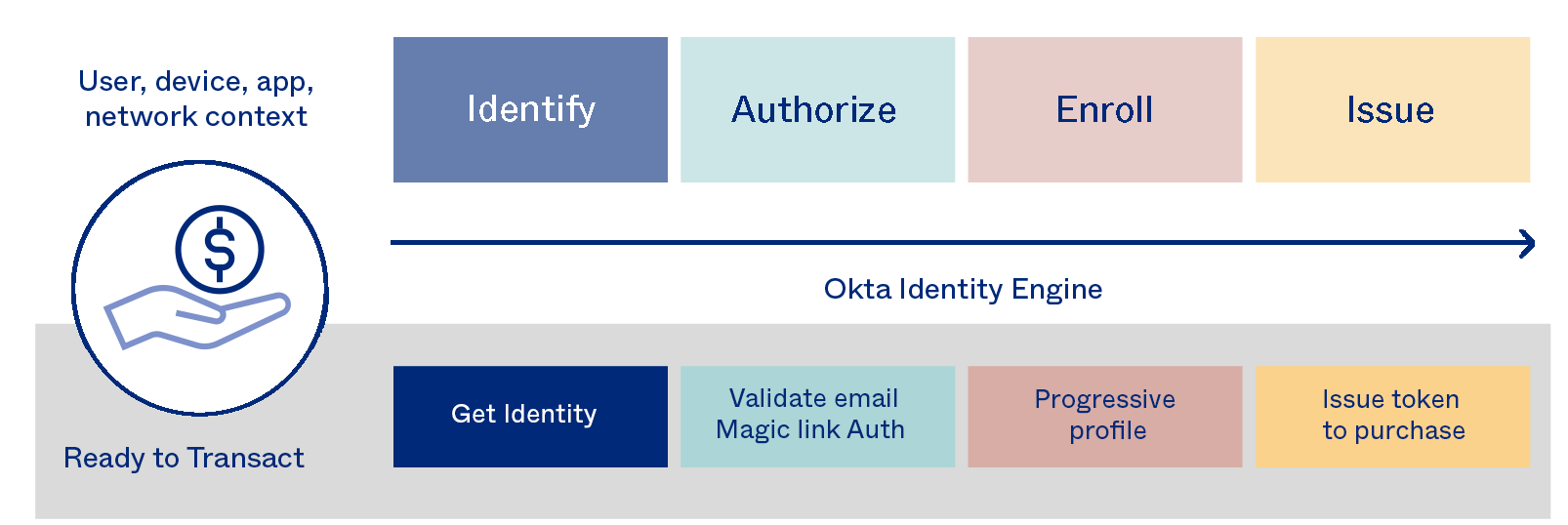

Okta Identity Engine

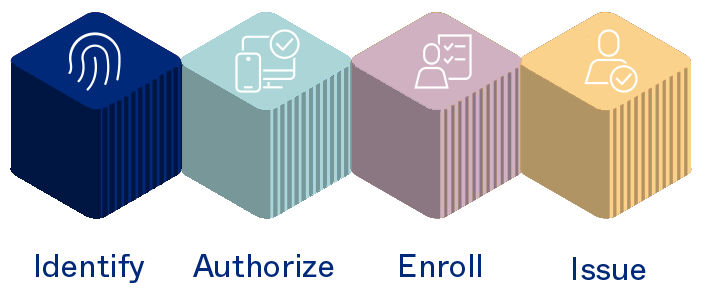

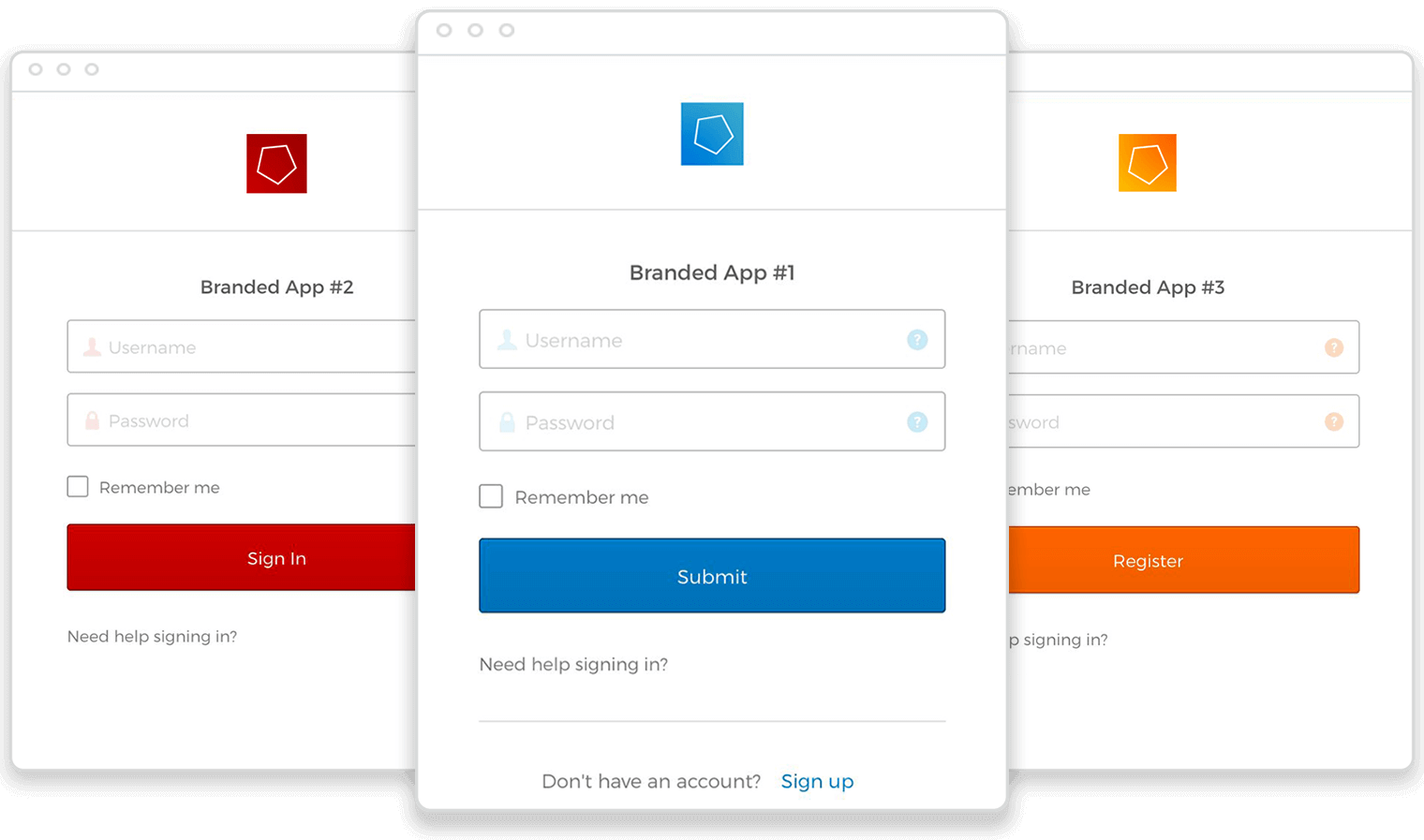

Anpassbare Bausteine für jede Art von Zugriff

Die Okta Identity Engine ermöglicht folgende Anwendungsfälle

Features

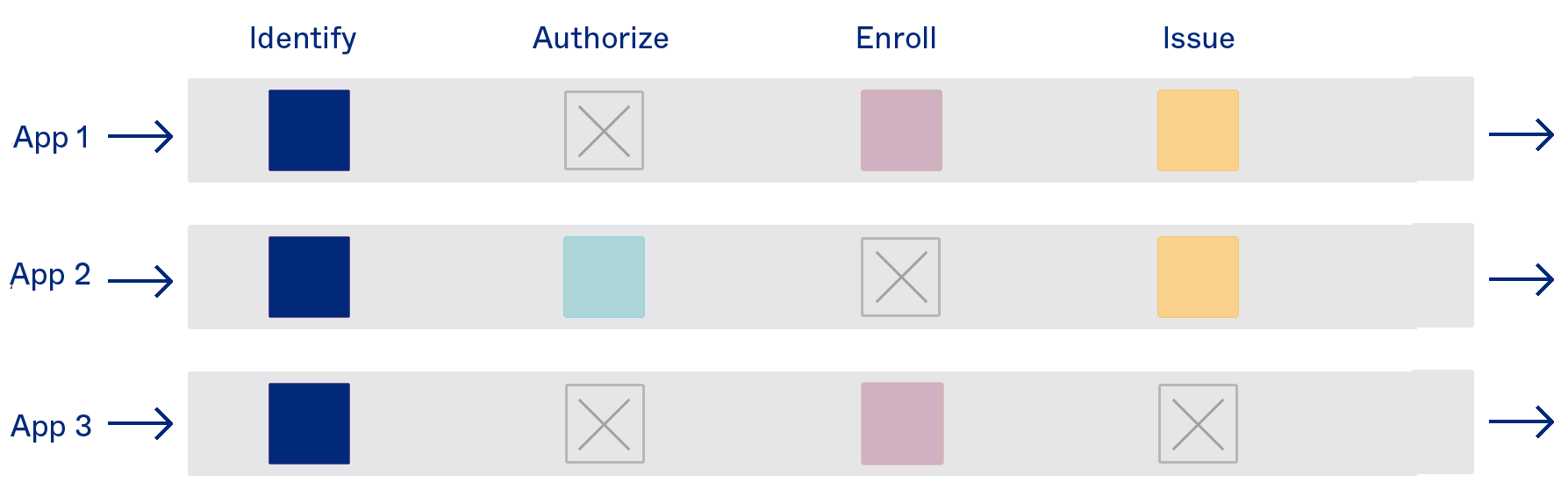

Richtlinien auf Anwendungsebene

Anpassen von Sicherheitsrichtlinien

Erstellen Sie dynamische Anmelderichtlinien, die auf verschiedene Anwendungen zugeschnitten sind und das Verhalten, die Risikostufe und den Kontext des Benutzers berücksichtigen. Sie können beispielsweise für den Zugriff auf eine vertrauliche Anwendung strengere Sicherheitsanforderungen durchsetzen, diese jedoch lockern, wenn anhand des früheren Verhaltens und des aktuellen Kontexts des Benutzers davon auszugehen ist, dass die Zugriffsanfrage legitim ist.

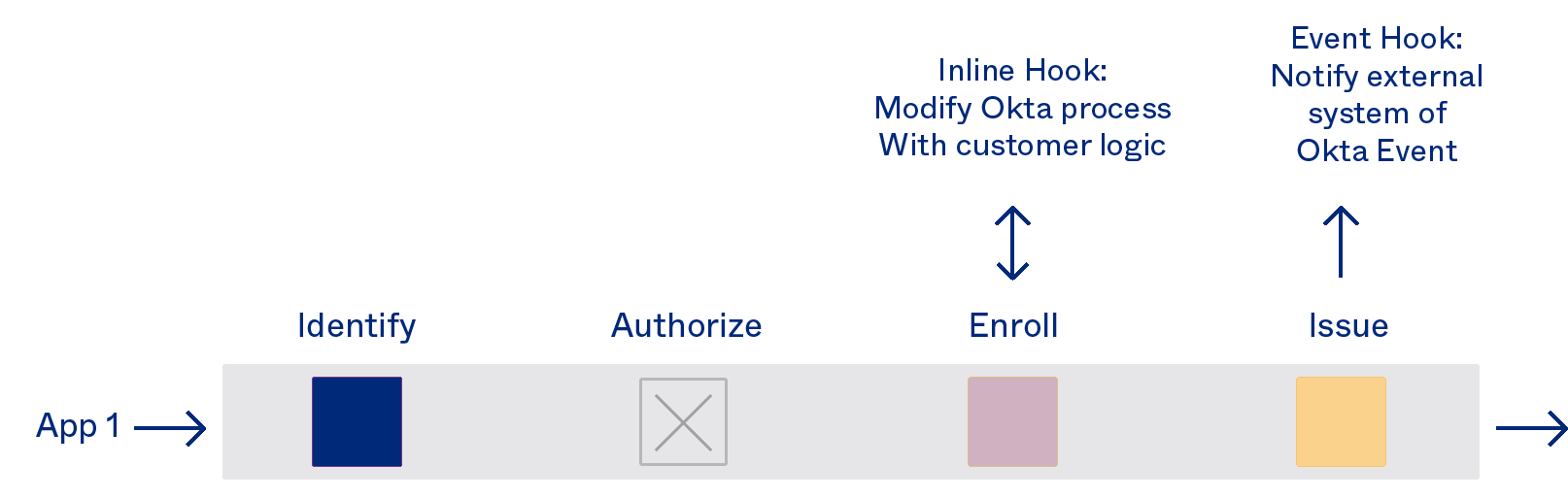

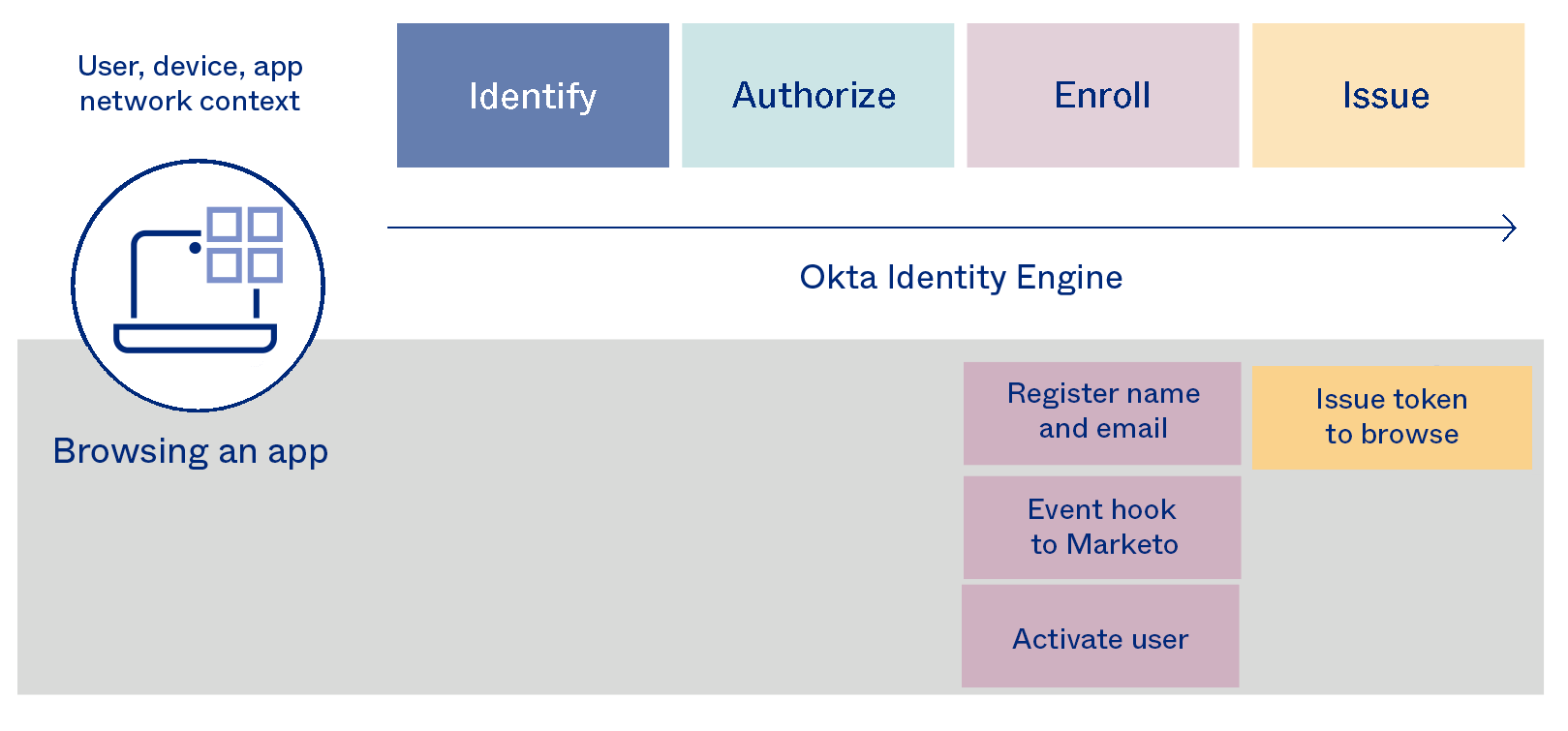

Unbegrenzte Möglichkeiten

Aber das ist erst der Anfang. Mit Okta Hooks und der Okta Identity Engine kann Okta sicher angepasst werden, um die Grundlage für jedes erdenkliche digitale Benutzererlebnis zu bilden. Hier einige der möglichen Anwendungsfälle:

Ramiya Iyer

Global Vice President of IT, Digital and Marketing

Albertsons interagiert mit über 34 Millionen Kunden pro Woche und bietet ihnen die gewünschten Produkte zu einem fairen Preis und mit einem hervorragenden Kundenservice. Als einer der größten Lebensmittelhändler des Landes wissen wir, wie wichtig es ist, uns anzupassen und zu wachsen und unseren Kunden da zu begegnen, wo sie sich befinden. Die Okta Identity Engine bietet uns eine flexible Lösung für die digitale Identität.