Okta ejecuta decenas de miles de millones de autenticaciones exitosas cada vez, mientras bloquea simultáneamente miles de millones de solicitudes maliciosas. Con Identity Threat Protection (ITP), Okta ahora amplía esta protección más allá de la autenticación inicial para ayudar a proteger todo el ciclo de vida de la identidad. Las detecciones de ITP son más inteligentes porque se mejoran continuamente gracias a los datos provenientes de todo el ecosistema de Okta. Para demostrar la profundidad y el impacto de ITP, trataremos tres temas principales en este blog:

- ¿Por qué usar ITP y cómo funciona?

- Estadísticas reales y beneficios de los clientes que ya adoptaron ITP.

- Recomendaciones de expertos para aprovechar ITP al máximo.

Por qué la protección de la identidad no puede detenerse al iniciar sesión

Como proveedor de identidades líder, Okta está en una posición única para identificar las tácticas, técnicas y procedimientos (TTP) emergentes utilizados en ataques basados en la identidad. Los atacantes utilizan una variedad de TTP que se basan en el uso de credenciales filtradas, una infraestructura de phishing sofisticada, tokens de identidad robados y otros métodos.

Exigir el uso de autenticadores resistentes al phishing protege el proceso de autenticación y evita el robo de tokens de sesión al iniciar sesión. Sin embargo, no protege contra situaciones en las que los tokens se roban después de la autenticación. Las sesiones activas se pueden robar en cualquier momento, incluso cuando los usuarios no las están usando. A medida que los adversarios evolucionan sus TTP, las propias identidades de los usuarios también pueden estar en riesgo. ITP aborda estas brechas de seguridad mediante las siguientes capacidades:

- Evaluación del riesgo de la sesión. Análisis continuo de las acciones realizadas durante una sesión de usuario activa para comprobar el cumplimiento de las políticas de acceso y verificar que el propietario legítimo de la cuenta sea quien la usa.

- Evaluación del riesgo del usuario. Análisis continuo de las actividades asociadas con un usuario (incluso cuando el usuario no tiene una sesión activa) para garantizar que la identidad del usuario no esté en riesgo.

- Configuración de respuestas automatizadas. Capacidad para que los administradores de TI y seguridad configuren respuestas automatizadas a fin de mitigar las amenazas detectadas.

Riesgo de la sesión: protección en tiempo real contra el secuestro de sesiones

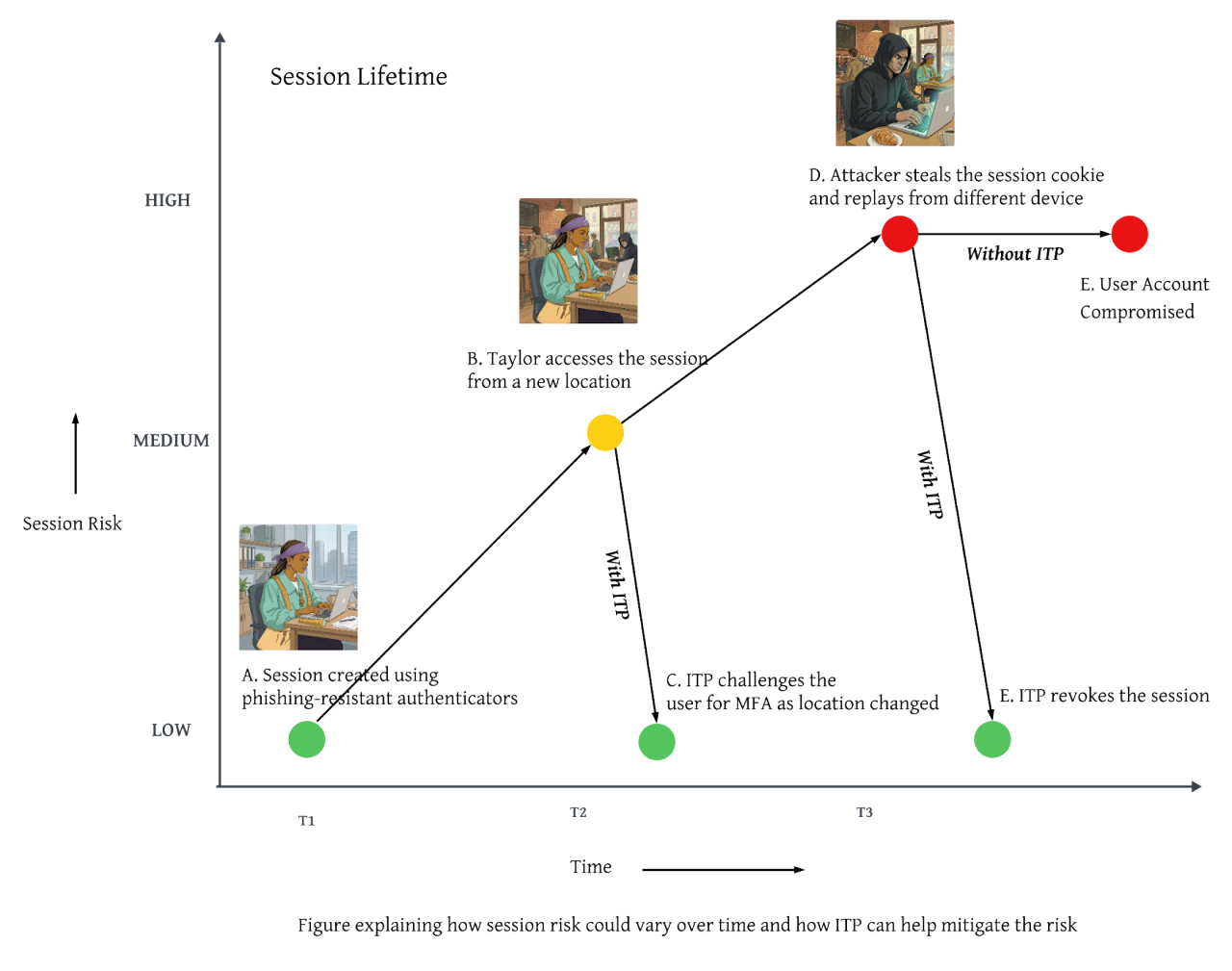

El concepto de riesgo de la sesión, presentado como parte de ITP, permite la supervisión continua del nivel de riesgo vinculado a la sesión activa de un usuario. El riesgo varía durante una sesión. Por ejemplo, echemos un vistazo a la siguiente línea de tiempo de Taylor.

8:30 h (T1): inicio de sesión

Taylor comienza su día en la oficina e inicia sesión en su cuenta del trabajo con un autenticador resistente al phishing, como Okta FastPass. ITP determina que el riesgo de la sesión es BAJO, ya que Taylor está iniciando sesión desde una red y un dispositivo conocidos, y está usando un autenticador resistente al phishing conocido.

10:45 h (T2): cambio de ubicación en mitad de la sesión

Taylor, quien comenzó su sesión desde la ubicación de su oficina principal, va a la ubicación de un cliente para continuar su trabajo. ITP detecta el cambio de ubicación durante una sesión activa, vuelve a evaluar las políticas de acceso y le solicita la MFA. Taylor responde al aviso de autenticación y continúa con su trabajo.

12:15 h (T3): detección y respuesta ante la vulneración de una sesión

Un atacante engaña a Taylor para que descargue malware en su dispositivo a través de un correo electrónico de phishing. El atacante roba su cookie de sesión e intenta usarla desde su infraestructura para hacerse pasar por Taylor. ITP detecta que la sesión está en riesgo e inmediatamente implementa Universal Logout, lo que revoca la sesión y hace que la cookie robada se torne inutilizable. Mientras tanto, Taylor vuelve a autenticarse sin problemas, establece una nueva sesión y continúa con su trabajo.

Como puede ver, Okta impidió que el adversario usara indebidamente el token de sesión robado, al tiempo que brindó una experiencia simple y transparente para el usuario final. Todos estos resultados fueron orquestados por ITP de Okta, lo que ayuda a garantizar que las sesiones de usuario activas cumplan con las políticas de acceso de la organización durante todo el ciclo de vida de la sesión.

¿Cómo se evalúa el riesgo de la sesión?

ITP evalúa continuamente el nivel de riesgo de una sesión activa de Okta (IdP). Si la red o los atributos del dispositivo cambian durante una sesión, ITP determina que el contexto de la sesión ha cambiado. Luego, evalúa el riesgo de la sesión ejecutando modelos de aprendizaje automático y heurísticas específicas para determinar un nivel de riesgo de la sesión bajo, medio o alto.

El cambio en el contexto de la sesión desencadena una nueva evaluación de la política de sesión global y las políticas de inicio de sesión de la aplicación. Se utiliza el nivel de riesgo de la sesión para determinar si es necesario realizar alguna acción a fin de cumplir con las políticas. Si la reevaluación de la política da como resultado un RECHAZO o si el usuario no responde al desafío de MFA exigido por la política, ITP lo trata como un “error” y aplica las acciones de mitigación configuradas en los ajustes de cumplimiento de la protección de sesiones.

El resultado

Entre el 15 de octubre de 2025 y el 15 de noviembre de 2025, es decir, un período de 30 días, sucedió lo siguiente:

- Cambios en el contexto de la sesión. ITP detectó aproximadamente 6 millones de cambios en el contexto de la sesión.

- Errores al reevaluar las políticas. Del total de reevaluaciones de políticas desencadenadas por los 6 millones de cambios en el contexto de la sesión, ITP identificó alrededor de 5000 errores en la reevaluación de políticas que representaban un riesgo alto para la sesión.

- Sesiones de Okta saneadas. Los clientes de ITP sanearon más de 1000 sesiones de Okta (IdP) potencialmente riesgosas de forma inmediata mediante acciones automatizadas (ya sea solicitando MFA en línea o revocando la sesión).

- Sesiones de aplicaciones remediadas. Los clientes de ITP revocaron más de 6000 sesiones de aplicaciones potencialmente riesgosas utilizando las acciones automatizadas.

- Acciones adicionales. Los clientes de ITP tomaron la medida adicional de ejecutar un flujo de trabajo al menos 250 veces.

Esto permite ver no solo la escala de las detecciones y las evaluaciones de políticas que impulsa ITP, sino también cómo podemos ayudar a los clientes a identificar los eventos de alto riesgo que más importan y defenderse ante ellos directamente en la capa de identidad.

Riesgo del usuario: conectar el riesgo entre sesiones y aplicaciones

El concepto de riesgo del usuario se introdujo para dar seguimiento del estado de seguridad de una cuenta de usuario a lo largo del tiempo. El riesgo de la sesión, como se explicó anteriormente, también es uno de los factores que influyen en el riesgo del usuario.

¿Cómo se evalúa el riesgo del usuario?

ITP evalúa constantemente el riesgo del usuario mediante diversos métodos, entre otros:

- Inteligencia de amenazas y análisis. Detecciones seleccionadas por el equipo de Threat Intelligence de Okta, que identifica las cuentas de usuario que han interactuado con infraestructura maliciosa conocida. Los ejemplos de actividad detectada incluyen interacciones con direcciones IP asociadas con plataformas de phishing como servicio que se dirigen a aplicaciones empresariales conocidas.

- Detecciones en línea. Detección de adversarios que realizan acciones críticas, como inscribir credenciales de IP maliciosas conocidas, autenticarse con credenciales filtradas, secuestrar sesiones, etc.

- Inferencias de múltiples eventos. Identifica cualquier inicio de sesión exitoso que se haya considerado sospechoso mediante modelos de aprendizaje automático y heurísticas usando los pipelines de datos por lotes de Okta.

- Indicadores informados por socios. Ingiere eventos del perfil de evaluación continua de accesos (CAEP) de proveedores asociados que utilizan el marco OpenID Shared Signals Framework (SSF) basado en estándares.

- Anomalías informadas por usuarios finales o administradores. Indicadores muy confiables generados cuando los usuarios finales o los administradores reportan actividad sospechosa directamente en el perfil de usuario.

Una vez que se recopilan y analizan las detecciones de riesgo del usuario, la política correspondiente (llamada “política de riesgo de entidades”) se puede configurar para activar acciones de etapa final de acuerdo con el nivel de riesgo (bajo, medio o alto). Estas acciones incluyen implementar Universal Logout en todas las aplicaciones conectadas u otras medidas aplicadas mediante Okta Workflows.

El resultado

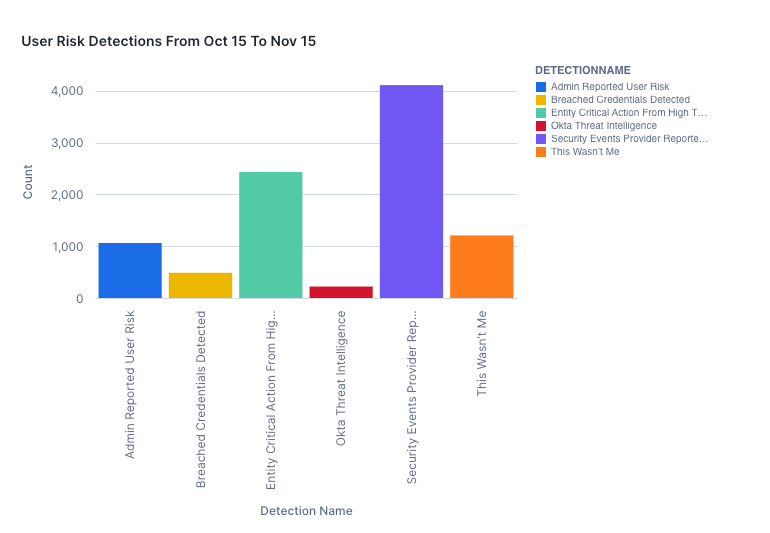

Entre el 15 de octubre de 2025 y el 15 de noviembre de 2025, es decir, un período de 30 días, sucedió lo siguiente:

- ITP detectó que alrededor de 8000 usuarios estaban en riesgo alto en más de 200 organizaciones, como se muestra en el siguiente gráfico.

- Más de 6500 riesgos de estos usuarios se sanearon con acciones automatizadas, como implementar Universal Logout o ejecutar un flujo de trabajo como parte de la política de riesgo de entidades.

- La detección de Threat Intelligence de Okta identificó a casi 220 usuarios como de alto riesgo en 46 organizaciones durante este período.

Vale la pena destacar que el equipo de Threat Intelligence de Okta descubrió recientemente VoidProxy, un ataque de phishing como servicio muy evasivo y sofisticado. El desglose detallado de la infraestructura de VoidProxy se encuentra en el blog de seguridad de Okta, y el análisis de servicios similares está disponible para que los clientes de Okta lo vean y descarguen en security.okta.com.

Para arrojar luz sobre la actividad maliciosa de estas infraestructuras, el siguiente gráfico permite ver la actividad originada en una dirección IP vinculada a VoidProxy durante un período de cuatro días. Se puede ver que un atacante que utiliza esta IP intentó atacar al menos a 24 organizaciones distintas. Todos los intentos de inicio de sesión desde la IP fueron denegados o se abandonó el desafío de MFA. ITP activó eventos user.risk.detect para los usuarios atacados y añadió las IP maliciosas relevantes a estos eventos.

Para evitar que continúe el uso indebido, los administradores de ITP pueden configurar flujos de trabajo que agreguen automáticamente estas IP maliciosas detectadas a una zona de red bloqueada mediante la política de riesgo de entidades.

¿Qué sigue?

Acabamos de lanzar tres nuevas detecciones de riesgo del usuario y no podemos esperar a oír los comentarios al respecto. Profundizaremos en más detecciones de riesgo del usuario, su impacto en la seguridad del cliente y cómo aprovechamos la IA en una próxima publicación del blog.

Como se mencionó anteriormente, las detecciones de ITP son más inteligentes porque analizan las señales en todo el ecosistema de Okta. Nuestro punto de vista global como proveedor de identidades central permite a ITP detectar patrones de ataque y amenazas emergentes en miles de organizaciones que serían invisibles para cualquier organización individual. Estos conocimientos se incorporan continuamente en las detecciones de ITP, lo que permite a Okta proteger de forma proactiva a todos los clientes. Este efecto de red de seguridad proporciona un nivel de inteligencia de amenazas en tiempo real que las soluciones de un solo inquilino o los proveedores de identidades no pueden igualar.

Recomendaciones

Riesgo de la sesión

- La evaluación del riesgo de la sesión se considera durante las evaluaciones de políticas solo cuando la condición de riesgo está configurada en sus políticas de acceso. Por lo tanto, recomendamos encarecidamente configurarlo si aún no lo ha hecho.

- Configure la política de protección de sesiones en modo “Enforced with Action” (Aplicar con acciones) para protegerse contra el secuestro de sesión una vez que use ITP en modo de supervisión durante algunos días.

- Según los resultados de la supervisión, puede aprovechar la nueva configuración de detección de protección de sesiones para establecer el nivel de riesgo de la sesión y las zonas de red de confianza. Esta configuración omite las reevaluaciones de políticas solo para las sesiones que se originan en estas zonas de red de confianza o niveles de riesgo definidos.

- Okta capta los cambios en el contexto de la sesión en sus registros de sistema a medida que suceden. Recomendamos centrarse en los eventos que hayan causado un riesgo elevado para poder abordar las amenazas que más importan.

Riesgo del usuario

- Implemente las acciones recomendadas para las detecciones de alto riesgo en la política de riesgo de entidades.

- Aproveche el marco Shared Signals Framework (SSF) para transmitir eventos del CAEP desde su proveedor de seguridad elegido a Okta. Esta integración permite que Risk Engine de Okta mejore su evaluación de riesgo del usuario.

- Ayude a mejorar las detecciones de riesgo del usuario de ITP en su organización enviando comentarios (por ejemplo, falsos positivos) a Risk Engine.

- Capacite a los usuarios para identificar señales de correos electrónicos sospechosos, sitios de phishing y técnicas comunes de ingeniería social empleadas por los atacantes. Facilite a los usuarios la capacidad de notificar posibles problemas configurando las notificaciones de usuario final y la elaboración de informes de actividad sospechosa.

Conclusión

Desde que ITP está disponible para el público en general hace más de un año, los clientes ya están experimentando beneficios tangibles, como la detección más temprana de ataques y una respuesta automatizada más rápida. No deje expuesta a su organización. Empiece a aprovechar todo el potencial de ITP hoy mismo implementando las recomendaciones de riesgo de la sesión y del usuario para garantizar que sus usuarios estén siempre protegidos. Obtenga más información sobre cómo Okta implementó ITP dentro de nuestra organización para conocer más prácticas recomendadas.