La estafa de la "Gran Tienda"

En 1822, un barco británico atracó en la costa de Honduras con 70 colonos ansiosos por comenzar una nueva vida. Los pasajeros del Honduras Packet habían pagado generosamente para navegar a la bulliciosa ciudad de St Joseph, un asentamiento de 20,000 personas que contaba con un teatro, una casa de ópera y una catedral con cúpula. St Joseph era la capital del notable país de Poyais, una tierra de suelo fértil y abundante caza, que garantizaba riquezas a todos los que vivían allí.

Sin embargo, cuando finalmente desembarcaron después de cruzar el Atlántico, los colonos solo encontraron selva y enfermedades. No había una ciudad bulliciosa, ni edificios elegantes: Poyais fue una estafa ideada por un escocés llamado Gregor MacGregor. Durante los siguientes tres años, un total de cinco barcos harían el viaje. De las 250 personas engañadas para creer en este lugar mítico, 180 perecerían.

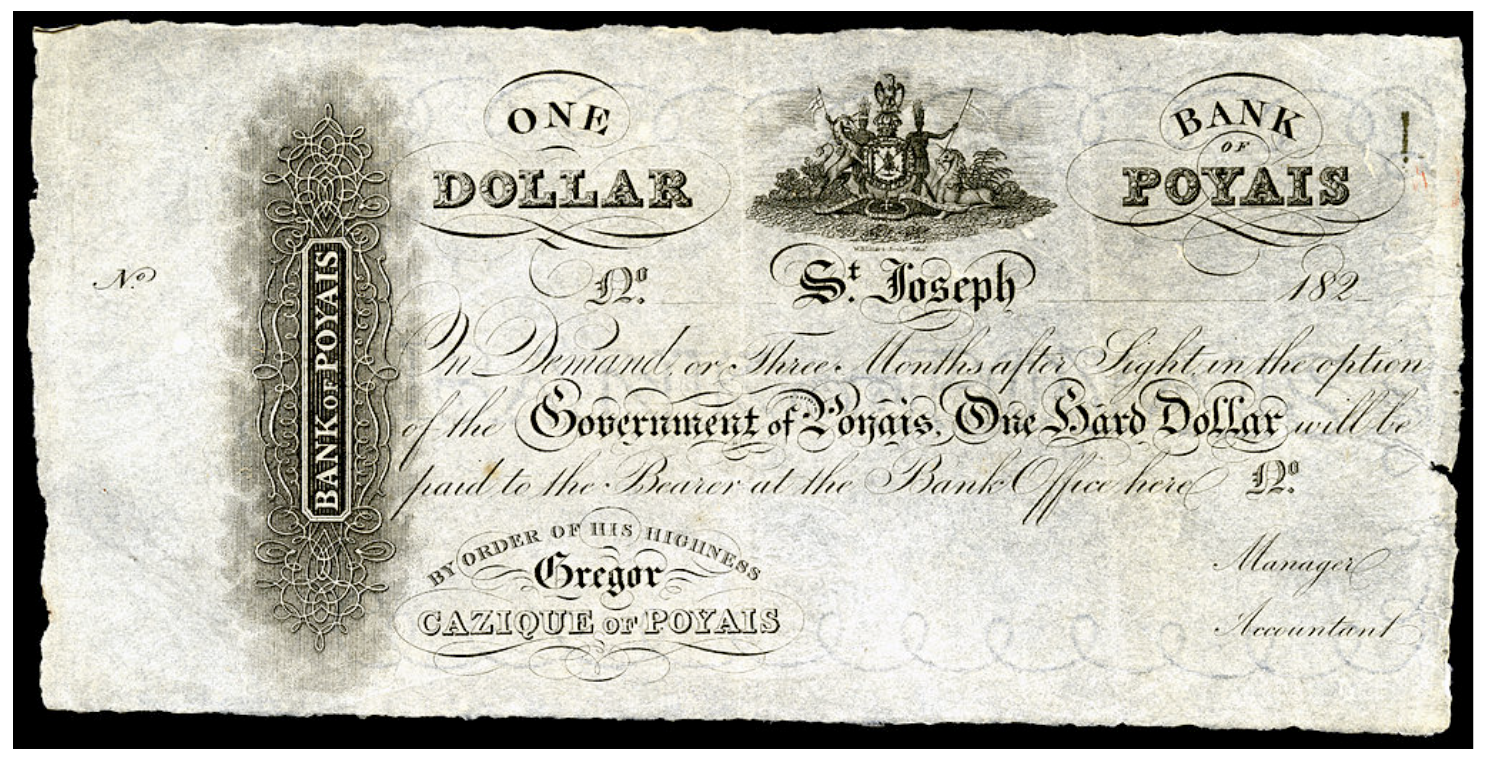

Los estafadores tienen nombres para sus estafas, como el "Prisionero español" o el "Timo de la estampita". El despiadado esquema de MacGregor era un tipo conocido como la "Gran tienda", una estafa que requiere la creación de una realidad física alternativa que es literalmente habitada por sus víctimas. Para MacGregor y sus cómplices, esto significó falsificar certificados de concesión de tierras y billetes de banco, diseñar uniformes para el imaginario ejército de Poyais, establecer oficinas falsas en Londres y llenar barcos reales con personas que zarpaban hacia su muerte.

Desde estafas de emigración hasta ataques de phishing

La estafa de la "Gran Tienda" requiere la manipulación del espacio físico, y es difícil conseguir que todos los detalles sean correctos. Si bien las estafas de la "Gran Tienda" pueden aparecer en las películas - El Golpe, por ejemplo - son raras en la vida real. ¿Por qué es tan difícil llevar a cabo este tipo de estafa? Porque los humanos han evolucionado para evaluar nuestro entorno. Captamos los detalles, incluso si no estamos pensando conscientemente en ellos.

Nuestra supervivencia ha dependido de que nos demos cuenta de los depredadores, incluso si no podemos verlos u oírlos por completo. Nuestros cerebros procesan miles de señales, buscando anomalías. Nuestro “sexto sentido” generalmente nos dice cuándo algo anda mal.

Pero en el mundo digital, el fraude a gran escala es más fácil de llevar a cabo. No necesitas crear un país falso entero. Y, lamentablemente, nuestras fortalezas evolutivas como humanos en realidad se explotan para convertirse en debilidades.

Gregor MacGregor necesitaba un velero de 165 toneladas para su estafa, pero un atacante digital puede construir un sitio de phishing en minutos. Cuando evaluamos ese sitio web utilizando las mismas herramientas que utilizamos en el espacio físico, nos fallan por completo.

Es posible que tengamos una intuición incómoda sobre un edificio de oficinas falso, pero cuando recibimos un correo electrónico de aspecto genuino de lo que creemos que es el departamento de TI de nuestra universidad, probablemente no lo pensaremos dos veces. Es posible que no, por ejemplo, examinemos el enlace en el que se nos pide que hagamos clic antes de proporcionar diligentemente nuestro número de ruta bancaria, como les sucedió a varios desafortunados en UMass Boston.

Del mismo modo, si los píxeles son lo suficientemente buenos, es posible que no nos demos cuenta de que estamos iniciando sesión en un sitio de phishing norcoreano en lugar de en nuestra cuenta de Apple. Tal fue el destino de los ejecutivos de Sony Pictures que fueron engañados para que entregaran sus credenciales de Apple.

Como sospechaban los hackers, algunas de esas credenciales contenían contraseñas reutilizadas que también funcionaban para las cuentas de la red de Sony, lo que permitió a Corea del Norte causar 100 millones de dólares en daños a Sony como venganza por lanzar una película que no le gustó a Kim Jong Un. (Hablaremos más sobre la reutilización de contraseñas en un momento).

Deepfakes

En la era de la inteligencia artificial, esto empeora aún más. En febrero de 2024, un joven empleado de Arup, la firma multinacional de ingeniería que construyó la Ópera de Sídney, sin saberlo, transfirió $25 millones a un grupo de atacantes.

El empleado recibió un correo electrónico solicitando una transferencia secreta y sospechó. Una videollamada que involucró a “múltiples participantes” (no se ha revelado el número exacto), muchos de los cuales reconoció, lo convenció de que la transacción era legítima.

Imaginen que a ese joven no se lo dice una o incluso dos personas, sino toda una sala llena de colegas, que transfiera el dinero. ¿Tenía alguna razón para creer que todos eran falsos?

Lo que hace que la estafa de la “Gran Tienda” sea tan difícil es lo que hace que el fraude de deepfake sea tan brutalmente eficaz. Estamos programados para reconocer a otros de nuestra especie. El reconocimiento facial es parte de nuestro ADN. Cuando no tenemos una cara que ver, podemos identificar a alguien por su voz, su cuerpo e incluso su olor.

No cuestionamos nuestra capacidad para reconocernos mutuamente en el mundo físico y, como resultado, llevamos la misma arrogancia al mundo digital. Contra un adversario suficientemente inteligente, no tenemos ninguna posibilidad.

Tome el caso de una pareja de Brooklyn, Robin y Steve, que recibieron una llamada en medio de la noche en la que tuvieron que escuchar la voz de pánico de la madre de Steve antes de que un hombre les dijera: “Tengo una pistola en la cabeza de tu madre, y voy a volarle los sesos si no haces exactamente lo que te digo”. Pidió $500 a través de Venmo. ¿Quién no pagaría una suma tan pequeña si pensara que su madre podría morir? Cuando Robin y Steve finalmente se comunicaron con su madre, ella estaba sana y salva en casa. No había ningún secuestrador.

Este tipo de ataque explota otra de nuestras encomiables cualidades humanas: nuestro deseo de proteger a quienes amamos. Cualquier escepticismo que podría habernos protegido en un momento de mayor calma es barrido por la avalancha de emociones que sentimos cuando nos enfrentamos a la necesidad de proteger a nuestros seres queridos.

Lo que es peor: los ataques con "deepfakes" son fáciles y cada vez más. Como siempre, YouTube está ahí para ayudar. Seguí un tutorial de siete minutos en Youtube y cloné mi voz de manera convincente.

Reutilización de contraseñas y relleno de credenciales

Hay ataques devastadores en el reino digital sin análogos físicos. Por ejemplo, leemos regularmente sobre infracciones que resultan en cientos de millones de contraseñas robadas. Para Yahoo en 2013, fueron 3 mil millones de contraseñas.

Algunas de esas contraseñas se reutilizaron en otros sitios, lo que permitió al atacante realizar un ataque de credential-stuffing: si han robado la contraseña de unlucky.user@yahoo.com, intentan usar la contraseña con unlucky.user@yahoo.com como nombre de usuario en tantos sitios como sea posible. Si la contraseña se reutilizó, ¡bingo, ya están dentro!

Puede que sepamos que reutilizar contraseñas es una mala idea, pero necesitar crear (y de alguna manera recordar) una contraseña diferente para cada sitio web que utilizamos también es una mala idea. Podemos sermonear a las personas que reutilizan contraseñas, pero la reutilización de contraseñas es una forma práctica y humana de tratar de resolver el problema de la sobrecarga cognitiva. Desafortunadamente para nosotros, esto les viene muy bien a los atacantes.

Los atacantes se centran en la identidad

Todos estos ataques tienen dos cosas en común: 1) Se dirigen a la identidad y 2) Son mucho más fáciles de ejecutar que sus contrapartes físicas. Como hemos visto, los ataques contra la identidad nos golpean donde más duele. Afortunadamente, Okta tiene soluciones para los desafíos de la protección de la identidad.

autenticación multifactor

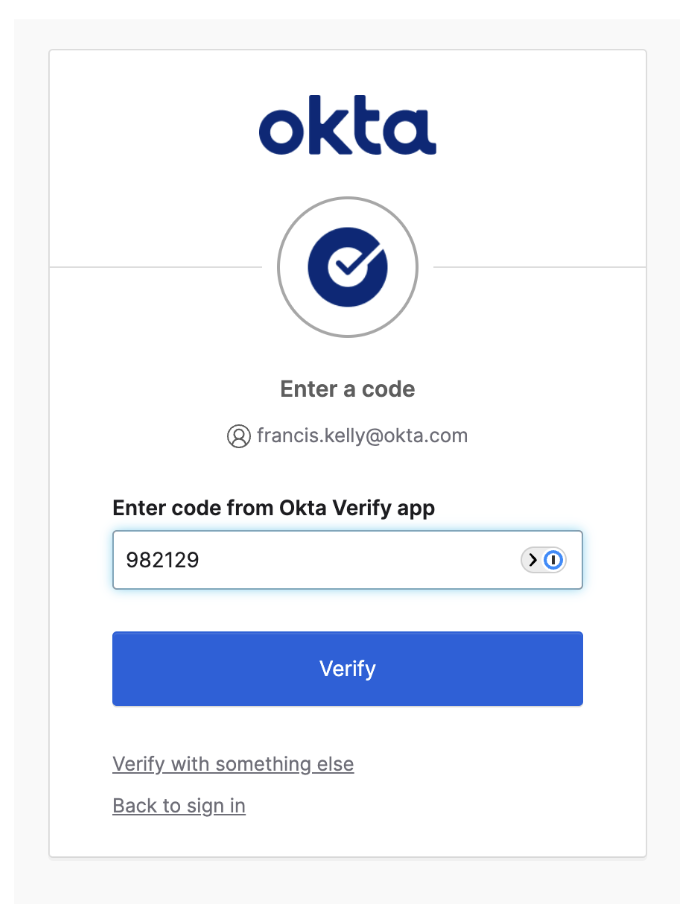

La autenticación multifactor (MFA), una oferta de productos básicos de Okta, es un excelente lugar para comenzar. OWASP aconseja: MFA es, con mucho, la mejor defensa contra la mayoría de los ataques relacionados con contraseñas, incluido el relleno de credenciales y el rociado de contraseñas.

Una empresa que sufre una violación de datos pero que tiene MFA implementado todavía tiene una línea de defensa para proteger a los clientes cuyos datos fueron robados. Del mismo modo, una contraseña robada y reutilizada no será efectiva en ningún sitio que requiera un segundo factor.

Las empresas inteligentes también protegen el acceso a las aplicaciones que utilizan sus empleados. Por ejemplo, si los empleados sólo hacen negocios utilizando la cuenta de videoconferencia de la empresa y esa cuenta requiere autenticación a través de Okta, una estafa de vídeo deepfake se vuelve mucho más difícil de llevar a cabo.

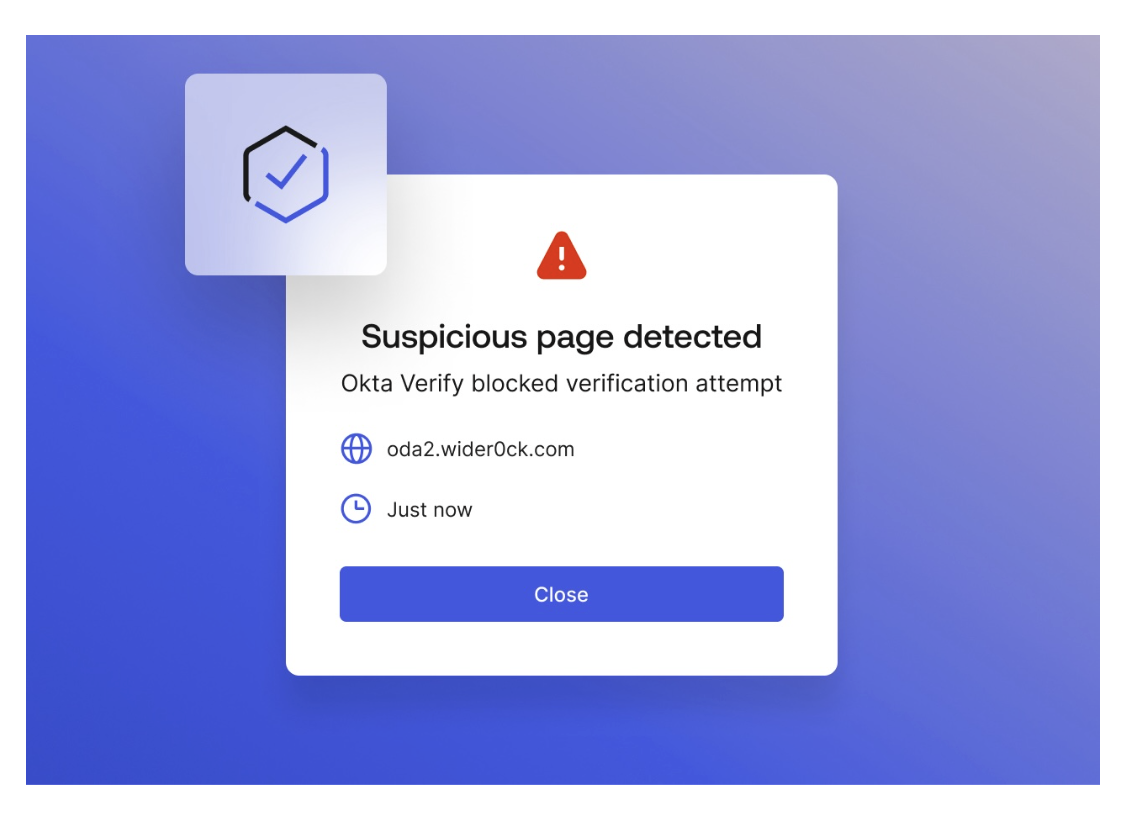

Factores resistentes al phishing

Por muy segura que sea la Autenticación Multifactor (MFA), no es perfecta. Los atacantes decididos pueden suplantar el segundo factor junto con una contraseña. Okta FastPass ofrece MFA resistente al phishing para combatir esto. Como individuos, podríamos ser engañados por un sitio de phishing. Pero un segundo factor resistente al phishing se basa en protocolos criptográficos que son casi imposibles de evitar.

Alejándose de las contraseñas

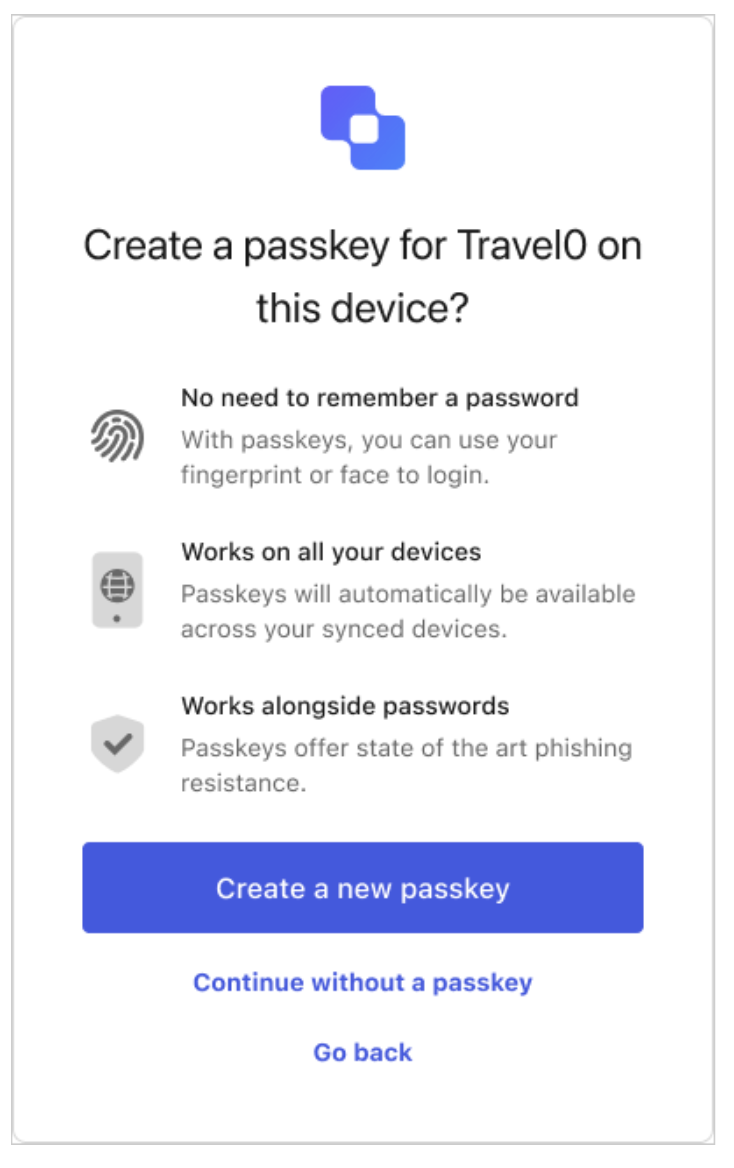

Finalmente, los clientes pueden dejar de usar contraseñas por completo. Okta FastPass permite a los usuarios autenticarse en cualquier aplicación dentro de Okta sin una contraseña. Del mismo modo, los usuarios pueden adoptar passkeys con cualquier sitio web que las admita, lo cual es cada vez más común. Las passkeys básicamente permiten al usuario registrar su dispositivo con un sitio web. Cada vez que el usuario se registra en un sitio web, su dispositivo (como su teléfono) crea lo que se conoce como un “par de claves”. El par de claves consta de una clave privada que se mantiene en secreto en el teléfono y una clave pública que se envía al sitio web. A través de la magia de la criptografía de clave pública, el par de claves permite al usuario iniciar sesión en el sitio web sin tener que usar una contraseña.

Un largo camino por recorrer

Los seres humanos son capaces de confiar y, por lo tanto, son capaces de ser engañados. El fraude siempre ha existido. A lo largo de los milenios de nuestra existencia, hemos desarrollado al menos alguna habilidad para distinguir la verdad de la falsedad en el mundo físico.

En el mundo digital, sin embargo, tenemos un largo camino por recorrer. Esta es una verdad infeliz para enfrentar, pero incluso si el ingenio humano no nos protege inherentemente del fraude en línea, nos ha permitido construir las herramientas que lo harán. Obtenga más información sobre cómo protegerse contra las amenazas digitales en evolución al prescindir de las contraseñas con Okta.