L'intelligence artificielle (IA), et plus particulièrement l'IA générative (GenAI), contribue à initier des révolutions dans divers secteurs. Malheureusement, certaines des premières et des plus agressives entreprises adoptantes de ces technologies ont été des cyberattaquants. La croissance exponentielle des capacités de la GenAI s'est avérée irrésistible, permettant même aux criminels novices de mener des activités d'usurpations de compte (ATO) plus rapidement et plus efficacement que jamais auparavant. Selon le rapport Voice of SecOps de Deep Instinct, 75 % des professionnels de la sécurité ont constaté une augmentation des attaques au cours des 12 derniers mois, avec 85 % attribuant cette hausse à des acteurs malveillants utilisant l'IA générative.

Dans ce paysage de sécurité dynamique et en évolution rapide, les petites et moyennes entreprises (PME) sont particulièrement vulnérables. Dans notre livre blanc de 2023 State of Secure Identity, nous avons constaté que les PME avaient des taux tout aussi élevés d'inscription frauduleuse et de tentatives de credential stuffing que les Organizations Enterprise (sans les ressources Enterprise à consacrer à la question). Les petites entreprises, en particulier, ont été confrontées à des taux significativement plus élevés de tentatives de contournement du MFA que les autres tailles d'organisation — 20 % de tous les événements MFA étaient des tentatives de contournement, contre environ 9 % pour les entreprises et les organisations de taille moyenne. Cela s'additionne.

Cet article de blog vise à mettre en lumière les menaces de prise de contrôle de compte améliorées par l'IA générative auxquelles sont confrontées les PME, tout en fournissant des informations pratiques pour améliorer les mesures de cybersécurité.

Pourquoi les PME sont un point sensible pour les tentatives de prise de contrôle de compte

Les PME ont toujours été dans le collimateur en ce qui concerne les cybermenaces. Bien que la taille de l'entreprise compte de moins en moins en matière de technologie et d'infrastructure disponibles, selon le rapport 2023 de Verizon sur les enquêtes sur les brèches de données , les entreprises de moins de 1 000 employés étaient toujours attaquées plus fréquemment que les autres. En fait, 69,9 % des PME interrogées ont signalé des incidents de sécurité, contre 49,6 % des grandes Organizations. Les PME ont également enregistré des taux légèrement plus élevés de données compromises lors d'une attaque, avec 38 % des incidents entraînant une fuite de données, contre 22 % pour les grandes entreprises. Seul environ un tiers des PME emploie un spécialiste dédié à la cybersécurité.

Principales menaces de prise de contrôle de compte pour les PME

Les débutants relatifs peuvent utiliser les grands modèles de langage (LLM) disponibles publiquement pour créer et mettre à l'échelle des outils malveillants et des scripts malware plus rapidement et plus efficacement qu'ils ne le pourraient sans GenAI.

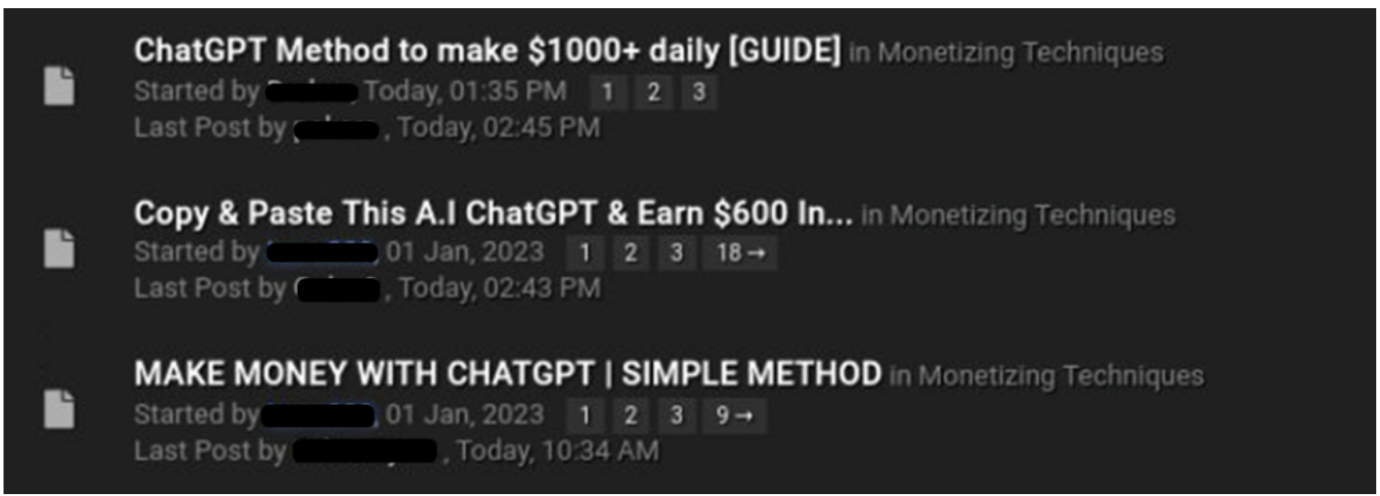

Plusieurs fils de discussion dans un forum clandestin sur la façon d'utiliser ChatGPT pour des activités frauduleuses. Source de l'image : Chris Fernando, contrôle de sécurité, « ChatGPT is Being Used for Cyber Attacks », 2023.

Vous pouvez constater la tempête parfaite à laquelle sont confrontées les PME lorsqu'elles luttent contre les menaces de sécurité qui évoluent rapidement, telles que les attaques de phishing ciblées et personnalisées (spear phishing) ou le clonage vocal qui rend social engineering plus sophistiqué. Les bots, lorsqu'ils sont utilisés pour des attaques à grande échelle ou automatisées, peuvent être un fléau de plusieurs manières, notamment par des inscriptions frauduleuses, des attaques par déni de service (attaque DDoS), des attaques automatisées par force brute, et en inondant les utilisateurs de scams et de spams. Les bots pilotés par l'IA peuvent sembler être un cauchemar informatique, mais il y a aussi de bonnes nouvelles : la Bot Detection, renforcée par le machine learning (ML), est considérablement plus efficace pour réduire les attaques de bots.

Il est possible d’améliorer la sécurité, même lorsque l’on travaille avec des ressources limitées. En identifiant les menaces les plus courantes, vous pouvez aider à décider où concentrer vos efforts lors du renforcement de votre posture de sécurité contre les menaces de l’IA générative.

Attaques de phishing

Les outils de GenAI peuvent être détournés pour créer des e-mails de phishing convaincants et d'apparence professionnelle en quelques secondes — pas seulement du phishing, mais du spear phishing étrangement humain, spécifiquement ciblé et personnalisé pour chaque individu. Les attaquants peuvent créer des profils d'apparence crédible à l'aide de GenAI pour générer des photos d'identité photoréalistes ou imiter rapidement la parole humaine de manière naturaliste. Les acteurs malveillants peuvent également utiliser les outils de GenAI pour reproduire la voix d'une personne, leur permettant ainsi d'usurper l'identité de membres clés du personnel de confiance, tels que les cadres supérieurs ou les assistants de direction, lors d'attaques de phishing vocal (vishing) et d'ingénierie sociale.

Les tentatives de connexion par essais et erreurs ont bien évolué au-delà des attaquants qui devinent aléatoirement les noms d'utilisateur et les mots de passe. Aucune combinaison nom d'utilisateur/mot de passe n'est inviolable à 100 % : Avec suffisamment de temps, les pirates peuvent finir par casser n'importe quelle combinaison. Auparavant, les cyberattaques intelligentes impliquaient des outils pour accélérer les choses. Avec l'IA, ces types d'attaques sont encore plus sophistiqués.

Le credential stuffing est un type courant d’attaque par force brute impliquant l’injection automatisée de combinaisons de noms d’utilisateur et de mots de passe compromis pour obtenir frauduleusement l’accès aux comptes d’utilisateurs. Les violations d’informations d’identification et les mauvaises politiques de mots de passe permettent aux attaquants d’accéder aux comptes en utilisant des mots de passe déjà compromis.

Les éléments essentiels de la sécurité des PME

Comprendre l'évolution du paysage technologique peut permettre aux entreprises de faire face aux menaces émergentes. Lorsque vous savez comment les acteurs malveillants utilisent l'IA, vous réalisez des investissements plus judicieux et renforcez votre posture de sécurité là où vous en avez le plus besoin. Avant de nous pencher sur les outils de sécurité spécifiques qui ciblent l'IA, voici comment vous pouvez rester plus en sécurité, quelle que soit la menace.

Maintenir les logiciels à jour

Les logiciels non corrigés sont l'une des pratiques de sécurité les plus courantes et malsaines, et c'est ainsi que commencent de nombreuses brèches de données. Ne laissez pas les attaquants exploiter une vulnérabilité non corrigée.

Mettre en œuvre l'authentification MFA et l'authentification résistante au phishing

Si vous avez lu notre article de blog sur l'authentification multifacteur (MFA) pour les PME, vous vous attendiez probablement à ce conseil. Obtenez une authentification multifacteur solide et résistante au phishing, et n'ayez pas peur de resserrer vos politiques d'authentification : bloquez les connexions provenant d'emplacements anormaux, des nœuds de sortie Tor (le darknet), des VPN publics et des anonymiseurs de réseau, ainsi que des terminaux sans assurance.

Éduquer

Considérez qu'une formation adéquate sur l'identification des menaces améliorées par l'IA peut faire de chaque utilisateur un premier intervenant potentiel en matière de sécurité. Donnez aux employés et aux utilisateurs finaux des connaissances et des exemples de la façon dont les attaques sont de plus en plus personnalisées et sophistiquées. Introduisez une formation sur les types de menaces, le repérage des signaux d'alarme courants et le signalement des activités suspectes : mieux vaut un faux positif qu'une violation non signalée.

Surveillez vos opérations de sécurité et votre posture

Comment pouvez-vous surveiller votre posture de sécurité si vous ne la suivez pas ? Évaluez et surveillez la configuration et les politiques de vos systèmes pour monitorer vos niveaux de risque et vos exigences en matière de correction. Des fonctionnalités telles que Okta Insights peuvent exploiter les données pour vérifier en permanence vos niveaux de risque et vous aider à vous protéger contre les attaques d’identité, fournir aux utilisateurs finaux un moyen simple de signaler les activités suspectes et recommander des moyens de renforcer votre posture de sécurité. Okta Identity Threat Protection étend l'évaluation continue des risques, la surveillance et la correction à tous vos systèmes critiques.

Protection contre les attaques

Certaines technologies qui protègent contre l'IA peuvent également renforcer votre posture de sécurité contre les menaces plus traditionnelles. Quoi qu'il en soit, vous ajoutez de la valeur à votre entreprise et sécurisez vos données avec des outils faciles.

- Bot Detection

- Pour identité client, Bot Detection vous aide à discerner les humains des bots. Configurez facilement les niveaux de Bot Detection en fonction de la tolérance au risque et des besoins de votre organisation pour déclencher une étape CAPTCHA dans l'expérience de connexion afin d'éliminer le trafic de bot et de scripts.

- Détection des attaques par force brute

- Avec identité collaborateurs, GenAI élimine la complexité des tentatives de connexion par essais et erreurs. Protégez-vous contre le password spraying, le credential stuffing et les attaques par force brute grâce à un modèle basé sur l'apprentissage automatique qui détecte de manière optimale les Organizations sous attaque et signale les adresses IP malveillantes avec ThreatInsight.

- Automatisation pour garantir la cohérence et réduire les erreurs

- L'erreur humaine arrive. En remplaçant le besoin de processus manuels, vous pouvez également réduire le risque d'erreurs associées à la gestion manuelle des identités. La suppression automatique garantie du provisionnement pour Workforce ou les alertes de menaces automatisées sur les systèmes et les données en silos pour Customer Identity ne sont que quelques possibilités.

- Authentification multifacteur (MFA) résistante au phishing

- Bien que l'adoption de l'authentification multifacteur (MFA) soit essentielle pour réduire les risques, tous les formulaires de MFA ne sont pas également sécurisés. L'authentification multifacteur est officiellement résistante au phishing lorsqu'elle peut contrer les tentatives de contournement du processus d'authentification, généralement (mais pas exclusivement) par le phishing. Chez Okta, nous promouvons FastPass, permettant un accès sécurisé par cryptographie sur les terminaux, les navigateurs et les applications tout en simplifiant la connexion pour l'utilisateur final. Pour l'identité client, nous avons également une Adaptive MFA basée sur l'IA.

- Politiques de sécurité qui vérifient le réseau, les modèles d'accès, l'emplacement et l'appareil

- Si avoir la technologie est la première étape, la deuxième étape consiste à ne pas être hésitant lors de la définition des politiques de sécurité. Bloquez les connexions depuis des zones géographiques spécifiques, le darknet (nœuds de sortie Tor) et des terminaux sans garantie.

Faites fonctionner l'IA pour vous avec Okta

Nous utilisons l'IA dans notre technologie chez Okta depuis un certain temps. Il s'avère que l'identité est bien adaptée à l'application de GenAI. Notre Bot Detection boosté par l'IA, par exemple, utilise le machine learning pour réduire les attaques de bot malveillants de 79 % avec un impact négatif minimal sur l'utilisateur final légitime. La vague de GenAI peut sembler intimidante, mais avec les bons outils, vous pouvez l'aborder comme un professionnel.

J'espère que vous comprenez mieux comment préparer votre entreprise à réussir face aux cyberattaques de plus en plus sophistiquées. Curieux d'en savoir plus ou prêt à changer maintenant ? Consultez nos autres ressources, ou cliquez ici pour discuter avec un spécialiste des ventes.

Pour en savoir plus :

Okta pour les petites entreprises

Okta et l’IA – Comment l’intelligence artificielle redéfinit la gestion des identités et des accès

Ce que le changement de paradigme de la GenAI signifie pour l'identité