À mesure que les entreprises adoptent davantage d'infrastructures et d'applications basées sur le cloud, l'identité est devenue une couche essentielle pour la protection des systèmes et des données. La plateforme d'Okta fournit aux équipes de sécurité les outils dont elles ont besoin pour sécuriser l'accès à chaque étape du parcours utilisateur : avant, pendant et après l'authentification.

Des fonctionnalités telles que la gestion de la posture de sécurité de l'identité et la protection contre les menaces liées à l'identité permettent une évaluation et une atténuation continues des risques d'accès. Cela permet de garantir que seuls les utilisateurs de confiance, y compris les identités non humaines, peuvent accéder aux ressources sensibles.

Okta va bien au-delà du SSO et du MFA. Il intègre les fonctionnalités d'identité essentielles dans une couche de sécurité unifiée qui est orchestrée, intégrée et conçue pour prendre en charge n'importe quel environnement.

Okta Identity Security Posture Management

Avant le début de l'authentification, les organisations doivent mettre en œuvre une posture de sécurité continue et un modèle de gouvernance des accès afin de s'assurer que seules les identités autorisées et actives sont approuvées.

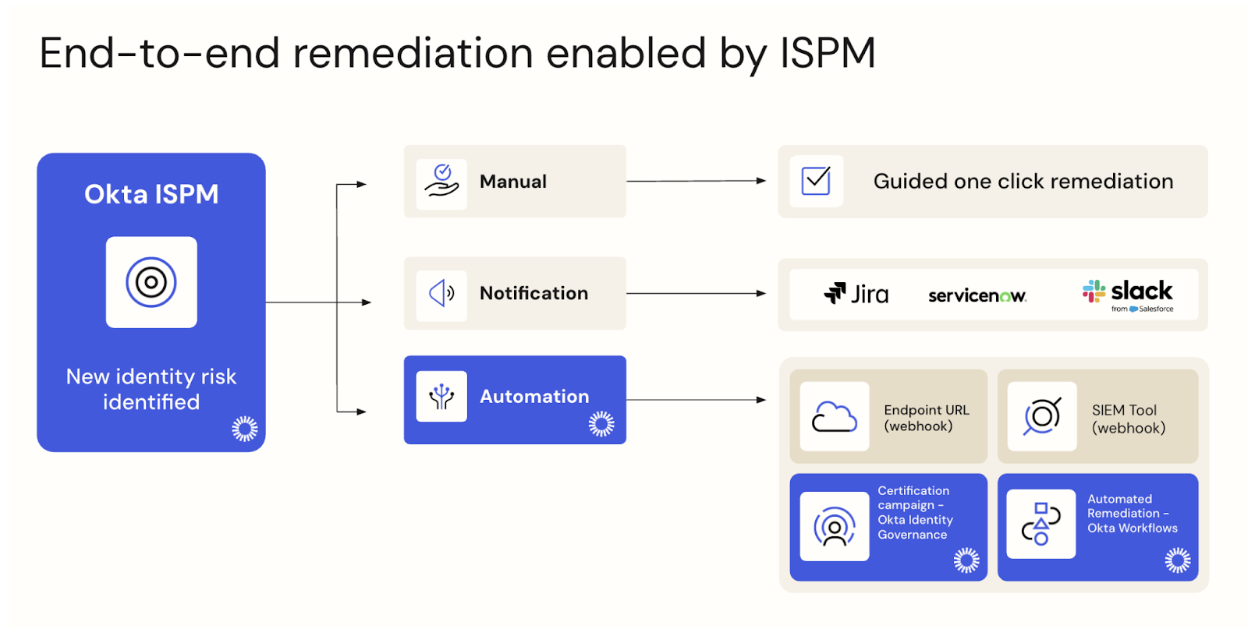

Okta Identity Security Posture Management aide à la visibilité, à la gestion et à la correction des identités. Cela offre un "guichet unique" pour identifier et hiérarchiser les risques liés à l'identité. De plus, ses capacités de contextualisation présentent les comptes d'utilisateurs ainsi que leurs privilèges, activités et étapes requis dans le cycle de vie des employés afin d'atténuer les menaces et de soutenir la conformité.

Le moteur de graphe d'identité de la gestion de la posture de sécurité d'identité se connecte à une variété de données d'identité, brisant les silos et construisant une visibilité riche en contexte. Cela permet aux équipes de sécurité de prendre des décisions qui amélioreront leur posture globale de sécurité d'identité.

Alors que les organisations adoptent des environnements multicloud et SaaS, les équipes de sécurité ont souvent du mal à maintenir la visibilité et le contrôle sur leur paysage d'identité et leur posture de sécurité d'identité.

De nouveaux défis entraînent une surface d'attaque accrue et une exposition plus élevée aux violations de sécurité.

Les données d'identité fragmentées dans plusieurs systèmes créent des angles morts, ce qui rend difficile l'identification et l'atténuation des risques potentiels.

La prolifération des comptes dormants et/ou le défaut de suppression des comptes contribuent aux vulnérabilités potentielles.

Les solutions IAM modernes offrent des outils efficaces tels que l'authentification multifacteur (MFA) et des cadres de conformité pour protéger l'accès, mais les clients ne sont pas certains que ces outils soient déployés correctement.

La gestion de la posture de sécurité des identités permet aux organisations d'adopter une position proactive pour réduire leurs surfaces d'attaque d'identité et relève ces défis en fournissant :

Une vue centralisée de la posture de sécurité des identités dans l'ensemble de leur écosystème

Une approche proactive pour détecter les vulnérabilités, les erreurs de configuration et les violations de politique

Une voie rapide vers la priorisation et la résolution des problèmes de sécurité d’identité les plus critiques, comme l’application incohérente de l’AMF ou l’accès privilégié excessif

Okta Identity Security Posture Management aide les clients à protéger les actifs essentiels de l'entreprise et les données des clients à travers les principaux aspects de la surface d'attaque. Le diagramme ci-dessous représente les principaux aspects de la cartographie des publications NIST.

Mais Identity Security Posture Management ne s'arrête pas à l'identification des problèmes. Grâce aux fonctionnalités combinées de la plateforme Unified Okta, Okta peut automatiquement les corriger.

Okta Identity Governance

Okta Identity Governance renforce la posture de pré-authentification grâce à des contrôles de gouvernance d'accès robustes. Il permet :

Accès au moindre privilège en n'attribuant que ce qui est nécessaire, quand c'est nécessaire

L'accès juste-à-temps (JIT) via des flux de travail d'approvisionnement automatisés

Examen continu de l'accès à tous les droits pour identifier et corriger les privilèges permanents

Déprovisionnement basé sur des politiques pour empêcher les comptes orphelins ou obsolètes

Ensemble, Identity Security Posture Management et OIG garantissent que l'accès est étroitement délimité, continuellement géré et conscient des risques, avant même qu'un utilisateur ne tente de s'authentifier.

Okta Authentication

Le diagramme ci-dessous décrit comment la plateforme Okta offre une défense en profondeur à chaque étape de l'accès : avant, pendant et après l'authentification. Examinons de plus près le fonctionnement de chaque couche.

Avant l'authentification : Renforcer les défenses dès le départ

Le parcours de sécurité commence avant même qu'un utilisateur ne tente de s'authentifier. En pré-authentification, Okta applique des contrôles au niveau du réseau pour bloquer rapidement les activités suspectes et s'assurer que seuls les utilisateurs légitimes peuvent commencer le processus d'authentification.

Voyons comment ce processus fonctionne.

Routeur de périphérie

À ce niveau, Okta applique des limitations de débit et assure une protection intégrée contre les attaques de déni de service distribué (DDoS). Vous trouverez ci-dessous une description de la manière dont la plateforme se défend contre les menaces DDoS.

Okta emploie des techniques avancées pour aider à atténuer les attaques DDoS.

Intégration AWS Shield Advanced : Okta utilise AWS Shield Advanced pour une détection et une protection complètes contre les attaques DDoS, couvrant les attaques des couches infrastructure et application, y compris les inondations HTTP.

AWS WAF pour un filtrage amélioré : Okta utilise AWS WAF pour un filtrage automatique basé sur les adresses IP, le blocage géographique et les informations d'en-tête HTTP.

Protection client multicouche : Okta met en œuvre diverses mesures de protection au niveau de la cellule/de l'organisation client, notamment

Cellules Okta séparées, limitant l'impact des attaques DDoS

Filtrage des demandes d'URL entrantes au niveau du proxy Web

Limitation du débit pour empêcher les attaques DoS par l'utilisation des ressources

Détection de verrouillage causée par des appareils inconnus

Limitation du débit : Les API Okta sont soumises à des limitations de débit pour protéger le service contre les attaques de robots supplémentaires. Ces limitations de débit sont appliquées à chaque client, point de terminaison API et niveau d'organisation.

Liste d'autorisation/de refus

Okta prend en charge plus de 19 000 clients et sécurise des dizaines de milliards de connexions chaque mois, ce qui offre à Okta une large visibilité sur les menaces basées sur l'identité dans tous les secteurs et environnements. Pour améliorer la protection, la plateforme surveille en permanence sa surface d'attaque mondiale et utilise des signaux anonymisés pour améliorer les modèles de détection. Ces informations renforcent l'approche de défense en profondeur d'Okta sans compromettre les données ou la confidentialité des clients.

L’un des outils clés de cette stratégie est la liste dynamique d’autorisation/blocage, qui offre une couche de protection supplémentaire à tous les clients. En détectant les menaces en temps réel et en ajustant les protocoles de sécurité en conséquence, Okta contribue à assurer une défense proactive contre diverses cybermenaces, notamment le credential stuffing, le phishing et les attaques par force brute. Ce cadre de sécurité collectif renforce la protection de chaque client Okta.

Okta ThreatInsight

Okta ThreatInsight analyse les schémas d'activité de connexion sur l'ensemble de la plateforme afin d'identifier les adresses IP potentiellement malveillantes et de contribuer à prévenir les attaques basées sur les informations d'identification. Cette protection est alimentée par des signaux anonymisés et conçue pour renforcer les défenses sans exposer les données des clients.

Exemples de menaces qu'elle aide à détecter et à bloquer :

Password spray

Credential stuffing

Attaques cryptographiques par force brute

Étant donné que ThreatInsight évalue l'origine des tentatives de connexion sur les points de terminaison Okta, il aide à établir une base de référence de sécurité qui profite à tous les clients.

Stratégies réseau au niveau de l'organisation

Une zone de réseau est une limite configurable qu'un client peut utiliser pour accorder ou restreindre l'accès aux ordinateurs et aux appareils de votre organisation en fonction de l'adresse IP demandant l'accès. Vous pouvez définir une zone de réseau en spécifiant une ou plusieurs adresses IP individuelles, des plages d'adresses IP ou des emplacements géographiques.

Après avoir défini une ou plusieurs zones réseau, vous pouvez les utiliser dans les stratégies de connexion Okta, les stratégies de connexion d'application, les notifications VPN et les règles de routage pour fournir des décisions de pré-authentification. Par exemple, la création d'une liste de blocage bloquera automatiquement l'accès à partir d'adresses IP ou de zones géographiques spécifiques.

Pendant l'authentification : les politiques au niveau de l'organisation pendant l'authentification sont basées sur le contexte.

Le diagramme ci-dessus est un diagramme de référence influencé par les modèles CISA et NIST. Maintenant, examinons un diagramme de référence qui représente la ZTA à travers le prisme de la sécurité basée sur l'identité. À un niveau élevé, nous voulons contrôler l'accès des actifs à gauche aux ressources à droite, et nous voulons que cet accès soit soutenu par les capacités en bas.

Cette architecture reflète les piliers du modèle de maturité de la CISA : identité, appareils, réseaux, applications et données. L’automatisation, l’orchestration, la visibilité et l’analyse couvrent les cinq.

Avec Okta servant de plan de contrôle d'identité, les équipes de sécurité peuvent exploiter les signaux provenant des objets d'identité et des appareils lorsqu'ils se déplacent sur le réseau. Nous allons explorer comment cela fonctionne dans la section suivante, où nous examinerons deux politiques principales au sein d'Okta pendant la phase d'authentification.

Stratégies de session globales

Les politiques de session globales fournissent le contexte dont Okta a besoin pour déterminer l'étape suivante du flux d'authentification. Une fois qu'un utilisateur est identifié, ces politiques évaluent plusieurs signaux (tels que l'appareil, le réseau, le comportement de l'utilisateur, le niveau de risque et la ressource à laquelle on accède) pour décider de l'action à entreprendre.

Les actions peuvent inclure l'autorisation d'accès, l'invitation à un défi ou la définition du délai avant la prochaine invite. Les comportements tels que la vélocité de connexion, l'utilisation d'un nouvel appareil ou la géolocalisation inattendue sont également évalués au cours de cette phase.

Vous pouvez configurer des stratégies de session globales pour exiger tous les facteurs pris en charge par votre environnement. Les conditions de facteur primaire et secondaire dans la règle de stratégie déterminent les étapes d'authentification qui sont déclenchées.

Toutes les organisations ont une politique de session globale par défaut qui s'applique à tous les utilisateurs. Les politiques peuvent être classées en regroupant les utilisateurs des niveaux élevés aux niveaux bas en fonction de leur accès ou de l'emplacement à partir duquel ils accèdent, par exemple, un réseau de confiance par rapport à un réseau non fiable.

Afin de renforcer davantage les décisions d'accès, la politique de session globale applique le niveau d'assurance défini dans la politique d'authentification pour la ressource spécifique à laquelle on accède. Cela garantit que les utilisateurs répondent aux normes d'authentification requises en fonction de la sensibilité de la ressource.

La politique de session globale contrôle également la gestion globale des sessions d'Okta. Okta prend en charge les services CAPTCHA pour augmenter la sécurité de l'organisation et empêcher les tentatives de connexion automatisées. Vous pouvez intégrer l'un des deux fournisseurs : hCaptcha ou reCAPTCHA v2.

Les implémentations des fournisseurs prises en charge par Okta sont toutes deux invisibles. Chacune exécute un logiciel d'analyse des risques en arrière-plan lors de la connexion de l'utilisateur afin de déterminer la probabilité que l'utilisateur soit un robot. Cette analyse des risques est basée sur les paramètres que vous configurez avec le fournisseur que vous avez choisi.

Stratégies d'authentification des applications

Les politiques d'authentification appliquent les exigences de facteur lorsque les utilisateurs se connectent à des applications ou effectuent des actions spécifiques. Bien que ces politiques partagent certaines conditions avec les politiques de session globale, elles servent des objectifs distincts. Les utilisateurs qui accèdent à Okta via la politique de session globale n'ont pas automatiquement accès à leurs applications.

Vous pouvez créer une politique unique pour chaque application de votre organisation ou créer quelques politiques qui peuvent être partagées entre plusieurs applications. De plus, Okta fournit des politiques prédéfinies pour les applications ayant des exigences de connexion standard. Si vous devez modifier les exigences de connexion d'une application ultérieurement, vous pouvez facilement modifier sa politique ou passer à une autre.

Les stratégies d'authentification des applications sont basées sur plusieurs contextes au sein d'Okta. Examinons chaque section ci-dessous.

Solution d’authentification multifacteur adaptative d’Okta

À mesure que les niveaux d'utilisateurs et de risques évoluent continuellement, votre sécurité doit s'adapter en conséquence. Okta Adaptive MFA permet des modifications dynamiques des politiques et une authentification renforcée en réponse aux changements dans le comportement de l'utilisateur, le contexte de l'appareil, l'emplacement et d'autres facteurs. Adaptive MFA prend en charge la détection et les défis d'authentification pour les situations plus risquées telles que :

- Utilisation de mots de passe faibles ou compromis

- Utilisation du mandataire

- Changements de zone ou d'emplacement géographique

- Attaques par force brute et par déni de service

- Utilisation d'appareils nouveaux ou non fiables

- Indicateurs de comportement anormal

Okta prend en charge un large éventail de méthodes d'authentification multifacteur (MFA), alignées sur les niveaux d'assurance du NIST. Il s'agit notamment des facteurs de possession, des combinaisons biométriques, des facteurs de connaissance et des approches mixtes. Le tableau ci-dessous classe chaque facteur par type.

Caractéristiques du facteur d'authentification

Les facteurs d'authentification peuvent être classés en fonction des caractéristiques de leur méthode :

Lié à l'appareil : lié à un appareil spécifique

Protégé par matériel : exigez un périphérique physique pour l’authentification

Résistance au phishing : empêche le partage des données d’authentification, protégeant ainsi les utilisateurs contre les attaques de phishing. Pour en savoir plus, consultez Authentification anti-hameçonnage et les solutions de résistance au phishing d’Okta.

Présence de l'utilisateur : exiger une interaction humaine.

Vérification de l'utilisateur : confirmer l'identité de la personne qui s'authentifie

Okta FastPass est un authentificateur sans mot de passe résistant au phishing qui assure un accès sécurisé aux applications protégées par Okta. En tant que client Okta Verify installé localement sur un appareil, Okta FastPass agit comme un authentificateur lié à l'appareil qui surveille en permanence les menaces potentielles. Il détermine si un appareil est géré ou non géré en fonction de la validation de l'appareil via les fonctionnalités Device Assurance et Device Trust.

FastPass peut également appliquer des stratégies d’hygiène des appareils pour les appareils non gérés afin d’assurer un accès sécurisé aux applications d’entreprise. De plus, il s’intègre aux signaux de Endpoint Detection and Response (EDR), les collecte et les envoie à Okta pour évaluation pendant le processus de connexion.

Les solutions de gestion de l'accès contextuel Okta Device Trust permettent aux organisations de protéger les ressources d'entreprise sensibles en autorisant l'accès uniquement à partir d'appareils gérés et approuvés. Avec la disparition des périmètres d'entreprise traditionnels, les utilisateurs accèdent désormais aux applications à partir de divers clients, plateformes et navigateurs.

Dans le cadre du modèle de sécurité Zero Trust d'Okta, Device Trust garantit que les utilisateurs accèdent aux applications à partir d'appareils fiables. Les appareils gérés sont considérés comme ayant une confiance plus élevée, nécessitant une assurance minimale, tandis que les appareils non gérés nécessitent un niveau de confiance plus élevé.

Avec les politiques Device Assurance, vous pouvez vérifier des ensembles d'attributs d'appareil liés à la sécurité dans le cadre de vos politiques d'authentification. Par exemple, vous pouvez configurer une politique pour vérifier si une version spécifique du système d'exploitation ou un correctif de sécurité est installé avant d'autoriser l'accès aux ressources protégées par Okta. L'intégration de vérifications d'appareil dans vos politiques d'authentification vous permet de définir des exigences de sécurité minimales pour les appareils tentant d'accéder aux systèmes et aux applications de votre organisation.

Vous pouvez intégrer Okta Verify à la solution EDR de votre organisation. Lorsque les utilisateurs tentent d'accéder à une ressource protégée, Okta Verify sonde leur appareil à la recherche de contexte et de signaux de confiance. Ces signaux sont ensuite évalués par rapport aux politiques d'authentification configurées dans la console d'administration Okta. Cette intégration étend l'évaluation de la posture de l'appareil en exploitant les signaux capturés par votre client EDR s'exécutant sur le même appareil.

Les politiques d'application définissent le niveau d'assurance qu'un utilisateur doit atteindre pour s'authentifier dans une ressource spécifique. Ces politiques sont basées sur des intégrations approfondies et divers facteurs, tels que l'identité de l'utilisateur, le type d'appareil et la géolocalisation.

Après l’authentification : surveillance continue et Identity Threat Protection

La bataille ne s'arrête pas une fois que l'utilisateur est authentifié. Dans la phase post-authentification, Okta continue de surveiller l'activité de l'utilisateur, en appliquant des stratégies de Identity Threat Protection (ITP) pour détecter et contrer les risques permanents.

Surveillance continue

Okta surveille en permanence les signaux d’identité après l’authentification afin de détecter les anomalies. Cela comprend les changements dans le comportement des utilisateurs, tels que les tentatives d’accès inattendues ou les écarts par rapport aux schémas d’utilisation habituels, ce qui aide les équipes de sécurité à réagir aux menaces en temps réel. Si des anomalies sont détectées, Okta peut déclencher des actions de correction automatiques, telles que la déconnexion universelle, ou exécuter un flux de travail pour verrouiller temporairement le compte pour une enquête plus approfondie.

Identity Threat Protection

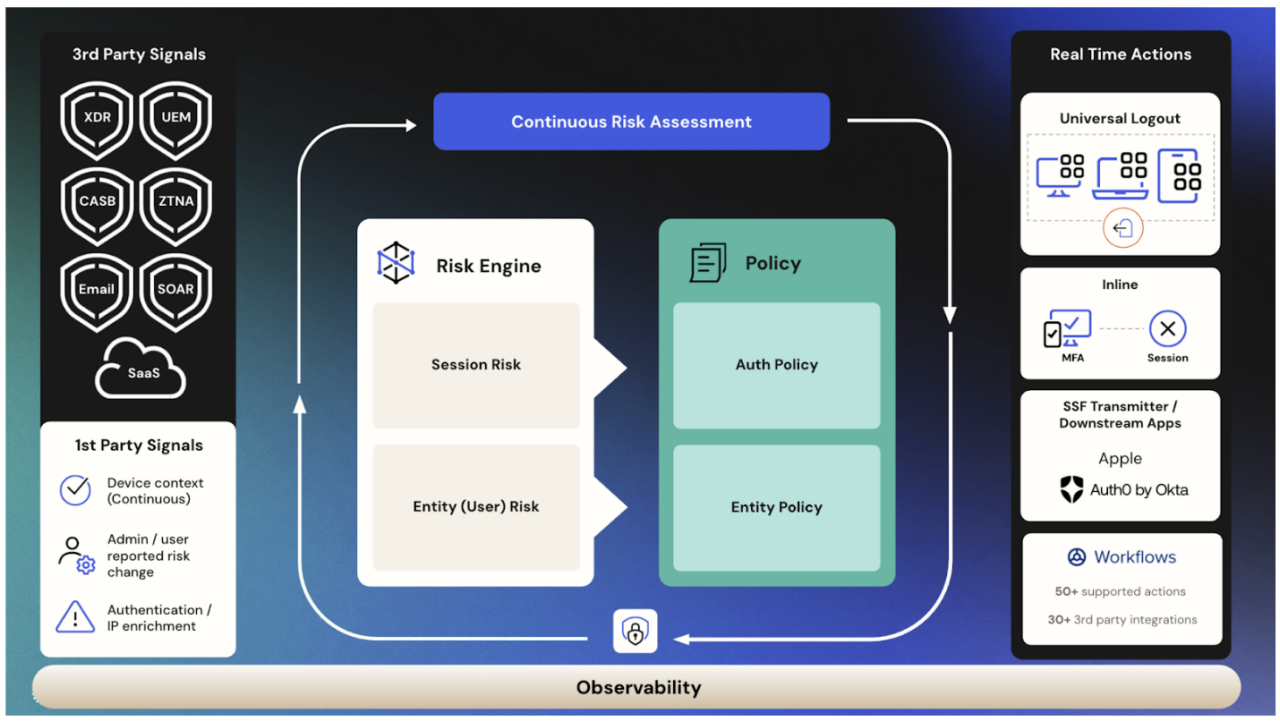

Dans le monde numérique d'aujourd'hui, la sécurité de l'identité est essentielle, et Identity Threat Protection d'Okta offre une approche dynamique et centrée sur l'utilisateur. À la base, d'après le diagramme ci-dessus, vous pouvez voir que Identity Threat Protection collecte des signaux tiers provenant de diverses surfaces de menace (par exemple, endpoint, ZTNA, email) et des signaux de première partie provenant de plateformes Okta comme Okta Verify. Cela permet d'évaluer en permanence le risque et de surveiller tout changement de contexte susceptible d'indiquer une menace de sécurité.

Le moteur de risque joue un rôle crucial en évaluant les risques de session lors de la connexion et en analysant des facteurs tels que le contexte IP et l’appareil. Mais cela ne s’arrête pas là. Identity Threat Protection assure le suivi de l’identité globale d’un utilisateur par le biais du risque d’entité utilisateur, qui englobe le profil de risque de l’utilisateur sur tous les points de contact, y compris l’appareil, l’application, le réseau et les données. Cette approche holistique est similaire à une cote de crédit, évaluant le risque global d’un utilisateur en fonction de signaux de risque natifs et tiers tels que les logiciels malveillants ou les prises de contrôle de compte.

Sur le côté droit du système, les politiques dictent des actions spécifiques basées sur des évaluations des risques en temps réel. Celles-ci peuvent inclure la déconnexion universelle ou l'authentification multifacteur (MFA) renforcée pour les scénarios à risque plus élevé et la diffusion en continu du contexte de risque en aval à l'aide du même Shared Signals Framework (SSF).

Avec le SSF, vous pouvez configurer une intégration de récepteur de signal partagé avec des fournisseurs d'événements de sécurité pour informer les paramètres de détection du risque d'entité de vos utilisateurs pour une stratégie de risque d'entité. Cela permet au fournisseur d'événements de sécurité de transmettre des signaux de risque à Okta. Vous pouvez découvrir davantage de menaces potentielles sur l'identité en recevant des signaux de risque de la part des fournisseurs d'événements de sécurité.

Une approche holistique de la cybersécurité

Identity Security Fabric d'Okta est une approche moderne et orchestrée de la cyberdéfense, conçue pour protéger chaque phase du cycle de vie de l'identité, en commençant bien avant l'authentification d'un utilisateur. Elle commence par la gouvernance et la gestion de la posture de sécurité de l'identité, en établissant le moindre privilège, en appliquant l'accès juste à temps et en revoyant continuellement les droits afin d'éliminer les privilèges permanents et de réduire la surface d'attaque. Cette posture proactive garantit que seules les bonnes identités existent, et seulement lorsque cela est nécessaire.

À partir de là, l’authentification est contextuelle et adaptative, alimentée par des cadres de politiques solides, des méthodes résistantes à l’hameçonnage comme FastPass et une intelligence granulaire des appareils et des sessions. Les décisions d’accès ne sont pas statiques ; elles reflètent le contexte en temps réel, les niveaux de risque et les signaux de confiance des utilisateurs et des appareils.

La sécurité ne s'arrête pas après la connexion. Grâce à Identity Threat Protection, Okta surveille en permanence l'activité post-authentification, en corrélant les signaux de risque dans l'environnement et en permettant une correction automatique des comportements suspects — que cela signifie l'application d'une authentification renforcée, la révocation de l'accès ou le déclenchement de flux de travail de sécurité.

Ces capacités ne sont pas des contrôles isolés : elles fonctionnent comme une structure de sécurité d'identité interconnectée. L'accès régi, l'authentification sécurisée et la surveillance continue fonctionnent de concert pour fournir une couche de défense résiliente, évolutive et intelligente.

Dans un monde où les identités sont le nouveau périmètre, Okta permet aux organisations de faire de l'identité la base de leur stratégie de sécurité, en fournissant la visibilité, le contrôle et l'adaptabilité nécessaires pour sécuriser l'accès à travers les environnements dynamiques et distribués d'aujourd'hui.

Lectures complémentaires

Tirer le meilleur parti d’Okta Threat Insight