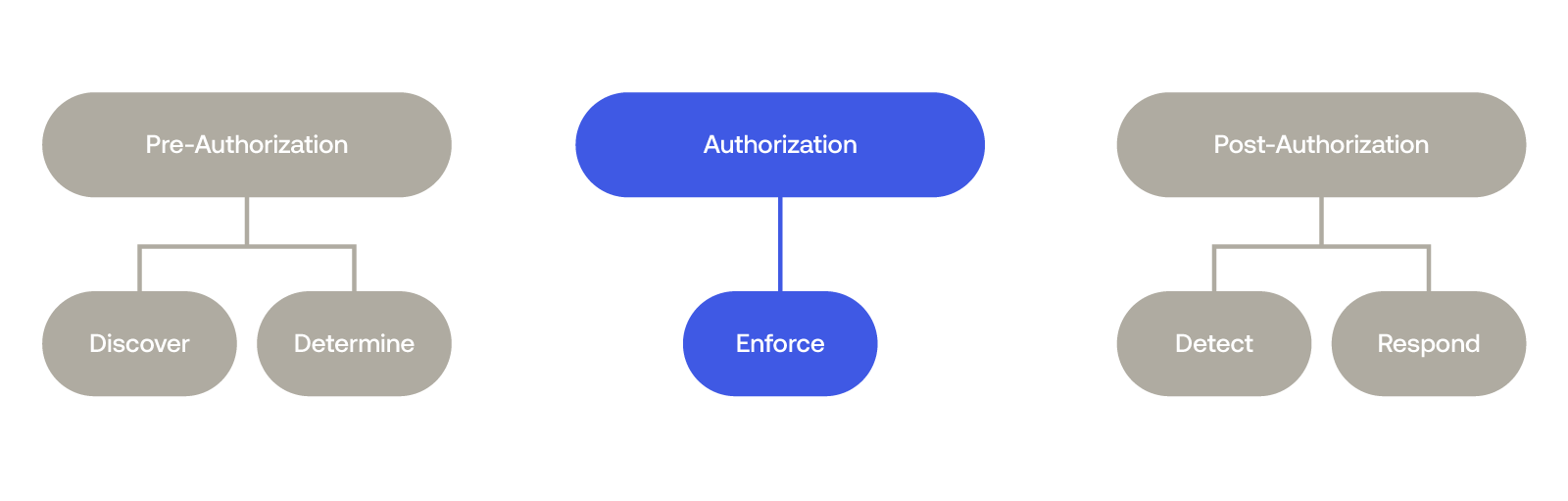

Pour offrir à leurs organisations la protection la plus forte possible contre la marée montante de menaces sophistiquées, les responsables de la sécurité doivent adopter une approche de la sécurité basée sur l'identité qui atténue les menaces avant, pendant et après les attaques basées sur l'authentification.

L'authentification est au cœur de cette approche, en particulier l'application rigoureuse des protocoles d'authentification résistante au phishing sur chaque appareil et système. Tout se résume à une stratégie d'identité qui peut garantir que la bonne personne a le bon niveau d'accès au bon moment.

L'environnement de menaces rend la responsabilité de faire respecter ces protocoles plus urgente et plus compliquée. Selon IBM, l'hameçonnage est le principal vecteur d'attaque initial pour les violations réussies, représentant 41 gx des incidents. L'identité est au centre du profil de risque de chaque organisation gx Per Verizon, plus de 80 gx des violations de données en 2023 impliquaient des informations d'identification volées.

Aujourd’hui, nous allons nous concentrer sur les outils et les stratégies d’authentification que les responsables de la sécurité devraient utiliser pour maximiser la capacité de leur organisation à contrecarrer les attaquants potentiels au moment de l’attaque afin d’empêcher tout accès inapproprié aux ressources, aux applications et aux données sensibles.

Pourquoi changer : La nécessité d'une solution unifiée

Pour couvrir toute l'étendue de leurs besoins de sécurité liés à l'identité, certaines organisations utilisent un réseau de solutions ponctuelles individuelles pour répondre à différentes fonctions. Par exemple, ils peuvent utiliser un fournisseur d'identité pour la gouvernance, un autre pour l'authentification multifacteur (MFA) et SSO, et encore un autre pour la détection des violations.

Cependant, cette approche ajoute plus de complexité et de frictions opérationnelles à la tâche de sécurisation des données et des ressources. L'autorité distribuée et les silos d'informations inhérents à ces solutions existantes multiplient le nombre de vulnérabilités que les acteurs malveillants peuvent exploiter.

Une approche unifiée de l’identité de la main-d’œuvre résout ce problème en intégrant la gouvernance à la détection des menaces, assurant ainsi l’application d’un accès minimal privilégié à tous les utilisateurs, ressources et appareils.

Politiques d'accès pour l'effectif moderne

Les organisations ont besoin d'une méthode moderne pour appliquer des contrôles d'accès sécurisés par conception afin de s'assurer que la bonne personne a le bon niveau d'accès au bon moment. Cette solution doit fournir une défense robuste contre les attaques de phishing tout en accordant aux employés un accès privilégié et sécurisé aux informations clés. Dans un paysage de plus en plus défini par les relations avec des tiers et les employés à temps partiel, contractuels et à distance, cette solution d'identité doit également inclure un moyen d'accorder un accès temporaire ciblé et sécurisé à des systèmes et des ressources spécifiques.

Une application stricte des politiques d'accès commence par les bons facteurs d'authentification et les bons outils de gouvernance. Une approche unifiée de l'Identity offre aux équipes de sécurité et informatiques

- Les facteurs d’authentification résistants au phishing sont capables d’atténuer l’impact de différents types de violations potentielles (par exemple, les attaques de phishing, le vol de session, l’activité locale non autorisée) sur les systèmes d’exploitation et les appareils. Cela inclut les options sécurisées telles que l’authentification multifacteur (MFA) et l’authentification unique (SSO) et, dans les cas particulièrement sensibles, les options biométriques.

- Fonctionnalités d'approvisionnement et de désapprovisionnement automatisées qui garantissent que les modifications d'accès appropriées sont apportées lorsqu'une personne rejoint, quitte ou se déplace au sein de l'organisation

- Capacité à implémenter des demandes d’accès limitées dans le temps pour les autorisations sensibles et les infrastructures critiques

- Un moyen complet d’appliquer les meilleures pratiques de sécurité pour les comptes privilégiés partagés avec des fonctionnalités telles que le stockage de mots de passe et les facteurs MFA transactionnels résistants au phishing.

Avec Okta

Okta Workforce Identity Cloud unifie la gestion de la sécurité numérique dans tous les aspects de l'identité, y compris l'application de l'authentification résistante au phishing dans toute l'organisation.

Pour plus d'informations sur les autres étapes de la protection contre les menaces, consultez nos articles de blog sur la réponse unifiée à la pré-authentification et surveillez notre prochain article de blog sur la sécurité post-authentification.