L’arnaque du « Grand Magasin »

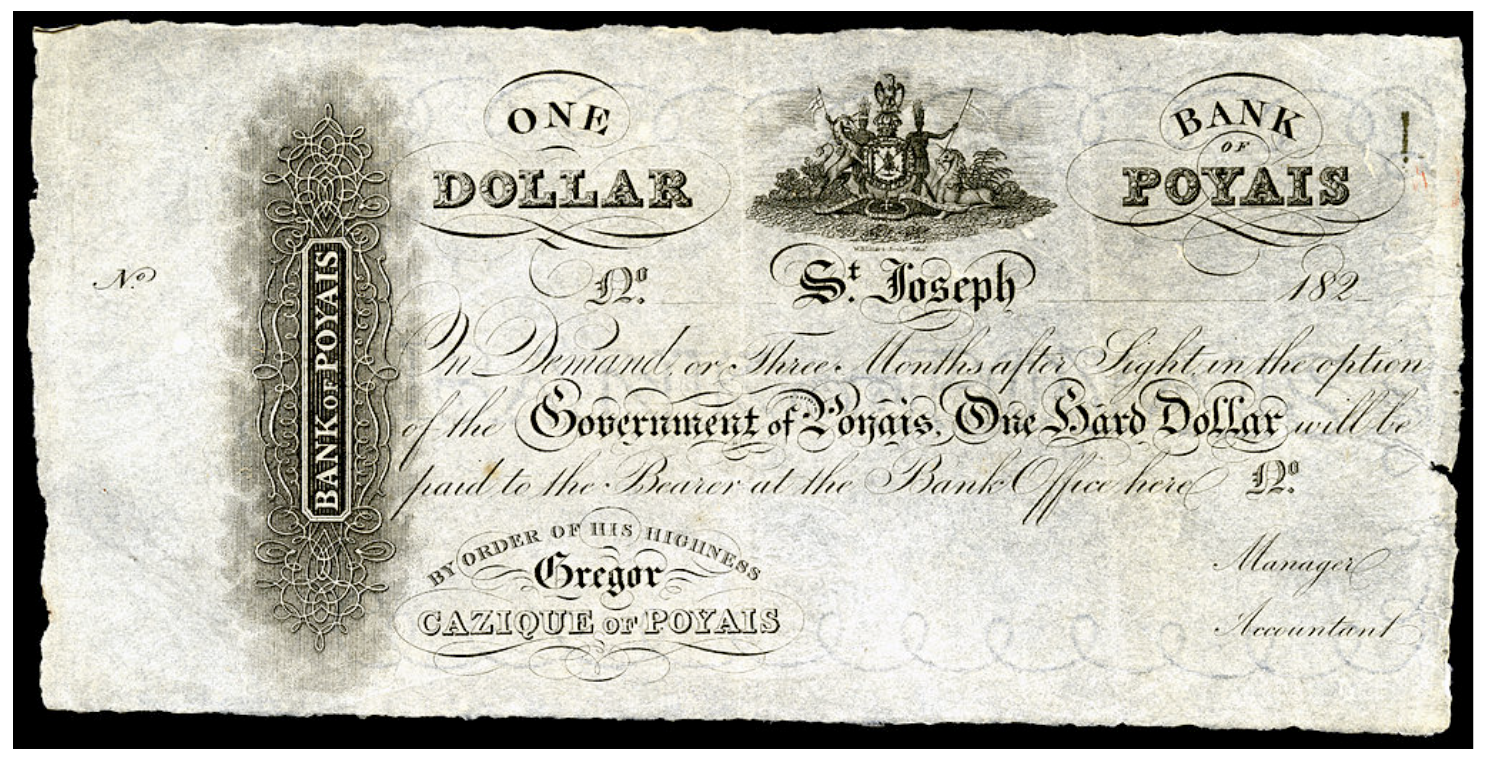

En 1822, un navire britannique a accosté sur la côte du Honduras avec 70 colons désireux de commencer une nouvelle vie. Les passagers du Honduras Packet avaient payé grassement pour naviguer vers la ville animée de St Joseph, une colonie de 20 000 habitants dotée d'un théâtre, d'un opéra et d'une cathédrale à dôme. St Joseph était la capitale du remarquable pays de Poyais, une terre au sol fertile et au gibier abondant, garantissant la richesse à tous ceux qui y vivaient.

Cependant, lorsqu'ils ont finalement débarqué après avoir traversé l'Atlantique, les colons n'ont trouvé que jungle et maladie. Il n'y avait pas de ville animée, pas de bâtiments gracieux : Poyais était une escroquerie imaginée par un Écossais du nom de Gregor MacGregor. Au cours des trois années suivantes, un total de cinq navires feraient le voyage. Sur les 250 personnes dupées et ayant cru en ce lieu mythique, 180 allaient périr.

Les escrocs ont des noms pour leurs arnaques, comme l'« arnaque au prisonnier espagnol » ou le « vol au pigeon ». Le stratagème impitoyable de MacGregor était un type connu sous le nom de « Big Store », une escroquerie qui nécessite de créer une réalité physique alternative qui est littéralement habitée par ses victimes. Pour MacGregor et ses complices, cela signifiait falsifier des certificats de concession de terres et des billets de banque, concevoir des uniformes pour l'armée imaginaire de Poyais, installer de faux bureaux à Londres et remplir de vrais navires de personnes naviguant vers leur mort.

Des escroqueries à l'émigration aux attaques de phishing

L'arnaque du « Grand Magasin » nécessite la manipulation de l'espace physique, et il est difficile de bien faire tous les détails. Bien que les arnaques du « Grand Magasin » puissent apparaître dans les films — The Sting, par exemple — elles sont rares dans la vraie vie. Pourquoi ce type d'escroquerie est-il si difficile à réaliser ? Parce que les humains ont évolué pour évaluer notre environnement. Nous relevons des détails, même si nous n'y pensons pas consciemment.

Notre survie dépend de notre capacité à remarquer les prédateurs, même si nous ne pouvons pas les voir ou les entendre complètement. Notre cerveau traite des milliers de signaux, à la recherche d'anomalies. Notre « sixième sens » nous dit généralement quand quelque chose ne va pas.

Mais dans le monde numérique, la fraude à grande échelle est plus facile à réaliser. Vous n'avez pas besoin de créer un pays contrefait entier. Et malheureusement, nos forces évolutionnaires en tant qu'humains sont en fait exploitées pour devenir des faiblesses.

Gregor MacGregor avait besoin d'un voilier de 165 tonnes pour son escroquerie, mais un attaquant numérique peut créer un site de phishing en quelques minutes. Lorsque nous évaluons ce site web à l'aide des mêmes outils que ceux que nous utilisons dans l'espace physique, ils nous font complètement défaut.

Nous pouvons avoir une intuition inconfortable à propos d’un faux immeuble de bureaux, mais lorsque nous recevons un e-mail d’apparence authentique de ce que nous pensons être le service informatique de notre université, nous n’y penserons probablement pas à deux fois. Nous ne pouvons pas, par exemple, examiner attentivement le lien sur lequel nous sommes appelés à cliquer avant de fournir consciencieusement notre numéro de routage bancaire, comme cela est arrivé à plusieurs malheureux à UMass Boston.

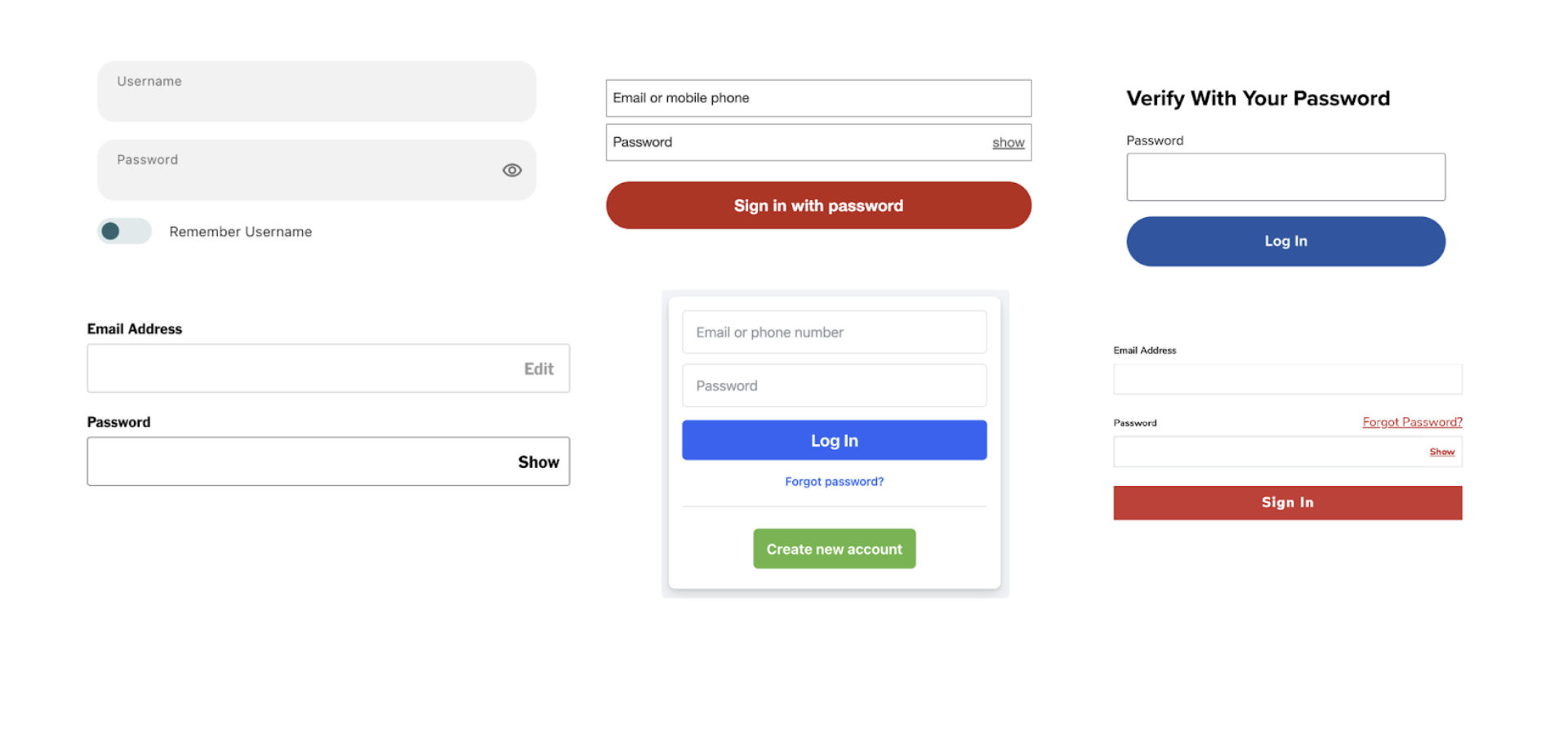

De même, si les pixels sont suffisamment bons, nous ne réalisons peut-être pas que nous nous connectons à un site de phishing nord-coréen plutôt qu'à notre compte Apple. Tel a été le sort des dirigeants de Sony Pictures qui se sont fait berner en divulguant leurs identifiants Apple.

Comme les hackers le soupçonnaient, certains de ces identifiants contenaient des mots de passe réutilisés qui fonctionnaient également pour les comptes réseau de Sony, permettant à la Corée du Nord de causer 100 millions de dollars de dommages à Sony en représailles à la sortie d'un film que Kim Jong Un n'avait pas aimé. (Nous en dirons plus sur la réutilisation des mots de passe dans un instant.)

Deepfakes

À l'ère de l'intelligence artificielle, cela empire encore. En février 2024, un jeune employé d'Arup, la multinationale d'ingénierie qui a construit l'opéra de Sydney, a, sans le savoir, transféré 25 millions de dollars à un groupe d'assaillants.

L'employé a reçu un e-mail demandant un virement secret et s'est méfié. Un appel vidéo impliquant « plusieurs participants » (le nombre exact n'a pas été divulgué), dont beaucoup qu'il a reconnus, l'a convaincu que la transaction était légitime.

Imaginez que ce jeune homme se fasse dire par non pas un, ni même deux, mais toute une salle de collègues de transférer l'argent. Avait-il une raison de croire qu'ils étaient tous faux ?

Ce qui rend l'arnaque du "Grand Magasin" si difficile, c'est ce qui rend la fraude deepfake si brutalement efficace. Nous sommes programmés pour reconnaître les autres membres de notre espèce. La reconnaissance faciale fait partie de notre ADN. Lorsque nous n'avons pas de visage à voir, nous pouvons identifier quelqu'un par sa voix, son corps et même son odeur.

Nous ne remettons pas en question notre capacité à nous reconnaître les uns les autres dans le monde physique et, par conséquent, nous apportons la même arrogance dans le monde numérique. Contre un adversaire suffisamment intelligent, nous n'avons aucune chance.

Prenez le cas d'un couple de Brooklyn, Robin et Steve, qui ont reçu un appel au milieu de la nuit au cours duquel ils ont dû écouter la voix paniquée de la mère de Steve avant qu'un homme ne leur dise : « J'ai une arme sur la tête de ta mère, et je vais lui faire sauter la cervelle si vous ne faites pas exactement ce que je dis. » Il a demandé 500 $ via Venmo. Qui ne paierait pas une somme aussi modique s'il pensait que sa mère pourrait mourir ? Lorsque Robin et Steve ont finalement contacté sa mère, elle était saine et sauve chez elle. Il n'y avait pas de ravisseur.

Ce type d'attaque exploite une autre de nos qualités humaines louables : notre désir de protéger ceux que nous aimons. Tout scepticisme qui aurait pu nous protéger dans un moment plus calme est balayé par le flot d'émotions que nous ressentons lorsque nous sommes confrontés à la nécessité de protéger nos proches.

Pire encore : Les attaques « deepfake » sont faciles, et de plus en plus faciles. Comme toujours, YouTube est là pour vous aider. J'ai suivi un tutoriel de sept minutes sur Youtube et j'ai cloné ma voix de manière convaincante.

Réutilisation des mots de passe et credential stuffing

Il existe des attaques dévastatrices dans le domaine numérique sans équivalent physique. Par exemple, nous lisons régulièrement des articles sur des violations qui entraînent le vol de centaines de millions de mots de passe. Pour Yahoo en 2013, il s'agissait de 3 milliards de mots de passe.

Certains de ces mots de passe ont été réutilisés sur d'autres sites, ce qui a permis à l'attaquant de lancer une attaque de credential-stuffing : s'il a volé le mot de passe de unlucky.user@yahoo.com ils essaient le mot de passe avec unlucky.user@yahoo.com comme nom d'utilisateur sur autant de sites que possible. Si le mot de passe a été réutilisé, alors bingo - ils sont admis !

Nous savons peut-être que la réutilisation des mots de passe est une mauvaise idée, mais la nécessité de créer (et de se souvenir) d'un mot de passe différent pour chaque site Web que nous utilisons est également une mauvaise idée. Nous pouvons reprocher aux gens qui réutilisent les mots de passe, mais la réutilisation des mots de passe est une manière pratique et humaine d'essayer de résoudre le problème de la surcharge cognitive. Malheureusement pour nous, cela fait le jeu des attaquants.

Les attaquants se concentrent sur l'identité

Ces attaques ont toutes deux points communs : 1) Elles ciblent l'identité, et 2) Elles sont beaucoup plus faciles à exécuter que leurs homologues physiques. Comme nous l'avons vu, les attaques contre l'identité nous frappent là où ça fait mal. Heureusement, Okta propose des solutions aux défis de la protection de l'identité.

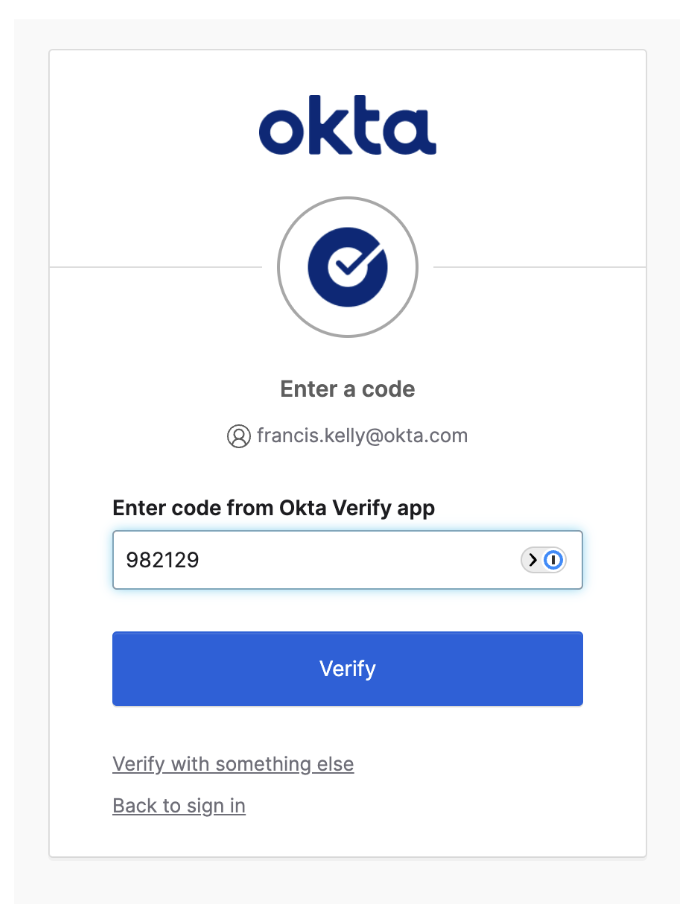

Authentification multi-facteurs

L’authentification multifacteur (MFA), une offre de produits de base d’Okta, est un excellent point de départ. OWASP conseille : l’authentification multifacteur est de loin la meilleure défense contre la majorité des attaques liées aux mots de passe, y compris le credential stuffing et le password spraying.

Une entreprise victime d'une violation de données mais qui a mis en place l'AMF dispose toujours d'une ligne de défense pour protéger les clients dont les données ont été volées. De même, un mot de passe volé et réutilisé sera inefficace sur tout site nécessitant un deuxième facteur.

Les entreprises intelligentes protègent également l'accès aux applications que leurs employés utilisent. Par exemple, si les employés ne font des affaires qu'en utilisant le compte de visioconférence de l'entreprise et que ce compte nécessite une authentification via Okta, une escroquerie vidéo truquée devient beaucoup plus difficile à réaliser.

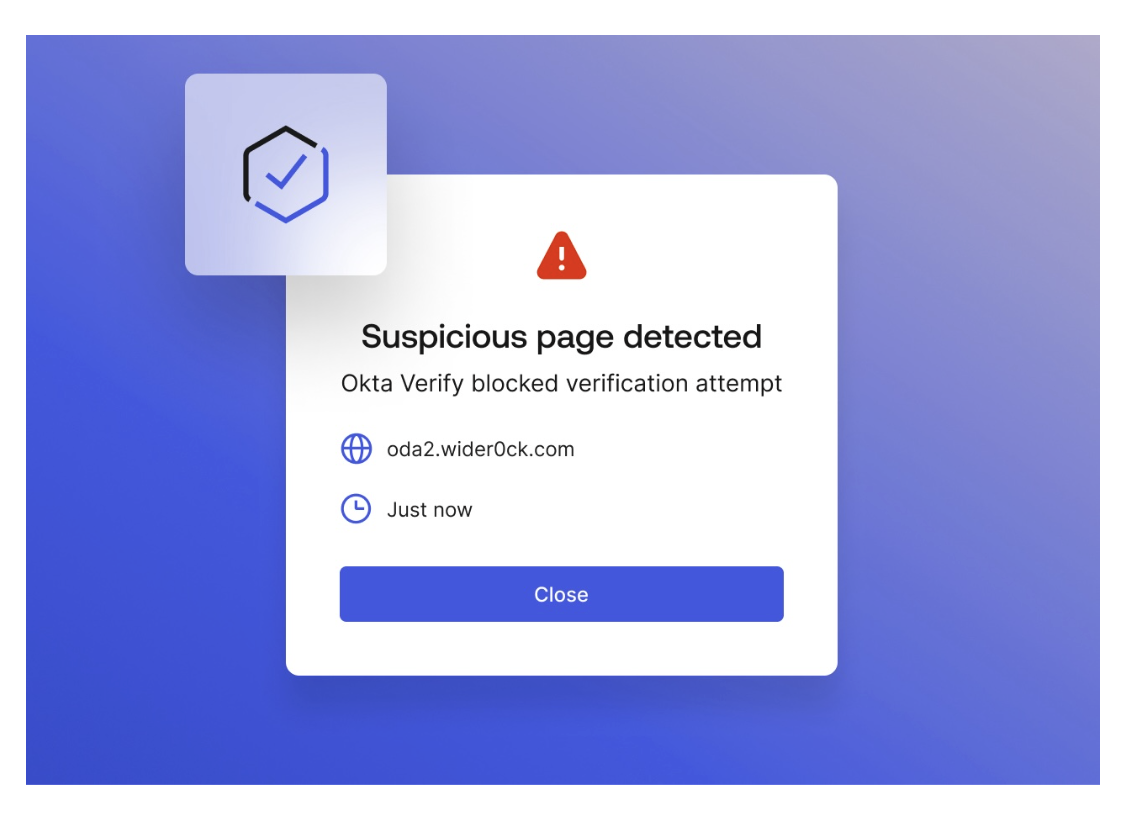

Facteurs résistants au phishing

Aussi sécurisée que soit l'authentification multifactorielle (MFA), elle n'est pas parfaite. Des attaquants déterminés peuvent hameçonner le deuxième facteur avec un mot de passe. Okta FastPass offre une MFA résistante au phishing pour lutter contre ce phénomène. En tant qu'individus, nous pourrions être dupés par un site de phishing. Mais un deuxième facteur résistant au phishing repose sur des protocoles cryptographiques presque impossibles à contourner.

S'éloigner des mots de passe

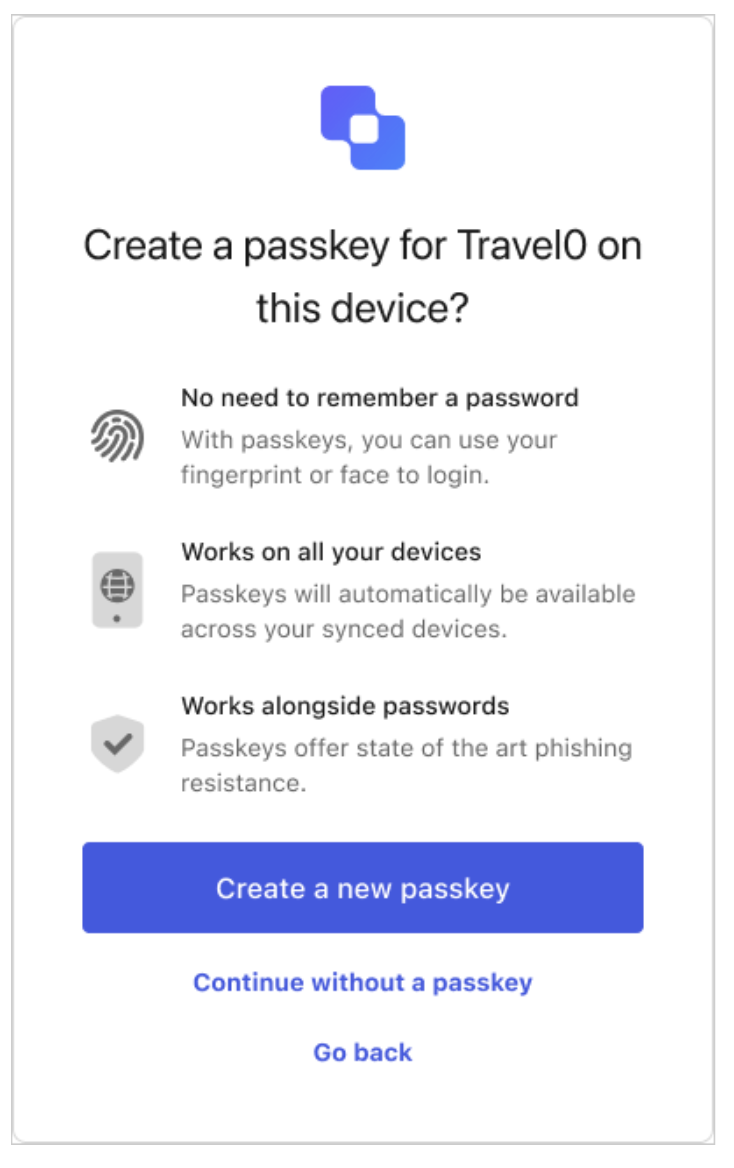

Enfin, les clients peuvent cesser complètement d'utiliser des mots de passe. Okta FastPass permet aux utilisateurs de s'authentifier auprès de n'importe quelle application dans Okta sans mot de passe. De même, les utilisateurs peuvent adopter des clés d'identification avec n'importe quel site web qui les prend en charge, ce qui est de plus en plus courant. Les clés d'identification permettent essentiellement à l'utilisateur d'enregistrer son appareil auprès d'un site web. Chaque fois que l'utilisateur s'enregistre auprès d'un site web, son appareil (tel que son téléphone) crée ce que l'on appelle une « paire de clés ». La paire de clés se compose d'une clé privée qui est gardée secrète sur le téléphone et d'une clé publique qui est envoyée au site web. Grâce à la magie de la cryptographie à clé publique, la paire de clés permet à l'utilisateur de se connecter au site web sans jamais utiliser de mot de passe.

Il reste beaucoup de chemin à parcourir

Les êtres humains sont capables de faire confiance et, par conséquent, sont capables d'être trompés. La fraude a toujours existé. Au cours des millénaires de notre existence, nous avons développé au moins une certaine compétence pour distinguer la vérité du mensonge dans le monde physique.

Dans le monde numérique, cependant, nous avons encore beaucoup de chemin à parcourir. C'est une triste vérité à laquelle il faut se confronter, mais même si l'ingéniosité humaine ne nous protège pas de manière innée contre la fraude en ligne, elle nous a permis de construire les outils qui le feront. Apprenez-en davantage sur la façon de vous protéger contre l'évolution des menaces numériques en passant à l'authentification sans mot de passe avec Okta.