このブログはこちらの英語ブログの機械翻訳です。

2017年、ニューヨーク州金融サービス局(NYDFS)は、Identity and Access Management(IAM)に関する新たな要件を発表しました。意図は明確でした。多要素認証(MFA)または同等の対策を要求することにより、組織および顧客データを保護することでした。

しかし、実際には、IDベースのセキュリティの強化はなかなか実現していません。実際、その遅さゆえに、2021年にNYDFSは、当初の裁定に対応した変更のペースに関する懸念を強調する書簡を発行しました。

その結果、最新のMFAプラクティスで新しい規制に適応している金融サービス企業はごくわずかです。Oktaが金融サービス企業による新しいMFAルールへの準拠を支援し、組織全体でビジネスとセキュリティの勝利をもたらすIdentityプラットフォームによって、長期的な成功を収める方法について概説します。

主要なコンプライアンス日

サイバーセキュリティの実装スケジュールは、事業の種類によって異なります。最新のコンプライアンス遵守日については、以下の公式リンクから、該当する分類をご確認ください。

次の表に、 今後の主要なコンプライアンス日を示します。

|

影響を受けるビジネスの種類 |

関連セクション # |

DEADLINE |

|

顧客である中小規模企業 |

セクション500.12(a) |

2024年11月1日

|

|

セクション500.7 |

2025年5月1日

| |

|

クラスAの事業および対象事業体 |

セクション500.7 |

2025年5月1日

|

|

第500.12条 |

2025年11月1日

|

多要素認証(MFA)導入における一般的な問題

金融サービス企業が直面しているセキュリティ上の脅威は深刻であり、今日の脅威の状況において、アイデンティティは依然として最大の攻撃ベクトルです。データ侵害の80%以上は、何らかの形で侵害されたアイデンティティが関与しています。(Verizon、2024)

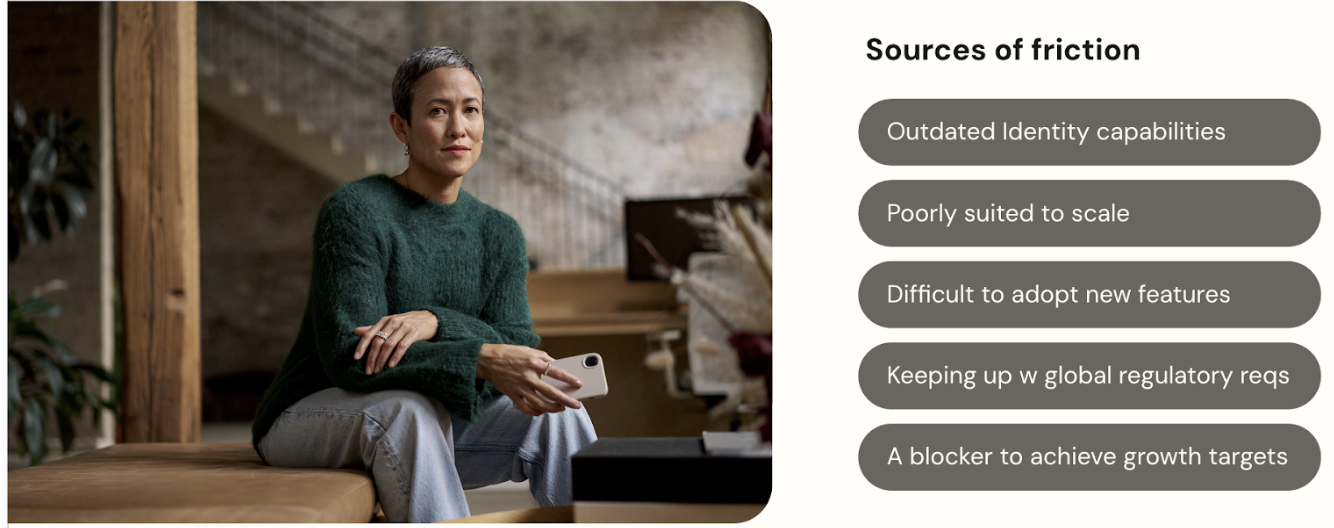

しかし、ますます高度化する脅威の状況を乗り越えようとする中で、多くの金融サービス企業は、喫緊の課題に対処するために必要なセキュリティの近代化を遅らせたり、妨げたりする障害に遭遇しています。これらは主な原因のいくつかです。

レガシーIAMシステム

新しいNYDFS規則を遵守しようとしている金融サービス組織にとっての最大の障害は、単純にMFAをサポートできないレガシーIDです。時代遅れのアプリケーションとシステムは、組織をユーザー名/パスワード認証などの基本的な認証形式に制限する傾向があります。これらのレガシーシステムの一部がより最新の認証方法の展開を発表しているにもかかわらず、その移行は企業が必要とするエンタープライズレベルのMFAを提供するのに非常に時間がかかっています。金融サービス組織は待つ余裕はありません。 重要なワークフォースシステム、プラットフォーム、アプリケーションへの安全なアクセスを可能にする最新の認証オプションが必要です。

さらに、レガシーシステムは、1)誰が何にアクセスできるかを統一的に把握し、2)明確に定義されたアクセス要求プロセスを通じて、一貫した最小特権アクセスプロトコルを強制する能力を損なうことがよくあります。レガシーIDは、多くの場合、さまざまなソリューションの断片化された寄せ集めであり、セキュリティチームが組織がアクセス拡大またはアクセスポリシーの不適切な実施に苦しんでいるかどうかを確認することを困難にしています。結論:MFAに加えて、金融サービス組織は、堅牢なIDガバナンスとセキュリティ体制管理が必要です。

サードパーティの脆弱性

ほとんどの金融サービス会社は、フルタイムの従業員に対するMFA(多要素認証)の適用を理解しています。しかし、多くの企業は、パートナーや契約業者などの第三者にこれらのプロトコルを拡張しておらず、これらの不可欠な協力者がMFA(多要素認証)を必要とせずに非公開情報にアクセスすることを許可しています。これは、侵害のリスクを高めるだけでなく、NYDFSのMFA(多要素認証)要件に直接違反します。

その他の問題

- 脆弱な多要素認証(SMSワンタイムパスワードなど)は、悪意のある攻撃者が回避しやすく、NYDFSコンプライアンスを損なう可能性があります。

- 特権アカウントを最優先事項にする必要がありますMFAでアクセスを保護する場合、多くの金融サービス会社は不十分です。

- リモートアクセスには、追加のコンテンツ固有の認証などの特定のセキュリティプロトコルが必要ですが、多くの場合、多くの企業はこれを考慮に入れるか、リモートアクセスプロトコルを一貫して実装していません。

- 一貫性のない認証ポリシー:SaaSソリューションを活用する企業が増えるにつれて、認証ポリシーとMFAの要件が一貫して適用されるとは限らず、未知のギャップが生じています。

完全な機会を見てみましょう

これらの理由の1つまたは複数により、多くの金融サービス企業はNYDFSのMFA要件への準拠に苦労しており、潜在的な規制措置と悪意のある攻撃者の両方に対して脆弱なままになっています。

しかし、金融サービス機関は、変化する規制の状況に合わせてワークフォースアイデンティティを最新化するために取り組む際に、アイデンティティへのアプローチをMFA(多要素認証)に限定すべきではありません。まず、これは彼らのキャッチアップゲームを長引かせるだけです。サイバーセキュリティの規範強化に先手を打つことを怠ると、彼らのセキュリティチームは同じ問題を何度も繰り返す可能性があります。それは、レガシーアイデンティティソリューションに組み込まれた制限です。

おそらくもっと重要なこととして、真に最新のアイデンティティに飛び込むことは、ビジネスをさらに発展させる機会を豊富に提供します。アイデンティティは単なるログインボックスではありません。適切なアイデンティティソリューションを使用すると、金融サービスは全体的に有意義な改善を推進できます。セキュリティとビジネス成果の向上が期待できます。

最も緊急な問題であるMFAから始めて、その方法を見ていきましょう。

Okta が MFA をどのように解決するか

Oktaは、NYDFSの裁定に詳述されているアクセスおよび認証要件への完全な準拠をサポートします。アイデンティティに対する当社の統合されたアプローチにより、金融サービス企業は、IAM、Identity Governance and Administration(IGA)、および特権アクセス管理を1つのプラットフォームに統合し、断片化されたレガシーアイデンティティに関連するリスクを軽減し、より優れたコンプライアンスをサポートできます。

Okta Adaptive MFA

Desktop MFA を含む Okta Adaptive MFA は、NYDFS ガイドラインのセクション 500.12 に記載されている MFA の義務に準拠するためのすべての要件を満たし、事実上すべてのアプリケーションで、すべてのユーザーグループのセキュリティを確保するのに役立ちます。クラウド、ホスト型システム、オンプレミスアプリ、ワークステーション、サーバーなどへのアクセスには、MFA を適用する必要があります。Adaptive MFA は、各ログインからのコンテキスト情報を活用することで、高リスクと見なされる状況(新しいデバイスまたは認識されないネットワークからのログインなど)で、認証に別のステップを追加することができます。

これにより、侵害されたパスワードからのリスクを軽減し、ユーザーエクスペリエンスを合理化し、デバイスおよびデバイス経由でアクセスできるすべてのものをより適切に保護することにより、組織全体の高レベルのセキュリティと使いやすさが実現します。

Oktaアイデンティティセキュリティ態勢管理

Okta Identity Security Posture Managementを使用すると、組織は次のことが可能になります。

- Identity リスク体制を積極的に評価する

- 一貫性のないMFAの適用やアカウントの無秩序な増加など、重大な設定ミスやセキュリティの抜け穴を継続的に監視

- リスクの重大度に基づいて、最も緊急性の高い問題を優先順位付けして修正する

Okta Lifecycle Management

新しいNYDFSの義務は、アクセス制御が「提示された個々の事実と状況に基づく」必要があると規定しています。つまり、ビジネスの組織固有の事情に基づいてアクセスを決定する明確に定義されたポリシーに基づいている必要があります。Okta Lifecycle Managementは、ITおよびセキュリティチームがグループメンバーシップなどの属性に基づいて、アクセスおよびエンタイトルメントルールを簡単に設定できるようにすることで、このレベルのアクセス管理をサポートします。Lifecycle Managementはまた、誰が何にアクセスできるかという統一されたビューをセキュリティリーダーに提供することにより、可視性の新しい標準を設定し、不適切なアクセスにつながる可能性のある過剰な許可を防ぎます。

アイデンティティを活用したセキュリティの完全なメリット

規制および業界の状況は常に変化しています。適応するために、金融サービス組織はビジネスドライバーとしても機能するセキュリティソリューションを必要としています。Workforce Identity 内では、組織全体で安全でシームレスな Identity 機能を統合して、3 つの広範囲にわたる目標を達成することを意味します。

- コンテキスト、リスクシグナル、およびポリシーベースの自動化をすべてのIdentityアクションと意思決定に拡張することにより、セキュリティ体制を強化します。

- より少ないリソースでより多くのことを行うために、アイデンティティを単一のビューに統合して、複雑さを軽減し、手動プロセスを自動化できるようにします。

- 俊敏性の向上により、セキュリティを損なうことなく、リクエスト、承認、重要なリソースへのクリティカルなアクセスを迅速化します。

NYDFSのMFAに関する新たな要件への準拠は、金融サービス機関が抱えるアイデンティティに関するニーズの中で、最も喫緊の課題に過ぎません。絶え間なく変化するリスク、規制、ビジネス環境の中で、セキュリティを維持し、競争力を高めるためには、組織が従業員のセキュリティと主要な効率KPIにおいて業界をリードできるよう支援する、統合されたアイデンティティソリューションが必要です。世界中の何千ものお客様が、セキュリティ目標の達成のためにOktaを活用しています。

Oktaがより良いコンプライアンス、より良いセキュリティ、より良いビジネスをどのようにサポートできるかについて詳しく知りたいですか?当社のチームとのデモをスケジュールして、実際にOkta Platformをご覧ください。