このブログはこちらの英語ブログの機械翻訳です。

集計スコアは、すべてのCIC顧客ログインフローで確認されたボットアクティビティのレベルを示します。

オンライン小売からソーシャルメディアまで、そしてその中間のあらゆるものにおいて、ボットは(私たちが良いものを手に入れることができない理由の1つです)。 セキュアアイデンティティの現状レポートで詳しく調べているように、これらのデジタルオートマトンは、ユーザーの旅のすべての部分でアイデンティティフローを悩ませています。

- 偽のサインアップは登録フォームを不正に操作し、顧客インテリジェンスシステムを汚染します。

- ブルートフォースアタックは、侵害されたパスワードをアカウント乗っ取り(ATO)攻撃に利用します。そして

- 悪意のあるボットは、詐欺やスパムでアプリケーション所有者に負担をかけ、ユーザーエクスペリエンスを低下させます。

特に消費者向けアプリは、セキュリティと成長の目標の一環として、ボットを識別して排除する必要があります。そして、OktaのAuth0は、お客様がそれを実現できるように多大な努力を払ってきました。

ボットかボットでないか?

Attack Protectionアドオンの重要な一部として、Okta Customer Identity CloudのBot Detection機能は、ネイティブアプリケーション、パスワードレスフロー、およびカスタムログインページに対するスクリプト化された攻撃を軽減します。

IPアドレスに関連付けられた過去のイベント、最近のログイン履歴、IPレピュテーションデータ、その他のさまざまな要素など、さまざまなデータソースを関連付けることで、IDリクエストがボットからのものである可能性が高い場合を検出できます。Bot Detection機能がボットまたはスクリプト化されたログインリクエストを検出すると、ログインフローでCAPTCHAステップがトリガーされます。

長年にわたり、当社のボット検出機能を継続的に改良してきました。今日のバージョンでは、60以上のインプットを取り込む機械学習(ML)モデルを採用しています。昨年この新しいシステムを導入したところ、以前のシステムと比較してボット攻撃を79%削減しました。

重要なのは、防御能力の向上が、ユーザーの摩擦を招くことなく達成されたことです。攻撃を受けている間でも、正当な人間のユーザーにチャレンジが表示されるのは1%未満です。

Bot Detection を基盤とした Identity Threat Level (ITL)

Auth0は、毎月数十億件のログイントランザクションを保護するCustomer Identity and Access Management (CIAM)ソリューションにより、アプリケーションの「玄関」に位置し、アイデンティティの脅威を監視するための独自の視点を持っています。

この強力な視点がIdentity Threat Level(ITL)の原点となりました。ITLは、CIAMシステムを標的とするボットアクティビティのレベルを示す0から10までのスコアです。0はボットアクティビティがほとんどないことを意味し、10はトラフィックのほとんどすべてがボットに起因することを示します。

(もちろん匿名で!)顧客ベース全体の観察結果を集約することにより、さまざまな業界や地域についてITLを計算できます。また、他の一般的な属性で追加のスライスやダイシングを導入することもできます。

過去の傾向や日々の変化を追跡することで、CIAMのログインおよびサインアップフローに対するリスクの上昇を把握し、アプリプロバイダーが独自の監視を強化したり、積極的にしきい値を厳しくしたり、追加の防御策を実装したり、その他適切な方法で対応できるようになります。

舞台裏

ITLの計算方法の簡略化された概要を以下に示します。

ITLの測定は、すべての業界と地域を網羅し、あらゆる規模の顧客を含むトラフィックサンプルを毎日分析します。サンプルをボット検出機能と相互参照することにより、これらのアイデンティティフローのどのくらいの割合がボットに関連付けられているかを高い精度で判断できます。最後に、各次元または次元の組み合わせ(例:北米の金融サービス)について、ITLを計算します。

ITLは、OktaのCustomer Identity Cloudのお客様からのトラフィックに基づいています。お客様でない組織も同様の脅威に直面すると結論付けるのは妥当であると考えられますが、これが確実にそうであるとは断言できません。

先行公開の観察

今後の投稿ではITLについてより詳細に検討し、アイデンティティのトレンドや特定の攻撃キャンペーンについても掘り下げる予定ですが、この記事では、いくつかのハイレベルな観察に焦点を当てます。

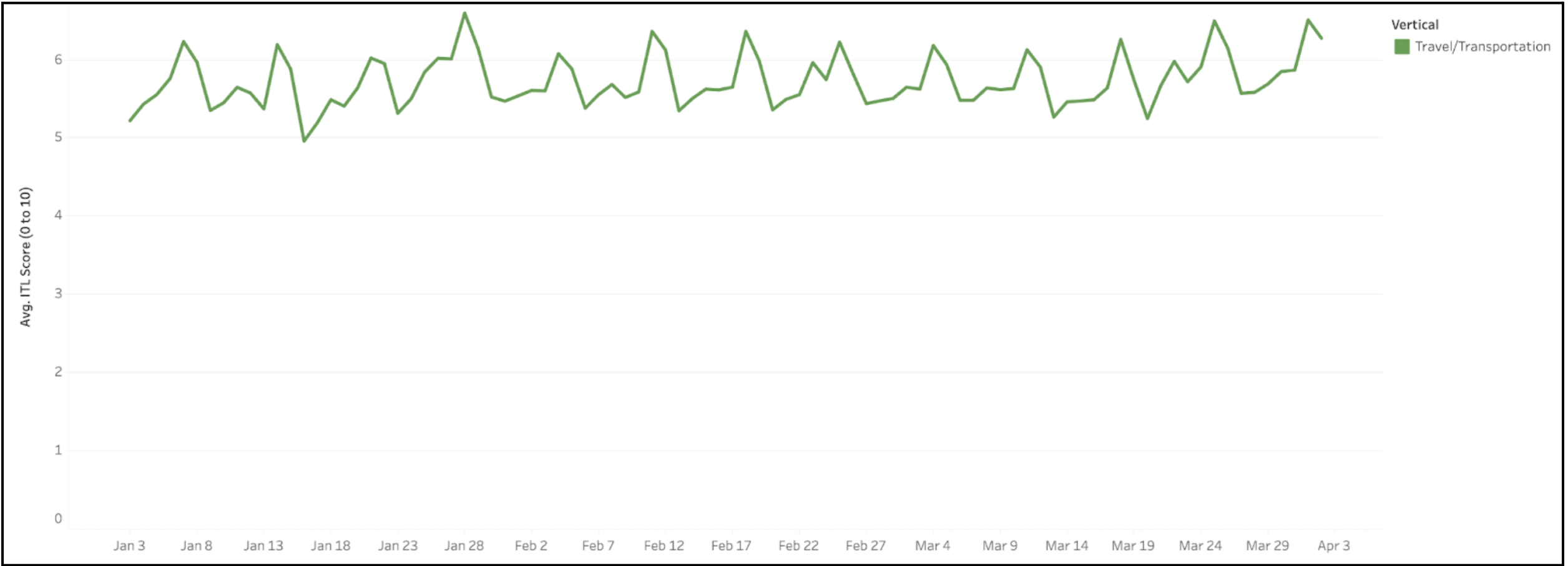

たとえば、下の図は、2023年1月1日から2023年4月1日までの全地域における旅行/運輸業界のITLを示しています。

簡単な目視検査だけでも、2023年現在、このITLは約5.5の平均を中心に上下に変動しており、ピークは週末に対応していることがわかります(一部の業界ではこの平日/週末パターンが見られますが、そうでない業界もあります)。

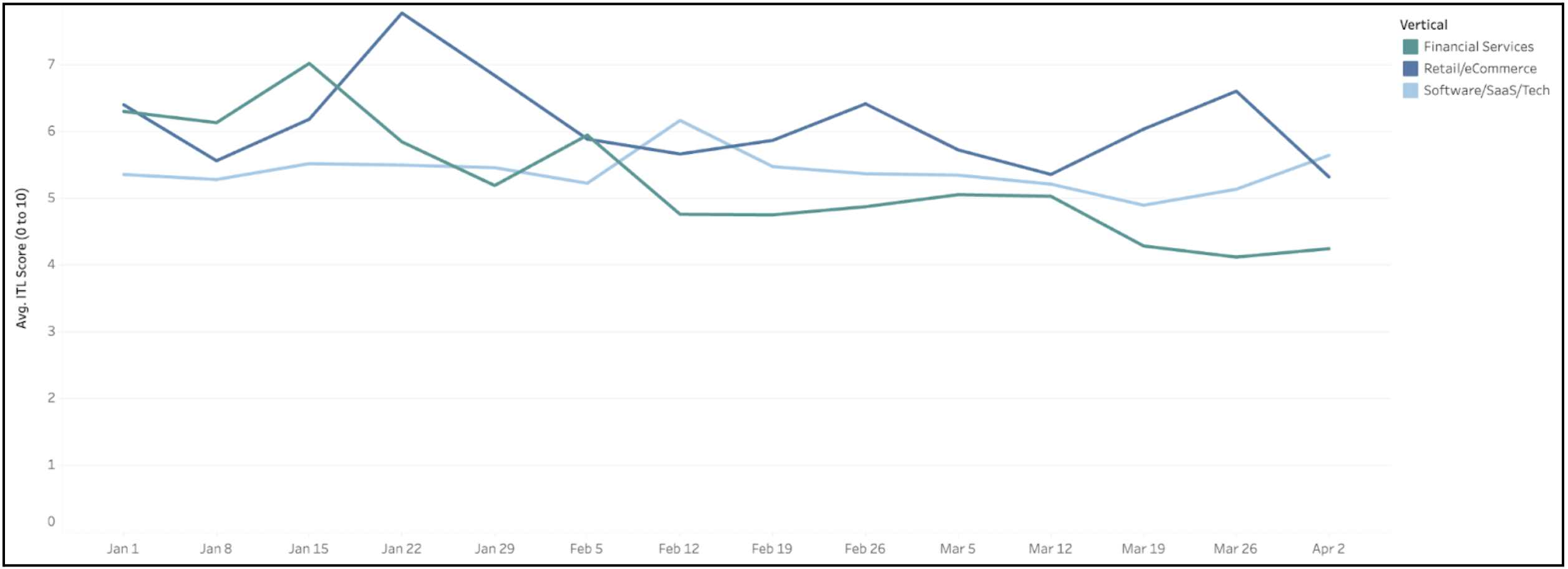

次に、ITLを使用して、ボットの脅威が業界によってどのように異なるかを見てみましょう。下のグラフでは、金融サービス、小売/eコマース、ソフトウェア/SaaS/テクノロジーにおける一般的な傾向をより明確に示すために、週単位の表示にズームアウトしています。

3つの業界のうち、小売/eコマースが最も高いITL(ほぼ8)を経験しており、平均スコアは約6であることがわかります。同じ期間に、金融サービスはITL7でピークに達しましたが、一般的に下降傾向にあり、ソフトウェア/SaaS/Techは約5.5のITLを維持しています。

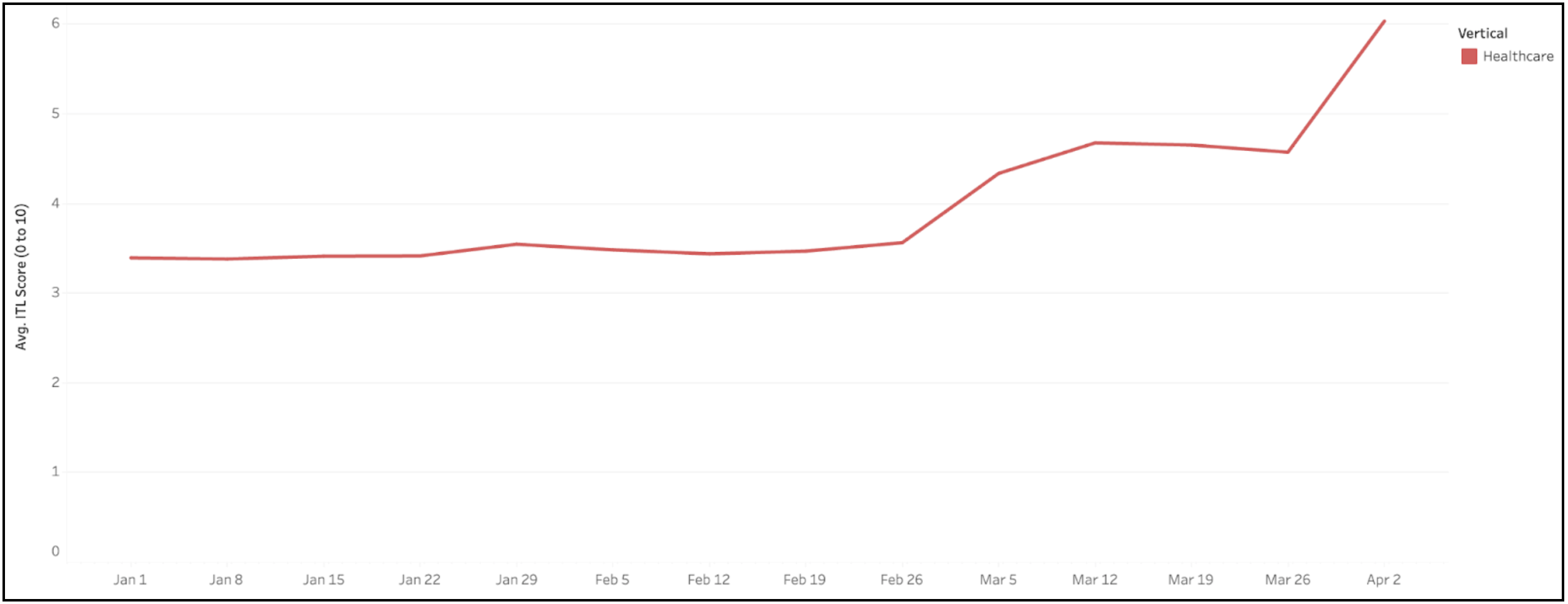

3つ目の例として、ヘルスケア(グローバル集計、週単位の粒度)に注目してみましょう。3月上旬頃から、ヘルスケア業界を標的としたボットの活動が著しく活発化し、ベースラインITLが約3.5から6.0近くまで繰り返しピークに達していることが明らかです。

ヘルスケアアプリのプロバイダーは、自身が攻撃を受けていることを認識しているでしょうか。また、もし認識していれば、防御の設定を異なったものにするでしょうか?

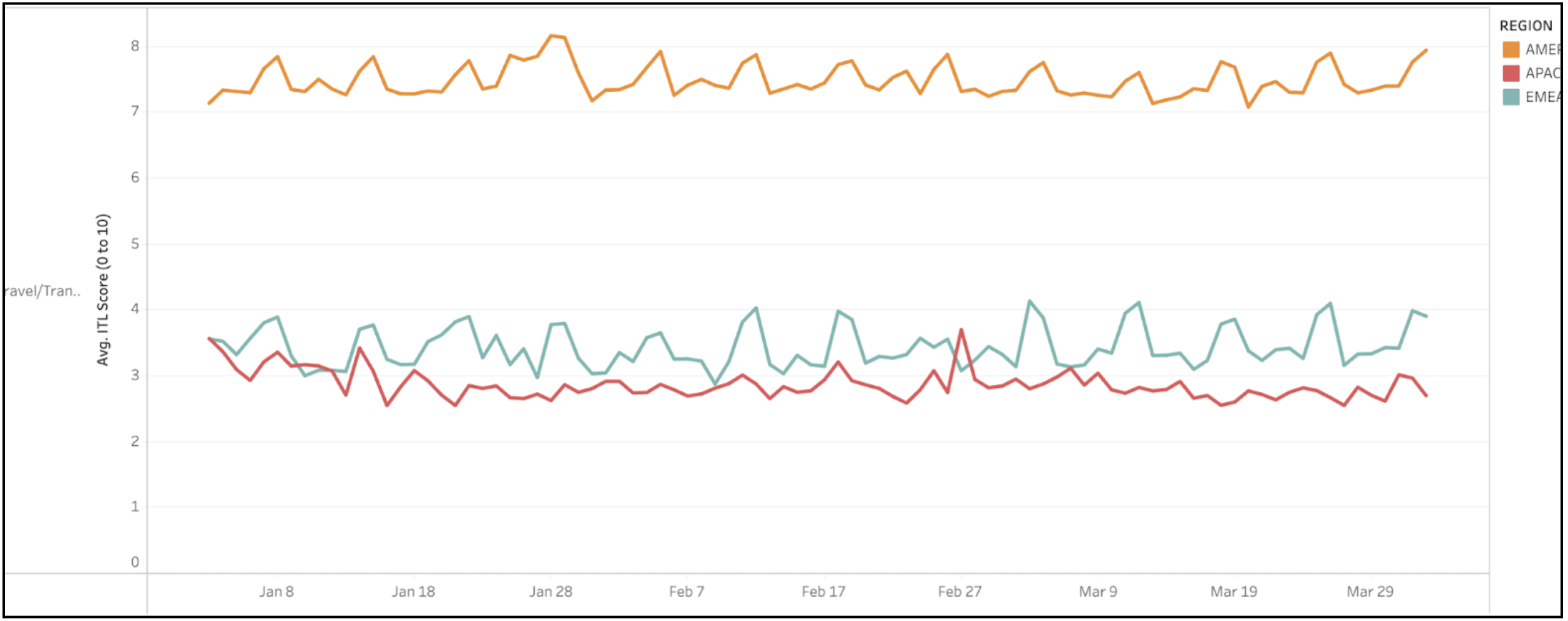

最後の例として、旅行/輸送に再び注目しましょう。ただし、今回はさらに1つレベルを下げて、3つの異なる地域(アメリカ(AMER)、アジア太平洋(APAC)、ヨーロッパ、中東、アフリカ(EMEA))のITLを調べます。

この内訳から、複合的な旅行/輸送ITLは5.5〜6.0の範囲にある傾向がありますが、脅威レベルは地域によって大きく異なることがわかります。APACおよびEMEAは主に3.0〜4.0の範囲ですが、AMERスコアは2023年全体で7.0を超えています!

本書の内容

匿名の企業特性メタデータは、何 が起きているかを監視するだけでなく、なぜ 起きているかを把握するのにも役立ちます。その結果、ITL は攻撃のトレンドを観察するだけでなく、オンラインサービスのプロバイダーとユーザーの両方を保護するための洞察を明らかにし、行動を知らせることにもつながります。

同時に、ITLスコアは、これまでごくわずかな組織しか利用できなかったデータを、より広範なセキュリティコミュニティに提供します。

最終的に、ITLスコアが提供できる洞察の表面をなぞり始めたにすぎず、この発見の旅にご参加ください。