このブログはこちらの英語ブログの機械翻訳です。

Okta AI を使用した Identity Threat Protection の構成方法を管理する際に、よりきめ細かい管理が必要ですか?セキュリティはチームの努力であり、管理者によって責任が異なることを理解しています。これらの責任によりアクセスをより適切に調整し、最小特権の原則を遵守するために、Okta は Okta AI を使用した Identity Threat Protection の新しい権限とリソース タイプにカスタム管理者ロールを拡張する新機能をリリースしました。

Identity Threat Protection with Okta AIとは?

Okta AIによるIdentity Threat Protectionは、Okta Workforce Identity内で実行される製品です。これは、管理者ロールに割り当てられたユーザー/グループを持つ管理モデルに従います。

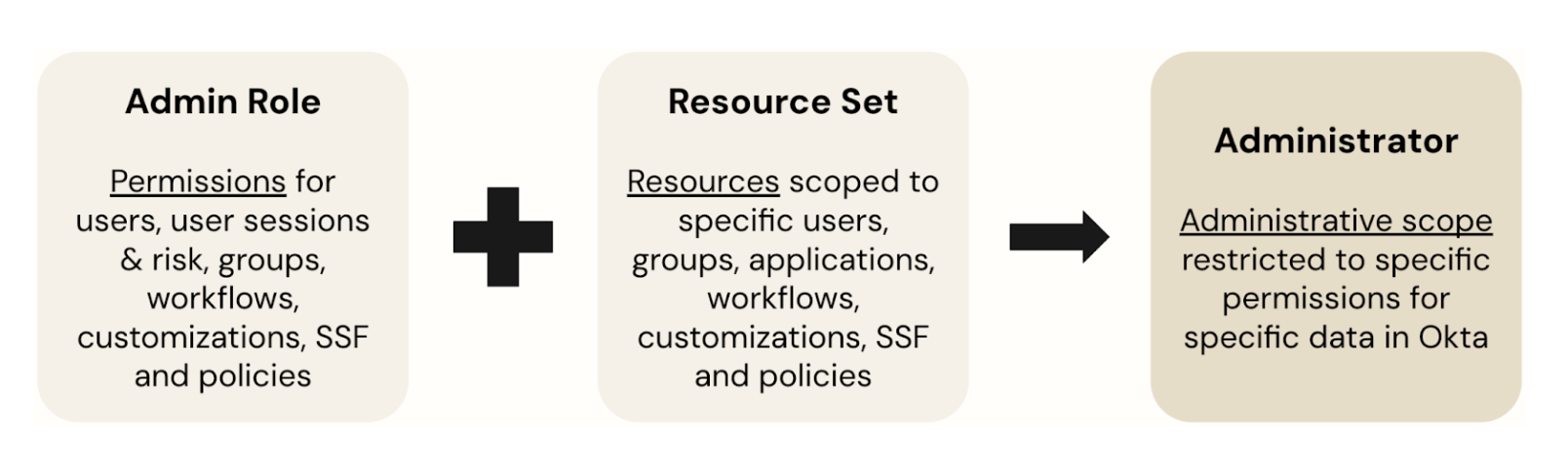

以前に、管理者ロール機能を拡張して、カスタム管理者ロールの作成を可能にしました。これは次の 2 つの部分で構成されていました。

- 標準の管理者ロールに組み込まれていたロールの権限を公開し、カスタムロールを定義できるようにしました。これらの権限は、「ユーザーの管理」「ユーザーの作成」「ユーザーのライフサイクル状態の編集」など、オブジェクトに対して実行できる操作を記述します。

- リソースを持つリソースセット を追加すると、管理者ロールを特定のデータセットに限定できます。例えば、特定の部署のすべてのユーザー、そのグループ、アプリのリソースセットを用意して、管理者ロールをそれらのオブジェクトのみに制限することができます。

この機能を拡張し、Identity Threat Protectionに関連する操作と新しいリソースのための新しい権限を含めました。これは新機能ではなく、既存の機能セットの拡張であり、より多くの権限とリソースタイプが追加されています。

ロールと権限

新しいロールは追加していませんが、以下を含む新しい権限が利用可能です。

- ユーザーリスクの表示と管理

- Shared Signals Framework (SSF)レシーバー ストリームの表示と管理

- ポリシーの表示と管理

- レポートの表示

- ログアウトの設定

- ワークフローの作成

ロールを定義する際に、以下の権限を含めることを検討してください。

- ユーザーの表示または変更:ユーザーの表示または変更へのアクセスが含まれます

- ユーザーのセッションのクリア:ユーザーセッションをクリアするための管理者アクセスを提供します

- グループの表示: エンティティ リスク ポリシーと認証後セッション ポリシーでグループの割り当てを管理者が確認するために必要です

- アプリケーションの管理:管理者はアプリのユニバーサル ログアウトを設定できます

- 委任フローの実行: エンティティ リスク ポリシーまたは認証後セッション ポリシーで使用するために、委任されたフローを実行する機能を有効にします

- 委任フローの表示:委任されたフローを表示できます

- カスタマイズの管理:管理者認証後のセッションポリシーを管理するために必要です

これらの新しい権限を使用して、Identity Threat Protectionのためのカスタム管理者ロールを作成できます。例えば、リスクの表示とエスカレーションの能力をユーザー管理者に拡張できますが、ポリシーとSSF連携の管理には別のロールを持たせることができます。

異なる管理者ロールのロール権限の比較については、製品ドキュメントをご覧ください。

リソース セット

リソースセットは、管理アクセスを許可するために管理者ロールにマッピングされたリソースのコレクションです。ロールはユーザーが何ができるか(操作)を定義し、リソースセットはそのロールが何に対して操作できるか(データ)を定義します。

この機能のために、2つの新しいリソースタイプが追加されました。

- Shared Signals Framework (SSF)レシーバー

- ポリシー(例えば、Entity Risk Policy、Session Protection Policy)

これらは、(ユーザー、アプリケーション、グループ、ワークフローなどの)他のリソースタイプと組み合わせて、委任された管理モデルをサポートできます。

カスタム管理者ロールの例

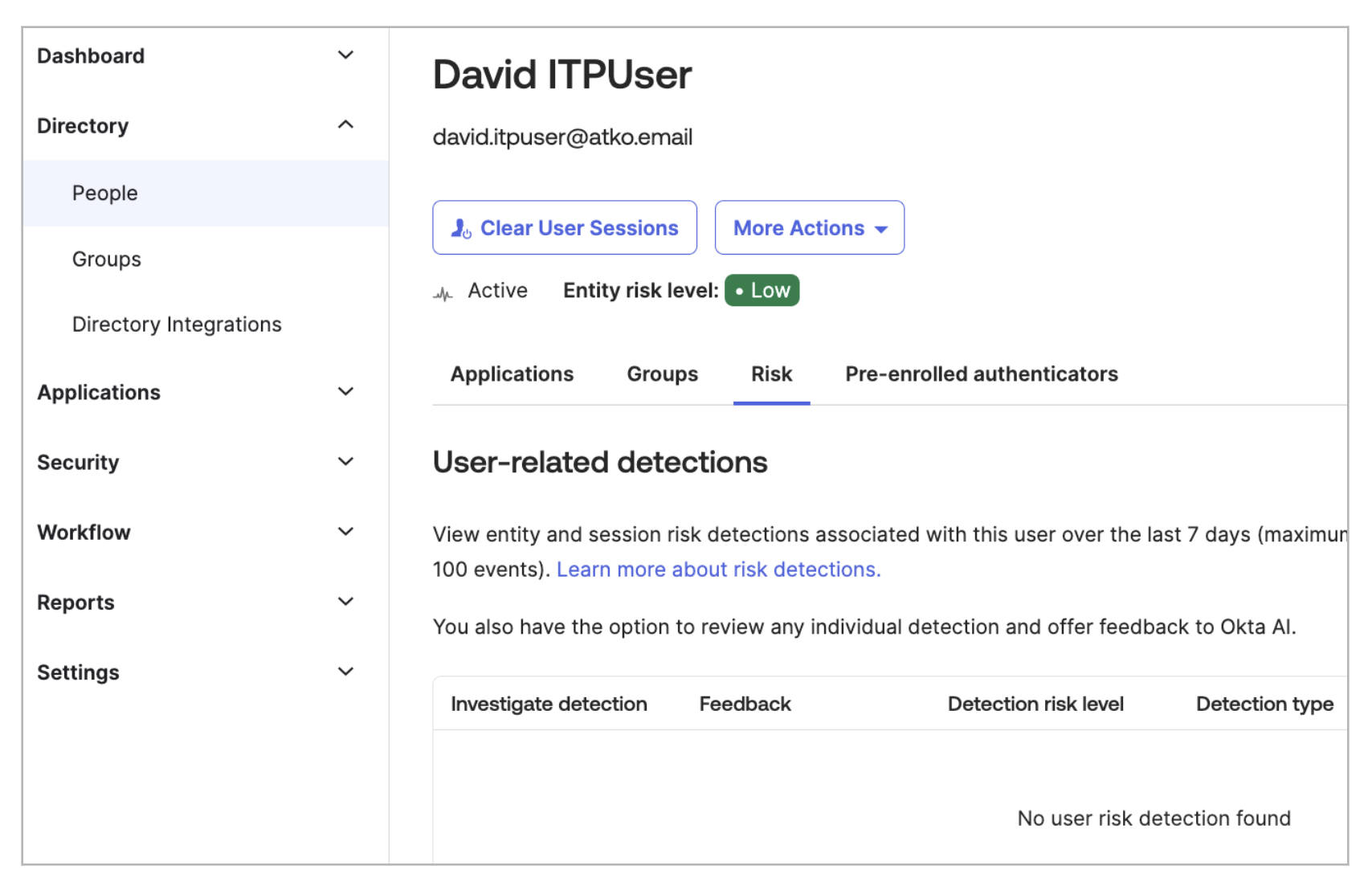

Identity Threat Protectionのすべての側面をカバーする、Identity Threat Protection管理者向けのカスタム管理者ロールのインスタンスを見てみましょう。ただし、Okta Super Adminロールのレベルではありません。

ロールには、次の権限があります。

- ユーザー

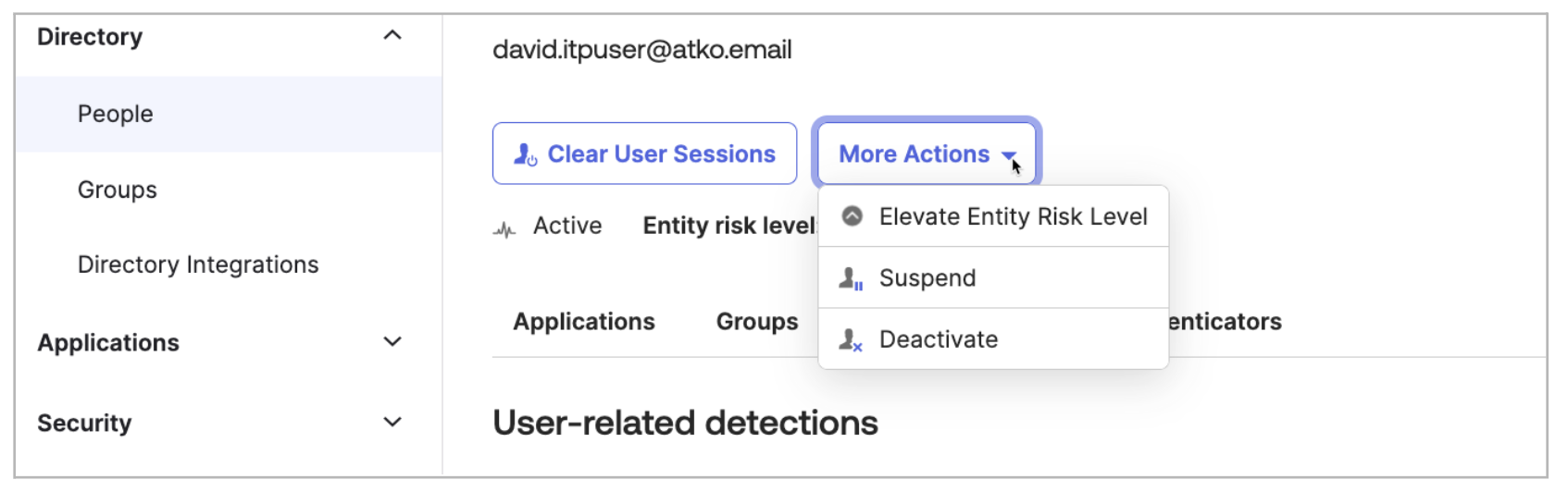

- ユーザーを非アクティブ化

- ユーザーを一時停止する

- ユーザーのセッションのクリア

- ユーザーのリスクを管理する

- Group (グループ)

- グループとその詳細を表示する

- Application (アプリケーション)

- アプリケーションとその詳細を表示する

- ワークフロー

- 委任されたフローの表示

- 委任フローの実行

- Shared Signals Frameworkレシーバー

- Manage Shared Signals Framework (SSF)レシーバーストリーム

- ポリシー

- ポリシーの管理

このシナリオでは、ロールはユーザーへのアクセスを制限します。ユーザーのアプリとグループを表示(ただし、変更はできない)し、ユーザー リスクを表示(ただし、ユーザー プロファイルまたはデバイスにはアクセスできない)する機能です。

Identity Threat Protection内のカスタム管理者ロールの拡張により、管理者権限をより細かく制御できます。新しい権限とリソース タイプを追加することで、組織はスーパー管理者権限のみに頼ることなく、Identity Threat Protectionの管理に合わせて調整された特定のロールを作成できます。この強化により、管理責任を正確に割り当てることで、セキュリティが向上し、リスクが軽減され、最終的にOktaのデプロイがより安全になります。

拡張機能により、ユーザーセッションのクリア、リスクの引き上げ、およびユーザーの停止/非アクティブ化が可能になります。

このアップデートにより、グループ、アプリ、セキュリティポリシー、およびその他の一般的な管理者機能へのアクセスも可能になり、SSFレシーバーを管理する機能も提供されます。ただし、アプリのUniversal Logoutの設定は許可されていません。

次に、管理者ロールは、リソースセット内のリソースによってスコープできます:特定のアプリケーション、ユーザー(グループ別)、ワークフロー、ポリシー、およびグループ。新しい(および既存の)権限と組み合わせることで、適切に権限を与えられた管理者を定義し、Super Adminロールの必要性を排除できるため、Oktaデプロイメントに対するそのロールのリスクを軽減できます。

もっと詳しく知りたいですか?Oktaのナレッジベースにあるドキュメントをご覧になるか、最新のブログ記事でOkta AIによるIdentity Threat Protectionの新機能をさらに詳しくご覧ください。最新のブログ記事。