このブログはこちらの英語ブログの機械翻訳です。

ポリシーを通じてアクションを自動化することは、堅牢で包括的なセキュリティを構築するための最も効果的な方法の1つです。たとえば、従業員が退職した場合、アクセス脆弱性が残らないように、ポリシーを通じてすべての権限を速やかに取り消すことができます。これは、従業員の離職率が高い組織や、契約社員などの一時的なスタッフがいる組織に特に関係します。自動化されたポリシーを導入することで、従業員の会社での勤務が終了した時点で、リソースやデバイスへのアクセスも終了します。

明確なセキュリティポリシーを定義することで、組織はユーザーのステータス、コンテキスト、リスクレベル、および最小要件に基づいて、ユーザーの権限の付与と取り消しを自動化できます。これにより、ユーザーが必要なリソースにのみ、適切な状況下でアクセスできるようになり、特権の肥大化や内部脅威のリスクを軽減できます。

Okta Device Accessを使用すると、組織はIDセキュリティを企業デバイスに拡張できます。Okta Device Accessは、Desktop MFA、Desktop Password Sync、Just-in-Time Local Account Creationなど、デバイスログインのセキュリティ保護に役立つさまざまな機能をサポートしています。Device Logoutという新機能により、ユーザーとデバイスのIDの管理がさらに簡単になります。

Okta Device Accessによるデバイスログアウトの導入

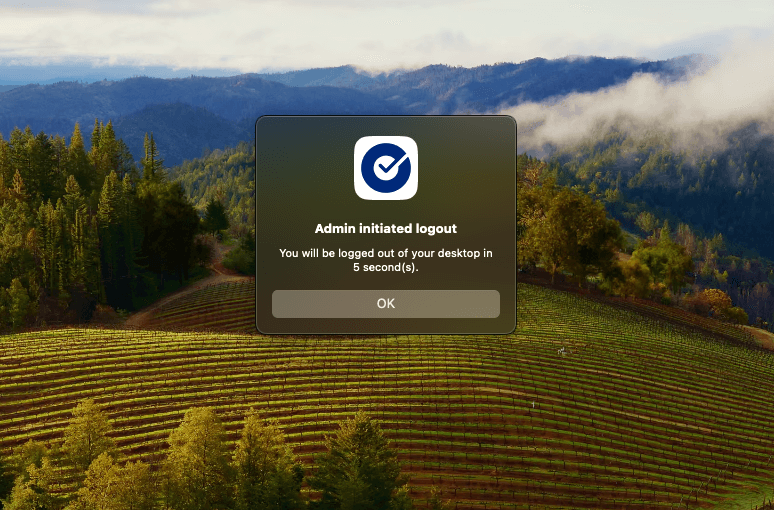

デバイスのログアウトは、リスクのあるユーザーや非アクティブなユーザーを組織がログアウトできるようにする新しいセキュリティ機能です。Desktop MFAを活用することで、ユーザーに再認証を強制し、正当な個人だけがアクセスできるようにします。

デバイスログアウトは、Identity Threat Protection for Okta AIと連携して機能し、アイデンティティセキュリティファブリックとしてのOkta Platformの能力を実際に強調しています。統合されたオーケストレーションされたアイデンティティセキュリティによって推進されるデバイスアクセス管理により、デバイスログアウトは次のフローで活用できます。

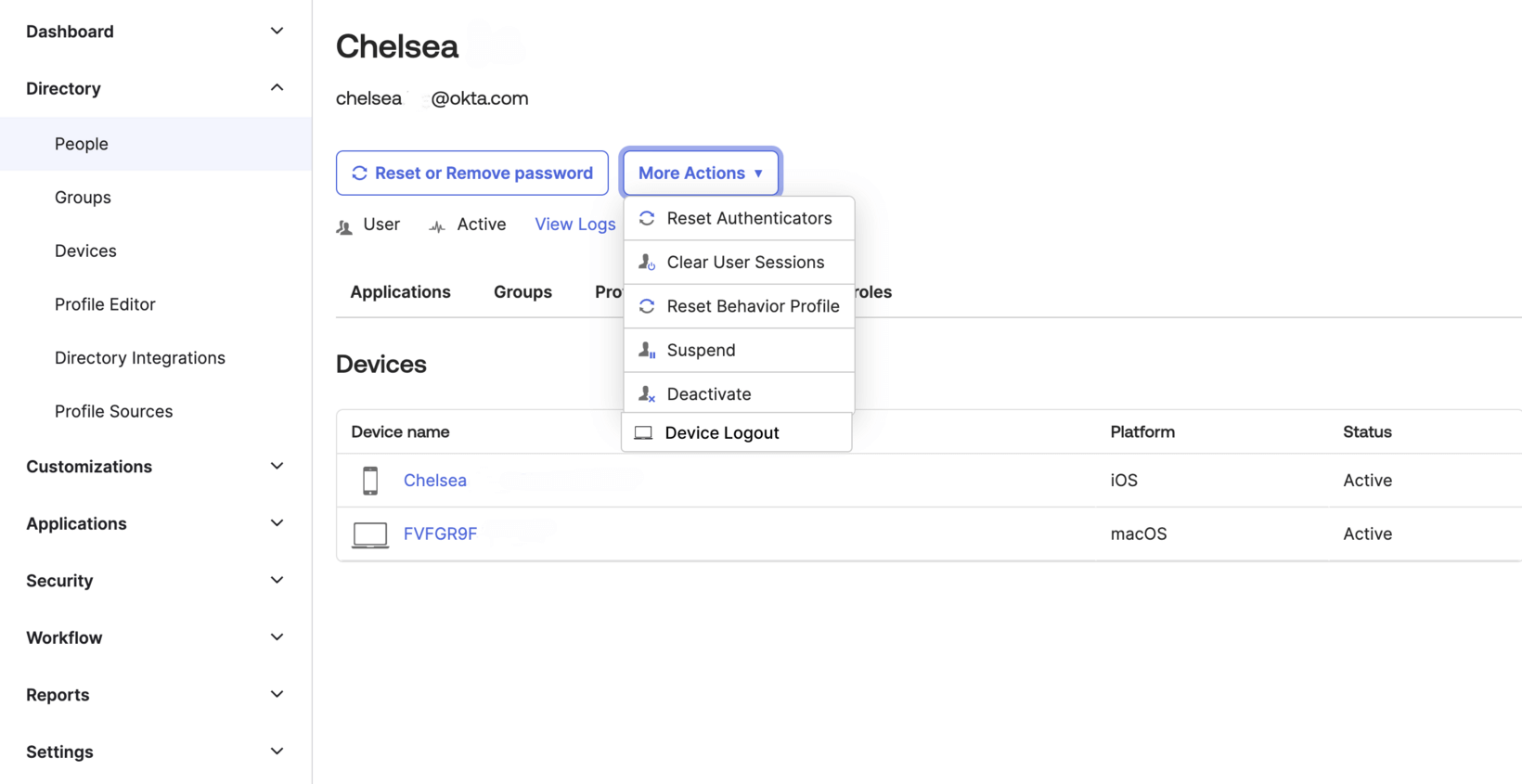

- 管理者は、特定のユーザーに対して手動でデバイスログアウトをトリガーできます

- 管理者は、Oktaでユーザーが非アクティブ化または一時停止されたときに、デバイスのログアウトを自動的にトリガーできます。

- 管理者は、Identity Threat Protectionエンティティリスクポリシーを構成することにより、リスクのあるユーザーに対してデバイスログアウトを自動的にトリガーできます(Identity Threat Protectionが必要です)。

- 管理者は、Identity Threat Protection を使用して、ユーザーのプロファイルページからユーザーセッションをクリアする際に、デバイスから手動でユーザーをログアウトさせることができます。

Okta Device Access と Device Logout を有効にすると、ユニバーサルログアウトコマンドは、すべてのアプリケーション、アクティブなセッション、およびデバイスから自動的にユーザーをログアウトさせます。これは、リスクシグナル、ポリシー、および自動化を統合してリアルタイムで脅威に対応する、Okta の包括的なアイデンティティセキュリティへのアプローチと安全なアイデンティティオーケストレーションの価値を示しています。

Device Logout の使用を開始する方法

macOSのデバイスログアウトサポートは、Okta Device Accessのセルフサービス早期アクセス機能として本日利用可能です。デバイスログアウトフローを有効にするには、Oktaテナント内のIdentity Threat Protectionにアクセスできる必要があります。

Device Logoutの詳細については、製品ドキュメントを参照してください。Okta Device AccessとIdentity Threat Protectionについては、製品Webページをご覧ください。