このブログはこちらの英語ブログの機械翻訳です。

非常事態

2021年5月7日、東ヨーロッパを拠点とするハッキンググループであるDarkSideが、米国内で最大の精製石油パイプラインであるColonial Pipelineのコンピューターにランサムウェアをインストールしました。制御システムへの攻撃を恐れたColonialは操業を停止し、米国南東部の主要な燃料供給を断ちました。ガソリンスタンドではガソリンが不足し始めました。攻撃開始から1週間後には、首都のガソリンスタンドの90%近くが空になりました。ジョー・バイデン大統領は非常事態を宣言しました。

この危機への対応として、バイデン大統領は大統領令14028号を発令し、「国家のサイバーセキュリティの改善」を指示しました。この命令は、多要素認証(MFA)の重要性を具体的に指摘しています。ランサムウェア攻撃の主な原因の 1 つは、Colonial の IT インフラストラクチャにおけるMFA (多要素認証) の欠如でした。大統領令は、連邦政府と連携する組織によるMFAの導入を求めています。

OktaがDesktop MFAをリリース

政府だけがMFAを求めているわけではありません。より多くの保険会社が、すべてのネットワークアクセスとワークステーションアクセスにMFAを要求しています。同様に、IT管理者は、盗まれたラップトップが重大なセキュリティリスクをもたらす可能性があることをますます認識しています。コロニアルの攻撃の場合、完全に別のセキュリティ侵害から再利用されたパスワードにより、攻撃者はコロニアルVPNにアクセスできました。盗まれたラップトップで再利用された同じパスワードは、壊滅的なものになる可能性があります。

こうした緊急のセキュリティおよびコンプライアンスのユースケースに対応するため、OktaはOkta Device Accessの一部としてDesktop MFAをリリースしました。Desktop MFAでは、ユーザーがデスクトップマシンにサインインする際に、2つ目の認証要素を提示する必要があります。このソフトウェアは簡単に導入でき、使いやすいユーザー登録プロセスを提供します。最も重要なことは、これまで唯一の防御線であった脆弱なパスワードが、企業のデバイスを守る唯一の手段ではなくなることです。

管理者展開

Okta Admin console

管理者は数分でデスクトップMFAをデプロイできます。Okta管理コンソールで、アプリケーションカタログからDesktop MFAアプリを選択し、他のOpenID Connect(OIDC)アプリケーションと同様に構成します。

Desktop MFAは、管理対象デバイスでのみ利用できます。管理者は、MDMプロファイルとともに、モバイルデバイス管理(MDM)を通じてエンドユーザーのデバイスにソフトウェアをデプロイする必要があります。

ポリシー

Oktaは、ユーザーデバイスに展開されたMDMプロファイルを通じて、Desktop MFAの動作を詳細に制御する機能を管理者に提供します。管理者は、次のようないくつかの構成ポリシーにアクセスできます。

- MDMデプロイメント後にユーザーが登録をスキップできる猶予期間

- ユーザーがオフライン要素のみに依存できる期間(たとえば、ユーザーがオンライン認証なしで48時間経過する場合があります)

- 認証を可能にする要素(詳細は以下)

- オンライン要素へのアクセスを制限する方法

利用可能なポリシーの完全なリストは、WindowsおよびmacOSのドキュメントにあります。

ユーザーエクスペリエンス

前提条件:Okta Verifyに登録されたオンライン要素

Desktop MFAを使用するには、ユーザーは組織のOktaテナント内にOktaアカウントを持っている必要があります。デスクトップでの登録を行う前に、2つ目の要素(Okta Verifyプッシュなど)を登録する必要があります。ユーザーがこれを完了すると、登録の準備が整います。

Desktop MFAの登録

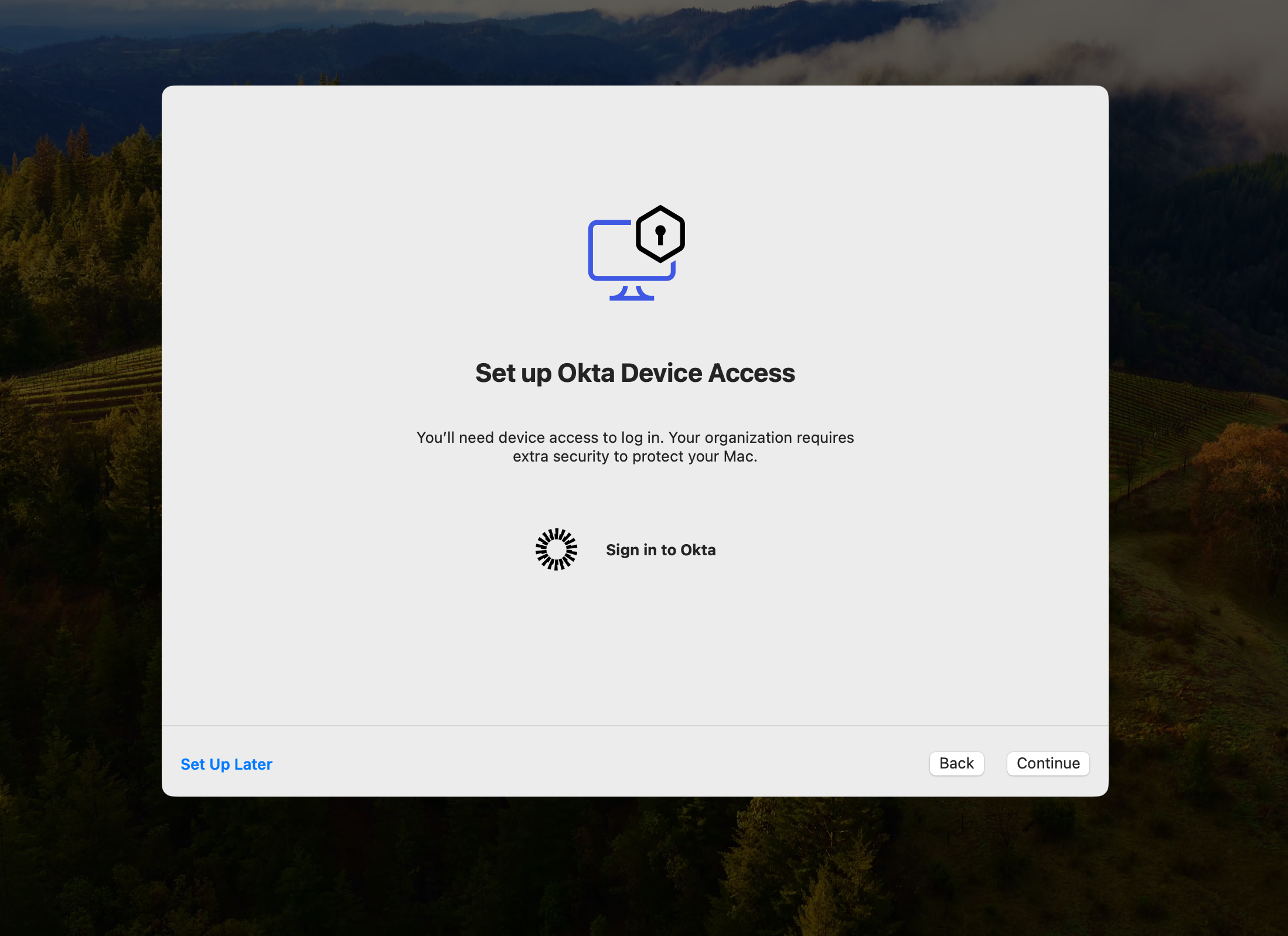

Desktop MFAがユーザーのデバイスに展開されると、ユーザーは登録を求められます。たとえば、macOSでは、ユーザーに次の画面が表示されます。

両方のプラットフォームで、ユーザーは一定期間登録をスキップできます。ただし、猶予期間が終了すると、登録するまでマシンにアクセスできなくなります。

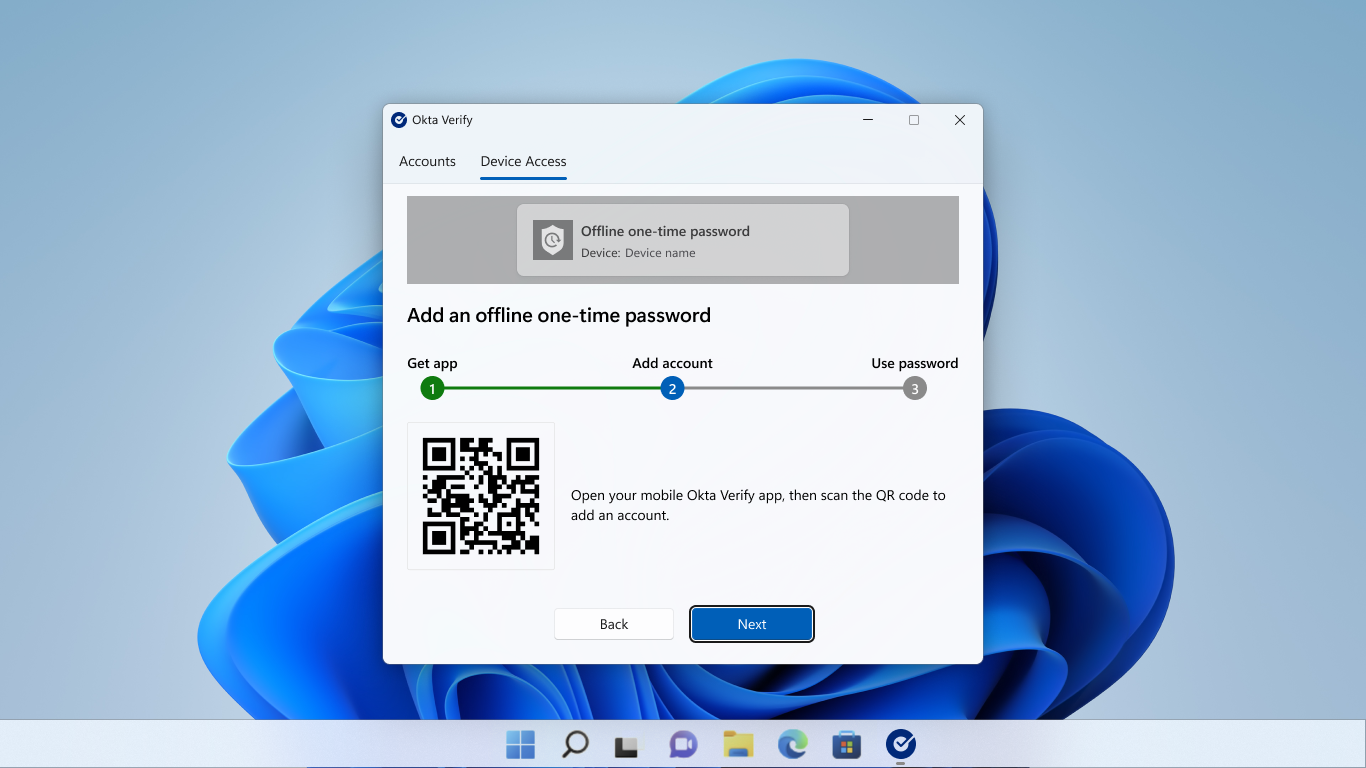

登録プロセスは簡単です。ユーザーは、Okta Verifyアプリを使用して「オフライン」要素を作成することから始めます。次に、Okta Verifyを使用して、登録プロセス中に表示されるQRコードをスキャンします。

たとえば、Windowsでは、ユーザーは次のようにコードをスキャンするように求められます:

コードをスキャンすると、携帯電話のOkta Verifyアプリに新しいアカウントが設定されます。そのアカウントには、デバイスアクセスコード(一時的なワンタイムパスワード)が表示され、インターネットに接続していなくても2番目の要素として使用できます(したがって、「オフライン」要素という用語になります)。

ユーザーサインオン

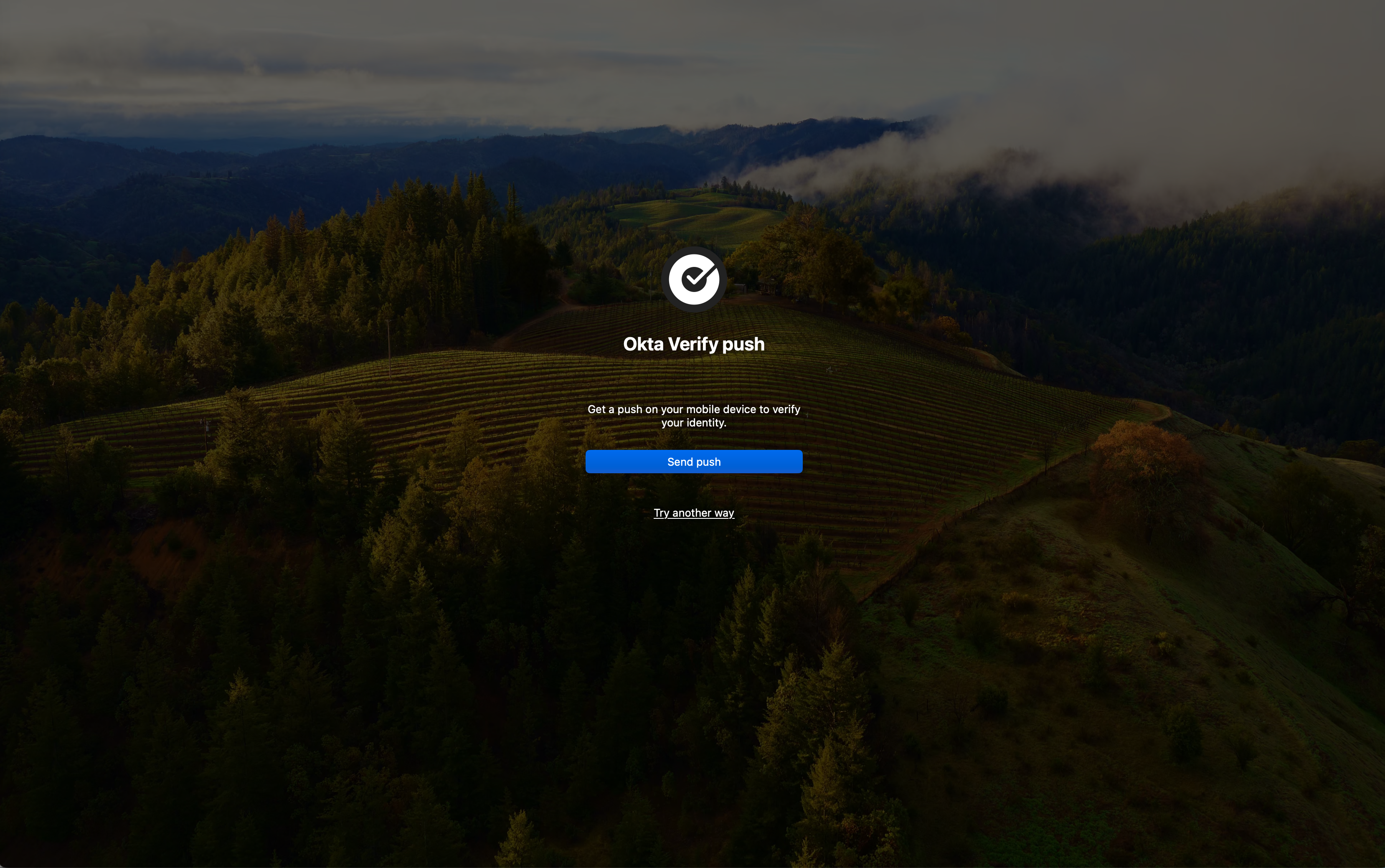

ユーザーは通常どおり、ユーザー名とパスワードを入力してマシンにログインします。macOSの場合、認証情報はオペレーティングシステムによって即座にチェックされます。次に、ユーザーは選択した2つ目の要素を入力するように求められます。

Okta Verifyプッシュを選択した場合、プッシュ通知を携帯電話に送信するように求められます。

プッシュを確認すると、Oktaはすぐにマシンに2番目の要素が検証されたことを通知します。macOSの場合、両方の要素が確認され、ユーザーにアクセス権が付与されます。Windowsユーザーの場合、以前に入力したユーザー名とパスワードは、アクセス権が付与される前にActive Directoryによって検証されます。

要素

上記のように、デスクトップMFAは、インターネット接続を必要とするオンライン要素と、必要としないオフライン要素の2つの広範なクラスの要素をサポートします。両方のプラットフォームは、オフライン要素として一時的なワンタイムパスワード(TOTP)をサポートしており、Windowsは追加でオフラインセキュリティキー(Yubikeyなど)をサポートしています。オンライン要素の場合、両方のプラットフォームはOkta VerifyプッシュとTOTPをサポートしており、macOSはFIDO2 Yubikeyもサポートしています。

インターネットに接続していなくても、オフライン要素で認証できます。これは、高度に接続された世界であっても、インターネット接続がどこでも保証されているわけではないため、すべてのユーザーにとって非常に重要です。たとえば、インターネットアクセスがない飛行機に乗っているという理由だけで、ビジネス旅行者がコンピューターを使用できなくなることは望ましくありません。

とはいえ、ユーザーはオンライン要素で定期的に認証を行う必要があります。オンライン要素を要求すると、システム管理者にとって価値のある追加のセキュリティレイヤーが追加されます。オンライン要素は、企業のラップトップへのアクセスに時間制限を設けます。ユーザーのプロビジョニングが解除されると、再認証を求められるとすぐに(管理者が望む限り短い期間でも)、ラップトップへのアクセスは停止します。返却されないラップトップは、脆弱性が大幅に低下します。

管理者は、利用できる要素を制限することもできます。例えば、オンライン要素のみを要求できます。または、使用できる要素を制限することもできます(例:オンライン要素としてFIDO2 Yubikeyのみが許可されます)。どの要素を許可するかを指定することは、現在macOSで利用可能であり、近い将来Windowsで利用できるようになります。

サインオンフロー

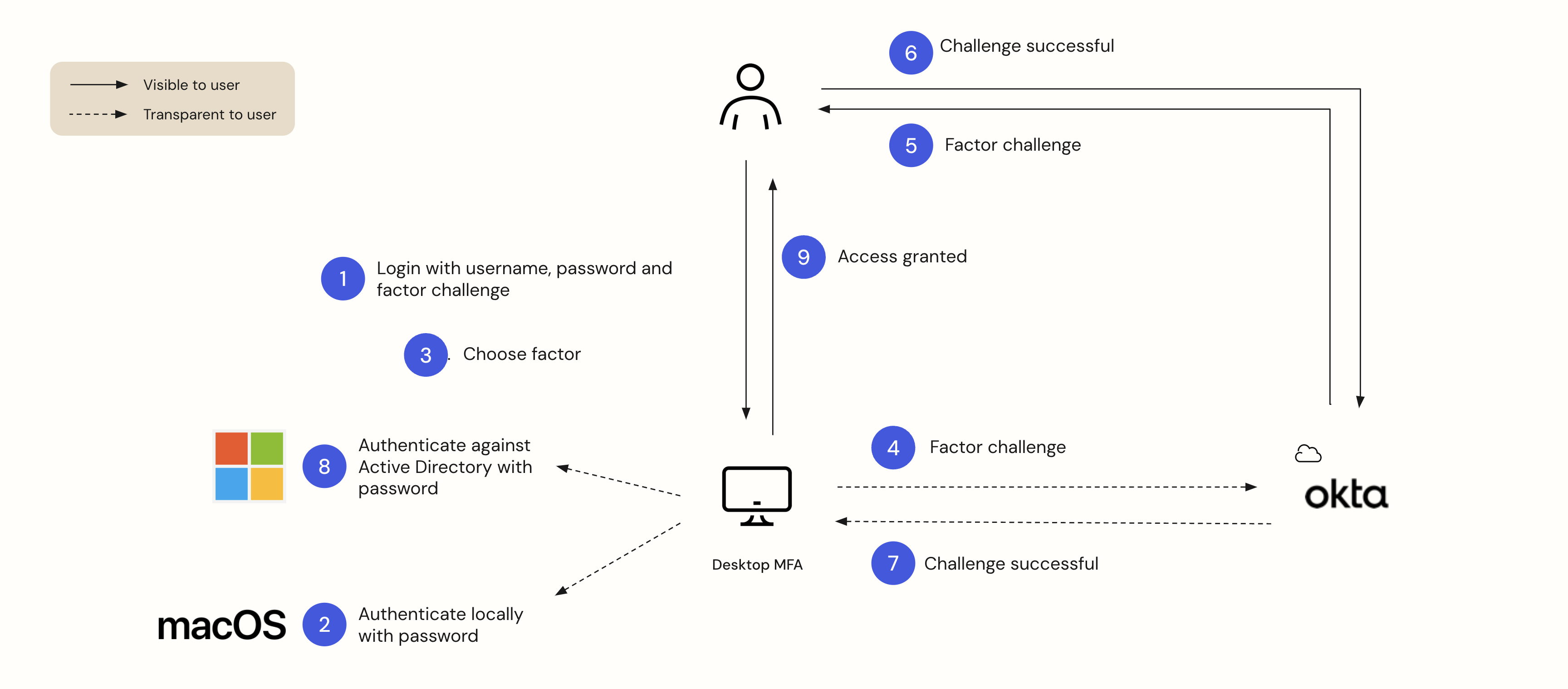

以下の図は、オンライン要素を使用した認証のフローを示しています。

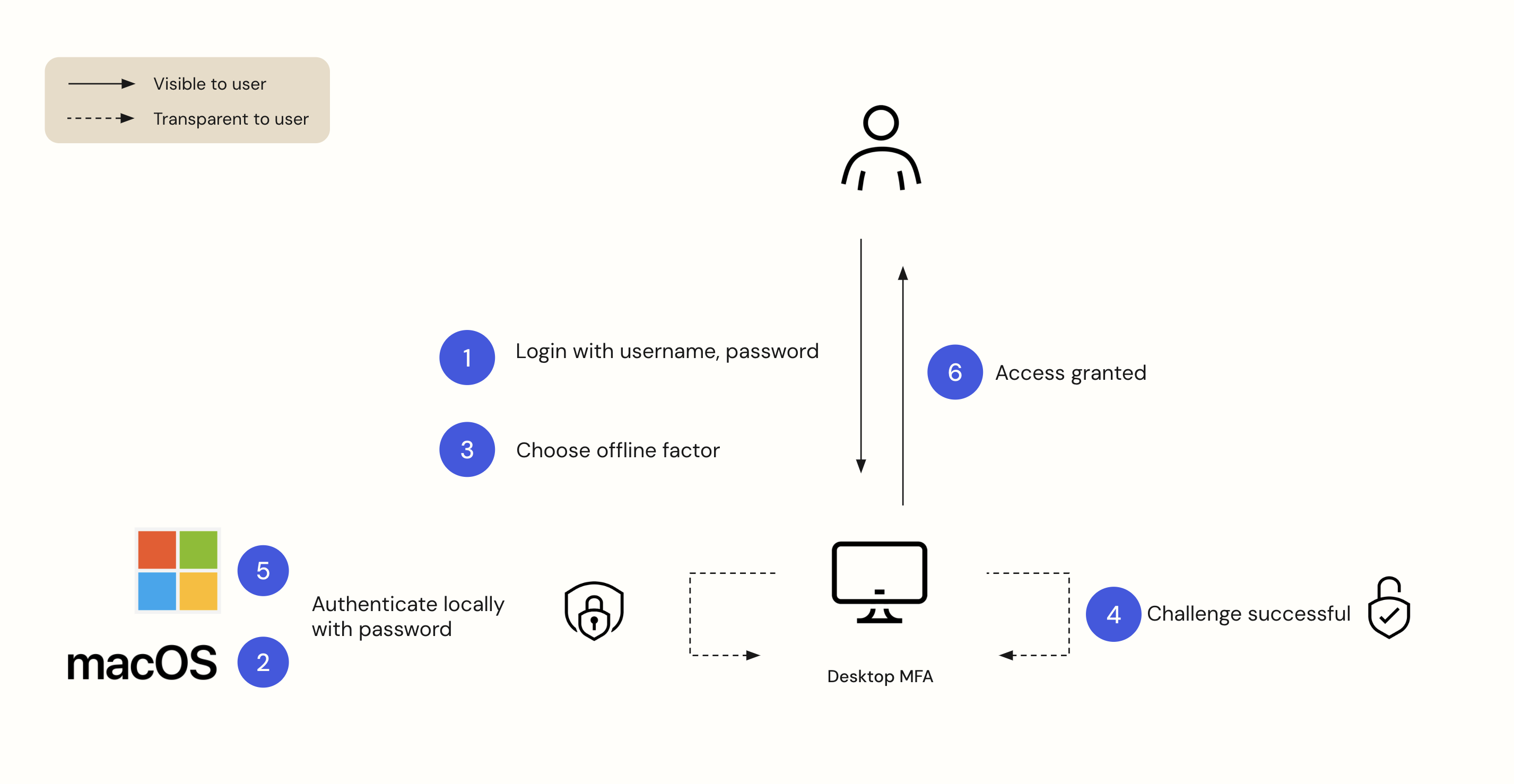

オフライン要素を使用した認証の場合、プロセスは同様ですが、いくらか簡単です。

Windowsでのパスワードレス

Windowsユーザーには、パスワードレスオプションもあります。

内部構造

Windowsでは、Desktop MFAはCredential Providerフレームワークを使用して構築されています。Credential Providerアーキテクチャにより、LogonUI.exeプロセスがユーザーに表示するユーザーインターフェイス要素を定義できます。カスタムのCredential Providerは、ユーザーから要素入力を受け取り、その情報をマシン上の別のOktaプロセスに伝えます。次に、そのバックグラウンドプロセスは、ローカルまたはOktaバックエンドで入力を検証します。

macOSは、パイプラインモデルでユーザーを認証し、AppleのAuthorization Pluginフレームワークを使用して、カスタムコードをそのパイプラインに挿入できるようにします。当社独自の認証プラグインメカニズムを作成し、オペレーティングシステムがユーザー名とパスワードを求めるプロンプトを表示した後に実行されるカスタムコードを配置しました。認証パイプライン内のカスタムコードの配置は、Appleのセキュリティデータベースを更新することによって行われます。

おわりに

コロニアル・パイプライン社の場合、セキュリティ上の悪夢が始まるきっかけは、侵害されたパスワードを持つ、管理者のいないアカウントでした。コロニアルの攻撃は、多層防御の必要性を鮮明に示しています。Okta Device Accessは、その追加のレイヤーを追加するための強力で構成可能な方法です。管理者はデスクトップMFAを使用して、ユーザー間で強力なセキュリティ衛生を強制できます。盗まれたラップトップは、第2の要素で泥棒を阻止します。さらに、連邦規制の遵守またはサイバーセキュリティ保険ポリシーの更新を懸念している組織は、デスクトップMFAを検討できます。

Desktop MFAは、Oktaが継続的に革新しているプラットフォームです。近い将来、より革新的なツールをリリースすることを楽しみにしています。これにより、ユーザーがデバイスにログインした瞬間から真のシングルサインオンが提供されます。Okta Device Accessの詳細をご覧ください。

このブログおよびブログ内の推奨事項は、法的、プライバシー、セキュリティ、コンプライアンス、またはビジネスに関するアドバイスではありません。このブログは、一般的な情報提供のみを目的としており、最新のセキュリティ、プライバシー、法的な展開、または関連するすべての問題が反映されているとは限りません。本資料の利用者は、自身の責任において、自身の弁護士またはその他の専門アドバイザーから法律、セキュリティ、プライバシー、コンプライアンス、またはビジネスに関する助言を得るものとし、本書に記載された推奨事項に依存すべきではありません。本資料に記載された推奨事項を実施した結果生じるいかなる損失または損害に対しても、Oktaは責任を負いません。Oktaは、これらの資料の内容に関して、いかなる表明、保証、またはその他の保証も行いません。