Okta, CrowdStrike und Zscaler haben sich zusammengeschlossen, um eine integrierte, erstklassige Zero-Trust-Lösung bereitzustellen, die die domänenübergreifende und kontextgesteuerte Sicherheit bietet, die erforderlich ist, um den heutigen Bedrohungen standzuhalten.

Beyond the Perimeter 2024, eine virtuelle Veranstaltung, die am 9., 10. und 11. April stattfindet, bietet Ihnen die Möglichkeit, sich mit Experten dieser drei Branchenführer auszutauschen, die die zentrale Rolle der KI in der Cybersicherheit diskutieren und warum Best-of-Breed-Integrationen der De-facto-Plan für eine widerstandsfähige End-to-End-Zero-Trust-Architektur sind.

Durch Ihre Teilnahme profitieren Sie au {"}erdem von:

- Hören Sie von Kunden in einem Kamingesprächsformat über ihre eigenen Erfahrungen mit erstklassigen integrierten Lösungen zur Verbesserung der Sicherheitsergebnisse und zur Steigerung der betrieblichen Effizienz.

- Erfahren Sie mehr über Best Practices für die Architekturgestaltung Ihrer KI-gestützten Zero-Trust-Transformation – einschließlich einer vollständigen Ansicht der wichtigsten Integrationen und anschaulichen Demonstrationen.

In der Zwischenzeit finden Sie hier einige Hintergrundinformationen, die die Bedeutung dieser Drei-Wege-Partnerschaft unterstreichen.

Gemeinsam gegen die Bedrohungen von heute

Die Sicherung Ihrer Benutzer, Endpunkte und Anwendungen vor den heutigen Cyberbedrohungen ist in einem stabilen Zustand schon schwierig genug – aber noch schwieriger, wenn Ihr Unternehmen:

- Durchläuft eine digitale Transformation: Änderung der Architekturen, Einführung von mehr SaaS-Anwendungen und Konsolidierung von Tech-Stacks usw.

- Ist auf eine verteilte Belegschaft angewiesen: mehrere Standorte, Remote-Mitarbeiter, verwaltete und nicht verwaltete Geräte und eine Reihe von Teammitgliedern (z. B. Vollzeitbeschäftigte, Auftragnehmer, Partner usw.).

- Sieht sich mit Ressourcenbeschränkungen konfrontiert: IT- und Sicherheitspersonal sind bereits voll ausgelastet, und die wirtschaftliche Unsicherheit übt Druck auf die Betriebsbudgets aus.

Die alten Ansätze - eine lange Liste von Einzeltools oder eine Single-Vendor-Strategie - sind im modernen Risikoumfeld unpraktisch und ineffektiv.

Stattdessen ist es an der Zeit, Sicherheit mit Geschwindigkeit und Grösse zu implementieren, indem Sie KI und spezialisiertes Fachwissen von Branchenführern nutzen, um die betriebliche Effizienz zu steigern, die Komplexität zu reduzieren und - vor allem - Organisationen vor der Bandbreite an böswilligen Akteuren und Angriffsarten zu schützen, die die grössten Bedrohungen darstellen.

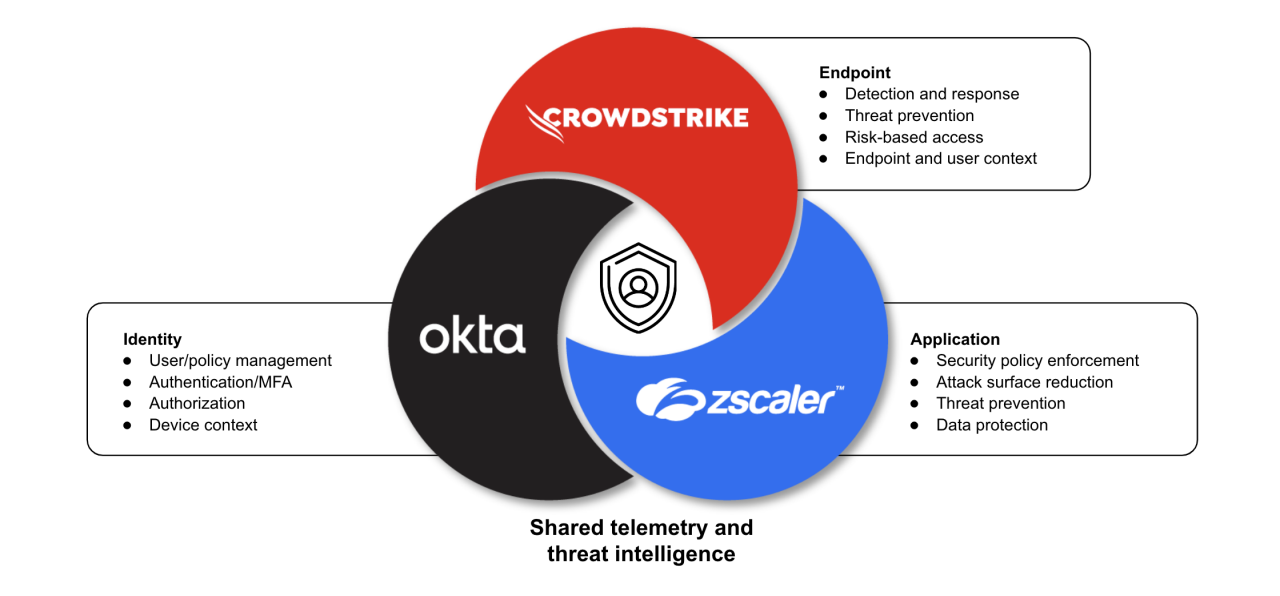

Okta, CrowdStrike und Zscaler bringen jeweils spezielle Expertise in die Partnerschaft ein und nutzen gemeinsame Telemetrie und Bedrohungsinformationen, um robuste Echtzeit-Abwehrma nahmen gegen moderne Bedrohungen zu schaffen.

Wichtige Geschäftsergebnisse

Für Unternehmen, die sich auf eine Zero Trust-Reise begeben oder eine Zero Trust-Lösung entwickeln, die ihre aktuellen Technologieinvestitionen optimal nutzt, bieten die starken Partnerschaften und vorgetesteten Integrationen zwischen Okta, CrowdStrike und Zscaler in drei Hauptbereichen wesentliche Vorteile:

- Prävention: Verhindern Sie Kompromittierungen dynamisch durch Zero-Trust-Anwendungszugriffskontrollen, unterstützt durch Echtzeit-Austausch von Bedrohungsinformationen und domänenübergreifende Telemetrie.

- Eindämmung: Beschränken Sie die laterale Bewegung, indem Sie Zero-Trust-Richtlinien über Domänen hinweg durchsetzen, um sich vor einer Vielzahl moderner Bedrohungen zu schützen, darunter die Kompromittierung von Anmeldedaten, Zero-Day-Malware, Ransomware und Insider-Bedrohungen.

- Reaktion: Beschleunigen Sie die domänenübergreifende Bedrohungserkennung und -reaktion durch den Austausch von kontextbezogener Telemetrie, um Vorfälle umgehend aufzudecken, zu priorisieren und zu untersuchen, was zu einer schnelleren und präziseren Ursachenanalyse und -behebung führt.

Fachkenntnisse, die kein einzelner Anbieter erreichen kann

Die Wahl einer vorintegrierten Lösung von Best-of-Breed-Anbietern bietet größere Einfachheit, bessere Sicherheit und verbesserte geschäftliche Agilität als alternative Wege:

- Punktuelle/isolierte Sicherheitstools zielen auf einen Bereich ab, können aber oft nicht mit anderen Elementen des Technologie- und Sicherheitsstacks integriert werden – wodurch Lücken entstehen, die Angreifer ausnutzen, und bereits überlasteten Sicherheits- und IT-Teams Integrationsaufwand aufgebürdet wird.

- Zusätzlich zu restriktiven und kostspieligen Lizenzen leiden breitere Alternativen unter dem berüchtigten Dilemma, dass sie zwar vieles können, aber nichts richtig, wodurch viele der gleichen Sicherheitslücken wie bei Punktlösungen entstehen und sie gefährlich weit hinter den entscheidenden Innovationen führender Lösungen zurückbleiben.

Im Gegensatz dazu ist jedes der Unternehmen Okta, CrowdStrike und Zcaler ein anerkannter hrer in einer der drei grundlegenden ulen einer Zero-Trust-Architektur: Identitäten, Endpunkte und Anwendungen.

Okta: Vertrauen der Benutzer

Okta Workforce Identity Cloud zentralisiert das Identitätsmanagement mit einer kontextbasierten Policy Engine. Okta und CrowdStrike stellen Vertrauen zwischen Benutzern und Geräten her, während Okta und Zscaler die Richtlinien zur Zugriffsbeschränkung automatisieren.

CrowdStrike: Endpunktsicherheit

Die CrowdStrike Falcon-Plattform bietet erweiterte Bedrohungserkennung und schnelle, automatisierte Reaktion in der gesamten Umgebung mit zusätzlichen Kontexttelemetriedaten von Zscaler und Okta. Darüber hinaus teilt CrowdStrike Device Risk Scores für die Echtzeitauthentifizierung mit Okta und Anwendungszugriffsentscheidungen mit Zscaler.

Zscaler: Anwendungszugriff

Die Zscaler Zero Trust Exchange bietet Schutz vor Bedrohungen und erzwingt adaptive Zugriffskontrollrichtlinien mit Benutzerkontext von Okta und Gerätehaltungskontext von CrowdStrike. CrowdStrike und Zscaler tauschen außerdem bidirektional Threat Intelligence aus, um die Angriffsfläche zu verkleinern und die laterale Bewegung zu eliminieren.

Überzeugen Sie sich selbst: Melden Sie sich für Beyond the Perimeter 2024 an

Nehmen Sie am 9., 10. oder 11. April an unserer Diskussion teil, um die zentrale Rolle der KI in der Cybersicherheit zu erörtern und zu erfahren, warum Best-of-Breed-Integrationen eine entscheidende Verteidigung für eine widerstandsfähige End-to-End-Zero-Trust-Architektur darstellen.

Indem Sie sich zu einer unserer drei virtuellen Veranstaltungen einschalten, werden Sie:

- Entdecken Sie wichtige Überlegungen beim Aufbau einer KI-gestützten Zero Trust-Sicherheitsarchitektur.

- Erfahren Sie, wie erstklassige integrierte Lösungen überlegene Sicherheit bieten und die betriebliche Effizienz verbessern.

- Erfahren Sie von unseren Kunden, wie Sie Ihre Sicherheitsinvestitionen zukunftssicher machen können, während sich Bedrohungen im Angesicht von KI entwickeln.

- Sehen Sie sich Integrationsdemos an, die reale Szenarien zeigen, die Sicherheitsteams in die Lage versetzen, einen robusten End-to-End-Schutz aufzubauen.

Klicken Sie hier, um sich noch heute Ihren Platz zu sichern!