Viele Bundesbeh f6rden erfcllen Cloud-Computing-Strategien fcr den persistenten Zugriff auf Informationen, indem sie Software-as-a-Service (SaaS)-Technologie fcr ihre unternehmensweiten Missionsanwendungsf lle nutzen. Fcr das US-Verteidigungsministerium (DoD) muss die Erm6glichung von Cloud-Innovationen den Datenaustausch mit und aus verschiedenen Umgebungen unterstctzen. Die F6higkeiten des DoD werden zunehmend von Software beeinflusst und h6ngen von ihr ab, und zwar in dem Mage, dass sie aktiv daran arbeiten, Cloud-Zugangspunkte auf den taktischen Rand auszudehnen: Umgebungen mit begrenzter Bandbreite, sporadischer Konnektivitdt oder ohne Verbindung zum Internet.

Taktische Edge-Beispiele, die wir bei Okta gesehen haben, umfassen Militäroperationen in abgelegenen oder isolierten Gebieten, von den USA geführte humanitäre Bemühungen, bei denen Winde in Hurrikanstärke Stromleitungen umwerfen, und kritische Infrastrukturorganisationen, die eine vollständige und totale Unterbrechung des Internetzugangs planen. In einem taktischen Edge-Szenario können die User Experience (UX) und die Services aufgrund dieser Umgebungsbedingungen eingeschränkt sein, aber wir bei Okta sind der Meinung, dass Entscheidungen zum Identity, Credential und Access Management (ICAM) weiterhin sicher und reibungslos funktionieren sollten.

ICAM jenseits der Realität des Unternehmens

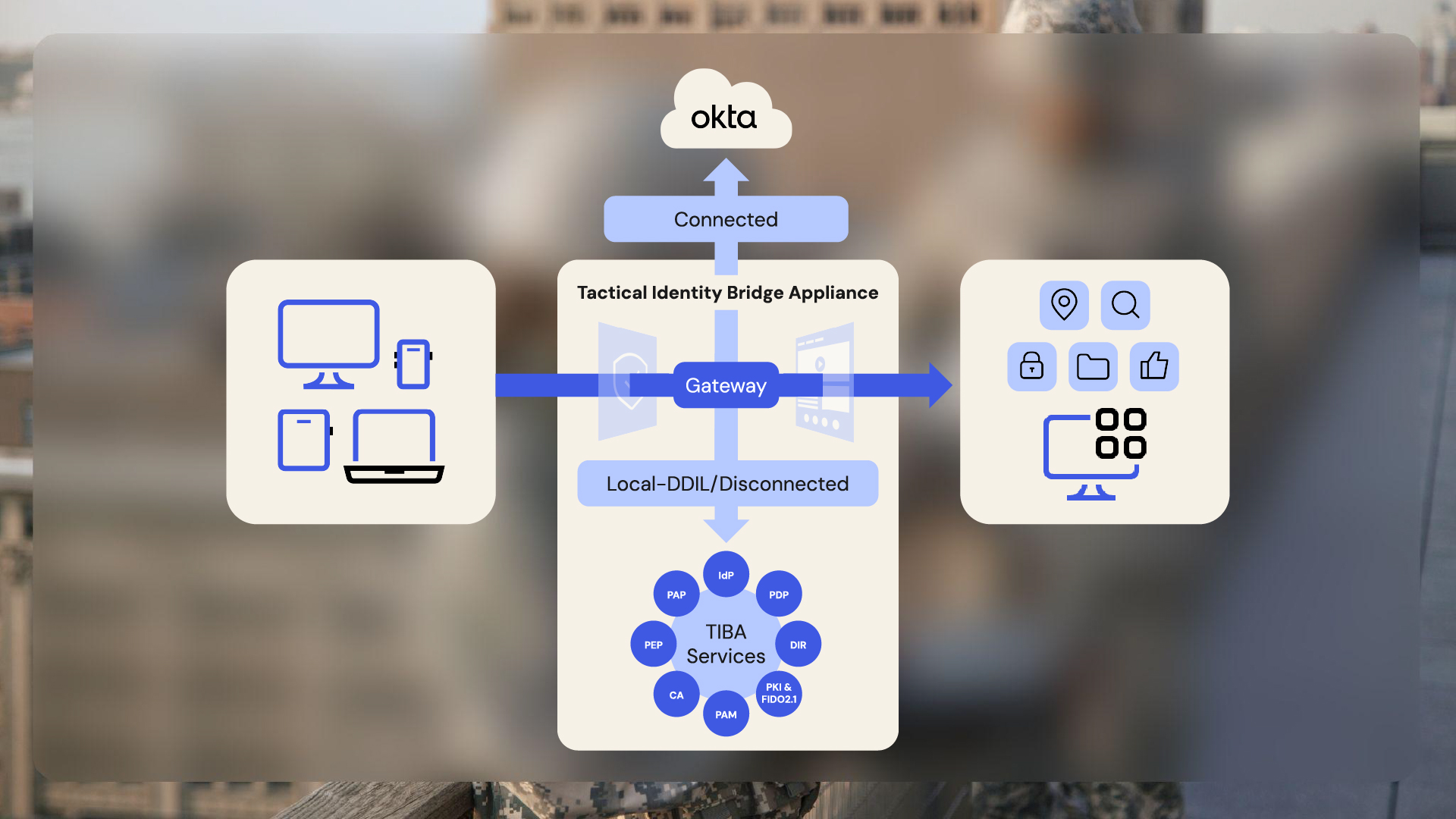

Okta hat sich mit SelecTech zusammengetan, um die Tactical Identity Bridge Appliance (TIBA) einzusetzen, um ICAM-Anforderungen zu unterstützen, während sie getrennt ist, und, sobald die Kommunikation dies zulässt, Benutzer und ihre Daten nahtlos wieder in das Unternehmen zu integrieren. Die TIBA ist auf den sicheren Einsatz am taktischen Rand zugeschnitten. Sie erfüllt die strengen Sicherheitsanforderungen der Bundesregierung und des US-Verteidigungsministeriums ohne den Zugriff auf Cloud-basierte, branchenführende SaaS-Funktionen einzuschränken.

So funktioniert's

TIBA ist eine dynamische Sammlung von Microservices, die auf kundeneigener Hardware bereitgestellt werden kann. Administratoren können Microservices aktivieren oder deaktivieren, um Ziele für eine geringe Ressourcennutzung mit einem kleinen Infrastruktur-Footprint zu erreichen (z. B. ein Rucksack mit Ausrüstung in einem militärischen Einsatz). Administratoren können die Microservices auch in einem mandantenfähigen Modus skalieren, wenn ein höherer Ressourcenbedarf und eine größere Infrastrukturverfügbarkeit gegeben sind. TIBA bietet die folgenden Vorteile für taktische Edge-Umgebungen:

- Identitätsbewusste Netzwerküberwachung und -weiterleitung: Bei einer Verbindung mit dem Internet erkennt der TIBA (Tactical Identity Boundary Agent) Netzwerkänderungen und leitet die gesamte Authentifizierung und Autorisierung über den Okta Tactical Edge Connector zurück an Okta als primären Identity Provider (IdP). Diese Lösung ermöglicht es Okta auch, sich bei Bedarf mit einer größeren Enterprise ICAM-Lösung zur Authentifizierung zu verbinden. Darüber hinaus kann der TIBA die Produktfunktionen von Okta, die Integrationen von Security Operations Center (SOC) / Network Operations Center (NOC) und KI/ML-Lösungen nutzen. Wenn die Verbindung zum Internet unterbrochen ist, vermittelt das TIBA-Gateway alle taktischen Edge-Anwendungen, Identitäten und Non-Person Entities an seinen lokalen Identity Service mit einer nahtlosen UX – ohne Neukonfiguration der Relying Parties.

- Identitäts- und Attributsynchronisierung: Wenn die TIBA mit dem Internet verbunden ist, synchronisiert sie ihren lokalen Verzeichnisdienst in Echtzeit mit dem Okta Universal Directory (UD). Da Okta Identitäten und Attribute von überall beziehen kann (d. h. HR-Systeme, Datenbanken, REST-APIs und andere IdPs), kann die TIBA in Echtzeit Identitäts- und Attributaktualisierungen von Unternehmen, Missionspartnerumgebungen oder verschiedenen Datenbanken erhalten, die in der gesamten Regierung unterhalten werden. Die taktische Peripherie ist nicht länger eine Insel mit veralteten oder manuell eingegebenen Benutzerinformationen.

- Operative Strenge in getrennten Umgebungen: Im getrennten Zustand kann die TIBA:

- Verwalten Sie einen lokalen Verzeichnisdienst mit Identitäten, Rollen und Attributen

- Authentifizieren und autorisieren Sie Benutzer in lokalen Anwendungen

- Verwenden Sie Phishing-resistente Multi-Faktor-Authentifizierung (MFA), einschließlich Common Access Cards (CAC) und Personal Identity Verification (PIV)-Karten.

- Erfassen Sie Biometrie während der persönlichen Identitätsprüfung

- Neue Benutzer bereitstellen und Zugriffsverwaltungsrichtlinien hinzufügen oder ändern

- Generieren Sie kryptografische Anmeldeinformationen, einschließlich FIDO oder PIV, am taktischen Rand

- Autoritative „System of Record“-Aktualisierungen bei erneuter Verbindung: Sobald die Verbindung zum Internet wiederhergestellt ist, synchronisiert sich das TIBA mit Okta und erhält wichtige, maßgebliche Aktualisierungen der Unternehmensidentität in Echtzeit. In taktischen Randbereichen gibt es oft veraltete Informationen über Personal (z. B. Rollen, Dienstgrade, Besoldungsgruppen, Ausbildungsnachweise usw.). Durch die automatische Synchronisierung der Wiederverbindung zwischen Okta und dem TIBA bleibt der taktische Randbereich so aktuell wie möglich und wird mit dem System of Record eines Unternehmens synchronisiert.

Vorteile von Okta und TIBA

Die robuste Zusammenarbeit von Okta mit der TIBA unterstützt eine moderne und widerstandsfähige ICAM-Infrastruktur über alle Bereiche und Prioritäten hinweg, um der Belegschaft des Bundes zur Verfügung zu stehen. Sehen wir uns einige Szenarien an, die die Lösung erfüllt.

Mission Turnaround Time

Im DoD ist ein gutes Beispiel für die Verbesserung der Missionswendezeit der Einsatz von militärischen Operationen, wie z. B. Cyber Protection Teams, die eine taktische Edge-Umgebung nutzen, die oft als "Flyaway Kit" bezeichnet wird. Wenn ein Kit von seiner Mission nach Hause zurückkehrt, wird es derzeit manuell bereinigt und für die nächste Mission neu konfiguriert.

Stellen Sie sich eine Welt vor, in der alle Identitäten, Attribute und entsprechenden Zugriffsrichtlinien für die nächste Mission vorkonfiguriert und in Okta's Universal Directory (UD) bereitgestellt wurden. Wenn das Kit nach Hause zurückkehrt, können seine Identitäts-Auditprotokolle gespeichert, bereinigt, wieder in das Netzwerk eingesteckt und automatisch in das TIBA des Kits für die nächste Mission provisioniert werden.

Notfallplanung und Umgebungen für Missionspartner

In anderen Bereichen der Bundesregierung, in denen Behörden Außendienstteams mit eingeschränkter oder keiner Internetverbindung zu Katastrophengebieten entsenden, können Organisationen ihre Okta-Instanz nutzen, um eine TIBA vorkonfigurieren und gleichzeitig auf unabhängige Identitätsoperationen vor Ort zurückgreifen.

Diese Organisationen können die TIBA auch nutzen, um sich mit Partnerorganisationen zu vernetzen, die Zugang zu ihren lokalen Katastrophenschutz- und Hilfs-Apps benötigen, sodass diese sich mit ihren Anmeldedaten bei Notdienst-Apps anmelden können. Kommerzielle Organisationen wie Finanzdienstleister und das Gesundheitswesen könnten von dieser Integration profitieren, indem sie die TIBA als ihren Failover-Mechanismus bei extremen Katastrophen nutzen, bei denen die Internetverbindung unterbrochen ist.

Phishing-resistente Anmeldedaten am Edge

Phishing-resistente Anmeldedaten sind entscheidend für hochsichere Regierungsoperationen. Leider sind breit gefächerte Anmeldeinformationen wie CAC/PIV am taktischen Rand häufig nicht autorisiert. Dies bedeutet in der Regel, dass Administratoren am Edge, die versuchen, ihre Aufgaben zu erfüllen, am Ende die besten Sicherheitspraktiken in Umgebungen verletzen, in denen sie die operative Effektivität erhalten sollten.

In anderen Situationen treffen ausländische Missionspartner am taktischen Rand ein und können nicht auf Phishing-resistente Authentifizierungsmechanismen der US-Regierung zugreifen. Sie erhalten oft einen weniger sicheren Benutzernamen und ein Passwort.

Der native Credential-Management-Service von TIBA behebt diese Probleme. Administratoren können die Identität einer Person überprüfen, sie mit starken kryptografischen Anmeldeinformationen ausstatten (z. B. ein Zertifikat auf einen Yubikey anwenden oder eine PIV-Karte vor Ort drucken) und differenzierte Zugriffsrichtlinien für sie erstellen.

Cloud-übergreifende Cross-Domain-Operationen

Für einige US-Behörden werden bestimmte taktische Umgebungen, wie z. B. Air-Gap- oder klassifizierte Netzwerke, niemals mit dem Internet in Berührung kommen. Unter diesen extremen Umständen bietet eine Okta-plus-TIBA-Strategie unklassifizierten Unternehmensumgebungen die vollen Vorteile der Cloud-nativen SaaS-Technologie. Dies sind die Arten von Umgebungen, in denen sich staatliche Angreifer und Cyberkriminelle aufhalten und Bedrohungsvektoren haben, die sie auszunutzen versuchen können. Aus diesem Grund sind die vorgefertigten Integrationen von Okta mit Netzwerk-, Endpunkt-, Daten-, SIEM- und SOAR-Technologien so wichtig. Die Nutzung von TIBA in Air-Gap- oder klassifizierten Netzwerken bietet jedoch eine robuste Identity and Access Management-Erfahrung in einem vollständigen Offline-Modus, wodurch vorgefertigte SOC/NOC-Integrationen weniger relevant sind. Darüber hinaus macht die Möglichkeit, Identitäten und Attribute aus einer Flatfile in Okta und dem TIBA zu beziehen und zu übertragen, dies zu einem ganzheitlichen Ansatz für ICAM über Netzwerkstrukturen hinweg in komplexen Umgebungen der Bundesregierung.

Um mehr über die TIBA-Funktionen, Anwendungsfälle und Betriebsarten zu erfahren, besuchen Sie okta.com/resources/datasheet-how-okta-supports-missions-at-the-tactical-edge/, und wenn Sie bereit sind, den nächsten Schritt zu gehen, vereinbaren Sie eine TIBA-Demo mit uns unter federal@okta.com.