Die aggregierte Bewertung zeigt den Grad der Bot-Aktivität, die in allen CIC-Kunden-Login-Flows beobachtet wird.

Vom Online-Einzelhandel bis zu Social Media – und alles dazwischen – sind Bots (einer der Gründe), warum wir keine netten Dinge haben können. Wie wir in unserem State of Secure Identity Report detailliert untersuchen, plagen diese digitalen Automaten die Identitätsabläufe in allen Teilen der User Journey:

- Gefälschte Anmeldungen betrügen Registrierungsformulare und verunreinigen Customer-Intelligence-Systeme;

- Brute-Force-Angriffe verwenden kompromittierte Passwörter bei Account Takeover (ATO)-Angriffen; und

- Bösartige Bots belasten App-Betreiber mit Betrug und Spam und beeinträchtigen das Benutzererlebnis.

Insbesondere Consumer-Apps müssen Bots als Teil ihrer Sicherheits- und Wachstumsziele identifizieren und herausfiltern – und seit dem ersten Tag hat Auth0 by Okta erhebliche Anstrengungen unternommen, um unsere Kunden dabei zu unterstützen.

Bot oder nicht?

Als wichtiger Bestandteil des Attack Protection -Add-ons in der Okta Customer Identity Cloud mindert unsere Bot Detection -Funktion skriptgesteuerte Angriffe auf native Anwendungen, Passwordless Flows und benutzerdefinierte Anmeldeseiten.

Durch die Korrelation einer Vielzahl von Datenquellen – wie vergangene Ereignisse, die mit einer IP-Adresse verbunden sind, die jüngste Anmeldehistorie, IP-Reputationsdaten und eine Reihe anderer Faktoren – können wir erkennen, wann eine Identitätsanforderung wahrscheinlich von einem Bot stammt. Wenn die Bot Detection-Funktion Bot- oder Skript-Anmeldeanforderungen erkennt, löst sie einen CAPTCHA-Schritt im Anmelde-Flow aus.

Im Laufe der Jahre haben wir unsere Funktionen zur Bot-Erkennung kontinuierlich verbessert: Die heutige Version verwendet ein Machine-Learning-Modell (ML), das mehr als 60 Eingaben verarbeitet – und als wir dieses neue System im letzten Jahr eingeführt haben, reduzierte es Bot-Angriffe um 79 % im Vergleich zu seinem Vorgänger.

Wichtig ist, dass die verbesserten Abwehrfähigkeiten ohne die Belastung durch Benutzerreibung erreicht wurden: Selbst während Angriffen werden weniger als 1 % der Challenges legitimen menschlichen Benutzern angezeigt.

Aufbauend auf Bot Detection: Das Identity Threat Level (ITL)

Auth0 befindet sich an der „Haustür“ von Anwendungen mit einer Customer Identity and Access Management (CIAM)-Lösung, die Milliarden von Anmeldetransaktionen pro Monat sichert, und hat einen einzigartigen Blickwinkel, um Identitätsbedrohungen zu überwachen.

Diese aussagekräftige Perspektive war die Grundlage für den Identity Threat Level (ITL), eine Bewertung von 0 bis 10, die das Ausmaß der Bot-Aktivität gegen CIAM-Systeme angibt: Eine Bewertung von 0 bedeutet, dass es praktisch keine Bot-Aktivität gibt, während eine Bewertung von 10 bedeutet, dass fast der gesamte Datenverkehr auf Bots zurückzuführen ist.

Indem wir (natürlich anonym!) Beobachtungen über unsere Kundenbasis hinweg aggregieren, können wir einen ITL für verschiedene Branchen und Regionen berechnen, mit der Option, zusätzliche Segmentierungen und Aufteilungen nach anderen gängigen Attributen einzuführen.

Das Verfolgen historischer Trends und täglicher Verschiebungen hat das Potenzial, über erhöhte Risiken für CIAM-Login- und Registrierungsabläufe zu informieren, sodass App-Anbieter ihre eigene Überwachung verstärken, Schwellenwerte proaktiv verschärfen, zusätzliche Schutzmaßnahmen implementieren oder auf jede andere Weise reagieren können, die sie für richtig halten.

Hinter den Kulissen

Hier ist ein vereinfachter Überblick darüber, wie ein ITL berechnet wird.

Jeden Tag analysiert die ITL-Instrumentierung Verkehrsstichproben, die alle Branchen und Regionen abdecken und Kunden aller Größen umfassen. Durch den Abgleich der Stichproben mit unseren Bot Detection-Funktionen können wir mit hoher Genauigkeit bestimmen, welcher Anteil dieser Identity-Flows mit Bots verbunden ist. Schließlich berechnen wir für jede Dimension oder Kombination von Dimensionen (z. B. Finanzdienstleistungen in Nordamerika) den ITL.

Der ITL basiert auf dem Datenverkehr von Okta's Customer Identity Cloud-Kunden; wir halten es für angemessen zu schlussfolgern, dass Organisationen, die keine Kunden sind, ähnliche Bedrohungen erfahren werden, aber wir können und werden nicht behaupten, dass dies definitiv der Fall ist.

Sneak-Peak-Beobachtungen

Während zukünftige Beiträge die ITL detaillierter untersuchen werden, einschließlich des Eintauchens in Identitätstrends und vielleicht sogar in spezifische Angriffskampagnen, werden wir uns in diesem Beitrag auf einige allgemeine Beobachtungen beschränken.

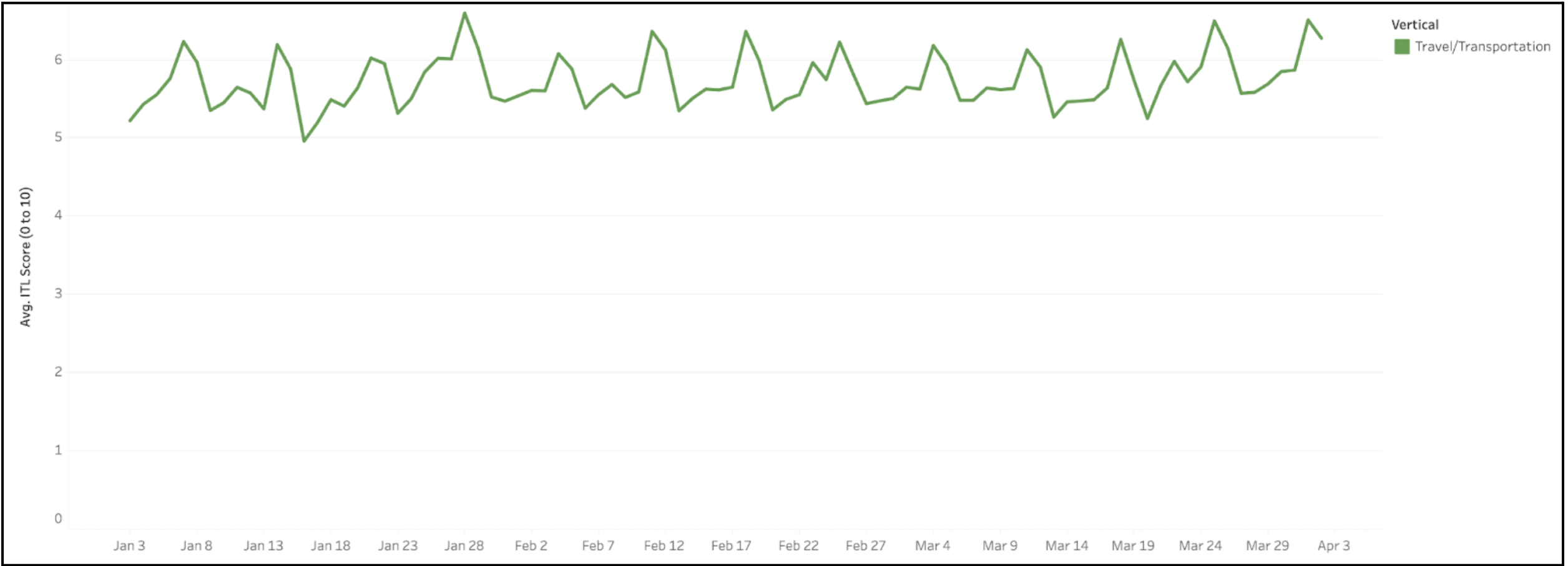

Betrachten Sie beispielsweise das folgende Diagramm, das den ITL für die Reise-/Transportbranche in allen Regionen vom 1. Januar 2023 bis zum 1. April 2023 zeigt.

Allein durch eine kurze visuelle Untersuchung können wir feststellen, dass dieser ITL im Jahr 2023 bisher um einen Durchschnitt von etwa 5,5 schwankt, wobei die Spitzenwerte den Wochenenden entsprechen (einige Branchen weisen dieses Muster unter der Woche/am Wochenende auf, andere nicht).

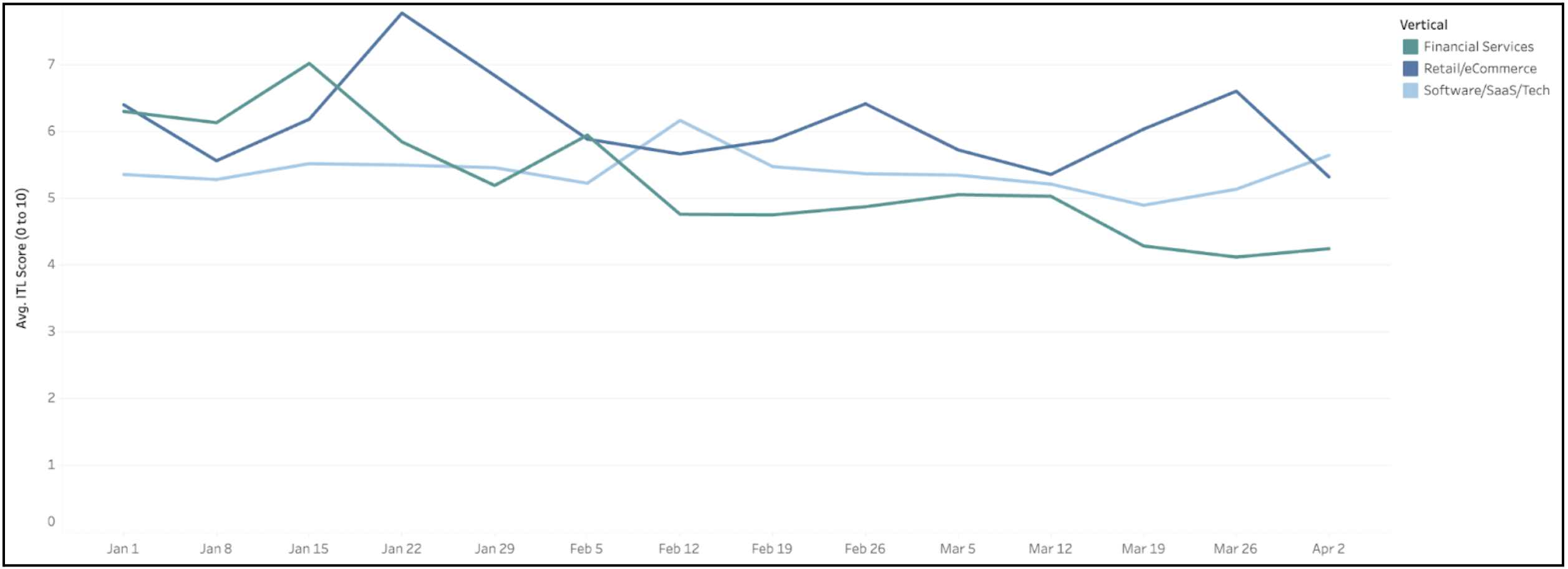

Als Nächstes verwenden wir das ITL, um zu sehen, wie stark die Bedrohung durch Bots in den verschiedenen Branchen variiert. In der folgenden Grafik haben wir eine Wochenansicht gewählt, um die allgemeinen Trends in den Bereichen Finanzdienstleistungen, Einzelhandel/E-Commerce und Software/SaaS/Tech deutlicher darzustellen.

Wir können sehen, dass von den drei Branchen der Einzelhandel/E-Commerce den höchsten ITL-Peak (fast 8) erlebt hat und einen Durchschnittswert von etwa 6 aufweist. Im gleichen Zeitraum erreichte der Finanzdienstleistungssektor einen ITL-Höchstwert von 7, hat aber tendenziell abgenommen, während Software/SaaS/Tech einen relativ konstanten ITL-Wert von etwa 5,5 beibehalten hat.

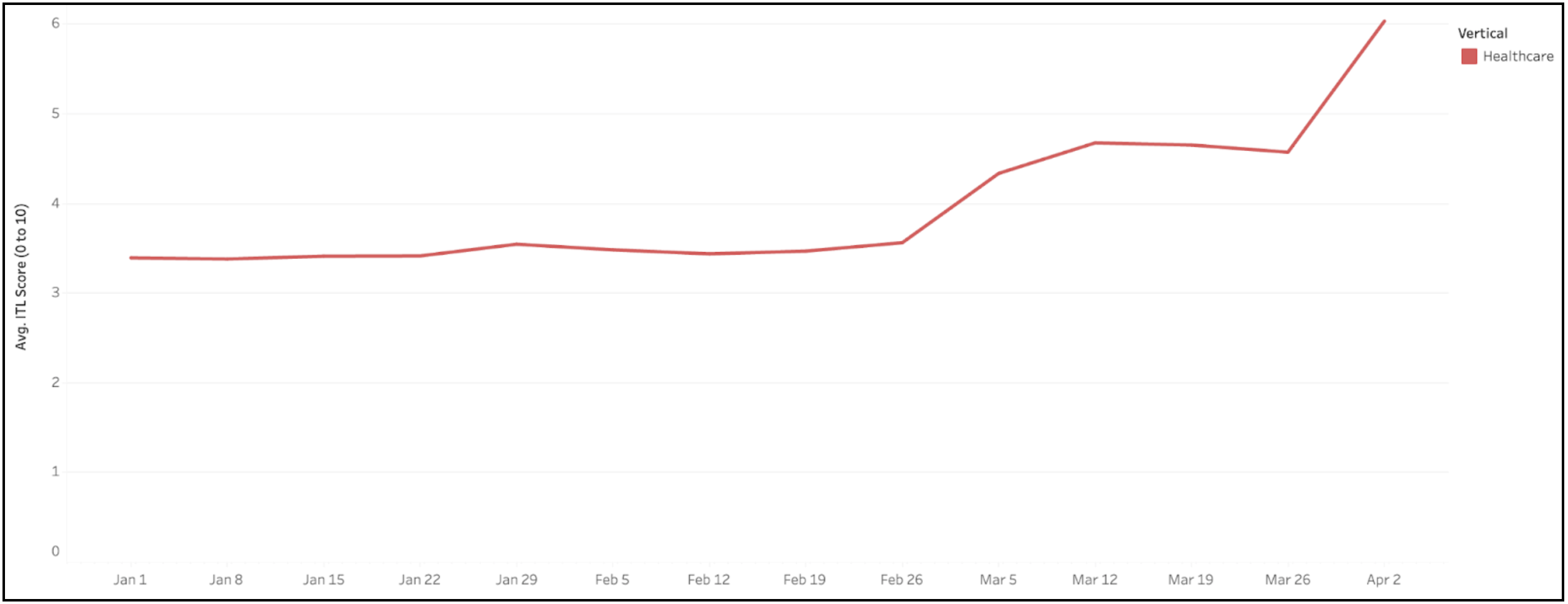

Für unser drittes Beispiel verlagern wir unsere Aufmerksamkeit auf das Gesundheitswesen (mit einer globalen Aggregation und wöchentlichen Granularität). Es ist klar, dass die Bot-Aktivität, die auf das Gesundheitswesen abzielt, etwa Anfang März deutlich zugenommen hat – von einer ITL-Basislinie von etwa 3,5 auf wiederholte Spitzenwerte von fast 6,0!

Wissen die Anbieter von Healthcare-Apps, dass sie belagert werden – und würden sie ihre Abwehrmaßnahmen anders konfigurieren, wenn sie es wüssten?

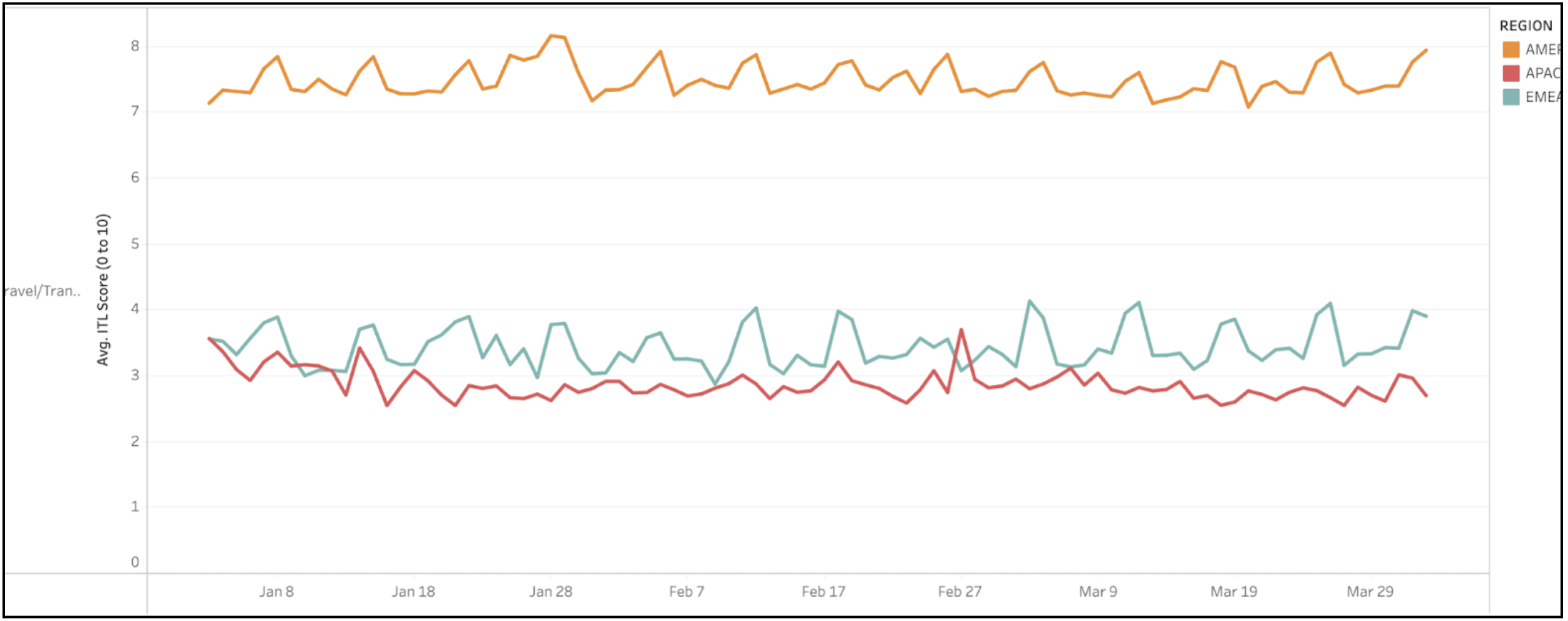

Kehren wir als letztes Beispiel zu Travel/Transportation zurück, aber diesmal gehen wir noch eine Ebene tiefer und untersuchen den ITL für drei verschiedene Regionen: Amerika (AMER), Asien-Pazifik (APAC) und Europa, den Nahen Osten und Afrika (EMEA).

Aus dieser Aufschlüsselung können wir ersehen, dass, während der zusammengesetzte Travel/Transportation ITL tendenziell im Bereich von 5,5 bis 6,0 liegt, das Bedrohungsniveau regional sehr unterschiedlich ist: APAC und EMEA liegen größtenteils im Bereich von 3,0 bis 4,0, während der AMER-Score für das gesamte Jahr 2023 über 7,0 geblieben ist!

Blick in die Zukunft

Anonyme firmografische Metadaten können uns nicht nur helfen zu überwachen, was geschieht, sondern auch warum. Infolgedessen ist der ITL mehr als nur die Beobachtung von Angriffstrends – es geht darum, Erkenntnisse zu gewinnen und Maßnahmen zum Schutz von Anbietern und Benutzern von Online-Diensten zu informieren.

Gleichzeitig statten ITL-Scores die breitere Sicherheits-Community mit Daten aus, die – bis jetzt – nur einer Handvoll Organisationen zur Verfügung standen.

Letztendlich haben wir erst an der Oberfläche der Erkenntnisse gekratzt, die ITL-Scores liefern können, und wir laden Sie ein, uns auf dieser Entdeckungsreise zu begleiten.