In einer Zeit immer ausgefeilterer Cyberbedrohungen müssen Organisationen davon ausgehen, dass kein Benutzer und kein Gerät standardmäßig als vertrauenswürdig eingestuft werden sollte. Jeder Anmeldeversuch muss rigoros validiert werden, einschließlich des sicheren Zustands des Geräts, das den Zugriff anfordert.

Einer der Eckpfeiler von Zero Trust ist das Verständnis des Kontexts von Geräten und die Überprüfung ihrer Attribute und Verhaltensweisen, um fundierte Zugriffsentscheidungen zu treffen. Der Gerätekontext kann viele Faktoren umfassen. Beispiele:

- Gerätetyp – Ist es ein Mobiltelefon? Ist das Gerät verwaltet oder nicht verwaltet?

- Geräte-Compliance – Werden auf dem Gerät die neuesten Sicherheitspatches ausgeführt? Entspricht es den Organisationsrichtlinien?

Durch die Einbeziehung des Gerätekontexts in Ihr Identity-Sicherheitsmodell können Sie Risiken besser einschätzen und die Sicherheit vor unbefugtem Zugriff und potenziellen Sicherheitsverletzungen erhöhen. Okta kann Sie bei Ihrem Zero-Trust-Ansatz für Sicherheit unterstützen, indem Geräteattribute mit Device Assurance validiert werden.

Verwaltung der Gerätesicherheit mit Device Assurance

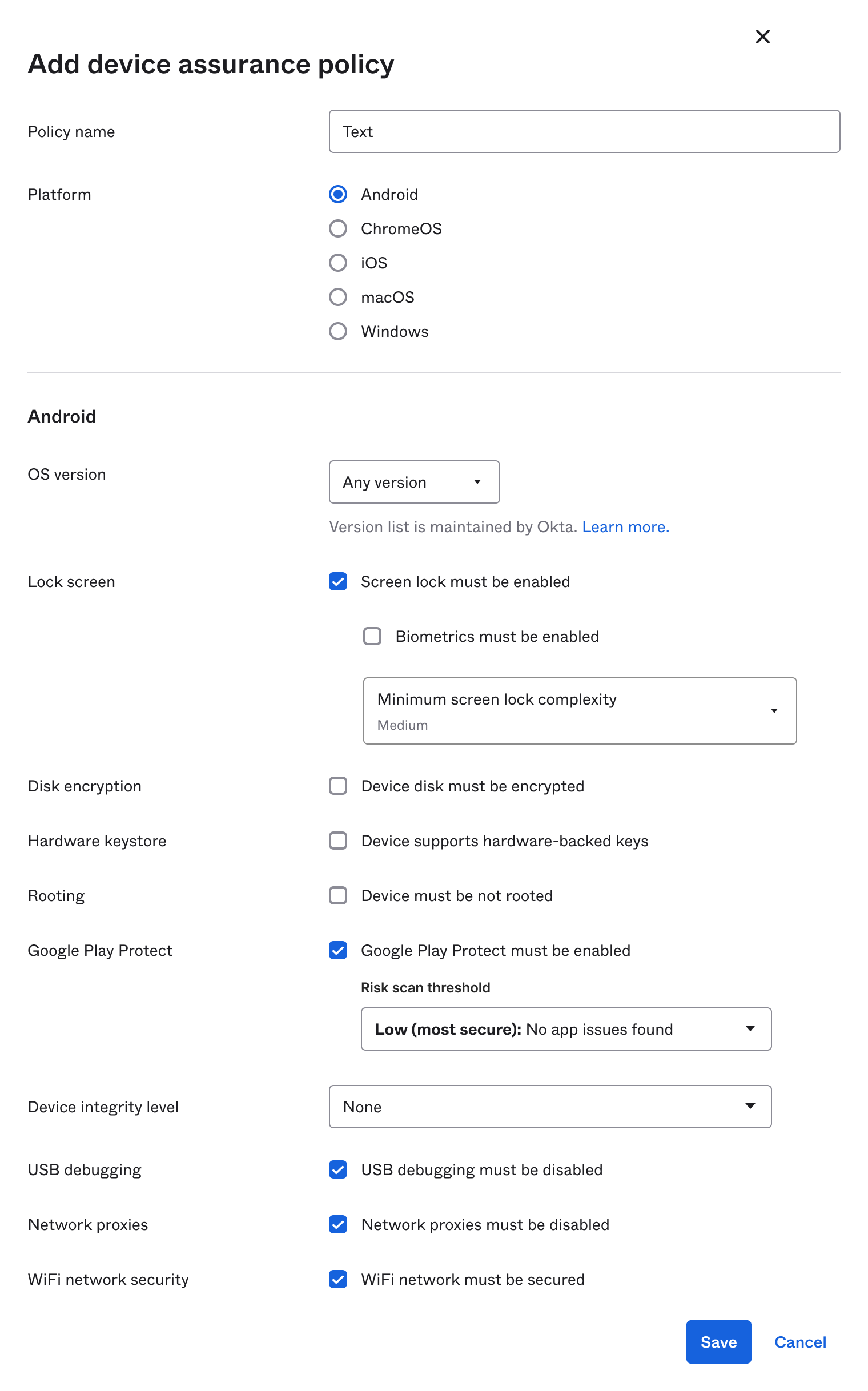

Wir haben Device Assurance entwickelt, um die Sicherheit zu erhöhen, indem sichergestellt wird, dass die Geräte, die auf Ihre Ressourcen zugreifen, die von Ihnen konfigurierten Sicherheits- und Compliance-Bedingungen erfüllen. Administratoren können spezifische Regeln für die Geräte-Compliance erstellen und diese in eine Anwendungsrichtlinie integrieren, um einen sicheren Gerätezustand zu gewährleisten, bevor der Zugriff gewährt wird.

Durch die Nutzung von Okta FastPass erfasst Okta Betriebssystem-(OS-) und Drittanbieter-Signale – wie z. B. solche von Endpoint Security Integrationen – zur Bewertung im Rahmen einer Device Assurance-Richtlinie. Beispielsweise kann eine Device Assurance-Richtlinie sicherstellen, dass eine bestimmte OS-Version oder ein Sicherheitspatch installiert ist, bevor dieses Gerät auf Okta-geschützte Ressourcen zugreifen kann.

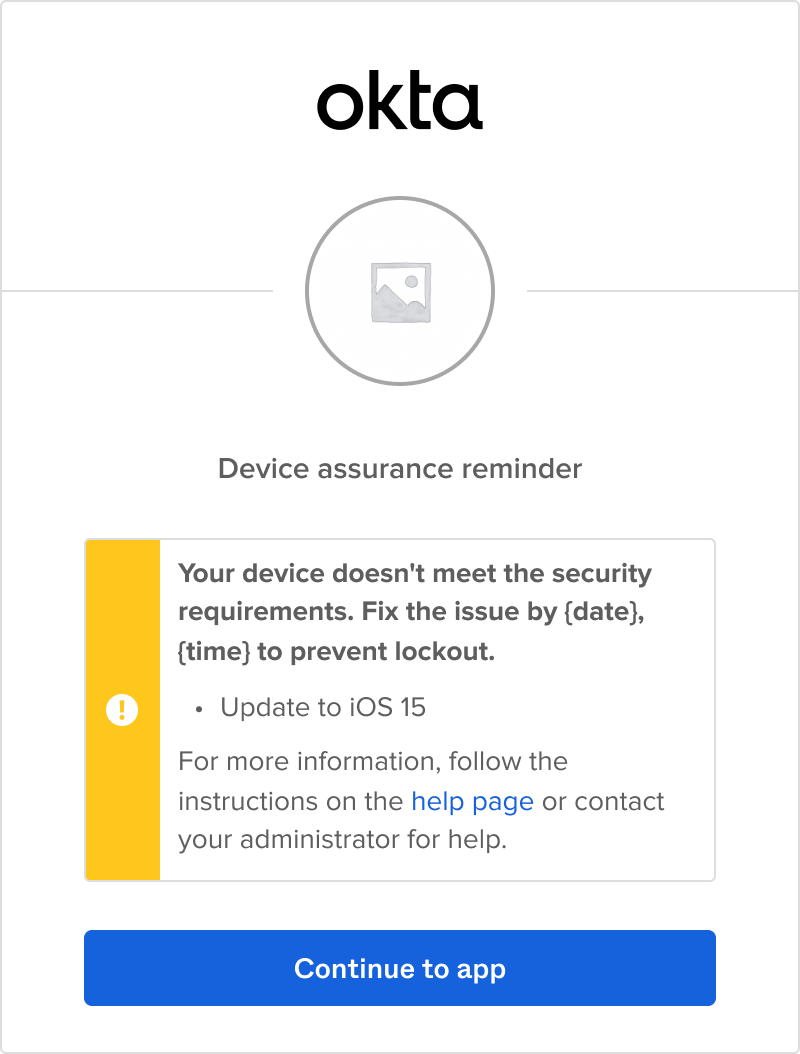

Solche Geräteprüfungen legen Mindestanforderungen für Geräte mit Zugriff auf sensible Systeme und Anwendungen fest. Wenn ein Benutzer ein erforderliches Geräteattribut nicht erfüllt, stellt das Okta Sign-in Widget Anweisungen zur Behebung bereit.

Gerätesignale werden abgerufen und bewertet, wenn ein Benutzer zum ersten Mal eine Single Sign-On (SSO)-Sitzung einrichtet. Anschließend werden sie basierend auf Ihren Servicekonfigurationen jedes Mal neu bewertet, wenn ein Benutzer eine neue Anwendung öffnet oder eine erneute Authentifizierung erforderlich ist. Diese stillen Kontextprüfungen können dazu beitragen, die kontinuierliche Sicherheit der verwendeten Geräte zu gewährleisten und das Risiko der Sitzungsübernahme zu mindern, indem sie einen potenziellen Angriff erkennen und den Zugriff auf nachgeschaltete Apps blockieren.

Neues für Device Assurance

Okta ist stets bestrebt, Device Assurance mit neuen Signalen und grösserer Flexibilität anzureichern, damit Okta-Administratoren die Funktion an ihre individuellen organisatorischen Anforderungen anpassen können. Zu diesem Zweck führt Okta mehrere neue Verbesserungen ein.

Dynamische Richtlinienoption für die Betriebssystemversion

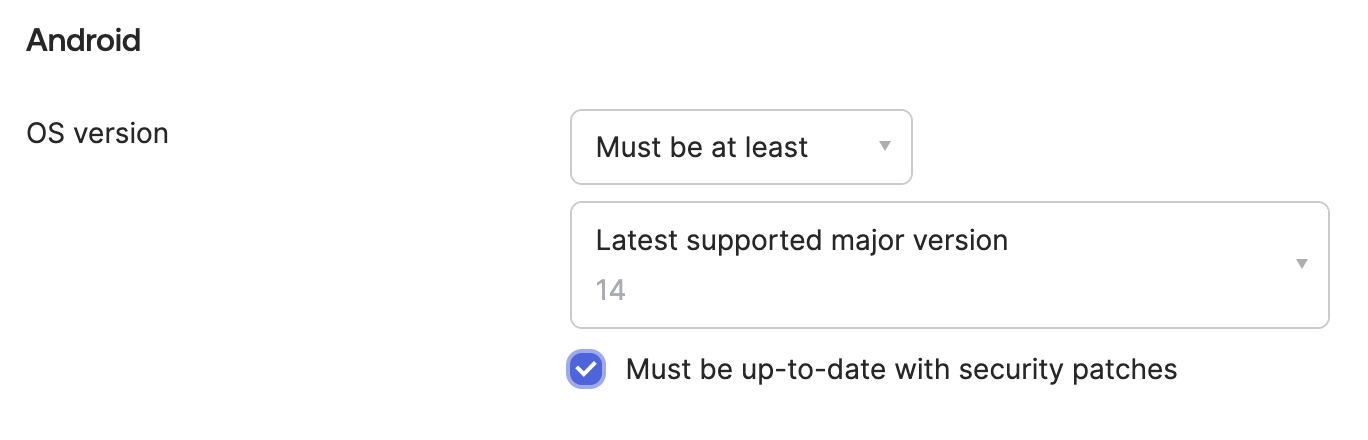

Wenn Ihre Organisation eine Geräteprüfung basierend auf der Betriebssystemversion erstellen muss, können Administratoren Device Assurance-Richtlinien konfigurieren, die den Zugriff dynamisch basierend auf den neuesten Hauptversionen des Betriebssystems steuern können. Auf diese Weise müssen Administratoren die Richtlinien nicht jedes Mal bearbeiten, wenn eine neue Hauptversion veröffentlicht wird.

Wenn Sie diese Funktion aktivieren, können Sie eine Zugriffsregel erstellen, die vorschreibt, dass auf dem Gerät, auf dem der Zugriff angefordert wird, eine Betriebssystemversion installiert sein muss, die mindestens die neueste unterstützte Hauptversion ist. Okta fügt neue Hauptversionen des Betriebssystems und Sicherheitspatches hinzu, wenn die Betriebssystemanbieter diese veröffentlichen.

Diese Funktion ist derzeit im Early Access und wird im Laufe des Jahres allgemein verfügbar sein. Sie wird auf Android-, iOS-, macOS- und Windows-Geräten unterstützt, die Unterstützung für ChromeOS folgt in Kürze. Weitere Informationen zum Konfigurieren dieser Einstellung finden Sie in der Produktdokumentation.

Kulanzzeitraum für die Einhaltung von Richtlinien

Wenn Sie den Zugriff auf eine durch Okta geschützte Ressource mit Device Assurance absichern, wird Endbenutzern der Zugriff verweigert, wenn die Bedingungen nicht erfüllt sind. Eine Folge davon ist, dass Endbenutzer den Zugriff auf unternehmenskritische Anwendungen zu ungünstigen Zeiten verlieren können. Zum Beispiel kann es Wochen oder sogar Monate dauern, bis Betriebssystem-Updates auf alle Geräte übertragen werden, und eine auf der Betriebssystemversion basierende Richtlinienregel würde den Zugriff auf alle Geräte blockieren, die durch diese Regel geschützt sind, wenn sie nicht auf dem neuesten Stand sind. In solchen Szenarien benötigen Endbenutzer möglicherweise die Möglichkeit, dieses Update zu empfangen und dann zu installieren.

Jetzt im Early Access können Administratoren eine konfigurierbare Karenzzeit aktivieren, die temporären Zugriff auf Okta-geschützte Ressourcen ermöglicht, während Benutzer nicht-konforme Geräteattribute selbst beheben. Diese Funktion wird im Laufe dieses Jahres allgemein verfügbar sein.

Diese Kulanzzeitraum-Funktion bietet Endbenutzern Zugriff auf wichtige Ressourcen während konfigurierbarer Zeiträume, um die Selbstbehebung von Geräte-Compliance-Problemen zu unterstützen und gleichzeitig Sperren aufgrund externer Faktoren wie verzögerter Sicherheitspatch-Releases zu verhindern. Dadurch können Administratoren weniger Zeit damit verbringen, die Blockierung von Endbenutzern aufzuheben.

Android Zero Trust Integration für Device Assurance

Android ist eines von mehreren wichtigen Betriebssystemen, die von Device Assurance unterstützt werden. Um die Bandbreite der für Kunden verfügbaren Sicherheitsstatus-Signale zu erweitern, ist Okta eine Partnerschaft mit Android eingegangen, um häufig angeforderte Sicherheitsstatus-Einstellungen in Device-Assurance-Richtlinien für Android zu integrieren. Dies ermöglicht umfassendere Gerätebewertungen und stellt sicher, dass Android-Geräte während der Authentifizierung strenge Sicherheitsstandards erfüllen. Diese zusätzlichen Android-Signale werden im Spätsommer als Early Access verfügbar sein.

Erste Schritte mit Device Assurance

Das Verständnis des Gerätekontexts und die Kontrolle des Gerätezugriffs sind wesentliche Bestandteile einer robusten Sicherheitsstrategie. Mit Device Assurance können Sie Sicherheit und Benutzererfahrung in Einklang bringen, indem Sie Compliance-Prüfungen aktivieren und Self-Service-Behebungen unterstützen, um die Auswirkungen auf die Produktivität zu minimieren. Device Assurance und diese neuen Erweiterungen sind für alle Kunden auf der Okta Identity Engine über Adaptive MFA oder Adaptive SSO verfügbar.

Die Erfassung von Gerätesignalen wird durch FastPass ermöglicht, das als phishing-resistenter, passwortloser Authentifikator und Gerätehaltungsanbieter aktiviert werden kann. Um mehr darüber zu erfahren, wie FastPass und Device Assurance zusammenarbeiten, werfen Sie einen Blick auf dieses technische Whitepaper.

Okta’s Device Assurance zielt darauf ab, die Sicherheit zu erhöhen. Zu diesem Zweck verfügt Okta über eine robuste Roadmap von Erweiterungen, um sicherzustellen, dass nur Geräte, die bestimmte Sicherheitsstandards erfüllen, auf kritische Systeme und Daten zugreifen können. Bleiben Sie also dran für mehr.

Rechtlicher Hinweis: Alle in diesem Material erwähnten Produkte, Funktionen, Funktionalitäten, Zertifizierungen, Autorisierungen oder Bescheinigungen, die derzeit nicht allgemein verfügbar sind oder noch nicht erlangt wurden oder derzeit nicht aufrechterhalten werden, werden möglicherweise nicht rechtzeitig oder überhaupt nicht bereitgestellt oder erlangt. Produkt-Roadmaps stellen keine Verpflichtung oder ein Versprechen zur Bereitstellung von Produkten, Funktionen, Funktionalitäten, Zertifizierungen oder Bescheinigungen dar, und Sie sollten sich bei Ihren Kaufentscheidungen nicht darauf verlassen.