Resumen Ejecutivo

Okta Threat Intelligence ha identificado múltiples grupos de actividad de phishing de gran volumen que se hacen pasar por equipos de reclutamiento de varias empresas, utilizando más de 400 dominios para facilitar el robo de credenciales.

Realizamos un seguimiento de esta actividad como O-UNC-038.

En este informe detallamos:

- Una campaña que utiliza una técnica de "Navegador en el Navegador" (BitB) para imitar un inicio de sesión social de Facebook, utilizando bots de Telegram para la exfiltración de credenciales.

- Una campaña dirigida específicamente a las credenciales de cuentas corporativas de Google Workspace, utilizando Socket.IO para la exfiltración de credenciales

- Campañas de phishing similares con temática de reclutamiento

El objetivo principal en todas estas campañas es la recopilación de credenciales.

Si bien las campañas más sofisticadas pueden aprovechar las técnicas de Adversario en el Medio (AitM) que capturan las cookies de sesión para eludir la Multi-Factor Authentication (MFA), las campañas en este aviso realizan una simple recopilación de credenciales a través de kits de phishing estáticos.

Análisis de amenazas

Múltiples campañas, orientación similar

Descubrimos y rastreamos varias campañas que utilizan señuelos de phishing similares con temática de reclutamiento y abusan de los mismos servicios para la entrega o el seguimiento de los señuelos.

En las páginas de phishing asociadas con los grupos de actividad descritos a continuación, observamos enlaces de seguimiento vinculados con Salesforce ExactTarget:

cl.s12[.]exct[.]net/?qs=<UniqueIdentifierString>

Los actores de phishing suelen abusar de las plataformas de marketing por correo electrónico para enviar correos electrónicos de phishing, ya sea configurando cuentas de prueba para organizaciones falsas o tomando el control de las cuentas de los clientes de la plataforma de marketing por correo electrónico. Los actores de phishing pueden entonces enviar a grandes listas de correo electrónico desde una infraestructura de correo de confianza.

Okta proporcionó estos dominios y enlaces de seguimiento a Salesforce Threat Intelligence, quienes pudieron suspender inmediatamente las cuentas de Salesforce asociadas e investigar las campañas.

A continuación, detallamos los diferentes señuelos y la funcionalidad de dos de las campañas.

Análisis de amenazas - campaña 1

Campaña de credenciales de Facebook de tipo navegador in the navegador (BitB) ("Campaña 1")

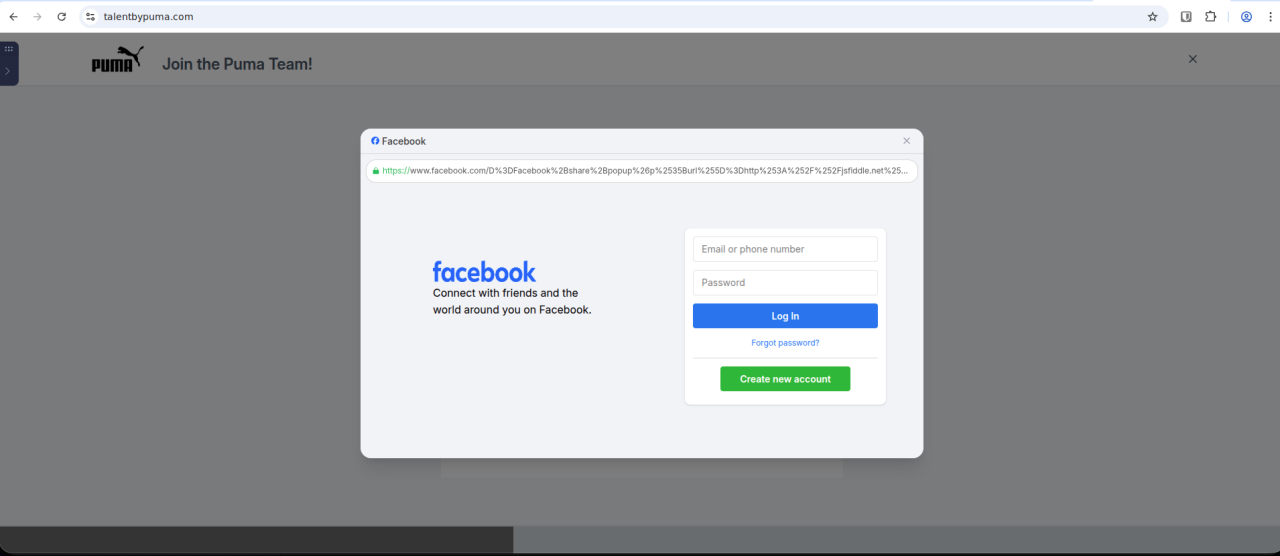

Este primer grupo que analizaremos utiliza una técnica de Navegador en el Navegador (BitB) para adquirir las credenciales de Facebook de la víctima mostrando una ventana de diálogo de inicio de sesión falsa.

Un ataque BitB es una técnica avanzada de phishing en la que una página web maliciosa utiliza HTML, CSS y JavaScript para crear una ventana de navegador falsa dentro de la ventana real del navegador. Esta ventana falsa está diseñada para imitar una ventana emergente legítima, como el mensaje de "inicio de sesión con Facebook", con una barra de direcciones y un candado de seguridad falsos. Cualquier credencial introducida en esta ventana falsa es capturada por el atacante.

Rastreamos 143 dominios asociados con esta campaña específica de técnica de Facebook/BitB. También observamos cierta diversidad en el alojamiento, lo que posiblemente sugiere actores separados o subcampañas que utilizan la misma técnica.

Esta campaña utiliza más comúnmente el servicio en la nube front-end de Vercel, o registra nombres de dominio en registrar.eu y aloja los sitios con Amazon Web Services. Esta campaña también utiliza un bot de Telegram para la exfiltración de credenciales y para distribuir actualizaciones a los sitios.

Figura 1. Ejemplo de la técnica BitB con una ventana de inicio de sesión falsa de Facebook.

Figura 1. Ejemplo de la técnica BitB con una ventana de inicio de sesión falsa de Facebook.

![Captura de pantalla que demuestra que la ventana facebook[.]com es un elemento HTML <div> dentro de la página web](/content/okta-www/mx/es-mx/blog/threat-intelligence/jobseekers-exploited-in-fake-recruiter-phishing-campaigns/_jcr_content/root/container_wrapper/container_main/container_right/container/image_36874971.coreimg.png/1770304675557/2-bitb.png) Figura 2. Captura de pantalla que demuestra que facebook[.]com es un elemento HTML <div> dentro de la página web

Figura 2. Captura de pantalla que demuestra que facebook[.]com es un elemento HTML <div> dentro de la página web

Ejemplo: Reclutamiento falso de Meta

El ejemplo de *phishing* de credenciales suplanta la contratación de Meta en tres páginas distintas: una página de destino inicial, un portal de página de solicitud de empleo y una página de inicio de sesión falsa de Facebook.

Figura 3. Página de destino de la primera etapa que se hace pasar por reclutamiento de Meta IA

Figura 3. Página de destino de la primera etapa que se hace pasar por reclutamiento de Meta IA

Figura 4. Página de "aplicación" de segunda etapa que se hace pasar por Meta

Figura 4. Página de "aplicación" de segunda etapa que se hace pasar por Meta

Figura 5. Ventana de inicio de sesión falsa de Facebook de tercera etapa

Figura 5. Ventana de inicio de sesión falsa de Facebook de tercera etapa

Ejemplo: Reclutamiento falso de Puma

La secuencia de las tres imágenes siguientes es otro ejemplo, esta vez simulando ser un reclutamiento de Puma:

Figura 6. Página de destino de primera etapa que suplanta a Puma

Figura 6. Página de destino de primera etapa que suplanta a Puma

Figura 7. Página de "aplicación" de segunda etapa que se hace pasar por Puma

Figura 7. Página de "aplicación" de segunda etapa que se hace pasar por Puma

Figura 8. Ventana falsa de inicio de sesión de Facebook en la tercera etapa

Figura 8. Ventana falsa de inicio de sesión de Facebook en la tercera etapa

Señuelos de phishing observados - Campaña 1

La campaña BitB utiliza software y servicios corporativos convincentes para engañar a los usuarios para que ingresen sus credenciales. Una vez que las credenciales del usuario se ingresan en el sitio controlado por el atacante, la página de envío simula un proceso suspendido.

Figura 9. Ejemplo de una página de destino de reclutamiento corporativo que se hace pasar por Meta

Figura 9. Ejemplo de una página de destino de reclutamiento corporativo que se hace pasar por Meta

Figura 10. Ejemplo de una página de programación de Calendly configurada por un actor de amenazas

Figura 10. Ejemplo de una página de programación de Calendly configurada por un actor de amenazas

Análisis de amenazas - campaña 2

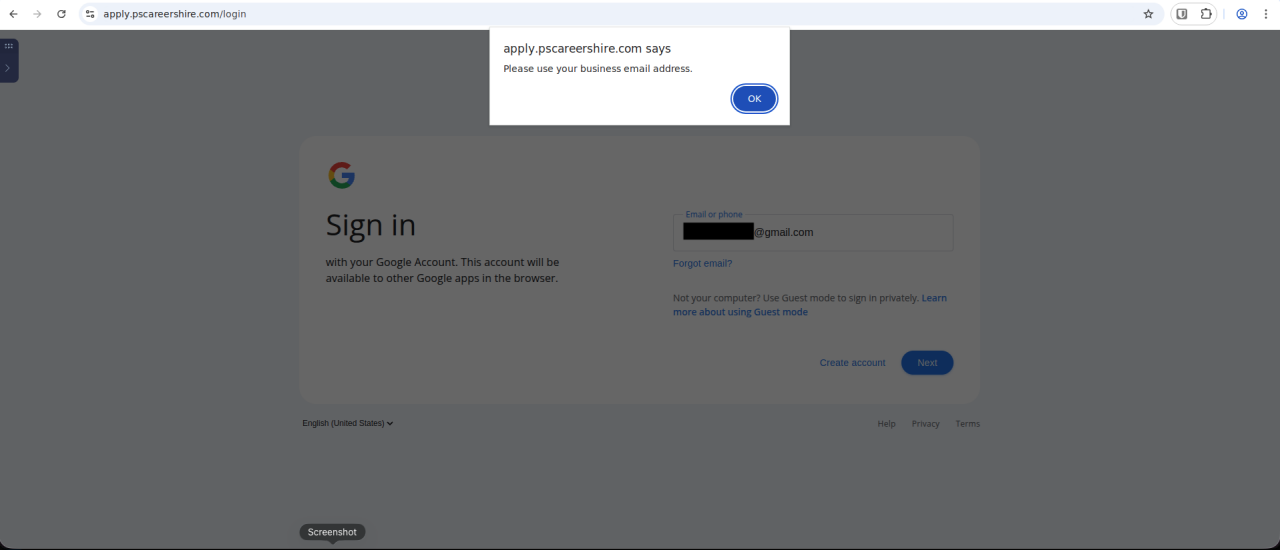

Este clúster no utiliza la técnica BitB como se observa en la Campaña 1, sino una página de destino estática que imita un inicio de sesión de cuenta de Google en pantalla completa.

Las páginas de phishing utilizadas en esta campaña rechazan los formatos de direcciones de correo electrónico personales en un intento de capturar credenciales corporativas.

Observamos al menos 84 dominios relacionados con esta campaña, que abusa de Cloudflare para ofuscar la dirección IP de origen real y de Socket.IO para la exfiltración de credenciales robadas.

Ejemplo: Reclutamiento falso de Sony Playstation

Cualquier dato enviado en el “formulario” a continuación se ignora, ya que esta campaña solo intenta capturar credenciales de Google.

Figura 11: Página de phishing de primera etapa que se hace pasar por Sony Playstation

Figura 11: Página de phishing de primera etapa que se hace pasar por Sony Playstation

Figura 12. Indicador de inicio de sesión de Google de segunda etapa

Figura 12. Indicador de inicio de sesión de Google de segunda etapa

Figura 13. La página de phishing rechaza los dominios de correo electrónico no corporativos

Figura 13. La página de phishing rechaza los dominios de correo electrónico no corporativos

Figura 14. Indicación falsa de inicio de sesión de Google de tercera etapa, que solicita una contraseña de usuario

Figura 14. Indicación falsa de inicio de sesión de Google de tercera etapa, que solicita una contraseña de usuario

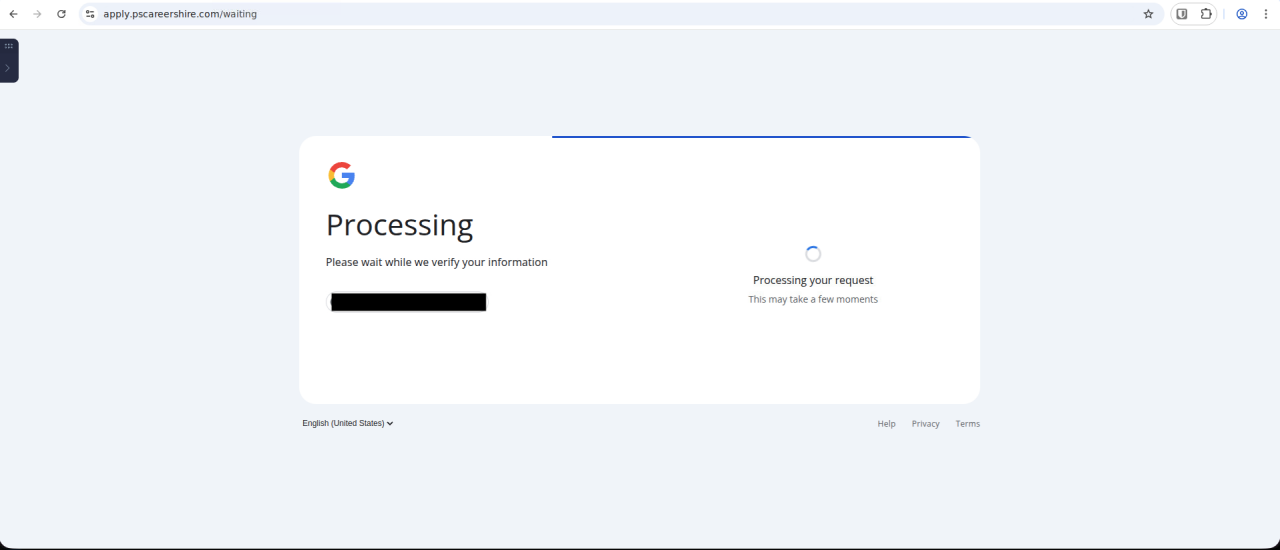

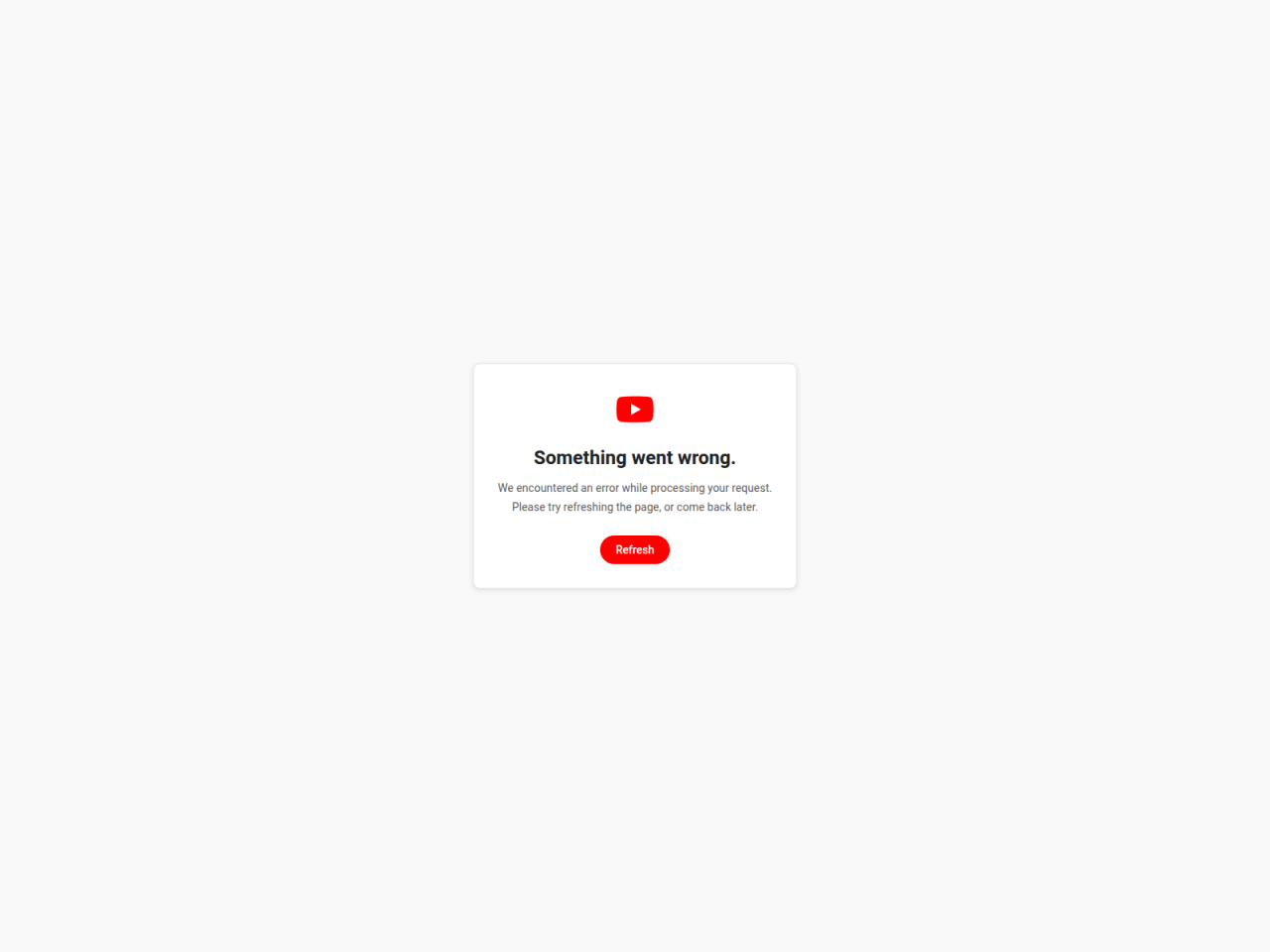

Una vez que se ingresan las credenciales, el flujo de trabajo puede terminar usando un proceso colgante similar al Cluster 1 o algún tipo de cuadro de diálogo de error.

Figura 15. Este inicio de sesión falso de Google en la cuarta etapa simula una página colgante

Figura 15. Este inicio de sesión falso de Google en la cuarta etapa simula una página colgante

Figura 16. Esta cuarta etapa alternativa simula un mensaje de error en YouTube

Figura 16. Esta cuarta etapa alternativa simula un mensaje de error en YouTube

Figura 17. Esta cuarta etapa alternativa simula un problema de registro de cuenta

Figura 17. Esta cuarta etapa alternativa simula un problema de registro de cuenta

Otros Clústeres de *Phishing* Temáticos de Reclutamiento

Nuestra investigación sobre los dos grupos de phishing distintos anteriores reveló varias campañas similares con temas de reclutamiento, incluyendo casi 200 dominios de phishing adicionales.

Estos se pueden agrupar en grupos de combinaciones de infraestructura y/o técnicas de nombres, lo que puede sugerir que varios actores independientes pueden estar detrás de estas campañas de temas similares.

Estas campañas e infraestructura suplantan a múltiples empresas conocidas y servicios de reclutamiento, incluidas:

Adecco

Adidas

Aquent

Calendly

Calvin Klein

Cisco

CocaCola

Genpact

Givenchy

Google

Hays

Ikea

Inditex

Meta

Playstation (Sony)

Puma

Randstand

Robert Half

Robert Walters

Salesforce

Starbucks

YouTube

Zara

Muchos de estos dominios de campaña no utilizan un host predeterminado / "www", sino nombres de host específicos como:

apply.

contratar.

careers.

calendly.

caso.

hr.

empleos.

Únase.

kvn.

reclutar.

recruite.

programar.

personal.

Inicio.

hilos.

xds.

Esto puede reforzar una URL de aspecto válido para la víctima y, al mismo tiempo, ofuscar las páginas de phishing en el dominio para los rastreadores o investigadores que solo examinan la raíz del dominio.

respuesta ante amenazas

Lo que estamos haciendo

Participamos activamente en las siguientes actividades para mitigar esta amenaza:

Supervisión continua de dominios de phishing recién registrados e infraestructura asociada con esta campaña.

Proporcionar orientación y asistencia a las organizaciones para mejorar la seguridad de sus entornos Okta e investigar cualquier actividad sospechosa relacionada con cuentas potencialmente comprometidas.

Controles de protección

Recomendaciones

- Habilite MFA resistente al *phishing* (FastPass/WebAuthn/claves de acceso); deshabilite SMS/voz para estos usuarios.

- Bloquea y supervisa los dominios recién registrados que imitan tu servicio. Si el contenido alojado en el dominio viola los derechos de autor o las marcas legales, considera proporcionar evidencia y emitir una solicitud de eliminación al registrador de dominio y/o al proveedor de alojamiento web.

- Aplique DMARC/DKIM/SPF y alerte sobre el correo electrónico de suplantación de identidad de contratación/reclutador.

- Enseñar a los usuarios a realizar un inicio de sesión solo en dominios conocidos (escribir o usar un marcador).

- Enseñar a los usuarios a detectar la suplantación de identidad de BitB:

- Si un usuario intenta mover una ventana de inicio de sesión fuera de la ventana del sitio host principal, debería poder moverse a cualquier lugar de la pantalla del usuario. Un diálogo de inicio de sesión falso es un elemento fijo dentro de la página del host principal: solo podrá moverse dentro de los límites de la ventana de la página del host.

- Si un usuario minimiza la ventana de la página host, un diálogo de inicio de sesión real permanecería mostrado independientemente de la ventana de la página host. Un elemento de inicio de sesión falso se minimizará en sincronía con la ventana de la página host.

- Aconseje a los solicitantes de empleo que utilicen los portales de empleo oficiales y que rechacen las solicitudes o los enlaces para comunicarse a través de otras plataformas.

- Buscar IoCs (por ejemplo, Llamadas a la API del bot de Telegram, t.me/, bot*getUpdates, sendMessage; patrones CSS/JS de BitB).

Manual de estrategias de respuesta

- Reportar y solicitar la eliminación del sitio malicioso

- Restablezca las credenciales (contraseñas, tokens de sesión) de los usuarios afectados y notifique, donde sea necesario.

- Revisar los registros de SSO de los usuarios afectados.

- Evalúe si debe incluir consejos sobre ataques “navegador-in-the-navegador” en su programa de concientización sobre seguridad.

Indicadores de Compromiso

Los contactos de seguridad de los clientes de Okta pueden iniciar sesión y descargar los Indicadores de Compromiso desde security.okta.com en el siguiente enlace:

https://security.okta.com/product/okta/jobseekers-exploited-in-fake-recruiter-phishing-campaigns

Una nota sobre el lenguaje de estimación

Los equipos de Okta Threat Intelligence utilizan los siguientes términos para expresar la probabilidad, tal como se describe en la Directiva 203 de la Comunidad de Inteligencia de la Oficina del Director de Inteligencia Nacional de EE.UU. - Estándares Analíticos.

| Probabilidad | Casi ninguna posibilidad | Muy poco probable | Poco probable | Aproximadamente posibilidades parejas | Probable | Muy probable | Casi seguro(a) |

|---|---|---|---|---|---|---|---|

| Probabilidad | Remoto | Altamente improbable | Improbable | Aproximadamente posibilidades parejas | Probable | Altamente probable | Casi Seguro |

| Porcentaje | 1-5% | 5-20 % | 20-45% | 45-55% | 55-80% | 80-95 % | 95-99% |