Resumen ejecutivo

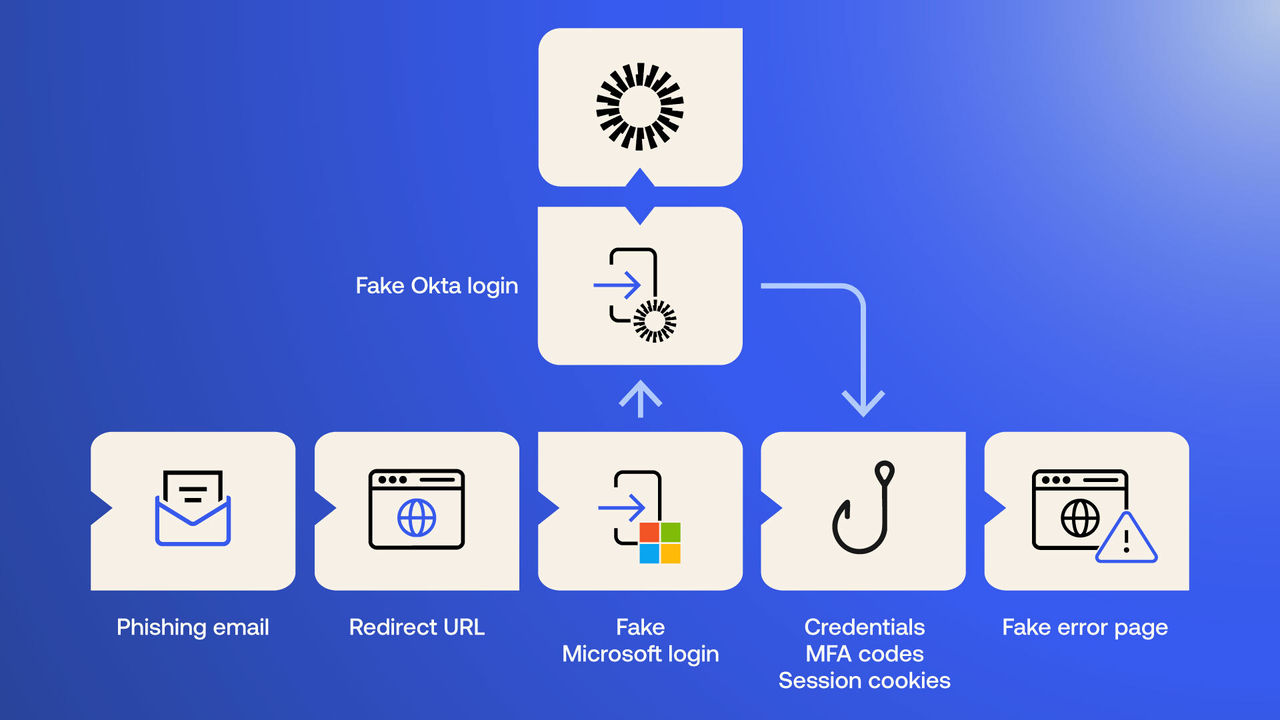

Okta Threat Intelligence ha identificado campañas de phishing de varias etapas dirigidas a organizaciones que utilizan aplicaciones de Microsoft y, donde el acceso a estas aplicaciones está federado, Okta como proveedor de identidades (IdP).

Nuestros hallazgos, primero investigando una campaña distinta que etiquetamos como O-UNC-037, posteriormente nos llevaron a varias otras campañas que usaban el mismo kit de phishing y un tema de señuelo muy similar. Sin embargo, la diversidad en la infraestructura y el estilo sugiere que, si bien estos usan el mismo kit y tema, es probable que sean campañas separadas dirigidas por otros actores de amenazas. Este informe se centra en O-UNC-037, aunque compartimos detalles de las otras campañas en el apéndice al final de este informe.

La campaña O-UNC-037 ha estado activa al menos desde octubre de 2025 y se dirige principalmente a Organizations de tecnología y suministro industrial. Entrega correos electrónicos de phishing utilizando un señuelo temático de beneficios para empleados o recursos humanos (RR. HH.) para engañar a los usuarios para que ingresen sus credenciales en una página de inicio de sesión falsa de Microsoft.

La infraestructura de phishing utiliza técnicas de adversario en el medio (AitM) para interceptar los flujos de autenticación en tiempo real, capturando credenciales, códigos de autenticación multifactor (MFA) y cualquier token de sesión establecido durante el evento de inicio de sesión. Esta capacidad puede eludir la protección de varios métodos comunes de MFA, como los códigos SMS y las contraseñas de un solo uso (OTP) de las aplicaciones de autenticador.

Para las Organizations que usan Okta para el Single Sign-On (SSO), el ataque luego escala a una segunda etapa, redirigiendo a las víctimas a una reproducción maliciosa de una página de inicio de sesión de Okta en el dominio de phishing de la segunda etapa, que actúa como un servidor de retransmisión para capturar adicionalmente sus credenciales de Okta y robar la cookie de sesión.

Análisis de amenazas

Esta campaña de phishing utiliza una técnica de ataque de varias etapas. Se dirige específicamente a las cuentas de Microsoft y gestiona el redireccionamiento de Okta SSO cuando se encuentra. La cadena de ataque involucra varios pasos diseñados para dirigir a los usuarios objetivo a una página de recolección de credenciales AitM.

Tácticas, Técnicas y Procedimientos (TTP) observados:

Infraestructura y acceso inicial:

Los correos electrónicos de phishing se entregan con líneas de asunto personalizadas para incluir el nombre del usuario y señuelos como “Alerta de beneficios para empleados” o “mensaje seguro del Departamento de Recursos Humanos” para crear una sensación de urgencia.

Las campañas utilizan dominios de redireccionamiento para canalizar a los usuarios específicos hacia los sitios de phishing primarios, al tiempo que evitan los controles de la puerta de enlace de correo electrónico.

Las campañas requieren que los usuarios resuelvan un Cloudflare CAPTCHA antes de presentar la página de *phishing*.

Ejecución y robo de credenciales:

Utiliza técnicas de Adversario-en-el-Medio (AiTM) capturando credenciales, códigos de MFA y tokens de sesión interceptando flujos de autenticación.

Implementa un ataque de phishing de múltiples etapas, primero dirigido a las credenciales de Microsoft y luego girando a Okta SSO si se detecta la federación.

Kit de phishing y señuelo:

Muy probablemente aprovecha una plataforma dePhishing-as-a-Service (PhaaS), o un kit de phishing altamente configurable, evidenciado por los parámetros de la URL para el seguimiento de la campaña y la carga de la plantilla.

Utiliza un señuelo de ingeniería social genérico pero efectivo de "Beneficios para empleados".

Figura 1. Phishing de O365 de varias etapas en un entorno federado

Figura 1. Phishing de O365 de varias etapas en un entorno federado

Cebos de correo electrónico

El ataque comienza con un correo electrónico de *phishing* enviado al objetivo. Basado en sus características visuales, es probable que estos señuelos de correo electrónico altamente convincentes se generen utilizando un Modelo de Lenguaje Grande (LLM). Los correos electrónicos utilizan nombres de remitentes y asuntos diseñados para crear una sensación de urgencia y legitimidad relacionada con los beneficios de los empleados o las comunicaciones seguras.

Ejemplos de encabezados de correo electrónico observados:

De: ADP BENEFITS <notifications[@]duobenefits[.]com> Asunto: [User Name]! Alerta de Beneficios para Empleados - Nuevos Cambios Vigentes Ahora

De: Secure Mail <noreply[@]mailsafe365[.]com> Asunto: [User Name]! Ha recibido un mensaje seguro del Departamento de Recursos Humanos

También observamos ejemplos de lo que parece ser un abuso de la plataforma de marketing por correo electrónico de terceros de una organización genuina, posiblemente a través de una cuenta comprometida:

De: ADP Benefits <notifications_adp_com[@]emails[.]t██████s[.]org> Asunto: Confidencial: [Nombre de usuario]! Su paquete de beneficios ha sido actualizado

Figura 2. Correo electrónico de phishing que utiliza el señuelo “Beneficios para empleados”

Figura 2. Correo electrónico de phishing que utiliza el señuelo “Beneficios para empleados”

Enlaces de redireccionamiento iniciales en correos electrónicos

Primero, los usuarios son dirigidos a la infraestructura de phishing a través de enlaces de redireccionamiento inicial dentro de los correos electrónicos. La mayoría de estos son dominios de origen recién registrados, lo que evita problemas de reputación histórica para evitar las medidas de seguridad del correo electrónico:

benefits-alerts[.]com

benefitsapp001[.]com

qrcodelnk[.]com

302lnk[.]com

goto365[.]link

fastlink247[.]link

link24x7[.]link

fast2url[.]link

url247[.]link

También notamos un ejemplo de enlace de redireccionamiento que abusa de la cuenta legítima de una organización en un servicio de marketing por correo electrónico de terceros para la redirección:

t██████s[.]msg███[.]com

Un ejemplo de enlace de redirección utiliza el sitio web comprometido de una organización genuina:

Marketing.s██████y[.].com

El uso de cuentas de servicios de marketing por correo electrónico comprometidas o sitios web genuinos comprometidos es una medida eficaz para lograr una mayor capacidad de entrega durante las campañas de phishing.

La capa de redireccionamiento también le brinda al actor de amenazas la capacidad de sustituir páginas de *phishing* de reemplazo, en caso de que alguna página de segunda etapa sea eliminada.

Desafío de seguridad

Tras la redirección al sitio de *phishing* principal, al usuario se le presenta primero una página titulada "Verificación de seguridad", que emplea un CAPTCHA genuino de Cloudflare. Este paso está diseñado para parecer legítimo y actúa como un "guardián" para evadir el análisis automatizado del sitio de *phishing*.

Figura 3. CAPTCHA de Cloudflare "Verificación de seguridad"

Figura 3. CAPTCHA de Cloudflare "Verificación de seguridad"

Página de presentación

Una vez que se completa el desafío CAPTCHA, el sitio muestra brevemente una pantalla de presentación con un tema que se adapta al señuelo mencionado anteriormente.

Figura 4. El sitio de phishing simula la carga de una página

Figura 4. El sitio de phishing simula la carga de una página

Recopilación de credenciales

Después de la pantalla de presentación, se presenta a un usuario objetivo la página de phishing de primera etapa, que suplanta un inicio de sesión de Microsoft y utiliza AitM para robar las credenciales del usuario y, si el usuario se autentica correctamente, los tokens resultantes.

Figura 5. Portal de inicio de sesión fraudulento de Microsoft alojado en el sitio de phishing

Figura 5. Portal de inicio de sesión fraudulento de Microsoft alojado en el sitio de phishing

Redirección de segunda etapa al inicio de sesión de Okta

Si el dominio de correo electrónico de la víctima indica que su organización utiliza Okta para la federación de identidades, la secuencia de comandos del sitio de phishing intercepta el flujo de autenticación legítimo. Reemplaza dinámicamente la URL de redireccionamiento legítima de Okta con una maliciosa (por ejemplo, sso[.]oktacloud[.]io), enviando al usuario a una página de phishing de Okta de aspecto similar para volver a usar AitM para obtener sus credenciales de SSO y robar la cookie de sesión resultante. Detallamos esta técnica en nuestro análisis de código, más adelante en este informe.

Figura 6. Redirección a una página falsa de Okta donde una cuenta está federada

Figura 6. Redirección a una página falsa de Okta donde una cuenta está federada

Infraestructura de campaña original

Nuestro análisis de la campaña O-UNC-037 identificó la siguiente infraestructura utilizada para alojar las páginas falsas maliciosas de página de inicio de sesión de Microsoft:

benefitsemployeeaccess[.]com

benefitsquickaccess[.]com

benefitsworkspace[.]com

benefitscentralportal[.]com

benefitsselfservice[.]com

benefitsmemberportal[.]com

benefitsgatewayportal[.]com

benefitshubportal[.]com

benefitsadminportal[.]com

benefitsaccessportal[.]com

benefitsviewportal[.]com

Los sitios de phishing utilizan varios paths de URL para promover el señuelo de "beneficios para empleados":

/benefits/inicio de sesión/

/compensation/auth/

/rewards/verify/

/employee/access/

Los usuarios federados son redirigidos a las siguientes páginas de destino de segunda etapa después de proporcionar las credenciales primarias para su cuenta de Microsoft.

sso[.]oktacloud[.]io

sso[.]okta-access[.]com

Internal-networks[.]com

El análisis de los dominios de phishing de redireccionamiento dirigidos a Okta nos llevó a múltiples instancias que utilizan Cloudflare Workers, que es una plataforma sin servidor a menudo utilizada por los actores de amenazas para alojar y servir sitios de phishing.

sso[.]okta-proxy[.]workers[.]dev

okta[.]undermine[.]workers[.]dev

oktapage[.]oktamain[.]workers[.]dev

okta[.]eventspecial[.]workers[.]dev

Infraestructura de campañas adicionales

Al pivotar desde la campaña de phishing O-UNC-037, descubrimos otras campañas que utilizaban el mismo kit de phishing y señuelos muy similares. Las observaciones de los detalles de la infraestructura en estos otros ejemplos sugieren que es probable que estos sean operados independientemente por otros actores de amenazas, posiblemente siguiendo las instrucciones de un "método" compartido o vendido. Incluimos una lista de estos dominios junto con los dominios O-UNC-037 en los Indicadores de Compromiso enlazados al final de este documento.

Análisis de la página de phishing

Esta campaña sigue una cadena de ataque estructurada que combina ingeniería social y técnicas de AitM capaces de robar tokens de sesión tanto de Microsoft 365 como de Okta. El análisis de las URL y páginas de phishing sugiere que el actor está utilizando un Phishing-as-a-Service (PhaaS) o un kit de phishing altamente configurable.

Un análisis detallado de las URL de phishing revela un mecanismo de control de acceso insertado dentro de sus parámetros de consulta, particularmente en el parámetro “ht”, que contiene un objeto JSON codificado en Base64.

https://benefitsemployeeaccess[.]com/rewards/verify/d582500e?s=3&ht=eyJpZCI6IjY2ZmI2OWMwNjA2N2RjOTM5Yzc5OTM1NWE0ODNjNzM3IiwidHlwZSI6ImhvcCIsImNhbXBhaWduX2lkIjoiY2FtcF82OGYyNjQ3YTlmYjE0IiwiaG9wX3RlbXBsYXRlIjoiYmVuZWZpdHMiLCJzdWNjZXNzX3RlbXBsYXRlIjoiYmVuZWZpdHNfZXJyb3IiLCJjcmVhdGVkIjoxNzYwOTM3NDcyLCJleHBpcmVzIjoxNzYwOTQ0NjcyLCJpcCI6IjExMy4yOS4yNDMuMSIsIm1heF91c2VzIjoxMDAwMDAwMCwidXNlcyI6MCwiaG9wX2NvdW50IjozLCJzZXNzaW9uIjoiZG9oNnBhbnE0Y3RhZTVsMjhvNWoyaTdoa3YifQ%3D%3D.bb0c9db57db67ff678edafb64f3cdc4fccfa93d4a8952e05ca2a3176e8134db5

Cuando se decodifica, este objeto revela un conjunto completo de puntos de datos tanto para el seguimiento como para el control de acceso. Contiene información de seguimiento detallada, incluyendo un "campaign_id", una "hop_template" para la carga dinámica de contenido, la dirección "ip" de la víctima y un ID de "sesión" único. Simultáneamente, incluye los términos de acceso a través de la creación de enlaces y las marcas de tiempo de caducidad ("created", "expires") y los contadores de uso ("uses", "max_uses"). Esta estructura de doble propósito indica un sistema de backend que no sólo funciona como un guardián para hacer cumplir el acceso estricto y de tiempo limitado, sino que también permite al actor dar seguimiento a campañas individuales, cargar dinámicamente diferentes plantillas de phishing y supervisar las interacciones de las víctimas. Esta capacidad permite al actor adaptar fácilmente sus señuelos y objetivos sin volver a desplegar toda la infraestructura.

{

"id": "66fb69c06067dc939c799355a483c737",

"type": "hop",

"campaign_id": "camp_68f2647a9fb14",

"hop_template": "benefits",

"success_template": "benefits_error",

"created": 1760973582,

"expires": 1760980782,

"ip": "█████",

"max_uses": 10000000,

"uses": 0,

"hop_count": 3,

"session": "qa061c1uiht26gmtqcj49fsgci"

}

El análisis de la página inicial de phishing de Microsoft muestra el manejo de usuarios de organizaciones federadas con Okta. Cuando un usuario de este tipo ingresa su correo electrónico, un portal de inicio de sesión legítimo de O365 normalmente devolvería una respuesta JSON que contiene una FederationRedirectUrl que apunta al inquilino de Okta de la empresa.

La campaña utiliza JavaScript en la página de phishing para interceptar este proceso. La secuencia de comandos está configurada para:

Supervisar las respuestas de búsqueda del servidor.

Inspeccione las respuestas JSON en busca de claves como FederationRedirectUrl, AuthURL o RedirectUrl.

Compruebe si la URL apunta a un inquilino legítimo de Okta (.okta.com, .oktapreview.com, etc.).

Si se encuentra una URL legítima de Okta, la secuencia de comandos la reemplaza dinámicamente con una URL que apunta al dominio de phishing malicioso de segunda etapa del actor, por ejemplo: sso[.]oktacloud[.]io.

Luego, la respuesta modificada se devuelve al navegador, redirigiendo sin problemas al usuario a la página de inicio de sesión falsa de Okta del actor.

Las credenciales capturadas y las cookies de sesión se filtran a un extremo de API “/api” en el servidor de phishing.

La secuencia de comandos incluye funciones para autocompletar el nombre de usuario del hash de la URL y hacer clic automáticamente en los botones "Siguiente" y "Mantener la sesión iniciada", creando una experiencia más fluida y menos sospechosa para la víctima.

Esta intercepción de AitM permite al actor secuestrar el flujo de autenticación en tiempo real, presentando al usuario una réplica de la página de inicio de sesión de Okta para capturar las credenciales de SSO y la cookie de sesión establecida.

var _wd = "https://sso.oktacloud.io";

var _iO = function (u) {

if (typeof u !== "string") return false;

if (u.includes("sso.oktacloud.io")) return false;

si (u.includes("/app/office365")) return true;

if (u.match(/\.(okta|oktapreview|okta-emea)\.com/i)) return true;

if (u.match(/\/sso\/saml|\/sso\/wsfed|\/aplicación\/[^\/]+\/sso/i)) return true;

return false;

};

Intentos posteriores de apropiación de cuentas

Tras el compromiso exitoso de las credenciales y el robo del token de sesión, se ha observado que los actores de amenazas intentan autenticarse, y lo logran, desde las IP de CloudFlare (AS13335).

respuesta ante amenazas

Lo que estamos haciendo

Estamos activamente involucrados en las siguientes actividades para mitigar esta amenaza:

Supervisión continua de dominios de phishing recién registrados e infraestructura asociada con esta campaña.

Presentar proactivamente informes de abuso a los registradores y proveedores de alojamiento relevantes para iniciar solicitudes de eliminación de los sitios maliciosos identificados.

Proporcionar orientación y asistencia a las organizaciones para mejorar la seguridad de sus entornos Okta e investigar cualquier actividad sospechosa relacionada con cuentas potencialmente comprometidas.

Controles de protección

Recomendaciones para los clientes

- Inscriba a los usuarios en autenticadores sólidos como Okta FastPass, FIDO2 WebAuthn y tarjetas inteligentes, y aplique medidas de resistencia al phishing en las políticas.

- Las políticas de inicio de sesión de la aplicación Okta (anteriormente "políticas de autenticación") también se pueden utilizar para restringir el acceso a las cuentas de usuario en función de una variedad de requisitos previos configurables por el cliente. Recomendamos a los administradores que restrinjan el acceso a las aplicaciones confidenciales a los dispositivos que son administrados por las herramientas de administración de extremos y protegidos por las herramientas de seguridad de extremos. Para el acceso a aplicaciones menos confidenciales, requiera dispositivos registrados (usando Okta FastPass) que exhiban indicadores de higiene esencial.

- Denegar o requerir mayor seguridad para las solicitudes de redes poco utilizadas. Con Okta Network Zones, el acceso puede ser controlado por ubicación, ASN (Número de Sistema Autónomo), IP y Tipo de IP (que puede identificar proxies de anonimización conocidos).

- Las evaluaciones de Comportamiento y Riesgo de Okta pueden utilizarse para identificar solicitudes de acceso a aplicaciones que se desvían de los patrones de actividad del usuario establecidos previamente. Se pueden configurar políticas para actualización a nivel superior o denegar las solicitudes utilizando este contexto.

- Capacite a los usuarios para que identifiquen indicadores de correos electrónicos sospechosos, sitios de phishing y técnicas comunes de ingeniería social utilizadas por los atacantes. Facilite a los usuarios la notificación de posibles problemas configurando Notificaciones al Usuario Final y Reporte de Actividad Sospechosa.

- Documente, divulgue y respete un proceso estandarizado para validar la identidad de los usuarios remotos que se ponen en contacto con el personal de soporte de TI, y viceversa.

- Adopta un enfoque de "Cero privilegios permanentes" para el acceso administrativo. Asigna a los administradores Roles de Administrador Personalizados con los permisos mínimos necesarios para las tareas diarias, y requiere la autorización dual para el acceso JIT (justo a tiempo) a roles más privilegiados.

- Aplicar IP Session Binding a todas las aplicaciones administrativas para evitar la repetición de sesiones administrativas robadas.

- Habilite Protected Actions para forzar la reautenticación cada vez que un usuario administrativo intente realizar acciones confidenciales.

Observación y respuesta a la infraestructura de phishing:

- Revise los registros de aplicaciones (registros de Okta, proxies web, sistemas de correo electrónico, servidores DNS, firewalls) para cualquier evidencia de comunicación con dichos dominios sospechosos.

- Supervise los dominios regularmente para verificar si el contenido cambia.

Si el contenido alojado en el dominio infringe los derechos de autor o las marcas legales, considere proporcionar evidencia y emitir una solicitud de eliminación con el registrador del dominio y/o el proveedor de alojamiento web.

Indicadores de compromiso

Los contactos de seguridad de los clientes de Okta pueden iniciar sesión y descargar los Indicadores de Compromiso como un archivo CSV desde security.okta.com en el siguiente enlace:

https://security.okta.com/product/okta/phishing-campaigns-use-employee-benefits-lure-to-intercept-microsoft-and-okta-logins

Una nota sobre el lenguaje de estimación

Los equipos de Okta Threat Intelligence utilizan los siguientes términos para expresar la probabilidad, tal como se describe en la Directiva 203 de la Comunidad de Inteligencia de la Oficina del Director de Inteligencia Nacional de EE.UU. - Estándares Analíticos.

| Probabilidad | Casi ninguna posibilidad | Muy improbable | Poco probable | Aproximadamente posibilidades parejas | Probable | Muy probable | Casi cierto(mente) |

|---|---|---|---|---|---|---|---|

| Probabilidad | Remoto | Altamente improbable | Improbable | Aproximadamente posibilidades parejas | Probable | Altamente probable | Casi Seguro |

| Porcentaje | 1-5% | 5-20% | 20-45% | 45-55% | 55-80 % | 80-95 % | 95-99% |