L'identité est un élément fondamental de la stratégie de sécurité moderne. Les attaques basées sur l'identité sont en augmentation, et la plupart des violations de données sont causées par des informations d'identification volées. Avec plus de 18 000 clients et une plateforme d'identité qui effectue des milliards d'authentifications chaque mois, Okta est en première ligne de la plupart de ces attaques basées sur l'identité.

Au cours du seul mois dernier, Okta a bloqué environ 2,38 milliards de requêtes malveillantes (plus de 20 % de toutes les tentatives de connexion à Okta Workforce Identity Cloud) grâce à un pipeline qui sépare le trafic malveillant du trafic légitime en temps réel.

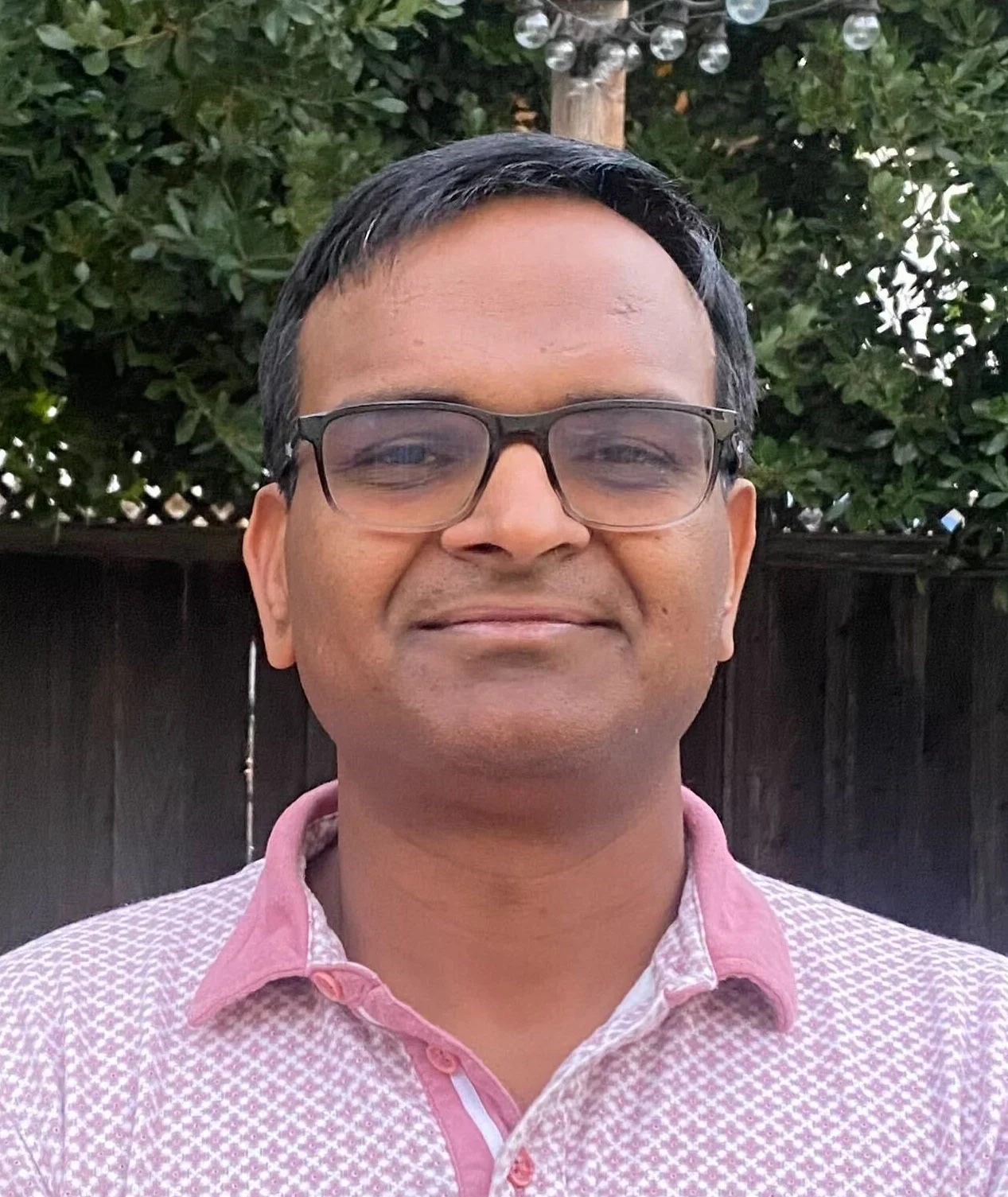

Dans ce blog, nous décrirons les détails des différentes couches de ce pipeline en nous concentrant particulièrement sur les composants basés sur l'IA. Nous décrirons également comment les clients peuvent utiliser ces fonctionnalités pour protéger leurs utilisateurs contre différents types d'attaques basées sur l'identité.

Défense en profondeur

Nous avons besoin d'une stratégie de défense en profondeur multicouche pour nous défendre contre les attaques basées sur l'identité pour les raisons suivantes.

- De nombreuses attaques basées sur l'identité sont très sophistiquées et nous ne disposerions pas des informations nécessaires dans une seule couche de défense pour séparer les requêtes malveillantes et légitimes. Nous en apprenons davantage sur la légitimité de la demande au fur et à mesure de sa progression dans la pile.

- Les pipelines automatisés de détection des attaques auront toujours des faux positifs (requêtes légitimes signalées comme malveillantes) et des faux négatifs (requêtes malveillantes signalées comme légitimes). Les organisations varient dans leurs niveaux de tolérance aux faux positifs et aux faux négatifs. Nous avons besoin de couches dans le pipeline que les organisations peuvent configurer en libre-service pour optimiser la réduction des faux positifs ou des faux négatifs.

- Il existe de nombreux types d'attaques basées sur l'identité : pulvérisation de mots de passe, attaque par force brute, phishing, détournement de session, etc. Une stratégie unique de détection et d'application ne fonctionne pas pour toutes les attaques. Nous avons besoin de couches dans le pipeline qui traitent des types d'attaques spécifiques.

Il y a deux aspects principaux aux détections à chaque couche de cette pile.

- Qualité : La qualité des détections peut être déterminée en combinant le taux de faux positifs et de faux négatifs. Bien que nous essayions d'optimiser les deux, nous en privilégions un en fonction des critères décrits ci-dessous, qui diffèrent d'une couche à l'autre.

- Options de correction : Si le blocage est la seule option de correction (par rapport à l'authentification multifacteur (MFA)), la réduction des faux positifs est essentielle.

- Configuration des exemptions: si les administrateurs ne peuvent pas désactiver eux-mêmes les détections, il est essentiel de réduire les faux positifs.

- Latence: Il est essentiel d'exécuter toutes les détections sans impacter les temps de réponse pour les utilisateurs légitimes.

Examinons les détails de toutes les couches de ce pipeline. Les couches sont décrites dans l'ordre dans lequel elles sont invoquées dans le chemin d'une demande de connexion. Notez que l'ordre de ces couches et les fonctionnalités prises en charge dans chaque couche peuvent changer à l'avenir.

Okta edge

C'est le point d'entrée d'une requête et la première ligne de défense. Il existe de nombreux contrôles dans cette couche pour détecter et protéger contre les attaques DDoS. Pour aider à protéger contre les attaques à grande échelle basées sur les informations d'identification, nous avons créé un pipeline pour identifier les adresses IP malveillantes qui sont bloquées pour tous les locataires à la périphérie. Les clients Okta ne peuvent configurer aucune partie de la fonctionnalité prise en charge à la périphérie d'Okta.

Zones de liste de blocage

Les clients peuvent bloquer des combinaisons spécifiques d'adresses IP, d'emplacements, de catégories de services IP et de numéros de systèmes autonomes (ASN) en créant des zones de liste de blocage. Les requêtes correspondant à ces zones sont bloquées pour tout accès à un point de terminaison Okta Workforce Identity Cloud.

De nombreuses attaques basées sur les informations d'identification impliquent des requêtes acheminées via des services de proxy d'anonymisation. Nous recommandons aux clients d'activer la fonctionnalité d'accès anticipé en libre-service récemment publiée qui crée une zone par défaut pour bloquer tous les proxys d'anonymisation. Si les clients souhaitent ajouter des exemptions pour certaines catégories de services IP, ils peuvent utiliser une autre fonctionnalité d'accès anticipé en libre-service récemment publiée qui introduit la prise en charge des zones de réseau dynamiques améliorées.

Au cours du mois dernier, Okta a bloqué environ 318 millions de requêtes Web malveillantes basées sur les configurations de zone. Okta s'appuie sur plusieurs fournisseurs externes pour résoudre l'emplacement, les catégories de services IP et l'ASN associés à une adresse IP.

Nous continuons à adapter les zones en nous concentrant sur les deux aspects suivants.

Qualité: Pour réduire les faux positifs et les faux négatifs résultant de flux de données obsolètes, nous avons créé des pipelines de données pour actualiser les flux de données externes dans les 24 heures suivant leur disponibilité.

Latence : Nous résolvons les métadonnées IP pour chaque requête Web. Pour gérer cette échelle, nous apportons continuellement des améliorations afin de maintenir une latence très faible (p95 inférieure à 50 millisecondes) lors de la résolution des métadonnées de tous les fournisseurs externes.

ThreatInsight

ThreatInsight est la fonctionnalité native d'Okta basée sur l'IA pour détecter et se protéger contre les attaques à grande échelle basées sur les informations d'identification. Elle comporte deux composantes : le pipeline de détection et le pipeline d'application.

Pipeline de détection

Nous avons créé des pipelines de données de diffusion en continu et de traitement par lots pour détecter les adresses IP malveillantes impliquées dans des attaques à grande échelle basées sur l'identité, telles que le password spray, le credential stuffing et la force brute. Nous détectons les adresses IP malveillantes inter-tenants et spécifiques aux tenants.

Le pipeline de détection comprend également des modèles heuristiques et d'apprentissage automatique (ML) qui signalent les tenants faisant l'objet d'attaques importantes basées sur les informations d'identification. Ces modèles détectent les anomalies dans les échecs de connexion au niveau du tenant quelques minutes après le début d'une attaque. Sur la base des données de sortie de ces modèles, nous informons les clients via SystemLog et signalons automatiquement les adresses IP malveillantes de manière plus agressive pour le tenant attaqué. Ces modèles aident Okta à notifier des centaines de tenants attaqués chaque mois.

Pipeline d'application

Nous avons créé un pipeline d'application à faible latence qui effectue ces deux actions (dans cet ordre) :

- Bloquer ou enregistrer les requêtes provenant d'adresses IP malveillantes. Les clients peuvent choisir de configurer ThreatInsight en mode enregistrement ou blocage.

- Marquer les requêtes suspectes en fonction de nombreux attributs de la requête. Nous exécutons plusieurs heuristiques et modèles de ML pour signaler les requêtes suspectes en fonction d'attributs tels que l'adresse IP, la localisation, l'user-agent de la requête. Les modèles produisent un score et un niveau de menace qui sont utilisés pour déterminer si la requête doit être comptabilisée dans les compteurs de limite de taux du tenant ou dans les compteurs de limite de taux isolés pour les requêtes suspectes.

L'exécution des vérifications ThreatInsight avant de limiter le débit et de signaler les requêtes suspectes permet de réduire les risques que des utilisateurs légitimes ne rencontrent des violations de limite de débit en raison d'attaques massives basées sur les informations d'identification.

Au cours du mois dernier, ThreatInsight a bloqué environ 2,08 milliards de requêtes et 3,4 millions d'adresses IP associées à plus de 150 points de terminaison pour plus de 10 000 tenants. Lors de certaines attaques à volume élevé, ThreatInsight a bloqué > 200 000 adresses IP par heure à un rythme de > 100 000 requêtes par minute. Plus de 31 000 adresses IP ont été observées dans des attaques impliquant plusieurs tenants Okta.

Nous vous recommandons d'activer ThreatInsight en mode blocage pour protéger votre tenant contre les attaques massives basées sur les informations d'identification.

Nous continuons à faire évoluer ThreatInsight en nous concentrant sur les deux aspects suivants :

Qualité : pour réduire les faux positifs et les faux négatifs, nous améliorons continuellement nos pipelines de données et nos détections afin d'identifier les adresses IP malveillantes quelques secondes après une activité suspecte et de mettre ces adresses IP à disposition pour l'application quelques minutes après la détection.

Latence : Nous effectuons des vérifications ThreatInsight pour chaque requête web qui touche Okta Workforce Identity Cloud, et ce, avant même que les vérifications de limitation du débit n'entrent en jeu. Pour ce faire à cette échelle, nous avons apporté de nombreuses améliorations à la façon dont nous mettons en cache et stockons les fonctionnalités pour le score du modèle ML afin de garantir que la latence p95 des évaluations ThreatInsight soit inférieure à 50 millisecondes.

Limitation du débit

La plateforme Okta applique des limites de débit au niveau du locataire, ce qui est une combinaison de limites de débit gérées par Okta et de limites de débit configurables par le client. Cette couche ne traite pas directement de la détection et du blocage des attaques basées sur l'identité. Un élément de cette couche qui est pertinent pour les attaques basées sur l'identité est la prise en charge du maintien de différents compteurs de limitation de débit pour les requêtes légitimes et malveillantes.

Évaluation des stratégies

Nous avons le contexte complet (utilisateur, appareil, etc.) de la requête au niveau de la couche d'évaluation de la stratégie.

Zones

Les clients peuvent configurer des zones IP, dynamiques et dynamiques améliorées en fonction de diverses combinaisons d'IP, de géolocalisation, de catégories de services IP et d'ASN et utiliser ces zones dans divers types de politiques (ex : politique de session globale, politique d'authentification, etc.). Lorsque les zones ne sont pas mises sur liste noire et configurées dans les politiques, elles ne sont pas appliquées pour chaque requête Web. Elles ne sont appliquées que pour les requêtes qui sont incluses dans cette politique.

Détection de comportement

La détection comportementale analyse les schémas de comportement des utilisateurs pour détecter les activités utilisateur anormales. Okta prend en charge plusieurs types de détection de comportement anormal (par exemple : nouvelle adresse IP, nouveau pays, nouvelle géolocalisation, nouvel appareil, vitesse impossible) limitée à l'utilisateur. Les clients peuvent définir ce qui est risqué pour leur tenant en combinant ces comportements dans des stratégies d'authentification et de session globales. Pour certains tenants, toute connexion à partir d'un pays auquel l'utilisateur ne s'est jamais connecté au cours des 10 dernières tentatives peut être suspecte. Pour d'autres tenants, toute connexion à partir d'un appareil et d'une adresse IP auxquels l'utilisateur ne s'est jamais connecté au cours des 100 dernières tentatives peut être suspecte. La détection comportementale fournit un moteur de règles pour permettre aux clients de personnaliser ces anomalies afin qu'ils puissent optimiser la réduction des faux positifs ou des faux négatifs.

Pour prendre en charge la détection de comportement, nous avons créé un pipeline de données pour créer des profils d'utilisateurs basés sur l'activité historique des utilisateurs.

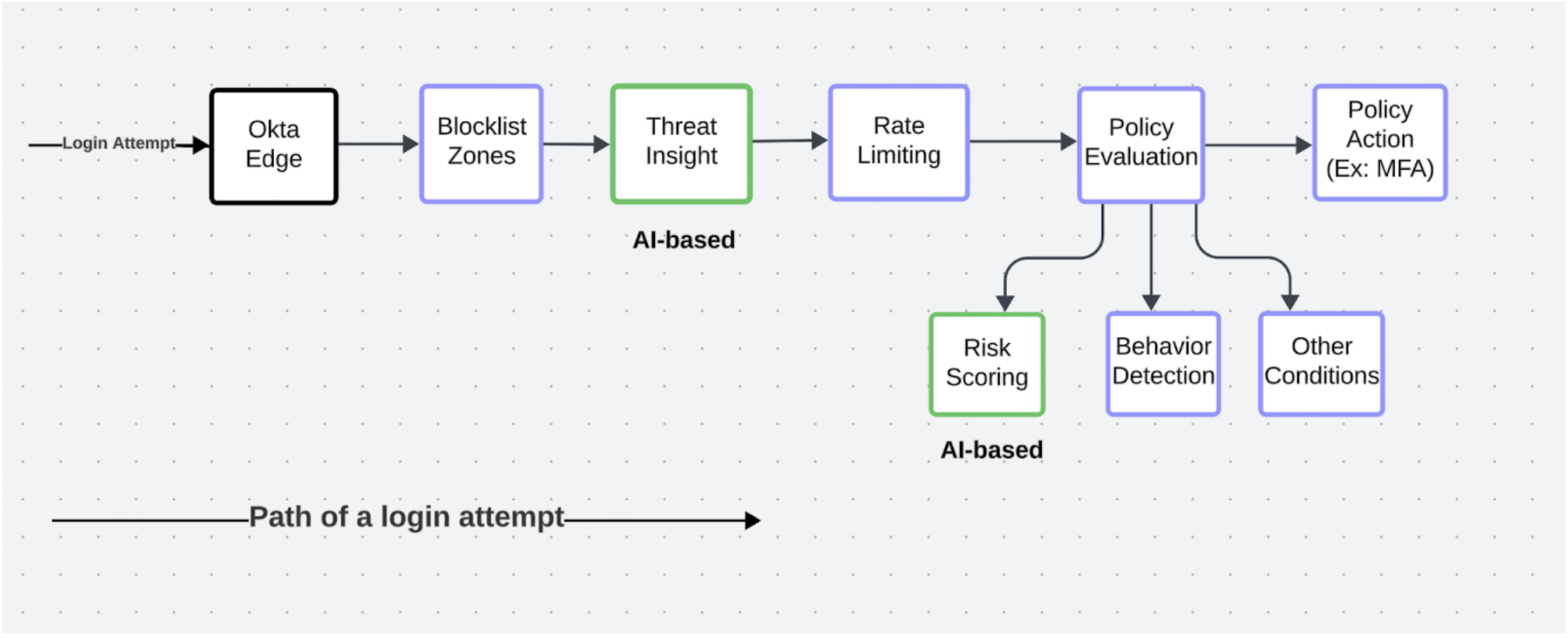

Évaluation des risques

L'évaluation des risques combine les signaux de plusieurs couches du pipeline pour déterminer le niveau de risque associé à une tentative de connexion. L'évaluation des risques supprime la complexité de la configuration des comportements, des zones et d'autres conditions. Les clients peuvent simplement configurer le niveau de risque dans les stratégies et configurer des actions telles que l'authentification multifacteur (MFA). Okta détermine ce qui est risqué en combinant divers contextes (emplacement, appareil, menace, comportements, etc.).

Le moteur de risque agrège le risque dans les contextes suivants pour déterminer le niveau de risque d'une requête Web :

- Évaluation ThreatInsight — Quelle est la gravité de cette demande sur la base de l'évaluation ThreatInsight ?

- Métadonnées IP : quel est le niveau de gravité de cette adresse IP en fonction des métadonnées des fournisseurs externes ?

- IP — Quel est le niveau de risque de cette adresse IP pour cet utilisateur spécifique, en fonction de ses habitudes historiques ?

- Tenant : Le tenant est-il actuellement la cible d'une attaque importante basée sur les informations d'identification ?

- Géolocalisation - Quel est le degré de nocivité de cette géolocalisation pour cet utilisateur spécifique, en fonction des habitudes historiques de l'utilisateur ?

- Appareil : quel est le niveau de risque de cet appareil pour cet utilisateur spécifique, en fonction des habitudes historiques de l'utilisateur ?

Nous utilisons l'apprentissage automatique dans cette couche pour identifier les pondérations relatives des différentes fonctionnalités dans divers contextes associés à une requête. Les modèles sont formés à l'aide des schémas d'accès MFA des utilisateurs (succès, échec et abandon de la MFA associés à divers signaux comportementaux des utilisateurs).

Nous lançons une nouvelle version du modèle de risque dans le cadre de la nouvelle Okta Identity Threat Protection. Les clients qui achètent la référence Okta Identity Threat Protection bénéficient d'évaluations continues des risques : nous effectuons des évaluations des risques lors de la connexion et également en continu pour déterminer le risque associé aux sessions. L'évaluation continue des risques repose sur un modèle plus sophistiqué utilisant davantage de fonctionnalités (c'est-à-dire : signaux de l'appareil à partir d'OktaVerify, ASN anormal, agent utilisateur anormal, etc.). De plus, nous avons introduit le concept de risque utilisateur dans le cadre de ce produit. Le risque utilisateur capture le risque avec état associé à une identité d'utilisateur et agrège le risque entre les sessions, les appareils et tous les signaux que nous recevons de plusieurs fournisseurs de sécurité tiers.

Au cours du mois dernier, Okta a évalué plus de 3 milliards de requêtes de connexion pour le risque. Nous recommandons de configurer une authentification forte dans les stratégies d'authentification pour les tentatives de connexion à haut risque.

Nous continuons à faire évoluer RiskEngine en nous concentrant sur les deux aspects suivants :

Qualité : Afin de réduire les faux positifs et les faux négatifs, nous améliorons continuellement les modèles utilisés pour détecter les risques dans divers contextes et la façon dont nous agrégeons le risque global. Nous améliorons également la précision en adaptant nos pipelines de données afin d'utiliser l'activité la plus récente associée aux utilisateurs. Moins d'une seconde après qu'un utilisateur a effectué certaines actions dans le système, le profil de l'utilisateur est mis à jour avec ces informations.

Latence : Nous exécutons les vérifications RiskEngine avec une latence p95 inférieure à 50 millisecondes pour chaque tentative de connexion qui atteint Okta Workforce Identity Cloud pour les clients Adaptive MFA.

Points à retenir

- Okta s'appuie sur une stratégie de défense en profondeur multicouche pour détecter et protéger divers types d'attaques basées sur l'identité.

- Les zones de liste de blocage sont une fonctionnalité en libre-service qui complète ThreatInsight, une fonctionnalité basée sur l'IA. Ces fonctionnalités bloquent des milliards d'attaques massives basées sur les informations d'identification chaque mois. Nous recommandons vivement aux clients d'activer la zone de réseau dynamique par défaut pour bloquer les proxys d'anonymisation et d'activer ThreatInsight en mode blocage.

- Au fur et à mesure que la requête progresse dans la stack Okta, nous générons davantage de contexte. Des fonctionnalités telles que la détection du comportement et l'évaluation des risques utilisent ce contexte pour détecter des attaques de prise de contrôle de compte plus sophistiquées.

- L'évaluation des risques est une fonctionnalité basée sur l'IA qui prend en compte divers contextes pour agréger les risques. Les clients peuvent utiliser la détection du comportement pour personnaliser et définir les risques pour leurs tenants. Nous recommandons vivement aux clients de configurer des stratégies basées sur les risques afin de demander une authentification MFA pour les connexions à haut risque.

- Okta Identity Threat Protection est un nouveau produit qui fait passer les capacités du moteur de risque au niveau supérieur. Il fournit une évaluation continue du risque de session et d'utilisateur, en tirant parti de signaux et de modèles ML plus avancés.

Vous avez des questions sur cet article de blog ? Contactez-nous à l'adresse suivante :eng_blogs@okta.com.

D\'e9couvrez d'autres <a href=\" \" target=\" \" rel=\" \"> blogs d'ing\'e9nierie perspicaces d'Okta pour approfondir vos connaissances.

Prêt à rejoindre notre équipe passionnée d'ingénieurs exceptionnels ? Visitez notre page carrière.

Libérez le potentiel d'une gestion des identités moderne et sophistiquée pour votre organisation. Contactez le service commercial pour plus d'informations.