このブログはこちらの英語ブログの機械翻訳です。

人工知能(AI)、特にジェネレーティブAI(GenAI)は、さまざまな業界で革命を起こすのに役立っています。残念ながら、このテクノロジーの最初期かつ最も積極的な採用者の一部はサイバー攻撃者でした。GenAIの能力の指数関数的な成長は非常に魅力的であることが証明されており、初心者レベルの犯罪者でさえ、これまで以上に迅速かつ効果的にアカウント乗っ取り行為を実行できるようになりました。Deep InstinctのVoice of SecOpsレポートによると、セキュリティ専門家の75%が過去12か月間で攻撃の増加を目の当たりにしており、85%がこの増加は悪意のある者がジェネレーティブAIを使用していることに起因すると考えています。

このダイナミックで急速に変化するセキュリティ情勢において、中小企業 (SMB) は特に脆弱です。 Okta の 2023 年版 State of Secure Identity(安全なアイデンティティの現状) ホワイトペーパーでは、SMB は、エンタープライズレベルの組織と同様に、不正登録やクレデンシャルスタッフィングの試みが非常に多い ことがわかりました (ただし、エンタープライズレベルのスタッフリソースをこの問題に割くことはできません)。特に中小企業は、他の規模の組織よりも多要素認証 (MFA) のバイパス試行率が有意に高く、すべての MFA イベントの 20% がバイパス試行でした。これは、エンタープライズおよび中規模組織の約 9% と比較されます。これは積み重なります。

このブログ記事では、GenAIによって強化されたアカウント乗っ取りの脅威が中小企業にもたらす影響に焦点を当て、サイバーセキュリティ対策を強化するための実践的な洞察を提供します。

中小企業がアカウント乗っ取りの標的になりやすい理由

SMB は、サイバー攻撃の標的になりやすい存在です。利用可能な技術やインフラストラクチャに関して、企業の規模はますます重要でなくなってきていますが、2023 年の Verizon Data Breach Investigations Report によると、従業員 1,000 人未満の企業は、依然として他の企業よりも頻繁に攻撃を受けています。実際、調査対象の SMB の 69.9% がセキュリティ・インシデントを報告していますが、大規模組織では 49.6% でした。SMB はまた、攻撃によってデータが侵害される割合もわずかに高く、インシデントの 38% がデータ漏洩につながっていますが、大規模企業では 22% です。SMB の約 3 分の 1だけが、専任のサイバーセキュリティ専門家を配置しています。

中小企業に対する主なアカウント乗っ取りの脅威

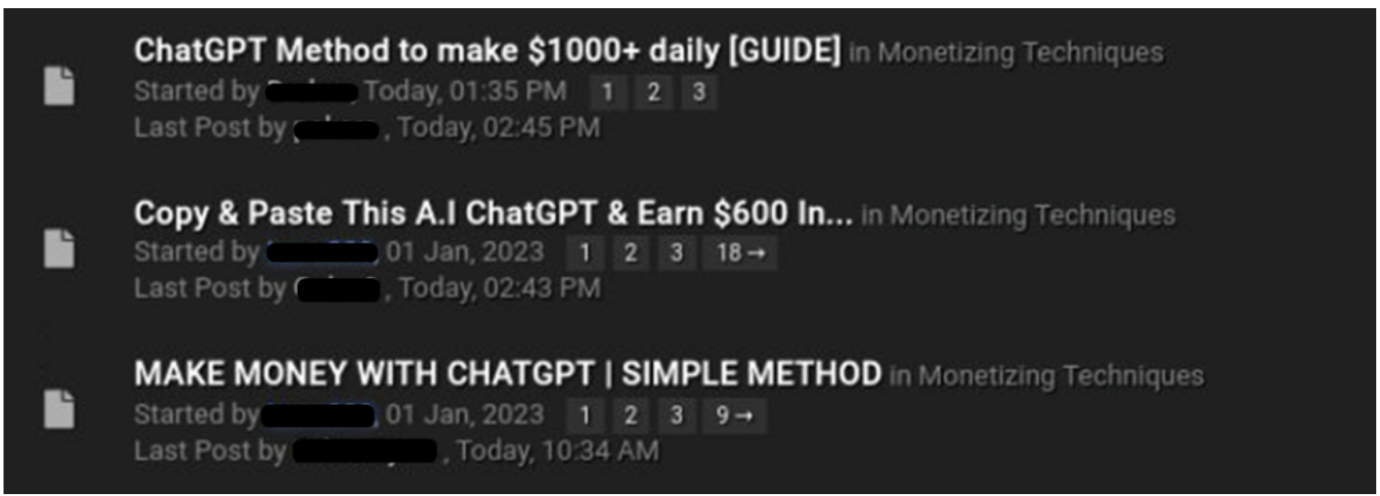

比較的初心者でも、一般に公開されている大規模言語モデル(LLM)を使用して、GenAIなしでできたよりも迅速かつ効果的に悪意のあるツールやマルウェアスクリプトを作成および拡張できます。

ChatGPTを不正行為に利用する方法に関する地下フォーラムの複数のスレッド。画像ソース:Chris Fernando、Security Review、「ChatGPT is Being Used for Cyber Attacks」2023年。

標的型でパーソナライズされたフィッシング攻撃(スピアフィッシング)や、ソーシャルエンジニアリングをより高度にする音声クローンなど、急速に革新されたセキュリティの脅威に対抗する際に、中小企業が直面する完璧な嵐を見ることができます。ボットは、自動化された大規模な攻撃に使用される場合、偽のサインアップ、サービス拒否(DDoS)攻撃、自動化されたブルートフォース攻撃、および詐欺やスパムでユーザーを圧倒するなど、さまざまな方法で災いをもたらす可能性があります。 AI主導のボットはIT部門にとって悪夢のように聞こえますが、良いニュースもあります。機械学習(ML)によって強化されたボット検出技術は、大幅に改善されています ボット攻撃の削減において。

限られたリソースで作業する場合でも、セキュリティを向上させることができます。最も一般的な脅威を特定することで、GenAIの脅威に対するセキュリティ体制を強化する際に、どこに焦点を当てるかを決定できます。

フィッシング攻撃

GenAI ツールは、説得力のあるプロフェッショナルな外観のフィッシングメールを数秒で作成するために誤用される可能性があります。単なるフィッシングではなく、不気味なほど人間的で、個々のターゲットに合わせて特別にターゲットを絞り、カスタマイズされた スピアフィッシング です。攻撃者は、GenAI を使用して信頼できると思われるプロファイルを作成し、フォトリアリスティックな外観の顔写真を作成したり、自然な人間のスピーチを高速で模倣したりできます。悪意のある者は、GenAI ツールを使用して人の声を複製し、音声フィッシング(vishing)やソーシャルエンジニアリング攻撃を行う際に、上級リーダーシップやエグゼクティブアシスタントなどの主要な信頼できるスタッフになりすます可能性もあります。

試行錯誤のログインは、攻撃者がユーザー名とパスワードをランダムに推測するよりもはるかに進化しました。ユーザー名とパスワードの組み合わせで100%ハッキングされないものはありません。時間が経てば、悪意のある攻撃者は最終的にあらゆる組み合わせを解読できます。以前は、巧妙なサイバー攻撃には、処理を高速化するためのツールが使用されていました。AIを使用すると、これらのタイプの攻撃はさらに高度になります。

Credential stuffingは、侵害されたユーザー名とパスワードの組み合わせを自動的に注入して、ユーザーアカウントへの不正アクセスを試みる、一般的なタイプのブルートフォース攻撃です。認証情報の侵害と不適切なパスワードポリシーにより、攻撃者は以前に侵害されたパスワードを使用してアカウントにアクセスできます。

中小企業(SMB)のセキュリティに不可欠なもの

変化するテクノロジーの状況を理解することで、企業は新たな脅威に対応できます。悪意のある行為者がAIをどのように使用するかを知ることで、より賢明な投資を行い、最も必要な場所にセキュリティ体制を強化できます。AIを標的とする特定のセキュリティツールに入る前に、脅威の種類に関係なく、より安全を確保する方法を説明します。

ソフトウェアを最新の状態に保ちます

修正されていないソフトウェアは、最も一般的な 不健全なセキュリティ対策の1つであり、多くのデータ侵害がどのように始まるかです。修正されていない脆弱性で攻撃者に攻撃させないでください。

MFAとフィッシング耐性のある認証を実装する

当社の MFAに関するSMBブログ記事 をお読みになった方なら、このヒントをご存知でしょう。堅牢でフィッシングに強いMFAを入手し、認証ポリシーを強化することを恐れないでください。異常な場所、Tor出口ノード(ダークネット)、パブリックVPNおよびネットワーク匿名化ツール、および保証のないデバイスからのログインをブロックします。

Educate(教育)

AI によって強化された脅威を識別するための適切な教育が、すべてのユーザーを潜在的なセキュリティの最初の対応者にできることを検討してください。攻撃がますますパーソナライズされ、洗練されていることに関する知識と例を従業員とエンドユーザーに提供します。脅威の種類、一般的な危険信号の特定、疑わしい活動の報告に関するトレーニングを導入します。報告されない侵害よりも、誤検知の方が優れています。

セキュリティ運用と体制を監視する

セキュリティ体制を追跡していない場合、どのように監視できますか?システム構成とポリシーを評価および監視して、リスクレベルと修復要件を追跡します。Okta Insightsのような機能は、データを利用してリスクレベルを継続的にチェックし、アイデンティティ攻撃から身を守り、エンドユーザーが疑わしいアクティビティを簡単に報告できる方法を提供し、セキュリティ体制を強化する方法を推奨します。Okta Identity Threat Protectionは、継続的なリスク評価、監視、および修復をすべての重要なシステムに拡張します。

攻撃からの保護

AIから保護する一部のテクノロジーは、より従来の脅威に対するセキュリティ体制も強化できます。何があっても、簡単なツールを使用して、ビジネスに価値を付加し、データを保護できます。

- ボット検出

- カスタマーアイデンティティの場合、Bot Detection は、人間とボットを区別するのに役立ちます。組織のリスク許容度とビジネスニーズに基づいてBot Detectionのレベルを簡単に構成し、ログインエクスペリエンスでCAPCHAステップをトリガーして、ボットおよびスクリプト化されたトラフィックを排除します。

- ブルートフォース攻撃の検出

- Workforce Identityを使用すると、GenAIは試行錯誤のログイン試行から重労働を取り除きます。ThreatInsightを使用して、攻撃を受けている組織を最適に検出し、悪意のあるIPにフラグを立てるMLベースのモデルで、パスワードスプレー、クレデンシャルスタッフィング、およびブルートフォース攻撃から保護します。

- 一貫性を確保し、エラーを減らすための自動化

- 人的エラーは発生します。手動プロセスを不要にすることで、手動のID管理に伴うミスのリスクも軽減できます。Workforce向けの保証された自動プロビジョニング解除、またはCustomer Identity向けのシステムおよびサイロ化されたデータ全体での自動化された脅威アラートは、ほんの一例にすぎません。

- フィッシング耐性のあるMFA

- MFAの導入はリスク軽減に不可欠ですが、すべてのMFAが同等に安全であるわけではありません。MFAは、認証プロセスを回避しようとする試み(一般的には(ただし排他的ではありません)フィッシングによるもの)に対抗できる場合に、正式にフィッシング耐性があると言えます。Oktaでは、デバイス、ブラウザ、アプリケーション間で暗号的に安全なアクセスを可能にし、エンドユーザーのログインを簡素化するFastpassを推奨しています。Customer Identity向けには、AIベースのAdaptive MFAもご用意しています。

- ネットワーク、アクセスパターン、場所、デバイスをチェックするセキュリティポリシー

- 技術を持っていることがステップ1である場合、ステップ2はセキュリティポリシーの設定にためらわないことです。特定の地域、ダークネット(Tor出口ノード)、および保証のないデバイスからのログインをブロックします。

OktaでAIを活用しましょう

Oktaでは、以前からAIをテクノロジーに利用しています。結局のところ、IDはGenAIのアプリケーションに適しています。たとえば、当社のAIを活用したBot Detectionは、機械学習を使用して、正当なエンドユーザーへの悪影響を最小限に抑えながら、悪意のあるボット攻撃を79%削減します。GenAIの波は気が遠くなるように見えるかもしれませんが、適切なツールを使用すれば、プロのように対応できます。

ますます高度化するサイバー攻撃に対抗する際に、ビジネスを成功させる方法をよりよく理解していただければ幸いです。詳細を知りたい、または今すぐ変更を加えたいですか?他のリソースをご覧になるか、 こちら をクリックして、営業担当者にご連絡ください。

参考資料: