このブログはこちらの英語ブログの機械翻訳です。

多くの連邦政府機関は、エンタープライズミッションのユースケースのために、Software-as-a-Service(SaaS)技術を活用して、情報への永続的なアクセスを目的としたクラウドコンピューティング戦略を策定しています。米国国防総省(DoD)にとって、クラウドイノベーションの実現は、さまざまな環境との間でのデータ交換をサポートする必要があります。DoDのミッション遂行能力は、ソフトウェアへの依存度を高めており、戦術的なエッジまでクラウドアクセスポイントを拡張するために積極的に取り組んでいます:帯域幅が制限されている、接続が不安定、またはインターネットに接続されていない環境です。

Oktaで確認された戦術的なエッジの例としては、遠隔地または孤立した地域での軍事作戦、ハリケーンのような強風が電線を倒す米国主導の人道支援活動、完全かつ全面的なインターネットアクセスの中断を計画している重要なインフラストラクチャ組織などがあります。戦術的なエッジのシナリオでは、ユーザーエクスペリエンス(UX)とサービスは、環境条件によって制限される可能性がありますが、Oktaでは、Identity、Credential、およびAccess Management(ICAM)の決定は、安全かつ摩擦なく運用を継続する必要があると考えています。

エンタープライズの現実を超えたICAM

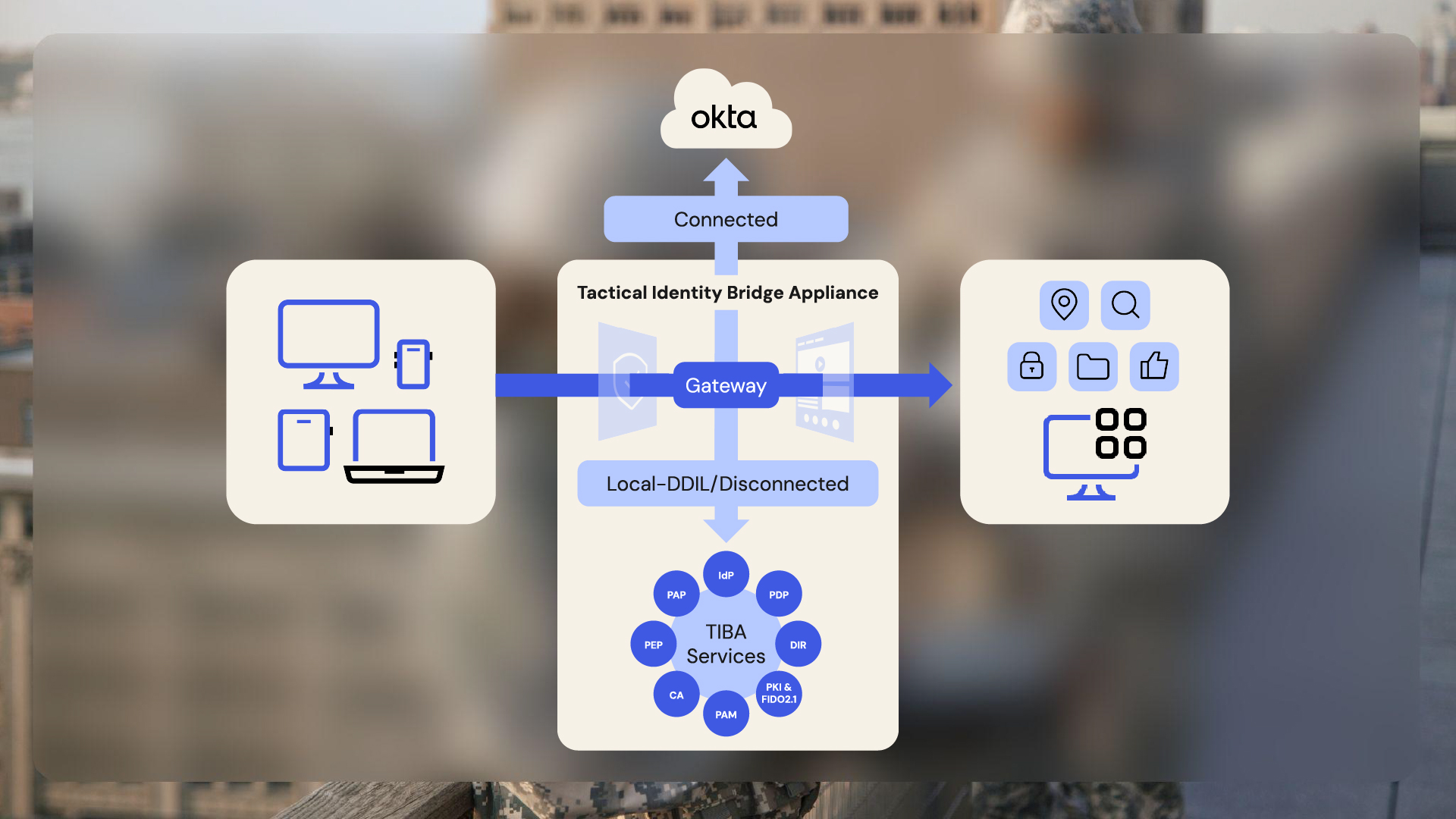

OktaはSelecTechと提携し、戦術的アイデンティティブリッジアプライアンス(TIBA)を現場に投入し、オフライン時のICAM要件をサポートし、通信が可能になると、ユーザーとそのデータをエンタープライズにシームレスに再統合します。TIBAは、戦術的なエッジでの安全な展開に適合しています。厳格な連邦政府および米国国防総省のセキュリティ要件に準拠しながら、クラウドベースの業界をリードするSaaS機能へのアクセスを削減することはありません。削減することなく。

SCIM の仕組み

TIBAは、お客様が所有するハードウェアにデプロイ可能なマイクロサービスの動的なコレクションです。管理者は、小規模なインフラストラクチャフットプリント(例えば、軍事作戦における装備のバックパック)で、リソース使用量の低い目標を達成するために、マイクロサービスをオンまたはオフにすることができます。管理者は、リソース需要の増加やインフラストラクチャの可用性の向上に応じて、マルチテナント方式でマイクロサービスをスケールアウトすることもできます。TIBAは、戦術的なエッジ環境に以下の利点を提供します。

- アイデンティティを認識したネットワーク監視とルーティング: インターネットに接続されると、TIBA はネットワークの変更を認識し、Okta Tactical Edge Connector を介して、すべての認証と認可をプライマリ ID プロバイダー (IdP) として Okta に渡します。このソリューションは、必要に応じて、Okta がより大規模なエンタープライズ ICAM ソリューションと連携して認証を行うことも可能にします。さらに、TIBA は Okta の製品機能、セキュリティオペレーションセンター (SOC) / ネットワークオペレーションセンター (NOC) の統合、および AI/ML ソリューションを利用できます。インターネットから切断されると、TIBA ゲートウェイは、すべてのタクティカルエッジアプリケーション、アイデンティティ、および非個人エンティティを、リライイングパーティを再構成することなく、シームレスな UX でローカル ID サービスに仲介します。

- IDと属性の同期:インターネットに接続すると、TIBAはローカルディレクトリサービスをリアルタイムでOkta Universal Directory (UD)と同期します。Oktaは、IDと属性をどこからでも(人事システム、データベース、REST API、その他のIdPなど)取得できるため、TIBAは、エンタープライズ、ミッションパートナー環境、または政府全体で維持されているさまざまなデータベースから、リアルタイムのIDと属性の更新を受信できます。戦術的なエッジが、古くなったり、手動で入力されたユーザー情報のある島になることはもうありません。

- 切断された環境での運用上の厳格さ:切断されている場合、TIBAは以下を実行できます:

- アイデンティティ、ロール、および属性のローカルディレクトリサービスを維持する

- ローカルアプリケーションへのユーザーの認証と認可

- Common Access Cards(CAC)やPersonal Identity Verification(PIV)カードを含む、フィッシングに強い多要素認証(MFA)を使用する

- 対面での本人確認中に生体認証を収集する

- 新しいユーザーをプロビジョニングし、アクセスマネジメントポリシーを追加または変更する

- 戦術的なエッジで、FIDOやPIVなどの暗号化された資格情報を生成します。

- Authoritative “System of Record” updates when reconnected: Once reconnected to the internet, the TIBA syncs with Okta and receives important, authoritative enterprise Identity updates in real time. Often, tactical-edge environments are rife with outdated information about personnel (e.g., roles, ranks, pay grades, training records, etc.). With the automatic reconnection sync between Okta and the TIBA, the tactical edge stays as up to date as possible, synchronized with an enterprise’s system of record.

OktaとTIBAの利点

OktaとTIBAの堅牢な連携は、すべてのドメインと優先事項にわたって最新で弾力性のあるICAMインフラストラクチャをサポートし、連邦政府の労働者が利用できるようにします。ソリューションが満たすいくつかのシナリオを見てみましょう。

ミッションターンアラウンドタイム

DoDでは、ミッションのターンアラウンドタイムを改善する優れた例として、前線に展開された軍事作戦が挙げられます。サイバー保護チーム 戦術的なエッジ環境を採用しており、「フライアウェイキット」と呼ばれることがよくあります。現在、キットがミッションから帰還すると、手動で完全に消去され、次のミッションのために再構成されます。

次のミッションに必要なすべてのアイデンティティ、属性、および適切なアプリケーションアクセス ポリシーが、Okta の UD 内で事前に構成され、事前にステージングされている世界を想像してみてください。キットが帰還すると、そのアイデンティティ監査ログを保存し、完全に消去し、ネットワークに再び接続し、次のミッションのためにキットの TIBA に自動的にプロビジョニングできます。

災害計画とミッションパートナー環境

インターネット接続が制限されている、またはまったくない災害現場に政府機関がフィールドチームを派遣する連邦政府の他の分野では、組織はOktaインスタンスを活用してTIBAを事前設定し、現場でのスタンドアロンのIdentity運用に依存することができます。

これらの組織は、TIBAを使用して、地域の災害資源計画および支援アプリへのアクセスを必要とするミッションパートナー機関と連携し、認証情報を使用して緊急サービスアプリにログインできるようにすることもできます。金融サービスやヘルスケアなどの営利組織は、インターネット接続が遮断されるような極端な災害時に、TIBAをフェイルオーバーメカニズムとして使用することで、この統合の恩恵を受けることができます。

エッジでのフィッシング耐性のある認証情報

フィッシングに強い認証情報は、高度に安全な政府機関の業務に不可欠です。残念ながら、戦術的な最前線では一般的に、CAC/PIVなどの広範に発行された認証情報は許可されていません。これは通常、ミッションを達成しようとしている最前線の管理者が、運用効率を維持する必要がある環境で、セキュリティのベストプラクティスを破ってしまうことを意味します。

その他の状況では、海外ミッションのパートナーが戦術的なエッジの現場に到着しても、米国政府のフィッシング耐性のある認証ツールにアクセスできない場合があります。多くの場合、セキュリティの低いユーザー名とパスワードを受け取ります。

TIBAのネイティブな認証情報管理サービスは、これらの問題に対処します。管理者は、個人の身元を確認し、強力な暗号化された認証情報(例:Yubikeyに証明書を適用したり、PIVカードをオンサイトで印刷したりする)をプロビジョニングし、それらに対してきめ細かいアクセスポリシーを作成できます。

Cloud forward cross-domain operations

一部の米国政府機関では、エアギャップネットワークや機密ネットワークなどの特定の戦術環境は、インターネットに接続されることはありません。これらの極端な状況では、OktaとTIBAの戦略により、エンタープライズの非機密環境にクラウドネイティブSaaSテクノロジーのメリットを最大限に提供します。これらは、国家の攻撃者やサイバー犯罪者が潜伏し、悪用しようとする脅威ベクターを持っている可能性のある環境の種類です。そのため、ネットワーク、エンドポイント、データ、SIEM、SOARテクノロジーとのOktaの事前構築済みの統合が非常に重要です。ただし、エアギャップネットワークまたは機密ネットワークでTIBAを活用すると、完全なオフラインモードで堅牢なIDおよびアクセス管理エクスペリエンスが提供されるため、事前構築済みのSOC/NOC統合の関連性が低下します。さらに、OktaおよびTIBAのフラットファイルからIDと属性を調達および転送できる機能により、複雑な連邦政府環境におけるネットワークファブリック全体でICAMへの全体的なアプローチが可能になります。

TIBAの機能、ユースケース、および動作モードの詳細については、okta.com/resources/datasheet-how-okta-supports-missions-at-the-tactical-edge/にアクセスしてください。次のステップに進む準備ができたら、federal@okta.comでTIBAのデモをスケジュールしてください。