このブログはこちらの英語ブログの機械翻訳です。

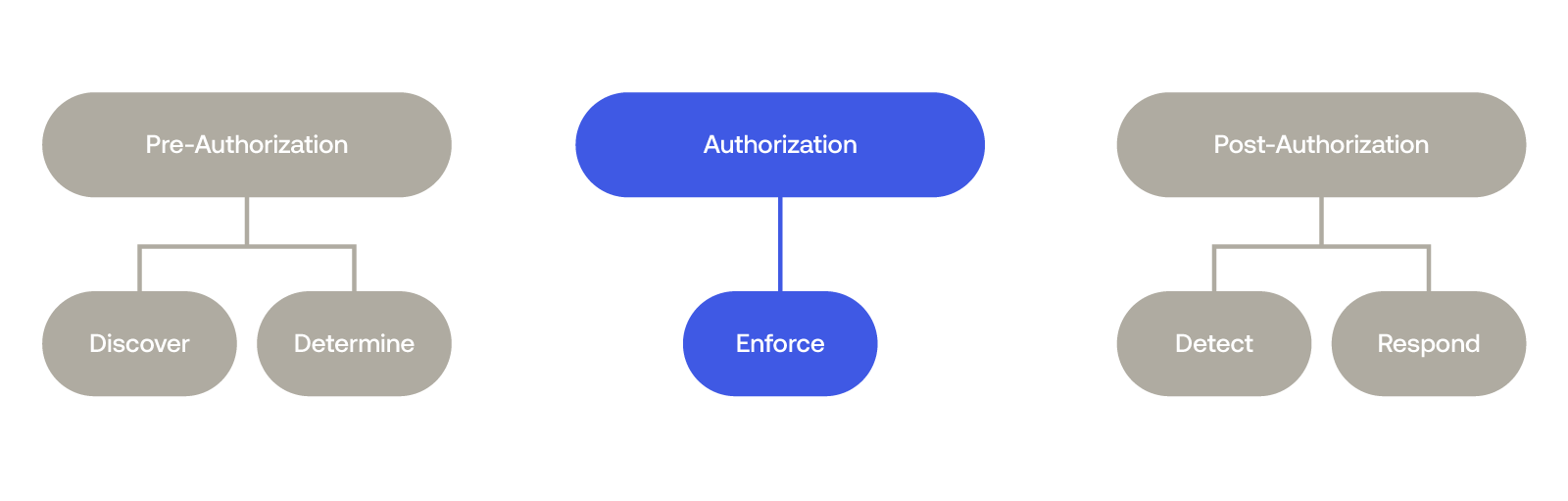

高度化する脅威の波に対して組織を可能な限り強力に防御するために、セキュリティリーダーは、認証ベースの攻撃の前、実行中、後に脅威を軽減する、IDを活用したセキュリティへのアプローチを採用する必要があります。

このアプローチの中核となるのは認証そのものであり、具体的には、すべてのデバイスとシステムにわたるフィッシング耐性認証プロトコルの強力な実施です。これはすべて、適切な人物が適切なタイミングで適切なレベルのアクセス権を持つことを保証できるアイデンティティ戦略に帰着します。

脅威の状況は、これらのプロトコルを強化する責任をより緊急に、そしてより複雑にしています。IBMによると、フィッシングは、成功した侵害の主要な初期攻撃ベクトルであり、インシデントの41%を占めています。アイデンティティは、すべての組織のリスクプロファイルの中核にあります。ベライゾンによると、2023年のデータ侵害の80%以上は、盗まれた認証情報が関与しています。

今日取り上げるのは、認証ツールと戦略です。セキュリティのリーダーは、組織が潜在的な攻撃者を阻止する能力を最大限に高めるために、これらのツールと戦略を採用する必要があります。攻撃の瞬間に、機密性の高いリソース、アプリケーション、データへの不適切なアクセスを防ぐために。

変更する理由: 統合ソリューションの必要性

アイデンティティ関連のセキュリティニーズを網羅するために、組織によっては、異なる機能に対応するために個別のポイントソリューションのネットワークを利用することがあります。たとえば、ガバナンスにはあるIDプロバイダーを、MFAには別のIDプロバイダーを、そしてSSOにはさらに別のIDプロバイダーを使用し、さらに侵害検知にも別のIDプロバイダーを使用する場合があります。

しかし、このアプローチでは、データとリソースを安全に保つというタスクに、より複雑さと運用上の摩擦が加わります。これらのレガシーソリューションに内在する分散型の権限と情報のサイロは、悪意のある者が悪用できる脆弱性の数を増やします。

Workforce Identityに対する統一的なアプローチは、ガバナンスと脅威検出を統合することでこの問題を解決し、ユーザー、リソース、デバイス全体で最小特権アクセスの適用を保証します。

現代の従業員向けのアクセス ポリシー

組織は、適切な人が適切なタイミングで適切なレベルのアクセス権を持つことを保証するために、セキュアバイデザインのアクセス制御を強制する最新の方法を必要としています。このソリューションは、従業員に主要な情報への安全な特権アクセスを許可しながら、フィッシング攻撃に対する堅牢な防御を提供する必要があります。サードパーティとの関係、パートタイム、契約、およびリモートの従業員によってますます定義される状況では、このアイデンティティソリューションには、特定のシステムおよびリソースへのターゲットを絞った安全な一時アクセスを許可する手段も含まれている必要があります。

アクセスポリシーの強力な実施は、適切な認証要素とガバナンスツールから始まります。IDへの統合されたアプローチは、セキュリティおよびITチームに以下をもたらします。

- フィッシング耐性のある認証要素は、オペレーティングシステムやデバイスを横断して、さまざまな種類の潜在的な侵害(フィッシング攻撃、セッションの盗難、不正なローカルアクティビティなど)の影響を軽減することができます。これには、多要素認証(MFA)やシングルサインオン(SSO)などの安全なオプションや、特に機密性の高いケースでは、生体認証オプションが含まれます。

- 誰かが組織に参加、退職、または異動した場合に適切なアクセス変更を保証する自動プロビジョニングおよびデプロビジョニング機能

- 機密性の高い権限と重要なインフラストラクチャに対する時間制限付きアクセス要求を実装する機能

- パスワードボールトやトランザクション型のフィッシング耐性MFA要素のような機能を備えた、共有された特権アカウントに対する最良のセキュリティプラクティスを実施するための包括的な手段

Oktaでできること

Okta Workforce Identity Cloudは、組織全体でのフィッシング耐性のある認証の実施など、IDのあらゆる側面でデジタルセキュリティ管理を統合します。

脅威保護の他の段階の詳細については、認証前に対する統合された対応に関するブログをご覧ください。また、認証後のセキュリティに関する今後のブログにご期待ください。