Sansanが語る導入事例:「Jamf × OktaでEXをシンプルに」

Appleデバイス管理システムとして広く利用されているJamfとOktaを組み合わせたソリューションをご紹介するウェビナーが2月9日に開催されました。その際に登壇された、Sansan株式会社の技術本部 コーポレートシステム部、寺園 大輔氏が語った、JamfとOktaを組み合わせたソリューションの導入事例をご紹介します。

Sansanの概要と課題

Sansan株式会社では「出会いからイノベーションを生み出す」をミッションとして掲げ、営業DXサービス「Sansan」を始め、個人向け名刺アプリ「Eight」やクラウド請求書受領サービス「BillOne」といったサービス/プロダクトを提供しています。印象的なTV CMをご記憶の方も多いでしょう。同社のコーポレートシステムは主に社内向けインフラやサービスの提供を行ない、ヘルプデスクのような役割も担う組織です。

寺園氏は、コーポレートシステム部のミッションとして「EX(Employee Experience:従業員体験)をシンプルにする」を掲げていると語ります。シンプルなUIは整理されていないUIよりも問い合わせが減少し、運用管理がシンプルであれば複雑な管理に比べてリードタイムが短縮出来るためです。「従業員がIT環境/サービスを利用する上で迷わない世界を作る」ことで、運用管理のコストや工数が削減でき、リードタイムも短縮してユーザーである従業員の体験の質も向上します。一方、会社が成長して従業員数が年々増加することに伴う課題も顕在化してきました。具体的には、入社時の貸与機器のキッティングやアカウント作成などの業務量の増加です。さらに、同社ではコロナ禍以前から働き方の多様化に取り組んでいましたが、コロナ禍以降リモートワークがさらに増えたことで、リモートユーザーに対するサポートやリモートを前提としたセキュリティ強化も必要になりました。

Oktaの選定理由

寺園氏は、コーポレートシステム部が直面していた課題を「機器の課題」と「アカウントの課題」の2種類に分類しており、大まかには機器の課題をJamf Proで、アカウントの課題をOktaで解決しました。さらに、両者が関連するゼロタッチ・プロビジョニングの実現はOktaとJamf Connectの組み合わせで解決しています。Oktaの導入に際しては、まず「入退社に伴うアカウント管理の自動化」と「リモートを前提としたアカウントのセキュリティ対策」という2つの課題の解決策となることが期待されました。同氏はOktaについて「IDaaSとして世界トップレベルのサービス」「Okta Integration Network(OIN)のアプリケーションカタログを利用することで、アプリケーションのシングルサインオン(SSO)やプロビジョニングの設定を数ステップで実現可能」「日々新しい機能がリリースされており、基盤自体も新バージョンの『Okta Identity Engine』がリリースされた」と評しています。さらに、Oktaの選定理由として同氏は「ユーザービリティ(ユーザーが迷わず利用することができるか)」「OINの豊富なアプリケーションカタログを利用した設定の容易さ(将来的に各部門などに展開する上で説明がほとんどなしでも対応できるかというポイントは重要)」「Jamf Connectとの連携に対応している(次の解決すべき課題を考えて対応サービスを選択しておく必要があった)」という3点を重視したと語りました。

Oktaによる課題解決

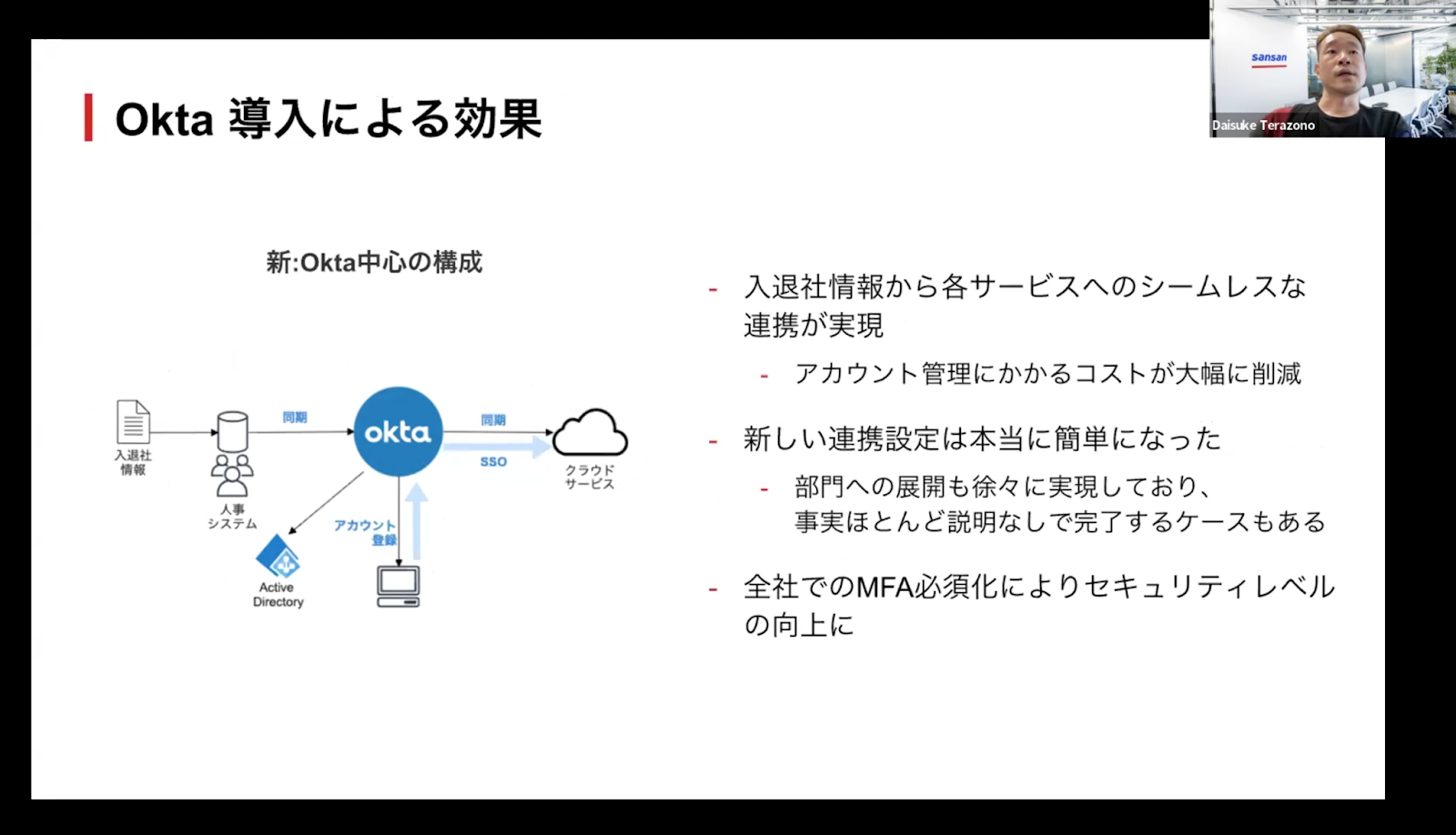

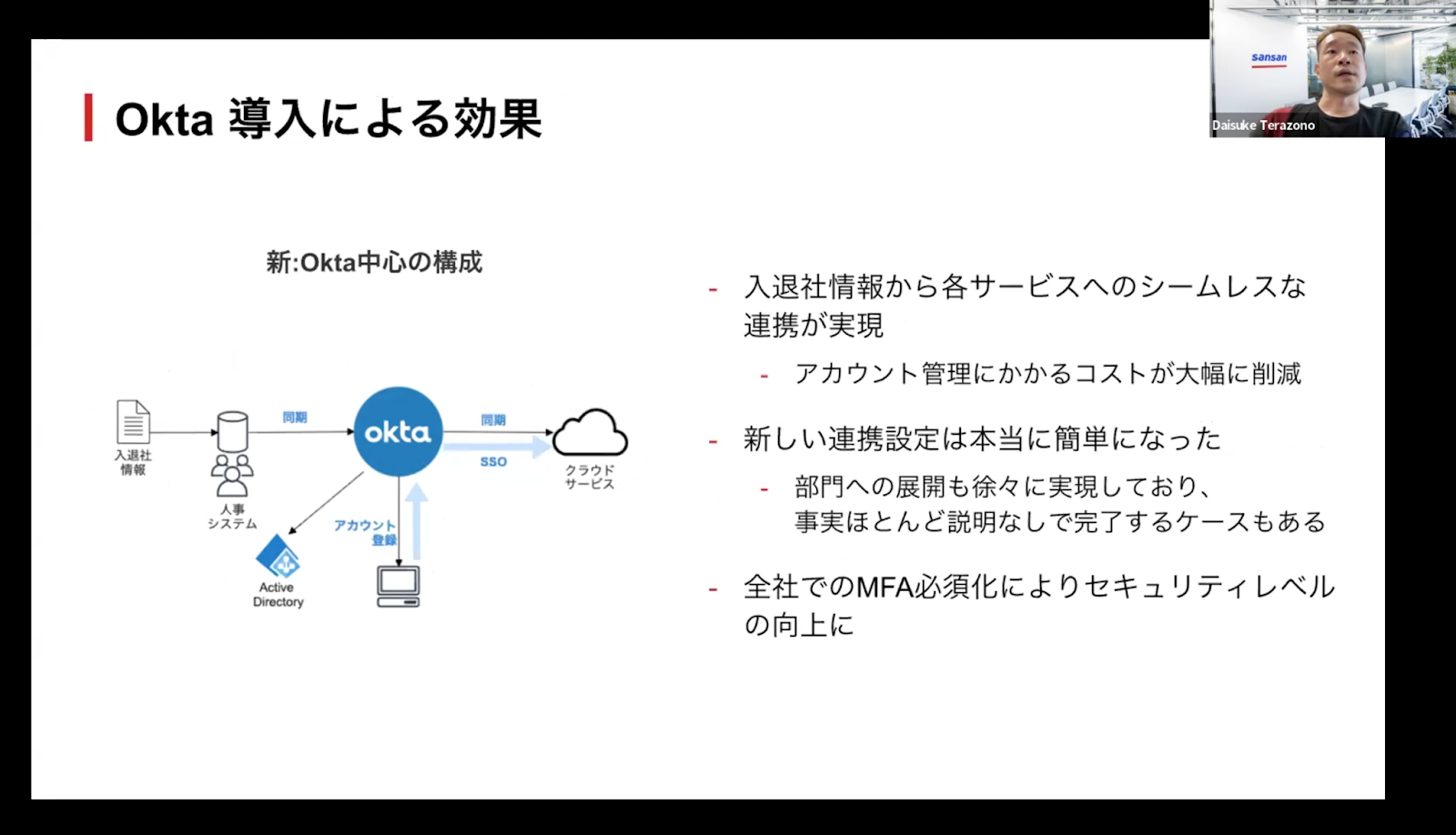

Okta導入以前の同社はMicrosoft Active Directory中心の構成となっており、「入退社などが発生すると、入退社情報を元にアカウントマスタに手動で転記を行なっていた」「一部を除いて各サービスのアカウント作成も手動で実施」「SSOのためにADFSを利用していたが、複雑な設定は困難だった」「Active Directoryだけではリモートワークに対応するのが困難だった」といった問題がありました。同氏は「そこで考えたのが、Oktaを中心として構成し直すということだった」と振り返りました。

導入されたOktaのライセンスは、Single Sign-On/Adaptive MFA/Universal Directory/Lifecycle Managementとなります。入退社情報から人事システムへの登録はもう既に行なわれていたので、そこからOktaと連携させるようにし、さらに各クラウドサービスのアカウントをOktaのプロビジョニングで同期させることで入退社情報から各サービスまでのシームレスな連携が実現しました。これにより、「アカウント管理に要するコストが大幅に削減された」と評価されています。また、OINでサポートされているサービスとの連携設定が極めて容易な点も高く評価されており、「現時点ではまだ一部ではあるものの部門への展開も徐々に実現しており、実際にほとんど説明なしに連携設定が部門側で完了したというケースもあった」そうです。

また、セキュリティ面では「Okta導入を機に全社で多要素認証(MFA)を必須化した」そうです。なお、同社ではMFAのAdaptive機能を使っている点もポイントです。リモート環境のセキュリティレベルも向上し、当初目標としていた課題解決が達成されたといいます。

OktaとJamf Connectの連携

同社ではまずJamf Pro、次いでOktaを導入し、最後にJamf Connectが導入されました。Jamf Proの導入で機器の課題の多くは解決されましたが、一部未解決になっていた課題もありました。それは、「キッティング時間の短縮」「リモートで発生する不具合に対する対策」「機器アカウントとのアカウント共通化」の3点です。これらは、「MacのローカルアカウントとIDaaSを連携できるアプリケーション」であるJamf ConnectとOktaを併用することで最終的に解決されました。従来のJamf Proによる解決では、入社者に渡したMac端末を利用開始する際に、ディスク暗号化機能であるFileVaultの設定の都合上管理側/ユーザー側の双方で作業が必要となっていましたが、Jamf Connectを導入したことで未セットアップ状態のMac端末をユーザーに貸与し、ユーザーが電源をオンにするとJamf Connectのログイン画面がOktaと連携しており、Oktaのアカウントでログインすることで端末上のローカルアカウントの作成が行なわれ、各種初期設定が自動的に実行されるようになりました。管理側の視点では、初期化済みの未セットアップ端末をユーザーに渡すだけでよく、完全なゼロタッチキッティングが実現できました。

また、運用管理上制約があったモバイルアカウントの利用をやめてOktaと連携したローカルアカウントに移行し、さらにアカウントとパスワードの同期も実現した結果、リモート環境で問題が発生した際の対応も可能になったほか、ユーザーが管理すべき重要情報も集約されて利便性が向上しました。

今後の展望として同氏はゼロトラストセキュリティをさらに進化させていくことを計画していると語りました。現在はデバイス認証への対応を計画中で、Okta Device Trustの導入を検討中だそうです。

Macを業務用端末として運用する際にはWindows端末とはまた異なるシステムサポートが必要となりますが、Oktaでは豊富なシステムやアプリケーションとの連携が実現されているため、ベストオブブリードの環境で最善の結果を得ることができます。OktaとJamfの連携は、Mac端末を運用するユーザー企業に取っては極めて価値の高いソリューションとなるのではないでしょうか。