Künstliche Intelligenz (KI), insbesondere generative KI (GenAI), trägt dazu bei, Revolutionen in verschiedenen Branchen anzustoßen. Leider gehören Cyberkriminelle zu den ersten und aggressivsten Anwendern dieser Technologie. Das exponentielle Wachstum der GenAI-Fähigkeiten hat sich als unwiderstehlich erwiesen und ermöglicht es selbst unerfahrenen Kriminellen, Account Takeover-Aktivitäten schneller und effektiver als je zuvor durchzuführen. Laut dem Voice of SecOps-Bericht von Deep Instinct haben 75 % der Sicherheitsexperten in den letzten 12 Monaten eine Zunahme der Angriffe festgestellt, wobei 85 % diesen Anstieg auf böswillige Akteure zurückführen, die generative KI einsetzen.

In dieser dynamischen und sich schnell verändernden Sicherheitslandschaft sind kleine und mittlere Unternehmen (KMU) besonders gefährdet. In unserem Whitepaper State of Secure Identity aus dem Jahr 2023 haben wir festgestellt, dass KMU ähnlich hohe Raten an betrügerischen Registrierungen und Credential-Stuffing-Versuchen wie Unternehmen auf Enterprise-Niveau aufwiesen (ohne die Personalressourcen auf Enterprise-Niveau, die für dieses Problem zur Verfügung stehen). Insbesondere kleine Unternehmen waren mit deutlich höheren Raten an Multi-Faktor-Authentifizierungs-(MFA-)Umgehungsversuchen konfrontiert als andere Unternehmensgrößen – 20 % aller MFA-Ereignisse waren Umgehungsversuche, verglichen mit rund 9 % bei Groß- und mittelständischen Unternehmen. Das summiert sich.

Dieser Blogbeitrag soll die GenAI-verbesserten Account-Takeover-Bedrohungen beleuchten, denen KMUs ausgesetzt sind, und gleichzeitig praktische Einblicke zur Verbesserung der Cybersicherheitsmaßnahmen geben.

Warum KMUs ein idealer Angriffspunkt für Kontoübernahmeversuche sind

KMU standen schon immer im Fadenkreuz, wenn es um Cyberbedrohungen geht. Obwohl die Unternehmensgröße eine immer geringere Rolle spielt, wenn es um verfügbare Technologien und Infrastruktur geht, wurden laut dem Verizon Data Breach Investigations Report 2023 Unternehmen mit weniger als 1.000 Mitarbeitern immer noch häufiger angegriffen als andere. Tatsächlich meldeten 69,9 % der befragten KMU Sicherheitsvorfälle gegenüber 49,6 % der größeren Unternehmen. KMU wiesen auch geringfügig höhere Raten an kompromittierten Daten bei einem Angriff auf, wobei 38 % der Vorfälle zu durchgesickerten Daten führten, verglichen mit 22 % bei größeren Unternehmen. Nur etwa ein Drittel der KMU beschäftigt einen dedizierten Cybersecurity-Spezialisten.

Die wichtigsten Account-Takeover-Bedrohungen für KMUs

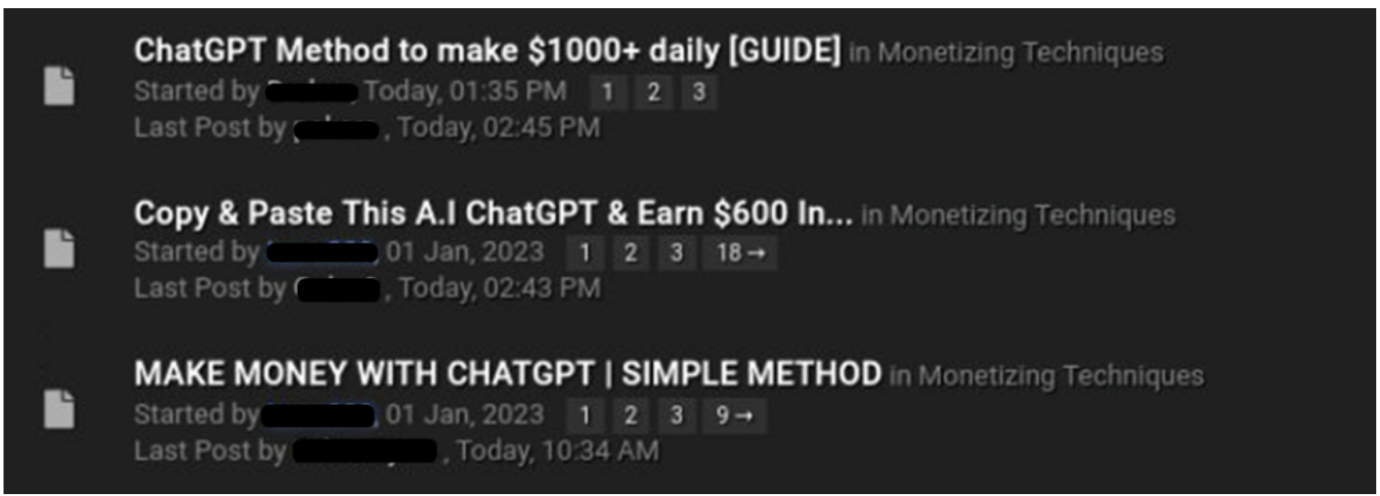

Relative Anfänger können öffentlich zugängliche Large Language Models (LLMs) verwenden, um schneller und effektiver als ohne GenAI bösartige Tools und Malware-Skripte zu erstellen und zu skalieren.

Mehrere Threads in einem Untergrundforum darüber, wie man ChatGPT für betrügerische Aktivitäten einsetzt. Bildquelle: Chris Fernando, Security Review, "ChatGPT is Being Used for Cyber Attacks," 2023.

Man kann den perfekten Sturm erkennen, dem KMUs bei der Abwehr von schnell entwickelten Sicherheitsbedrohungen wie gezielten, personalisierten Phishing-Angriffen (Spear-Phishing) oder Voice Cloning ausgesetzt sind, das Social Engineering immer ausgefeilter macht. Bots, die für Angriffe in automatisiertem oder Massstab verwendet werden, können in mehrfacher Hinsicht eine Plage sein, einschliesslich gefälschter Anmeldungen, Denial-of-Service-Angriffe (DDoS), automatisierter Brute-Force-Angriffe und der Überschwemmung von Benutzern mit Betrug und Spam. KI-gesteuerte Bots klingen nach einem IT-Albtraum, aber es gibt auch gute Nachrichten: Die Bot-Erkennungstechnologie, die durch Machine Learning (ML) unterstützt wird, ist deutlich besser darin, Bot-Angriffe zu reduzieren.

Es ist möglich, die Sicherheit auch bei begrenzten Ressourcen zu verbessern. Indem Sie die häufigsten Bedrohungen identifizieren, können Sie besser entscheiden, worauf Sie Ihre Bemühungen konzentrieren sollten, wenn Sie Ihre Sicherheitslage gegen GenAI-Bedrohungen stärken.

Phishing-Angriffe

GenAI-Tools können missbraucht werden, um überzeugende, professionell aussehende Phishing-E-Mails in Sekundenschnelle zu erstellen – nicht nur Phishing, sondern unheimlich menschenähnliches Spear-Phishing, das speziell auf das individuelle Ziel zugeschnitten und angepasst ist. Angreifer können mithilfe von GenAI glaubwürdig wirkende Profile erstellen, um fotorealistisch aussehende Porträts zu erstellen oder naturalistisch menschliche Sprache schnell zu imitieren. Bösartige Akteure können GenAI-Tools potenziell auch verwenden, um die Stimme einer Person zu replizieren, wodurch sie wichtige vertrauenswürdige Mitarbeiter wie leitende Angestellte oder Assistenten der Geschäftsleitung bei der Durchführung von Voice-Phishing (Vishing) und Social-Engineering-Angriffen imitieren können.

Trial-and-Error-Logins haben sich weit über Angreifer hinaus entwickelt, die zufällig Benutzernamen und Passwörter erraten. Keine Kombination aus Benutzername/Passwort ist zu 100 % unknackbar: Bei genügend Zeit können böswillige Akteure irgendwann jede Kombination knacken. Früher beinhalteten ausgeklügelte Cyberangriffe Tools, um die Dinge zu beschleunigen. Mit KI sind diese Arten von Angriffen noch ausgefeilter.

Credential Stuffing ist eine beliebte Art von Brute-Force-Angriff, bei dem automatisch kompromittierte Kombinationen aus Benutzernamen und Passwörtern injiziert werden, um sich unbefugt Zugriff auf Benutzerkonten zu verschaffen. Verletzungen von Anmeldedaten und schlechte Passwortrichtlinien ermöglichen es Angreifern, sich mithilfe zuvor kompromittierter Passwörter Zugriff auf Konten zu verschaffen.

Must-haves für die Sicherheit von KMUs

Das Verständnis der sich verändernden Technologielandschaft kann Unternehmen in die Lage versetzen, aufkommende Bedrohungen zu bewältigen. Wenn Sie wissen, wie böswillige Akteure KI einsetzen, können Sie intelligentere Investitionen tätigen und Ihre Sicherheitslage dort verbessern, wo Sie es am meisten benötigen. Bevor wir auf spezifische Sicherheitstools eingehen, die auf KI abzielen, erfahren Sie hier, wie Sie unabhängig von der Bedrohung sicherer bleiben können.

Software aktuell halten

Nicht gepatchte Software ist eine der häufigsten ungesunden Sicherheitspraktiken, und so beginnen viele Datenschutzverletzungen. Lassen Sie sich nicht von Angreifern in einer ungepatchten Schwachstelle treffen.

Implementieren Sie MFA und Phishing-resistente Authentifizierung

Wenn Sie unseren SMB-Blogbeitrag über MFA gelesen haben, haben Sie diesen Tipp wahrscheinlich erwartet. Holen Sie sich eine solide, Phishing-resistente Multi-Faktor-Authentifizierung (MFA), und scheuen Sie sich nicht, Ihre Authentifizierungsrichtlinien zu verschärfen: Blockieren Sie Anmeldungen von ungewöhnlichen Standorten, Tor-Exit-Nodes (dem Darknet), öffentlichen VPNs und Netzwerk-Anonymisierern sowie Geräten ohne Zusicherung.

Aufklären

Bedenken Sie, dass eine angemessene Schulung zur Erkennung von KI-gestützten Bedrohungen jeden Benutzer zu einem potenziellen Security First Responder machen kann. Vermitteln Sie Mitarbeitern und Endbenutzern Wissen und Beispiele dafür, wie Angriffe zunehmend personalisiert und ausgefeilt werden. Führen Sie Schulungen zu Arten von Bedrohungen, dem Erkennen häufiger Warnsignale und dem Melden verdächtiger Aktivitäten durch – besser ein falscher Alarm als eine nicht gemeldete Verletzung.

Überwachen Sie Ihre Sicherheitsvorgänge und Ihre Sicherheitslage.

Wie können Sie Ihre Sicherheitslage überwachen, wenn Sie sie nicht verfolgen? Bewerten und überwachen Sie Ihre Systemkonfiguration und -richtlinien, um Ihre Risikostufen und Sanierungsanforderungen zu verfolgen. Funktionen wie Okta Insights können Daten nutzen, um Ihre Risikostufen kontinuierlich zu überprüfen und sich vor Identitätsangriffen zu schützen, Endbenutzern eine einfache Möglichkeit bieten, verdächtige Aktivitäten zu melden, und Möglichkeiten zur Stärkung Ihrer Sicherheitslage empfehlen. Okta Identity Threat Protection erweitert die kontinuierliche Risikobewertung, Überwachung und Behebung auf alle Ihre kritischen Systeme.

Angriffsschutz

Einige Technologien, die vor KI sch tzen, k önnen auch Ihre Sicherheit gegen traditionellere Bedrohungen verbessern. Was auch immer passiert, Sie steigern den Wert Ihres Unternehmens und sichern Ihre Daten mit einfachen Tools.

- Bot Detection

- Für Customer Identity: Bot Detection hilft Ihnen, Menschen von Bots zu unterscheiden. Konfigurieren Sie die Bot Detection-Stufen einfach basierend auf der Risikobereitschaft und den Geschäftsanforderungen Ihres Unternehmens, um einen CAPTCHA-Schritt bei der Anmeldung auszulösen, um Bot- und Skript-Traffic zu eliminieren.

- Brute-Force-Erkennung

- Mit Workforce Identity nimmt GenAI die schwere Arbeit von Trial-and-Error-Anmeldeversuchen ab. Schützen Sie sich vor Password-Spraying-, Credential-Stuffing- und Brute-Force-Angriffen mit einem ML-basierten Modell, das Organisationen unter Angriff optimal erkennt und bösartige IPs mit ThreatInsight kennzeichnet.

- Automatisierung zur Sicherstellung der Konsistenz und zur Reduzierung von Fehlern

- Menschliche Fehler passieren. Durch den Ersatz der Notwendigkeit manueller Prozesse können Sie auch das Risiko von Fehlern reduzieren, die mit dem manuellen Identity-Management verbunden sind. Garantierte automatische Deprovisionierung für Workforce oder automatisierte Bedrohungsalarme über Systeme und isolierte Daten für Customer Identity sind nur einige Möglichkeiten.

- Phishing-resistente MFA (Multi-Faktor-Authentifizierung)

- Während die Einführung von MFA für die Risikominderung unerlässlich ist, sind nicht alle Formen von MFA gleich sicher. MFA ist offiziell phishing-resistent, wenn es Versuchen entgegenwirken kann, den Authentifizierungsprozess zu umgehen, im Allgemeinen (aber nicht ausschließlich) durch Phishing. Bei Okta setzen wir uns für Fastpass ein, das kryptografisch sicheren Zugriff über Geräte, Browser und Anwendungen hinweg ermöglicht und gleichzeitig die Anmeldung für den Endbenutzer vereinfacht. Für Customer Identity haben wir auch KI-basiertes Adaptive MFA.

- Sicherheitsrichtlinien, die Netzwerk, Zugriffsmuster, Standort und Gerät überprüfen

- Wenn die Technologie vorhanden ist, ist der zweite Schritt, bei der Festlegung von Sicherheitsrichtlinien nicht zimperlich zu sein. Blockieren Sie Anmeldungen aus bestimmten geografischen Gebieten, dem Darknet (Tor-Exit-Nodes) und Geräten ohne Sicherheit.

Nutzen Sie KI mit Okta

Wir verwenden KI schon seit einiger Zeit in unserer Technologie bei Okta. Es stellt sich heraus, dass Identity gut für die Anwendung von GenAI geeignet ist. Unsere KI-gestützte Bot Detection verwendet beispielsweise maschinelles Lernen, um bösartige Bot-Angriffe um 79 % zu reduzieren, mit minimalen negativen Auswirkungen auf den legitimen Endbenutzer. Die GenAI-Welle mag einschüchternd wirken, aber mit den richtigen Werkzeugen können Sie ihr wie ein Profi begegnen.

Hoffentlich verstehen Sie nun besser, wie Sie Ihr Unternehmen auf den Erfolg bei der Abwehr immer ausgefeilterer Cyberangriffe vorbereiten können. Neugierig, mehr zu erfahren oder bereit, jetzt eine Veränderung vorzunehmen? Sehen Sie sich unsere anderen Ressourcen an oder klicken Sie hier, um mit einem Vertriebsspezialisten zu sprechen.

Weiterführende Literatur:

Okta & KI: Wie künstliche Intelligenz Identity and Access Management neu gestaltet