Da Unternehmen zunehmend Cloud-basierte Infrastruktur und Anwendungen einführen, hat sich die Identität zu einer kritischen Ebene für den Schutz von Systemen und Daten entwickelt. Die Plattform von Okta bietet Sicherheitsteams die Tools, die sie benötigen, um den Zugriff in jeder Phase der Benutzerreise zu sichern: vor, während und nach der Authentifizierung.

Funktionen wie Identity Security Posture Management und Identity Threat Protection ermöglichen die kontinuierliche Bewertung und Reduzierung von Zugriffsrisiken. Dies trägt dazu bei, dass nur vertrauenswürdige Benutzer, einschliesslich nicht-menschlicher Identitäten, auf sensible Ressourcen zugreifen können.

Okta geht weit über SSO und MFA hinaus. Es verwebt zentrale Identitätsfunktionen in eine einheitliche Sicherheitsschicht, die orchestriert, integriert und für jede Umgebung entwickelt wurde.

Okta Identity Security Posture Management

Vor Beginn der Authentifizierung müssen Unternehmen ein kontinuierliches Sicherheitsmodell und ein Zugriffsverwaltungsmodell implementieren, um sicherzustellen, dass nur die richtigen Identitäten autorisiert und aktiv sind.

Okta Identity Security Posture Management hilft bei der Sichtbarkeit, Verwaltung und Behebung von Identitätsproblemen. Dies bietet einen zentralen Anlaufpunkt für die Identifizierung und Priorisierung von Identitätsrisiken. Darüber hinaus zeigen die Kontextualisierungsfunktionen Benutzerkonten zusammen mit ihren erforderlichen Berechtigungen, Aktivitäten und Phasen im Mitarbeiterlebenszyklus, um Bedrohungen zu mindern und die Einhaltung von Vorschriften zu unterstützen.

Die Identity Graph Engine von Identity Security Posture Management verbindet sich mit einer Vielzahl von Identitätsdaten, durchbricht die Silos und schafft kontextreiche Transparenz. Dies ermöglicht es Sicherheitsteams, Entscheidungen zu treffen, die ihre allgemeine Identity Security Posture verbessern.

Da Unternehmen Multi-Cloud- und SaaS-Umgebungen nutzen, haben Sicherheitsteams oft Schwierigkeiten, die Übersicht und Kontrolle über ihre Identitätslandschaft und ihre Identitätssicherheitslage zu behalten.

Neue Herausforderungen führen zu einer vergrößerten Angriffsfläche und einer höheren Anfälligkeit für Sicherheitsverletzungen.

Fragmentierte Identitätsdaten über mehrere Systeme hinweg schaffen blinde Flecken, die es erschweren, potenzielle Risiken zu erkennen und zu mindern.

Die Verbreitung ruhender Konten und/oder die Versäumung, Konten zu deaktivieren, trägt zu potenziellen Schwachstellen bei.

Moderne IAM-Lösungen bieten effektive Tools wie MFA und Compliance-Frameworks zum Schutz des Zugriffs, aber die Kunden haben nicht das Vertrauen, dass diese richtig eingesetzt werden.

Identity Security Posture Management ermöglicht es Unternehmen, eine proaktive Haltung einzunehmen, um ihre Identity-Angriffsflächen zu reduzieren, und begegnet diesen Herausforderungen durch:

Eine zentrale Ansicht der Identity-Security-Haltung über ihr gesamtes Ökosystem hinweg

Ein proaktiver Ansatz zur Erkennung von Schwachstellen, Fehlkonfigurationen und Richtlinienverstößen

Ein schneller Weg zur Priorisierung und Lösung der kritischsten Probleme der Identitätssicherheit, wie z. B. inkonsistente MFA-Durchsetzung oder übermässige privilegierte Zugriffe.

Okta Identity Security Posture Management hilft Kunden, unternehmenskritische Assets und Kundendaten in Bezug auf wichtige Aspekte der Angriffsfläche zu schützen. Das folgende Diagramm stellt die wichtigsten Aspekte dar, die den NIST-Veröffentlichungen zugeordnet sind.

Aber Identity Security Posture Management hört nicht bei der Identifizierung von Problemen auf. Mit den kombinierten Unified Okta-Plattformfunktionen kann Okta diese automatisch beheben.

Okta Identity Governance

Okta Identity Governance stärkt die Post-Authentication-Haltung mit robusten Access Governance Kontrollen. Es ermöglicht:

Geringstmögliche Berechtigung durch Zuweisung nur dessen, was notwendig ist, wenn es benötigt wird

Just-in-Time (JIT) Zugriff durch automatisierte Provisionierungs-Workflows

Kontinuierliche Zugriffsüberprüfung aller Berechtigungen, um stehende Berechtigungen zu identifizieren und zu beheben

Richtlinienbasierte Deaktivierung zur Verhinderung verwaister oder veralteter Konten

Zusammen sorgen Identity Security Posture Management und OIG dafür, dass der Zugriff eng begrenzt, kontinuierlich verwaltet und risikobewusst ist – noch bevor sich ein Benutzer authentifizieren möchte.

Okta authentication

Das folgende Diagramm zeigt, wie die Okta-Plattform Defense in Depth in jeder Phase des Zugriffs bietet – vor, während und nach der Authentifizierung. Sehen wir uns genauer an, wie die einzelnen Schichten funktionieren.

Vor der Authentifizierung: Stärkung der Abwehr von Anfang an

Die Sicherheitsreise beginnt, bevor ein Benutzer überhaupt versucht, sich zu authentifizieren. In der Pre-Authentifizierung wendet Okta Netzwerkebenenprüfungen an, um verdächtige Aktivitäten frühzeitig zu blockieren und sicherzustellen, dass nur legitime Benutzer den Authentifizierungsprozess starten können.

So funktioniert es.

Edge Router

Auf dieser Ebene erzwingt Okta Ratenbegrenzungen und bietet integrierten Schutz vor Distributed Denial of Service (DDoS)-Angriffen. Nachfolgend finden Sie eine Aufschlüsselung, wie die Plattform vor DDoS-Bedrohungen schützt.

Okta setzt fortschrittliche Techniken ein, um DDoS-Angriffe zu mindern.

AWS Shield Advanced Integration: Okta nutzt AWS Shield Advanced für eine umfassende DDoS-Erkennung und -Schutz, die Infrastruktur- und Anwendungsschichtangriffe, einschliesslich HTTP-Floods, abdeckt.

AWS WAF für verbesserte Filterung: Okta verwendet AWS WAF für die automatische Filterung basierend auf IP-Adressen, geografischer Blockierung und HTTP-Header-Informationen.

Mehrstufiger Schutz für Kunden: Okta hat auf Zell-/Kunden-Ebene diverse weitere Schutzmaßnahmen implementiert, darunter:

Dedizierte Okta-Zellen, um die Auswirkungen von DDoS-Angriffen zu minimieren

Filterung eingehender URL-Requests auf Web-Proxy-Level

Bandbreitenbegrenzungen, um DoS durch Beschränkung der Ressourcen vorzubeugen

Lockout-Erkennung aufgrund unbekannter Geräte

Rate Limiting: Okta-APIs unterliegen Ratenbeschränkungen, um den Dienst zusätzlich vor Bot-Angriffen zu schützen. Diese Ratenbeschränkungen werden für jeden Client, jeden API-Endpunkt und jede Organisationsebene durchgesetzt.

Zulassungs-/Sperrliste

Okta unterstützt mehr als 19.000 Kunden und sichert jeden Monat zig Milliarden Logins. Dadurch erhält Okta einen umfassenden Einblick in identitätsbasierte Bedrohungen in verschiedenen Branchen und Umgebungen. Um den Schutz zu verbessern, überwacht die Plattform kontinuierlich ihre globale Angriffsfläche und verwendet anonymisierte Signale, um Erkennungsmodelle zu verbessern. Diese Erkenntnisse stärken den Defense-in-Depth-Ansatz von Okta, ohne die Kundendaten oder die Privatsphäre zu gefährden.

Eines der wichtigsten Werkzeuge in dieser Strategie ist die dynamische Allow-/Block-Liste, die eine zusätzliche Schutzebene für alle Kunden bietet. Durch die Erkennung von Bedrohungen in Echtzeit und die entsprechende Anpassung der Sicherheitsprotokolle trägt Okta zu einer proaktiven Abwehr gegen eine Vielzahl von Cyberbedrohungen bei, darunter Credential Stuffing, Phishing und Brute-Force-Angriffe. Dieser kollektive Sicherheitsrahmen verstärkt den Schutz jedes Okta-Kunden.

Okta ThreatInsight

Okta ThreatInsight analysiert Muster in der Anmeldeaktivität auf der gesamten Plattform, um potenziell schädliche IP-Adressen zu identifizieren und credential-basierte Angriffe zu verhindern. Dieser Schutz basiert auf anonymisierten Signalen und wurde entwickelt, um die Abwehr zu stärken, ohne Kundendaten preiszugeben.

Beispiele für Bedrohungen, bei deren Erkennung und Abwehr es hilft

Password Spraying

Credential Stuffing

Kryptografische Brute-Force-Angriffe

Da ThreatInsight den Ursprung von Anmeldeversuchen über Okta-Endpunkte hinweg auswertet, trägt es dazu bei, eine Sicherheitsgrundlage zu schaffen, von der alle Kunden profitieren.

Netzwerkrichtlinien auf Organisationsebene

Eine Netzwerkzone ist eine konfigurierbare Grenze, die ein Kunde verwenden kann, um den Zugriff auf Computer und Geräte in Ihrer Organisation basierend auf der IP-Adresse, die den Zugriff anfordert, zu gewähren oder einzuschränken. Sie können eine Netzwerkzone definieren, indem Sie eine oder mehrere einzelne IP-Adressen, IP-Adressbereiche oder geografische Standorte angeben.

Nachdem Sie eine oder mehrere Netzwerkzonen definiert haben, können Sie diese in Okta-Anmelderichtlinien, App-Anmelderichtlinien, VPN-Benachrichtigungen und Routingregeln verwenden, um Entscheidungen vor der Authentifizierung zu treffen. Beispielsweise blockiert das Erstellen einer Sperrliste automatisch den Zugriff von bestimmten IP-Adressen oder geografischen Standorten.

Während der Authentifizierung: Richtlinien auf Organisationsebene während der Authentifizierung basieren auf dem Kontext

Das obige Diagramm ist ein Referenzdiagramm, das von den Modellen von CISA und NIST beeinflusst wird. Sehen wir uns nun ein Referenzdiagramm an, das die ZTA durch die Linse der identitätsgestützten Sicherheit darstellt. Auf hoher Ebene wollen wir den Zugriff von den Assets auf der linken Seite auf die Ressourcen auf der rechten Seite kontrollieren, und wir wollen, dass dieser Zugriff von den Fähigkeiten auf der Unterseite untermauert wird.

Diese Architektur spiegelt die Säulen des CISA-Reifegradmodells wider: Identität, Geräte, Netzwerke, Anwendungen und Daten. Automatisierung, Orchestrierung, Transparenz und Analytik erstrecken sich über alle fünf Bereiche.

Da Okta als Identity Control Plane dient, können Sicherheitsteams Signale von Identity-Objekten und -Geräten nutzen, während diese sich durch das Netzwerk bewegen. Wir werden im nächsten Abschnitt untersuchen, wie das funktioniert, wo wir zwei Hauptrichtlinien innerhalb von Okta während der Authentifizierungsphase überprüfen.

Globale Sitzungsrichtlinien

Globale Sitzungsrichtlinien liefern den Kontext, den Okta benötigt, um den nächsten Schritt im Authentifizierungsablauf zu bestimmen. Sobald ein Benutzer identifiziert wurde, bewerten diese Richtlinien mehrere Signale – wie Gerät, Netzwerk, Benutzerverhalten, Risikostufe und die Ressource, auf die zugegriffen wird –, um zu entscheiden, welche Maßnahme zu ergreifen ist.

Zu den Aktionen können das Gewähren des Zugriffs, die Aufforderung zu einer Challenge oder das Festlegen der Zeit bis zur nächsten Aufforderung gehören. Verhaltensweisen wie die Anmeldegeschwindigkeit, die Nutzung neuer Geräte oder eine unerwartete Geolokalisierung werden in dieser Phase ebenfalls bewertet.

Sie können globale Sitzungsrichtlinien konfigurieren, um alle von Ihrer Umgebung unterstützten Faktoren anzufordern. Primäre und sekundäre Faktorbedingungen in der Richtlinienregel bestimmen, welche Authentifizierungsschritte ausgelöst werden.

Alle Organisationen haben eine globale Standardsitzungsrichtlinie, die für alle Benutzer gilt. Richtlinien lassen sich kategorisieren, indem Benutzer basierend auf ihrem Zugriff oder dem Ort, von dem aus sie zugreifen, von hohen zu niedrigen Ebenen gruppiert werden, z. B. ein vertrauenswürdiges vs. ein nicht vertrauenswürdiges Netzwerk.

Um Zugriffsentscheidungen weiter zu verstärken, erzwingt die globale Sitzungsrichtlinie das in der Authentifizierungsrichtlinie definierte Sicherheitsniveau für die spezifische Ressource, auf die zugegriffen wird. Dies stellt sicher, dass Benutzer die erforderlichen Authentifizierungsstandards basierend auf der Sensibilität der Ressource erfüllen.

Die globale Sitzungsrichtlinie steuert auch das globale Sitzungsmanagement von Okta. Okta unterstützt CAPTCHA-Dienste, um die Sicherheit der Organisation zu erhöhen und automatisierte Anmeldeversuche zu verhindern. Sie können einen von zwei Anbietern integrieren: hCaptcha oder reCAPTCHA v2.

Die von Okta unterstützten Vendor-Implementierungen sind beide unsichtbar. Sie führen jeweils im Hintergrund eine Risikoanalyse-Software während der Benutzeranmeldung aus, um die Wahrscheinlichkeit zu bestimmen, dass der Benutzer ein Bot ist. Diese Risikoanalyse basiert auf den Einstellungen, die Sie bei Ihrem gewählten Anbieter konfigurieren.

Anwendungsauthentifizierungsrichtlinien

Authentifizierungsrichtlinien erzwingen die Faktoranforderungen, wenn sich Benutzer bei Apps anmelden oder bestimmte Aktionen ausführen. Während diese Richtlinien einige Bedingungen mit globalen Sitzungsrichtlinien gemeinsam haben, dienen sie unterschiedlichen Zwecken. Benutzer, die über die globale Sitzungsrichtlinie Zugriff auf Okta erhalten, haben nicht automatisch Zugriff auf ihre Apps.

Sie können eine eindeutige Richtlinie für jede App in Ihrer Organisation erstellen oder einige wenige Richtlinien erstellen, die für mehrere Apps freigegeben werden können. Darüber hinaus bietet Okta voreingestellte Richtlinien für Apps mit standardmäßigen Anmeldeanforderungen. Wenn Sie die Anmeldeanforderungen einer App später ändern müssen, können Sie ihre Richtlinie einfach ändern oder zu einer anderen wechseln.

Anwendungsauthentifizierungsrichtlinien basieren auf verschiedenen Kontexten innerhalb von Okta. Lassen Sie uns in jeden Abschnitt unten eintauchen.

Okta Adaptive MFA

Da sich Benutzer- und Risikolevel kontinuierlich weiterentwickeln, sollte sich Ihre Sicherheit entsprechend anpassen. Okta Adaptive MFA ermöglicht dynamische Richtlinienänderungen und Step-up-Authentifizierung als Reaktion auf Änderungen im Benutzerverhalten, Gerätekontext, Standort und anderen Faktoren. Adaptive MFA unterstützt Erkennungs- und Authentifizierungsherausforderungen für risikoreichere Situationen wie:

- Verwendung schwacher oder kompromittierter Passwörter

- Proxy-Nutzung

- Geografische Standort- oder Zonenänderungen

- Brute-Force- und Denial-of-Service-Angriffe

- Verwendung neuer oder nicht vertrauenswürdiger Geräte

- Indikatoren für anomales Verhalten

Okta unterstützt eine breite Palette von Multi-Faktor-Authentifizierungsmethoden (MFA), die auf die NIST-Sicherheitsstufen abgestimmt sind. Dazu gehören Besitzfaktoren, biometrische Kombinationen, Wissensfaktoren und gemischte Ansätze. Die folgende Tabelle kategorisiert die einzelnen Faktoren nach Typ.

Merkmale von Authentifizierungsfaktoren

Authentifizierungsfaktoren lassen sich anhand ihrer Methodeneigenschaften kategorisieren:

Gerätegebunden: an ein bestimmtes Gerät gebunden

Hardwaregeschützt: erfordert ein physisches Gerät zur Authentifizierung

Phishing-resistent: Verhindert die Weitergabe von Authentifizierungsdaten und schützt Benutzer vor Phishing-Angriffen. Weitere Informationen finden Sie unter Phishing-resistente Authentifizierung und den Phishing-Resistance-Lösungen von Okta.

Benutzerpräsenz: menschliche Interaktion erforderlich.

Benutzerverifizierung: Bestätigung der Identität der authentifizierenden Person.

Okta FastPass ist ein Phishing-resistenter, passwortloser Authentifikator, der einen sicheren Zugriff auf Okta-geschützte Apps gewährleistet. Als lokal auf einem Gerät installierter Okta Verify-Client fungiert Okta FastPass als gerätegebundener Authentifikator, der kontinuierlich auf potenzielle Bedrohungen überwacht. Es bestimmt, ob ein Gerät verwaltet oder nicht verwaltet ist, basierend auf der Gerätevalidierung durch die Device Assurance- und Device Trust-Funktionen.

FastPass kann auch Richtlinien zur Gerätehygiene für nicht verwaltete Geräte durchsetzen, um einen sicheren Zugriff auf Unternehmensanwendungen zu gewährleisten. Darüber hinaus lässt es sich in Endpoint Detection and Response (EDR)-Signale integrieren, sammelt und sendet diese an Okta zur Auswertung während des Anmeldevorgangs.

Die kontextbezogenen Zugriffsverwaltungslösungen von Okta Device Trust ermöglichen es Unternehmen, sensible Unternehmensressourcen zu schützen, indem sie den Zugriff nur von vertrauenswürdigen, verwalteten Geräten aus gestatten. Mit dem Verschwinden traditioneller Unternehmensgrenzen greifen Benutzer jetzt von verschiedenen Clients, Plattformen und Browsern auf Anwendungen zu.

Als Teil des Zero-Trust-Sicherheitsmodells von Okta stellt Device Trust sicher, dass Benutzer von vertrauenswürdigen Geräten auf Anwendungen zugreifen. Verwaltete Geräte gelten als vertrauenswürdiger und erfordern minimale Sicherheit, während nicht verwaltete Geräte ein höheres Maß an Vertrauen erfordern.

Mit Device Assurance-Richtlinien können Sie Sätze von sicherheitsrelevanten Geräteattributen im Rahmen Ihrer Authentifizierungsrichtlinien überprüfen. Sie können beispielsweise eine Richtlinie konfigurieren, um zu überprüfen, ob eine bestimmte Betriebssystemversion oder ein Sicherheitspatch installiert ist, bevor der Zugriff auf Okta-geschützte Ressourcen gewährt wird. Durch die Integration von Geräteprüfungen in Ihre Authentifizierungsrichtlinien können Sie Mindestsicherheitsanforderungen für Geräte festlegen, die versuchen, auf die Systeme und Anwendungen Ihrer Organisation zuzugreifen.

Sie können Okta Verify in die EDR-Lösung Ihres Unternehmens integrieren. Wenn Benutzer versuchen, auf eine geschützte Ressource zuzugreifen, fragt Okta Verify deren Gerät nach Kontext- und Vertrauenssignalen ab. Diese Signale werden dann anhand der in der Okta Admin Console konfigurierten Authentifizierungsrichtlinien ausgewertet. Diese Integration erweitert die Bewertung des Gerätezustands, indem sie Signale nutzt, die von Ihrem EDR-Client erfasst werden, der auf demselben Gerät ausgeführt wird.

Anwendungsrichtlinien definieren das Maß an Sicherheit, das ein Benutzer erfüllen muss, um sich bei einer bestimmten Ressource zu authentifizieren. Diese Richtlinien basieren auf detaillierten Integrationen und verschiedenen Faktoren wie Benutzeridentität, Gerätetyp und Geolokalisierung.

Nach der Authentifizierung: Kontinuierliche Überwachung und Identity Threat Protection

Der Kampf endet nicht, sobald der Benutzer authentifiziert ist. In der Post-Authentifizierungsphase überwacht Okta weiterhin die Benutzeraktivitäten und wendet Identity Threat Protection (ITP)-Strategien an, um laufende Risiken zu erkennen und darauf zu reagieren.

Kontinuierliche Überwachung

Okta überwacht kontinuierlich Identitätssignale nach der Authentifizierung, um Anomalien zu erkennen. Dazu gehören Änderungen im Benutzerverhalten, wie z. B. unerwartete Zugriffsversuche oder Abweichungen von typischen Nutzungsmustern, die Sicherheitsteams helfen, in Echtzeit auf Bedrohungen zu reagieren. Wenn Anomalien erkannt werden, kann Okta automatische Korrekturmaßnahmen auslösen, wie z. B. Universal Logout, oder einen Workflow ausführen, um das Konto zur weiteren Untersuchung vorübergehend zu sperren.

Identity Threat Protection

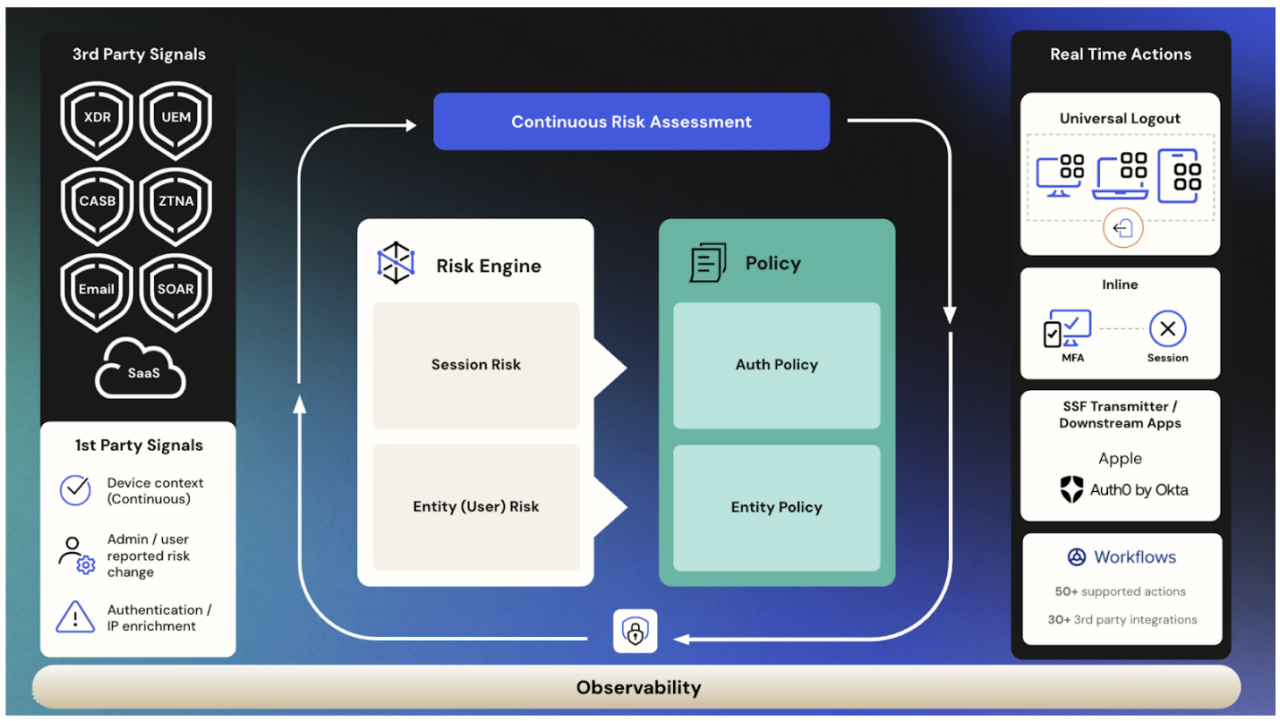

In der heutigen digitalen Welt ist Identitätssicherheit von entscheidender Bedeutung, und Identity Threat Protection von Okta bietet einen dynamischen, benutzerorientierten Ansatz. Im Kern, wie Sie dem obigen Diagramm entnehmen können, erfasst Identity Threat Protection Signale von Drittanbietern von einer Vielzahl von Bedrohungsquellen (z. B. Endpunkt, ZTNA, E-Mail) und First-Party-Signale von Okta-Plattformen wie Okta Verify. Dies hilft, das Risiko kontinuierlich zu bewerten und auf Kontextänderungen zu überwachen, die auf eine Sicherheitsbedrohung hindeuten könnten.

Die Risk Engine spielt eine entscheidende Rolle, indem sie Sitzungsrisiken während der Anmeldung bewertet und Faktoren wie IP- und Gerätekontext analysiert. Aber es hört hier nicht auf. Identity Threat Protection verfolgt die gesamte Identity eines Benutzers durch das Entity User Risk, das das Risikoprofil des Benutzers über alle Touchpoints hinweg umfasst, einschließlich Gerät, Anwendung, Netzwerk und Daten. Dieser ganzheitliche Ansatz ist vergleichbar mit einer Bonitätsprüfung, bei der das Gesamtrisiko eines Benutzers auf der Grundlage von nativen und Drittanbieter-Risikosignalen wie Malware oder Kontoübernahmen bewertet wird.

Auf der rechten Seite des Systems schreiben Richtlinien bestimmte Aktionen vor, die auf Risikobewertungen in Echtzeit basieren. Diese können Universal Logout oder Step-up MFA für risikoreichere Szenarien und das Streamen von Risikokontext nachgelagert unter Verwendung desselben Shared Signals Framework (SSF) umfassen.

Mit dem SSF können Sie eine Integration für einen gemeinsamen Signalempfänger konfigurieren, um Sicherheitsereignisprovider zu nutzen und so die Erkennungseinstellungen für das Entitätsrisiko Ihrer Benutzer für eine Entitätsrisikorichtlinie zu optimieren. Dadurch kann der Sicherheitsereignisprovider Risikosignale an Okta übertragen. Sie können mehr potenzielle Identitätsbedrohungen aufdecken, indem Sie Risikosignale von Sicherheitsereignisprovidern empfangen.

Ein ganzheitlicher Ansatz für die Cybersicherheit

Die Identity Security Fabric von Okta ist ein moderner, orchestrierter Ansatz zur Cyberabwehr, der entwickelt wurde, um jede Phase des Identitätslebenszyklus zu schützen, lange bevor sich ein Benutzer authentifiziert. Sie beginnt mit Governance und Identity Security Posture Management, der Festlegung minimaler Berechtigungen, der Durchsetzung von Just-in-Time-Zugriff und der kontinuierlichen Überprüfung von Berechtigungen, um stehende Berechtigungen zu beseitigen und die Angriffsfläche zu verkleinern. Diese proaktive Haltung stellt sicher, dass nur die richtigen Identitäten vorhanden sind, und zwar nur bei Bedarf.

Von dort aus ist die Authentifizierung kontextbezogen und adaptiv, unterstützt durch starke Richtlinienrahmen, Phishing-resistente Methoden wie FastPass sowie granulare Geräte- und Sitzungsintelligenz. Zugriffsentscheidungen sind nicht statisch; sie spiegeln Echtzeitkontext, Risikostufen und Vertrauenssignale über Benutzer und Geräte hinweg wider.

Sicherheit hört nach der Anmeldung nicht auf. Mit Identity Threat Protection überwacht Okta kontinuierlich die Aktivitäten nach der Authentifizierung, korreliert Risikosignale in der gesamten Umgebung und ermöglicht die automatische Behebung von verdächtigem Verhalten – sei es die Erzwingung einer Step-up-Authentifizierung, der Entzug des Zugriffs oder die Auslösung von Sicherheits-Workflows.

Diese Funktionen sind keine isolierten Kontrollen – sie funktionieren als ein vernetztes Identity-Sicherheitsgefüge. Geregelter Zugriff, sichere Authentifizierung und kontinuierliche Überwachung wirken zusammen, um eine widerstandsfähige, skalierbare und intelligente Verteidigungsebene zu bieten.

In einer Welt, in der Identitäten der neue Perimeter sind, ermöglicht Okta Unternehmen, Identität zur Grundlage ihrer Sicherheitsstrategie zu machen, und bietet die Transparenz, Kontrolle und Anpassungsfähigkeit, die erforderlich sind, um den Zugriff in den heutigen dynamischen und verteilten Umgebungen zu sichern.

Weiterführende Literatur

Das Optimum aus Okta Threat Insight herausholen