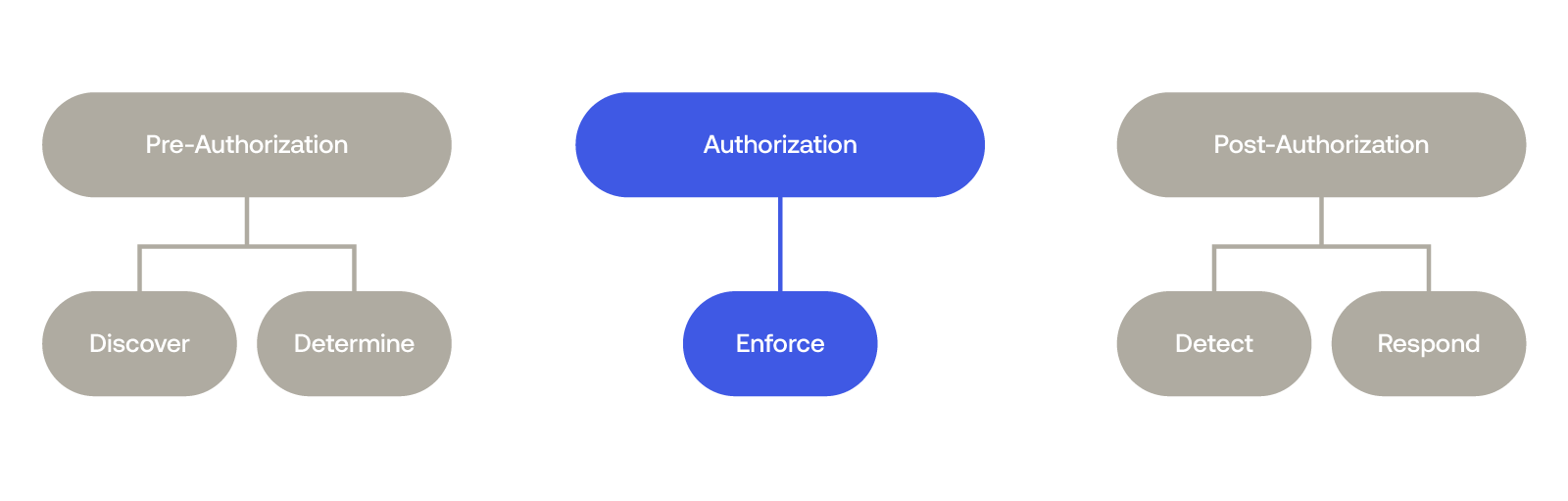

Um ihre Unternehmen bestmöglich gegen die zunehmende Flut ausgeklügelter Bedrohungen zu verteidigen, müssen Sicherheitsverantwortliche einen Ansatz für Identity-Powered Security verfolgen, der Bedrohungen vor, während und nach der auf Authentifizierung basierenden Angriffe reduziert.

Im Mittelpunkt dieses Ansatzes steht die Authentifizierung selbst – insbesondere die robuste Durchsetzung von phishing-resistenter Authentifizierungs protokollen über jedes Gerät und System hinweg. Es läuft alles auf eine Identity-Strategie hinaus, die sicherstellen kann, dass die richtige Person zur richtigen Zeit das richtige Mass an Zugriff hat.

Das Bedrohungsumfeld macht die Verantwortung für die Durchsetzung dieser Protokolle dringlicher –– und komplizierter. Laut IBM ist Phishing der häufigste initiale Angriffsvektor für erfolgreiche Sicherheitsverletzungen und macht 41 % der Vorfälle aus. Identity steht im Mittelpunkt des Risikoprofils jedes Unternehmens: Laut Verizon waren über 80 % der Datenschutzverletzungen im Jahr 2023 auf gestohlene Anmeldedaten zurückzuführen.

Heute konzentrieren wir uns auf die Authentifizierungswerkzeuge und -strategien, die Sicherheitsverantwortliche einsetzen sollten, um die Fähigkeit ihres Unternehmens zu maximieren, potenzielle Angreifer im Moment des Angriffs abzuwehren und unbefugten Zugriff auf sensible Ressourcen, Anwendungen und Daten zu verhindern.

Warum eine Änderung: Die Notwendigkeit einer einheitlichen Lösung

Um die gesamte Bandbreite ihrer identitätsbezogenen Sicherheitsbedürfnisse abzudecken, setzen einige Unternehmen ein Netzwerk einzelner Punktlösungen ein, um verschiedene Funktionen zu erfüllen. Beispielsweise verwenden sie einen Identity Provider für Governance, einen anderen für MFA und SSO und einen weiteren für die Erkennung von Sicherheitsverletzungen.

Dieser Ansatz erhöht jedoch die Komplexität und die operativen Reibungsverluste bei der Aufgabe, Daten und Ressourcen zu schützen. Die verteilte Autorität und die Informationssilos, die diesen Legacy-Lösungen innewohnen, vervielfachen die Anzahl der Schwachstellen, die böswillige Akteure ausnutzen können.

Ein einheitlicher Ansatz für Workforce Identity löst dieses Problem, indem er Governance mit Bedrohungserkennung integriert und so die Durchsetzung des Least-Privilege-Zugriffs über Benutzer, Ressourcen und Geräte hinweg gewährleistet.

Zugriffsrichtlinien für die moderne Belegschaft

Organisationen benötigen eine moderne Möglichkeit, Secure-by-Design-Zugriffskontrollen durchzusetzen, um sicherzustellen, dass die richtige Person zur richtigen Zeit die richtige Zugriffsebene hat. Diese Lösung muss eine robuste Abwehr gegen Phishing-Angriffe bieten und gleichzeitig Mitarbeitern einen sicheren, privilegierten Zugriff auf wichtige Informationen gewähren. In einer Landschaft, die zunehmend von Beziehungen zu Drittanbietern sowie Teilzeit-, Vertrags- und Remote-Mitarbeitern geprägt ist, muss diese Identity-Lösung auch ein Mittel zur Gewährung von gezieltem, sicherem, temporärem Zugriff auf bestimmte Systeme und Ressourcen umfassen.

Eine wirksame Durchsetzung von Zugriffsrichtlinien beginnt mit den richtigen Authentifizierungsfaktoren und Governance-Tools. Ein einheitlicher Ansatz für Identity gibt Sicherheits- und IT-Teams

- Phishing-resistente Authentifizierungsfaktoren sind in der Lage, die Auswirkungen verschiedener Arten potenzieller Verstöße (z. B. Phishing-Angriffe, Sitzungsdiebstahl, unbefugte lokale Aktivitäten) über Betriebssysteme und Geräte hinweg zu mindern. Dazu gehören sichere Optionen wie MFA und SSO und in besonders sensiblen Fällen biometrische Optionen.

- Automatisierte Bereitstellungs- und Entbereitstellungsfunktionen, die sicherstellen, dass sich die entsprechenden Zugriffe ändern, wenn jemand dem Unternehmen beitritt, es verlässt oder innerhalb des Unternehmens wechselt

- Möglichkeit zur Implementierung zeitlich befristeter Zugriffsanforderungen für sensible Berechtigungen und die kritische Infrastruktur

- Ein umfassendes Mittel zur Durchsetzung bewährter Sicherheitspraktiken für gemeinsam genutzte privilegierte Konten mit Funktionen wie Password Vaulting und transaktionalen, phishing-resistenten MFA-Faktoren (Multi-Faktor-Authentifizierung)

Die Vorteile von Okta

Okta Workforce Identity Cloud vereinheitlicht das digitale Sicherheitsmanagement über jeden Aspekt der Identität hinweg, einschliesslich der Durchsetzung von Phishing-resistenter Authentifizierung im gesamten Unternehmen.

Weitere Informationen zu den anderen Phasen des Bedrohungsschutzes finden Sie in unseren Blogs zur einheitlichen Reaktion auf Pre-Auth und achten Sie auf unseren kommenden Blog zur Post-Auth -Sicherheit.