Der „Big Store“-Betrug

Im Jahr 1822 landete ein britisches Schiff mit 70 Siedlern an der Küste von Honduras, die begierig darauf waren, ein neues Leben zu beginnen. Die Passagiere des Schiffs Honduras Packet hatten reichlich bezahlt, um in die pulsierende Stadt St. Joseph zu segeln, eine Siedlung mit 20.000 Einwohnern, die ein Theater, ein Opernhaus und eine Domkathedrale vorweisen konnte. St. Joseph war die Hauptstadt des bemerkenswerten Landes Poyais, ein Land mit fruchtbarem Boden und reichem Wildbestand, das allen, die dort lebten, Reichtum garantierte.

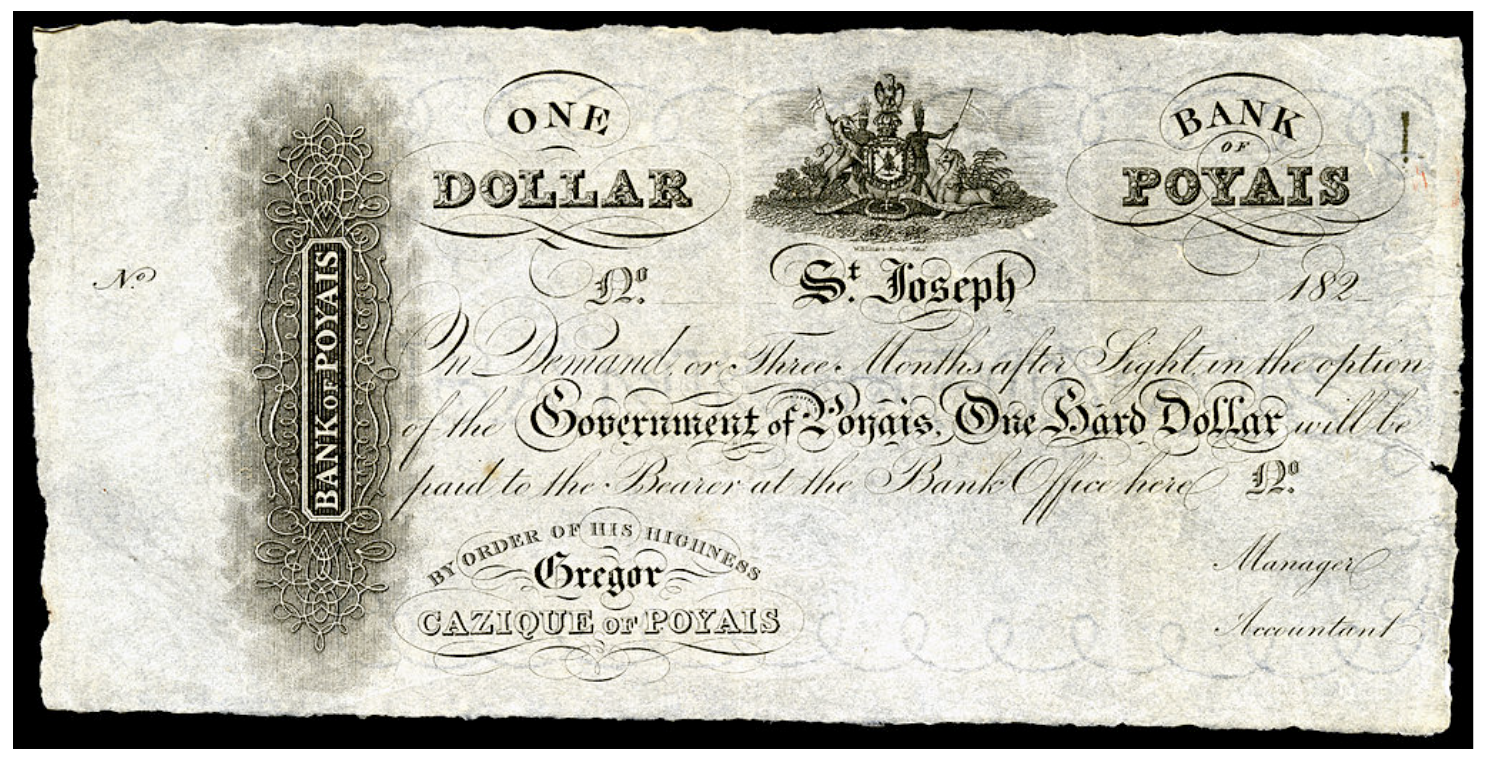

Als sie jedoch nach der Atlantiküberquerung endlich von Bord gingen, fanden die Siedler nur Dschungel und Krankheit vor. Es gab keine geschäftige Stadt, keine anmutigen Gebäude: Poyais war ein Betrug, der von einem Schotten namens Gregor MacGregor erdacht wurde. In den nächsten drei Jahren sollten insgesamt fünf Schiffe die Reise antreten. Von den 250 Menschen, die in diesen mythischen Ort gelockt wurden, sollten 180 ums Leben kommen.

Betrüger geben ihren Maschen Namen, wie zum Beispiel dem „Spanischen Gefangenen“ oder dem „Taubenfall“. MacGregors skrupelloser Plan war eine Masche, die als „Big Store“ bekannt ist – ein Betrug, bei dem eine alternative physische Realität geschaffen wird, die buchstäblich von den Opfern bewohnt wird. Für MacGregor und seine Komplizen bedeutete dies, Landurkunden und Banknoten zu fälschen, Uniformen für die imaginäre Armee von Poyais zu entwerfen, Scheinbüros in London einzurichten und echte Schiffe mit Menschen zu füllen, die in den Tod segelten.

Von Auswanderungsbetrug bis hin zu Phishing-Angriffen

Der "Big Store"-Betrug erfordert die Manipulation des physischen Raums, und es ist schwer, alle Details richtig hinzubekommen. Obwohl "Big Store"-Betrügereien in Filmen vorkommen – wie zum Beispiel Der Clou – sind sie im wirklichen Leben selten. Warum ist diese Art von Betrug so schwer durchzuführen? Weil sich der Mensch so entwickelt hat, dass er seine Umgebung einschätzen kann. Wir nehmen Details wahr, auch wenn wir nicht bewusst darüber nachdenken.

Unser Überleben hing davon ab, dass wir Raubtiere bemerken, auch wenn wir sie nicht vollständig sehen oder hören können. Unser Gehirn verarbeitet Tausende von Signalen und scannt nach Anomalien. Unser „sechster Sinn“ sagt uns normalerweise, wann etwas nicht stimmt.

Aber in der digitalen Welt ist groß angelegter Betrug einfacher durchzuführen. Sie müssen kein ganzes gefälschtes Land erschaffen. Und leider werden unsere evolutionären Stärken als Menschen tatsächlich ausgenutzt, um zu Schwächen zu werden.

Gregor MacGregor benötigte ein 165 Tonnen schweres Segelschiff für seinen Betrug, aber ein digitaler Angreifer kann in wenigen Minuten eine Phishing-Site erstellen. Wenn wir diese Website mit den gleichen Werkzeugen bewerten, die wir im physischen Raum verwenden, versagen sie völlig.

Wir haben vielleicht eine ungute Ahnung bei einem gefälschten Bürogebäude, aber wenn wir eine echt aussehende E-Mail von dem erhalten, was wir für die IT-Abteilung unserer Universität halten, werden wir wahrscheinlich nicht lange darüber nachdenken. Wir werden beispielsweise den Link, auf den wir klicken sollen, nicht genau prüfen, bevor wir pflichtbewusst unsere Bankverbindung angeben, wie es einigen Unglücklichen an der UMass Boston passiert ist.

Ebenso erkennen wir möglicherweise nicht, dass wir uns auf einer nordkoreanischen Phishing-Seite anstelle unseres Apple-Kontos anmelden, wenn die Pixel gut genug sind. Ein solches Schicksal ereilte die Führungskräfte von Sony Pictures, die dazu verleitet wurden, ihre Apple-Anmeldedaten preiszugeben.

Wie die Hacker vermuteten, enthielten einige dieser Anmeldedaten wiederverwendete Passwörter, die auch für Sony-Netzwerkkonten funktionierten, sodass Nordkorea Sony als Vergeltung für die Veröffentlichung eines Films, der Kim Jong Un nicht gefiel, einen Schaden in Höhe von 100 Millionen Dollar zufügen konnte. (Wir werden gleich noch mehr über die Wiederverwendung von Passwörtern sagen.)

Deepfakes

Im Zeitalter der künstlichen Intelligenz wird dies noch schlimmer. Im Februar 2024 hat ein junger Mitarbeiter von Arup, dem multinationalen Ingenieurbüro, das das Sydney Opera House gebaut hat, unwissentlich 25 Millionen Dollar an eine Gruppe von Angreifern überwiesen.

Der Mitarbeiter erhielt eine E-Mail, in der eine geheime Überweisung angefordert wurde, und wurde misstrauisch. Ein Videoanruf mit „mehreren Teilnehmern“ (die genaue Anzahl wurde nicht bekannt gegeben), von denen er viele erkannte, überzeugte ihn, dass die Transaktion korrekt war.

Stellen Sie sich vor, Sie wären dieser junge Mann, dem von nicht nur einem oder zwei, sondern von einem ganzen Raum voller Kollegen gesagt wird, er solle das Geld überweisen. Hatte er einen Grund zu der Annahme, dass sie alle gefälscht waren?

Das, was den „Big Store“-Betrug so schwierig macht, ist das, was Deepfake-Betrug so brutal effektiv macht. Wir sind genetisch darauf programmiert, andere Artgenossen zu erkennen. Gesichtserkennung ist Teil unserer DNA. Wenn wir kein Gesicht sehen können, können wir jemanden an seiner Stimme, seinem Körperbau und sogar an seinem Geruch identifizieren.

Wir stellen unsere Fähigkeit, uns in der physischen Welt zu erkennen, nicht in Frage und bringen daher den gleichen Hochmut in die digitale Welt ein. Gegen einen ausreichend cleveren Gegner haben wir keine Chance.

Nehmen wir das Beispiel eines Paares aus Brooklyn, Robin und Steve, die mitten in der Nacht einen Anruf erhielten, in dem sie die panische Stimme von Steves Mutter hören mussten, bevor ein Mann ihnen sagte: „Ich halte deiner Mutter eine Waffe an den Kopf und werde ihr das Gehirn rausblasen, wenn du nicht genau das tust, was ich sage.“ Er verlangte 500 Dollar über Venmo. Wer würde nicht eine so kleine Summe zahlen, wenn er glaubte, dass seine Mutter sterben könnte? Als Robin und Steve schließlich seine Mutter kontaktierten, war sie sicher zu Hause. Es gab keinen Entführer.

Diese Art von Angriff nutzt eine weitere unserer lobenswerten menschlichen Eigenschaften aus: unseren Wunsch, diejenigen zu schützen, die wir lieben. Jegliche Skepsis, die uns in einem ruhigeren Moment geschützt hätte, wird von der Flut von Emotionen überwältigt, die wir empfinden, wenn wir mit der Notwendigkeit konfrontiert sind, unsere Lieben zu schützen.

Was noch schlimmer ist: Deepfake-Angriffe sind einfach und werden immer einfacher. Wie immer hilft YouTube weiter. Ich folgte einem siebenminütigen Youtube-Tutorial und habe meine Stimme überzeugend geklont.

Passwortwiederverwendung und Credential Stuffing

Es gibt verheerende Angriffe im digitalen Bereich ohne physische Entsprechungen. Zum Beispiel lesen wir regelmäßig von Verstößen, die zu Hunderten von Millionen gestohlener Passwörter führen. Für Yahoo im Jahr 2013 waren es 3 Milliarden Passwörter.

Einige dieser Passwörter wurden auf anderen Websites wiederverwendet, was es dem Angreifer ermöglichte, einen Credential-Stuffing -Angriff durchzuführen: Wenn sie das Passwort von unlucky.user@yahoo.comgestohlen haben, versuchen sie das Passwort mit unlucky.user@yahoo.com als Benutzernamen auf so vielen Websites wie möglich. Wenn das Passwort wiederverwendet wurde, dann Bingo – sind sie drin!

Wir wissen vielleicht, dass die Wiederverwendung von Passwörtern keine gute Idee ist, aber es ist auch keine gute Idee, für jede Website, die wir nutzen, ein anderes Passwort erstellen (und sich irgendwie merken) zu müssen. Wir können mit dem Finger auf Leute zeigen, die Passwörter wiederverwenden, aber die Wiederverwendung von Passwörtern ist eine praktische und menschliche Art, das Problem der kognitiven Überlastung zu lösen. Leider spielt uns das direkt in die Hände der Angreifer.

Angreifer konzentrieren sich auf Identitäten

Diese Angriffe haben alle zwei Dinge gemeinsam: 1) Sie zielen auf die Identität ab und 2) Sie sind viel einfacher auszuführen als ihre physischen Gegenstücke. Wie wir gesehen haben, treffen uns Angriffe auf die Identität dort, wo es weh tut. Glücklicherweise hat Okta Lösungen für die Herausforderungen des Identitätsschutzes.

Multi-Factor Authentication

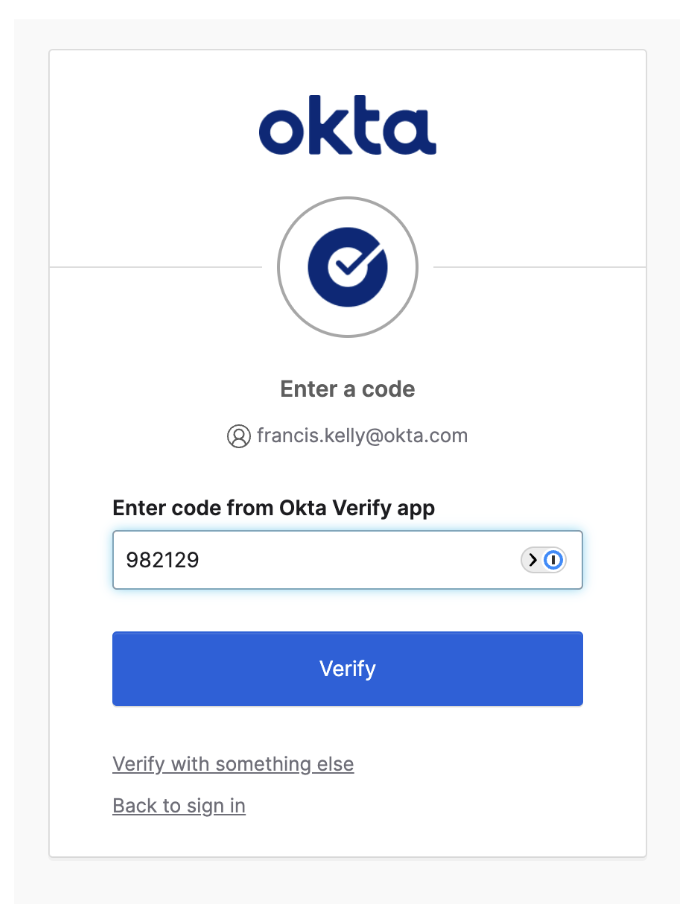

Die Multi-Faktor-Authentifizierung (MFA), ein zentrales Produktangebot von Okta, ist ein guter Ausgangspunkt. OWASP rät: MFA ist bei weitem die beste Verteidigung gegen die Mehrheit der passwortbezogenen Angriffe, einschliesslich Credential Stuffing und Password Spraying.

Ein Unternehmen, das von einer Datenschutzverletzung betroffen ist, aber über MFA verfügt, hat noch eine Verteidigungslinie, um Kunden zu schützen, deren Daten gestohlen wurden. Ebenso ist ein gestohlenes, wiederverwendetes Passwort auf jeder Website unwirksam, die einen zweiten Faktor erfordert.

Intelligente Unternehmen schützen auch den Zugriff auf Anwendungen, die ihre Mitarbeiter nutzen. Wenn Mitarbeiter beispielsweise Geschäfte nur über das Videokonferenzkonto des Unternehmens abwickeln und dieses Konto eine Authentifizierung über Okta erfordert, wird ein Deepfake-Video-Betrug viel schwieriger durchzuführen.

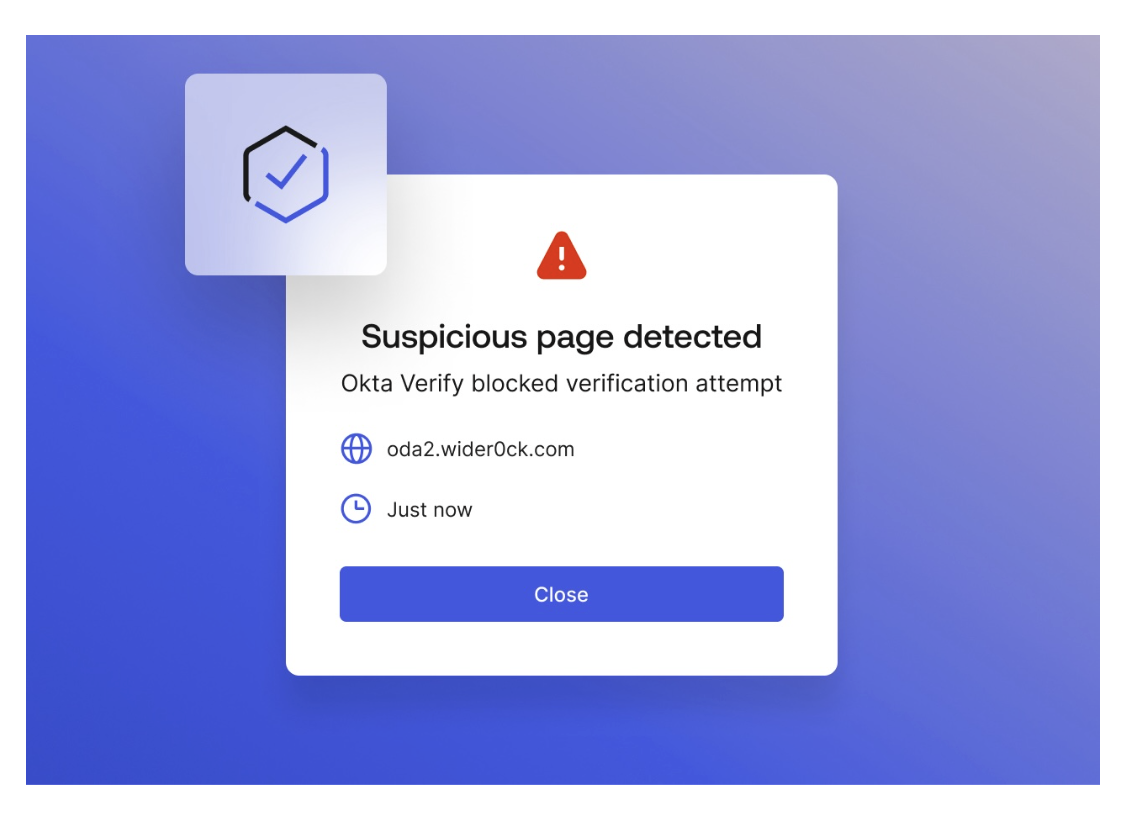

Phishing-resistente Faktoren

So sicher MFA auch ist, es ist nicht perfekt. Entschlossene Angreifer können Second Factor zusammen mit einem Passwort phishen. Okta FastPass bietet Phishing-resistentes MFA, um dies zu bekämpfen. Als Einzelpersonen könnten wir von einer Phishing-Site getäuscht werden. Aber ein Phishing-resistenter Second Factor basiert auf kryptografischen Protokollen, die fast unmöglich zu umgehen sind.

Abkehr von Passwörtern

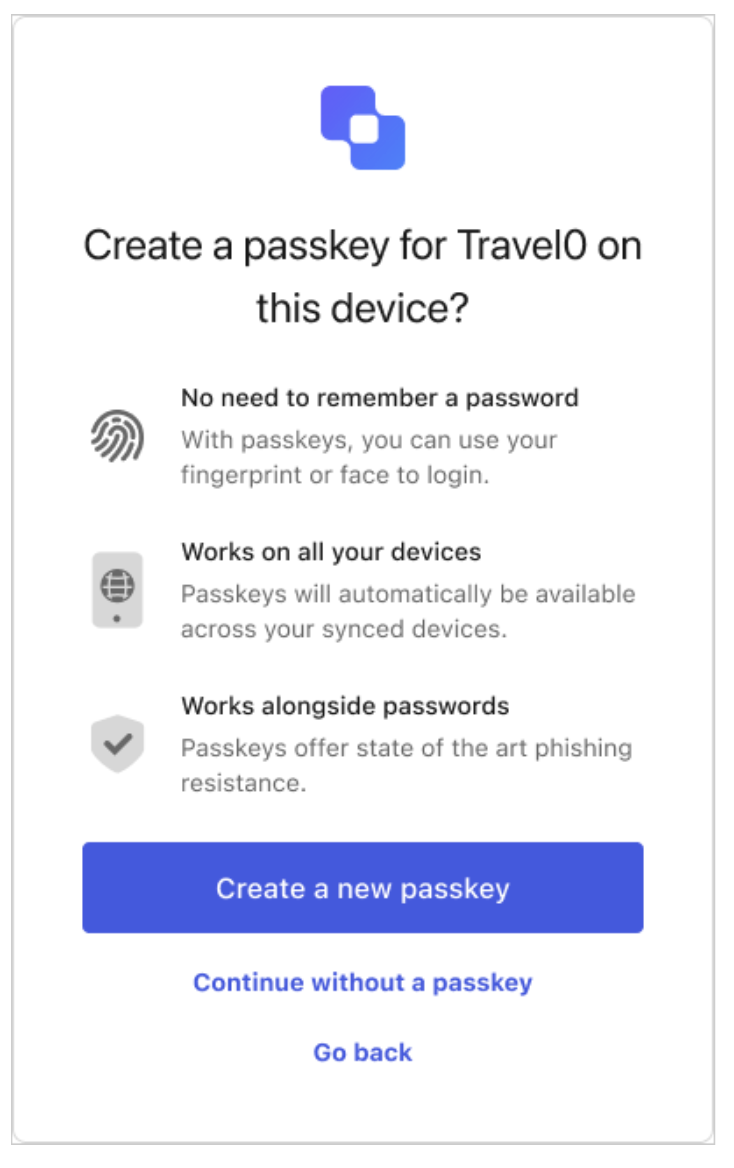

Schliesslich können Kunden ganz auf Passwörter verzichten. Okta FastPass ermöglicht es Benutzern, sich ohne Passwort bei jeder App innerhalb von Okta zu authentifizieren. Ebenso können Benutzer Passkeys für jede Website verwenden, die diese unterstützt – was immer häufiger vorkommt. Passkeys ermöglichen es dem Benutzer im Grunde, sein Gerät bei einer Website zu registrieren. Jedes Mal, wenn sich der Benutzer bei einer Website registriert, erstellt sein Gerät (z. B. sein Telefon) ein sogenanntes „Schlüsselpaar“. Das Schlüsselpaar besteht aus einem privaten Schlüssel, der auf dem Telefon geheim gehalten wird, und einem öffentlichen Schlüssel, der an die Website gesendet wird. Durch die Magie der Public-Key-Kryptographie ermöglicht das Schlüsselpaar dem Benutzer, sich auf der Website anzumelden, ohne jemals ein Passwort zu verwenden.

Ein langer Weg

Der Mensch ist fähig zu vertrauen und daher fähig, getäuscht zu werden. Betrug hat es schon immer gegeben. Über die Jahrtausende unserer Existenz haben wir zumindest einige Fähigkeiten entwickelt, Wahrheit von Falschheit in der physischen Welt zu unterscheiden.

In der digitalen Welt haben wir jedoch noch einen langen Weg vor uns. Es ist eine unschöne Wahrheit, aber selbst wenn der menschliche Erfindungsreichtum uns nicht von Natur aus vor Online-Betrug schützt, hat er es uns ermöglicht, die Werkzeuge zu entwickeln, die dies tun werden. Erfahren Sie mehr darüber, wie Sie sich vor sich entwickelnden digitalen Bedrohungen schützen können, indem Sie mit Okta passwortlos werden.