このブログはこちらの英語ブログの機械翻訳です。

DALL·E 2で生成された画像

本ブログでは、フィッシング耐性のある認証者の堅固なセキュリティ効果について解説します。フィッシング耐性のある認証者を活用することにより、フィッシング攻撃への対策にとどまらず、組織全体のサイバーセキュリティを大幅に強化できます。フィッシング耐性のある認証の割合は、組織がこれらの認証を積極的に使用していることを示す具体的な指標となります。数多くの組織におけるサイバー攻撃イベントから得られたこのデータ主導の分析は、組織がフィッシング耐性のある認証器の採用に一層力を入れることを強く推奨するものになると確信しています。

フィッシング耐性のある認証要素は、機密認証データを偽のアプリケーションやウェブサイトに公開しないことで、リアルタイムのフィッシング攻撃を防ぐように設計されています。これは、 認証されるチャネルを認証要素の出力に暗号的にバインドすることによって実現されます。たとえば、中間者(AitM)攻撃では、フィッシング詐欺によってユーザーが偽のログインページに誘導された場合、攻撃者は応答の暗号的バインディングを複製できないため、認証要素はフィッシング攻撃に対して耐性があります。

Oktaは、いくつかのフィッシング耐性のある認証要素をサポートしています。

- デバイスに紐づいたパスワードレス認証器であるOkta FastPass

- FIDO2 WebAuthn認証器(セキュリティキー)

- デバイスに紐づいたFIDO2 WebAuthn認証(例:FaceID、TouchID、Windows Hello)

- PIVスマートカード

- ハードウェアベースのセキュリティキー(例:YubiKey)

フィッシング耐性のある要素がフィッシング攻撃を防ぐためのゴールドスタンダードであることは明らかであり、CISAのフィッシング耐性多要素認証(MFA)ファクトシートに記載されています。ただし、フィッシング攻撃とは特に関係ありませんが、フィッシング耐性が必要な理由は他にもあります。

クレデンシャルと不正のリスク

ここでは、Oktaで検出および防止している、Identity and Access Management(IAM)における4つの一般的な認証情報と不正利用のリスクについて検討します。

ブルートフォース攻撃:ブルートフォース攻撃では、攻撃者は試行錯誤を繰り返してアカウントを乗っ取ります。これらの攻撃は通常遅く、多数のアカウントを乗っ取ることを目的としています。

クレデンシャルスタッフィング攻撃:クレデンシャルスタッフィング攻撃では、攻撃者は侵害/パスワードのダンプサイトやダークネットから認証情報を入手します。その後、攻撃者は自動化されたツールを使用して、これらの認証情報でアカウントを乗っ取ります。

パスワードスプレー攻撃:パスワードスプレー攻撃では、攻撃者は有効なユーザー名を特定し、そのユーザー名に対して一般的なパスワードを試み、アカウントの乗っ取りを試みます。

トール詐欺攻撃: トール詐欺攻撃では、詐欺師が高額なルートで大量の国際電話/SMSを人為的に発生させ、金銭を得ます。

Oktaには、上記の戦術、技術、手順(TTP)に対抗するための複数の検出および防御メカニズムがあります。たとえば、Okta ThreatInsightは、Oktaの顧客ベース全体のサインインアクティビティに関するデータを集約し、潜在的に悪意のあるIPアドレスを分析および検出します。管理者は、設定可能な試行回数が失敗した後、ユーザーをロックアウトするアカウントロックアウト機能を設定できます。ヒューリスティックエンジン、機械学習、およびレート制限フレームワークを使用して、お客様に信頼性の高い電話サービスを提供しながら、トール詐欺からシステムを保護するための不正な通話に対する保護システムがあります。

上記のクレデンシャルおよび不正リスクに対するフィッシング耐性認証要素の影響を理解するために、Oktaの検出システムによってトリガーされた検出をまとめます。これは正式には次のように定義されます。

場所

- CEは、Oktaが検出した、特定の期間における組織の認証情報と不正利用のイベント総数を示します。集計期間は、1日、1週間、または1か月とすることができます。ここでは、組織のサンプルを導き出すための期間として1か月を選択しました。

- Eiは、特定の時間枠における各検出のセキュリティイベントを表します。iは1からnの範囲で、1からnまでのすべてのサイバー攻撃イベントの合計を示します。

クレデンシャルおよび不正リスクという用語は、CEと可能なイベント数の最大値との比率として計算され、正規化されます。

フィッシング耐性対策

組織におけるフィッシング耐性認証要素の使用を評価する優れた方法は、フィッシング耐性トランザクションの数と総トランザクションの比率です。

開催方法

- Pは、フィッシング耐性トランザクション(登録、ログイン、リカバリ)の数を示します。

- N は、トランザクションの総数を表します。

フィッシング耐性とリスク:関係

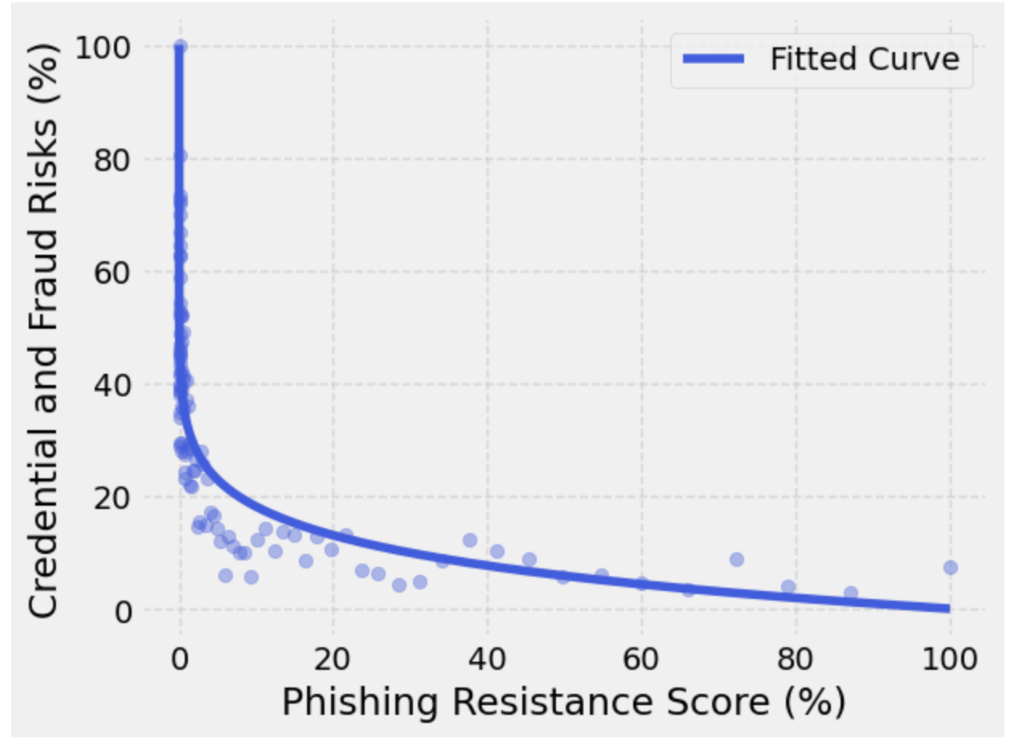

Oktaで検出されたすべてのセキュリティイベントを、前述の攻撃ベクトルについて、2023年1月1日から2023年8月30日までの8か月間にわたってまとめました。また、分析のために、サンプルレコードごとに対応するフィッシング耐性スコアを計算しました。

固有のデータノイズに対処しながら、認証情報と不正利用のリスク(CR)とフィッシング耐性トランザクションの関係を理解したいと考えています。体系的なビニングおよび集計方法に従いました。まず、値を定義された対数ビンに離散化し、構造化された分析のために各ビン内の平均的なクレデンシャルリスクと不正リスクの値を計算しました。このアプローチは、ノイズに関連する変動を軽減し、クレデンシャルリスクと不正リスク、およびフィッシング耐性のある認証の使用との関係をよりまとまりのある形で表現しました。

図1

図1は、クレデンシャルおよび不正リスクとフィッシング耐性の使用との関係を示しています。フィッシング耐性の使用が増加するにつれて、クレデンシャルおよび不正リスクは減少します。特に、フィッシング耐性の使用が100に近づくにつれて、クレデンシャルおよび不正リスクは減少します。これは予想されます。ただし、興味深いのは、図に指数関数的な減少傾向があることです。フィッシング耐性の使用が増加するにつれて、クレデンシャルおよび不正リスクは著しく指数関数的に減少します。組織がすべての用途で100%のフィッシング耐性を達成すると、リスクは大幅に軽減され、これは組織にとって望ましい状態です。

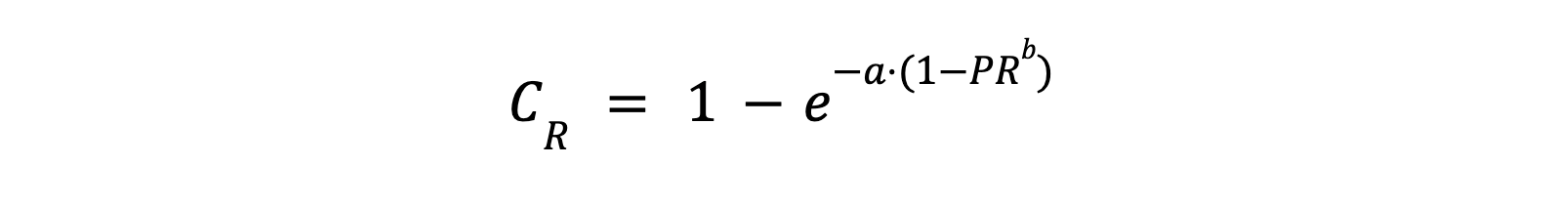

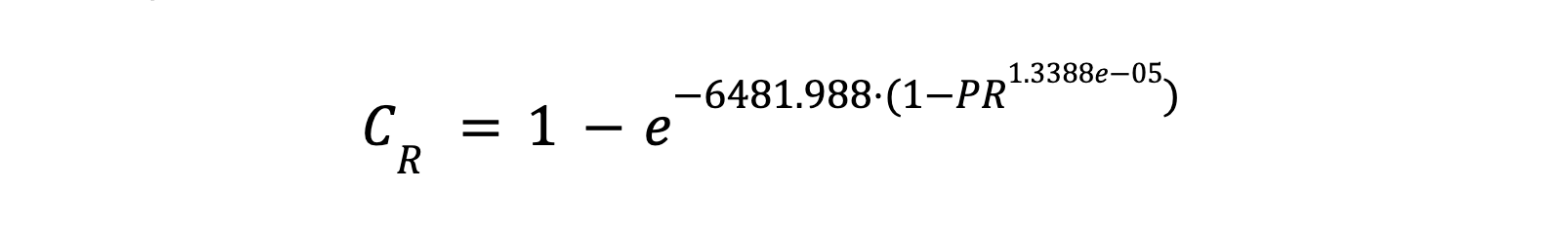

完全性のために、認証情報と不正利用のリスクに対する修正された有界指数関数を、フィッシング耐性率(PR)の関数として適合させます。これは、次の式を使用して正式に定義されます。

非線形最小二乗曲線フィッティングにレーベンバーグ・マルカート法を適用すると、上記の方程式は次のように記述できます。

適合曲線は図1にも示されています。組織のフィッシング耐性認証の欠如(フィッシング耐性率=0%)は、認証情報の不正アクセスや不正利用攻撃のリスクを高めます。このシナリオでは、クレデンシャルリスクと不正リスクのメトリックは100%です。ただし、フィッシング耐性率の指標で決定されるように、20%のフィッシング耐性認証を採用することで、組織は認証情報と不正利用のリスクを約15%に削減できることを強調する価値があります。これは、100%からの改善です。

組織は、フィッシング耐性のある認証を採用することにより、クレデンシャルおよび詐欺のリスクを大幅に軽減できます。 |

統計的仮説検定

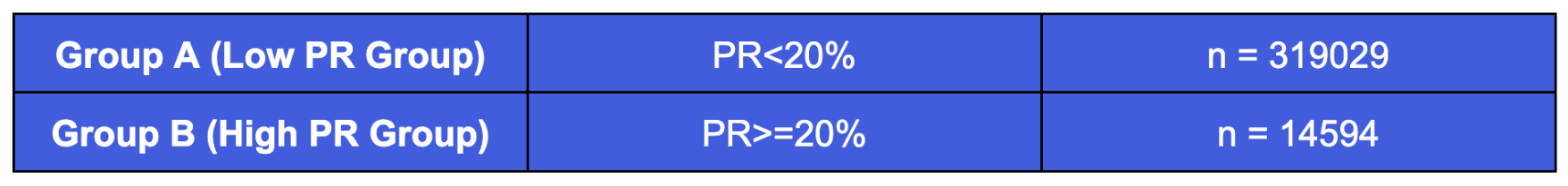

フィッシング耐性の低い組織は、フィッシング耐性の高い組織よりも、クレデンシャルリスクと不正リスクが有意に高いという仮説を検証したいと思います。この統計的仮説検定を容易にするために、フィッシング耐性の使用状況に基づいて2つのグループを作成しました。フィッシング耐性の使用率が20%未満のサンプルはグループAに割り当てられ、20%以上のサンプルはグループBに割り当てられます。

2つの独立したサンプルスコアの平均を決定するために、t検定を行います。独立サンプルt検定は、2サンプルt検定とも呼ばれ、2つの独立したグループの平均を比較して、それらの間に統計的に有意な差があるかどうかを判断するために使用される統計的検定です。

統計的仮説検定では

- 帰無仮説(H0)は、グループAの認証情報と不正利用のリスクの値がグループBの値よりも高いという有意な証拠がないことです。

- 対立仮説(Ha)は、グループAのクレデンシャルと不正リスクの値が、グループBよりも有意に高いということです。

- 有意水準(アルファ値)は0.05に設定されています。

t検定を実行するには、まず、どの種類のt検定を使用する必要があるかを評価する必要があります。t検定は仮定からの逸脱に対して比較的ロバストですが、t検定で行われる一般的な仮定が有効であることを確認することは常に良い習慣です。これらの仮定には以下が含まれます。

- 継続的なデータ

- 正規性または大きなサンプルサイズ

- 独立性とランダムサンプリング

- スチューデントのt検定における分散の均一性(等分散性)とウェルチのt検定における分散の不均一性

当社のデータは、最初の3つの前提を満たしています。ただし、スチューデントのt検定またはウェルチのt検定を実施する必要があるかどうかを確認するために、分散の均一性を確認する必要があります。これは、レーベン検定で確認できます。

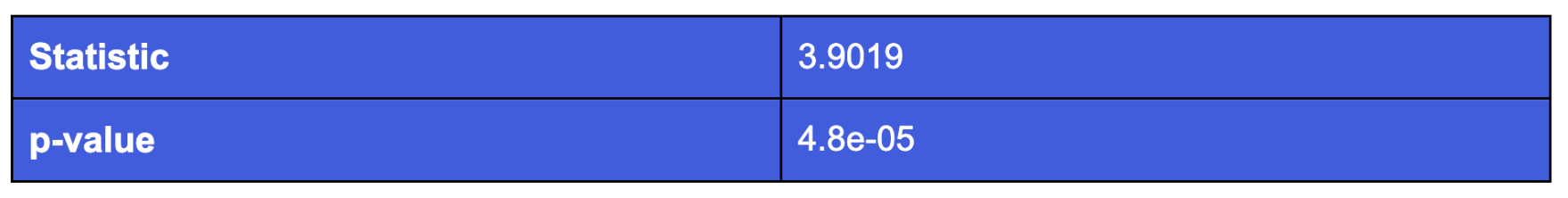

Levene検定

Leveneの統計的検定は、2つのグループの分散が等しいかどうかをチェックします。帰無仮説は、2つのグループの母集団分散が等しいということです。分散が等しいという帰無仮説が棄却された場合、2つのグループの分散には差があります。

レーベン検定の検定統計量は、上記の2つのグループについて表にまとめられています。レーベン検定の検定統計量に基づいて、帰無仮説を棄却し、2つのグループの分散が等しくないことを確認できます。これは、標準的なスチューデントのt検定ではなく、ウェルチのt検定を実行する必要があることを意味します。

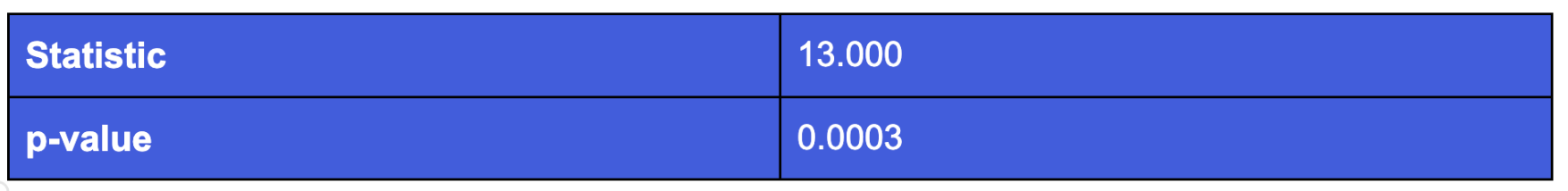

ウェルチのt検定

Welchのt検定、または不等分散t検定は、等分散性の違反に対してロバストです。この検定における帰無仮説は、2つの母集団の平均が等しいということです。これは、等分散を仮定しない独立標本t検定の修正としても知られています。

次に、上記の表にある2つのグループに対するWelchのt検定の検定統計量を報告します。Welchのt検定統計量に基づいて、帰無仮説を棄却できます。これは、グループAのクレデンシャルおよび不正リスクの値が、グループBのクレデンシャルおよび不正リスクの値よりも有意に高いことを意味します。言い換えれば、フィッシング耐性の使用率が低い組織は、フィッシング耐性の使用率が比較的高い組織よりも、クレデンシャルおよび不正リスクが有意に高いという仮説を検証しました。

重要なポイント

- フィッシング耐性(PR)の割合は、組織におけるフィッシング耐性認証要素の使用を評価するために導入する指標です。組織は、セキュリティ体制を改善するために、この指標を監視し、改善する必要があります。

- フィッシング耐性のある認証を使用すると、クレデンシャルおよび詐欺のリスクが大幅に低下します。今日からフィッシング耐性への取り組みを開始して、リスクを大幅に軽減してください。Oktaは、すべてのフローで、FastPass、WebAuthn、およびスマートカード(連邦)などのフィッシング耐性のある要素を使用することをお勧めします。

- 統計的に、フィッシング耐性の低い組織は、フィッシング耐性の高い組織と比較して、重大なクレデンシャルリスクと不正リスクに直面しています。

- 議論された攻撃ベクトルの認証情報と不正利用のリスクを軽減するには、100%のフィッシング耐性を達成することが必要であり、これはフィッシング耐性認証の100%の利用を示します。

- フィッシング攻撃に対する保護対策は、一見無関係に見える場合でも、認証情報の不正アクセスや有料不正利用に関連する攻撃ベクトルを効果的に排除できます。フィッシング耐性認証器は、非フィッシング攻撃に対する強力な抑止力として登場しています。

このブログ記事について質問がありますか?eng_blogs@okta.comまでご連絡ください。

Oktaのより洞察に満ちたエンジニアリングブログを調べて、知識を広げてください。

情熱的な優秀なエンジニアのチームに参加しませんか?私たちの採用情報ページをご覧ください。

組織向けの最新かつ洗練されたアイデンティティ管理の可能性を解き放ちます。詳細については、営業にお問い合わせください。