このブログはこちらの英語ブログの機械翻訳です。

“ビッグストア”詐欺

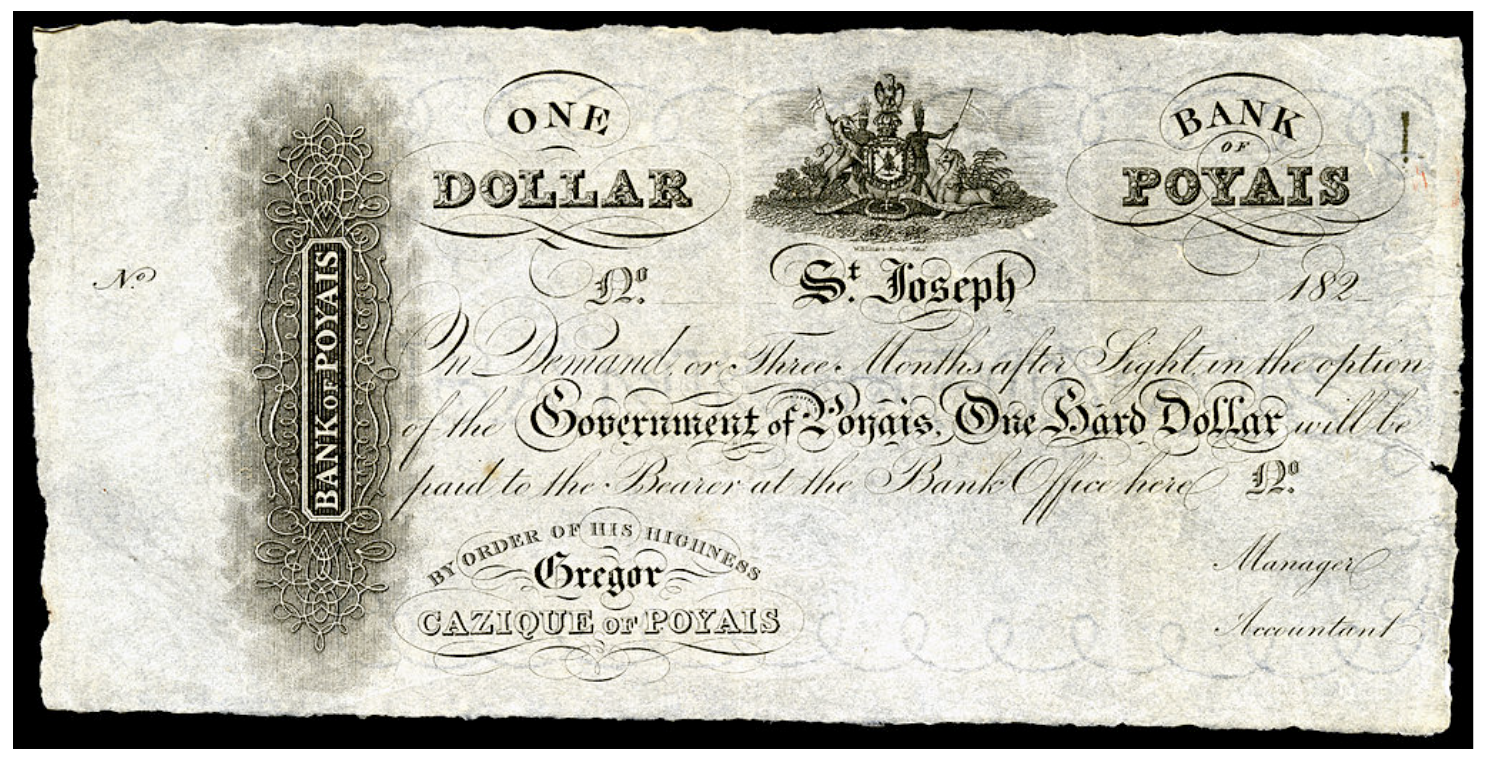

1822年、イギリスの船がホンジュラスの海岸に到着し、新たな生活を始めることを熱望する70人の入植者を運びました。ホンジュラス・パケット号の乗客は、劇場、オペラハウス、ドーム型の教会を誇る2万人の人々でにぎわうセントジョセフの町への航海に多額の費用を支払いました。セントジョセフは、肥沃な土壌と豊富な獲物に恵まれ、そこに住むすべての人々に富を保証する、驚くべきポヤイス国の首都でした。

しかし、大西洋を渡ってようやく下船した入植者たちは、ジャングルと病気しか見つけることができませんでした。賑やかな街も、優雅な建物もありませんでした。ポヤイスは、グレガー・マクレガーというスコットランド人が作り上げた詐欺でした。その後3年間で、合計5隻の船が航海することになります。この神話の場所を信じ込まされた250人のうち、180人が命を落としました。

詐欺師は、彼らの詐欺に「スペインの囚人」や「鳩のドロップ」のような名前を付けています。マクレガーの冷酷な計画は、「ビッグ・ストア」として知られるタイプのもので、文字通り被害者が住む代替現実を作り出す必要のある詐欺です。マクレガーとその共犯者にとって、これは土地譲渡証明書や銀行券の偽造、架空のポヤイス軍の制服のデザイン、ロンドンに偽の事務所を設立、そして死に向かう人々を乗せた本物の船を満杯にすることでした。

移民詐欺からフィッシング攻撃まで

「ビッグストア」詐欺は、物理的な空間の操作を必要とし、すべての詳細を正確に把握するのは困難です。「ビッグストア」詐欺は映画(たとえば、The Sting)に登場することがありますが、現実にはまれです。なぜこの種の詐欺は実行するのが難しいのでしょうか?なぜなら、人間は周囲の状況を評価するように進化してきたからです。私たちは、意識的に考えていなくても、詳細を把握しています。

我々の生存は、たとえ完全に見たり聞いたりできなくても、捕食者に気づくことに依存してきました。私たちの脳は、何千もの信号を処理し、異常がないかスキャンしています。私たちの「第六感」は通常、何かがおかしいときに教えてくれます。

しかし、デジタル世界では、大規模な不正行為がより簡単に行われます。偽の国全体を作る必要はありません。そして悲しいことに、人間としての進化上の強みが、実際には弱点として悪用されています。

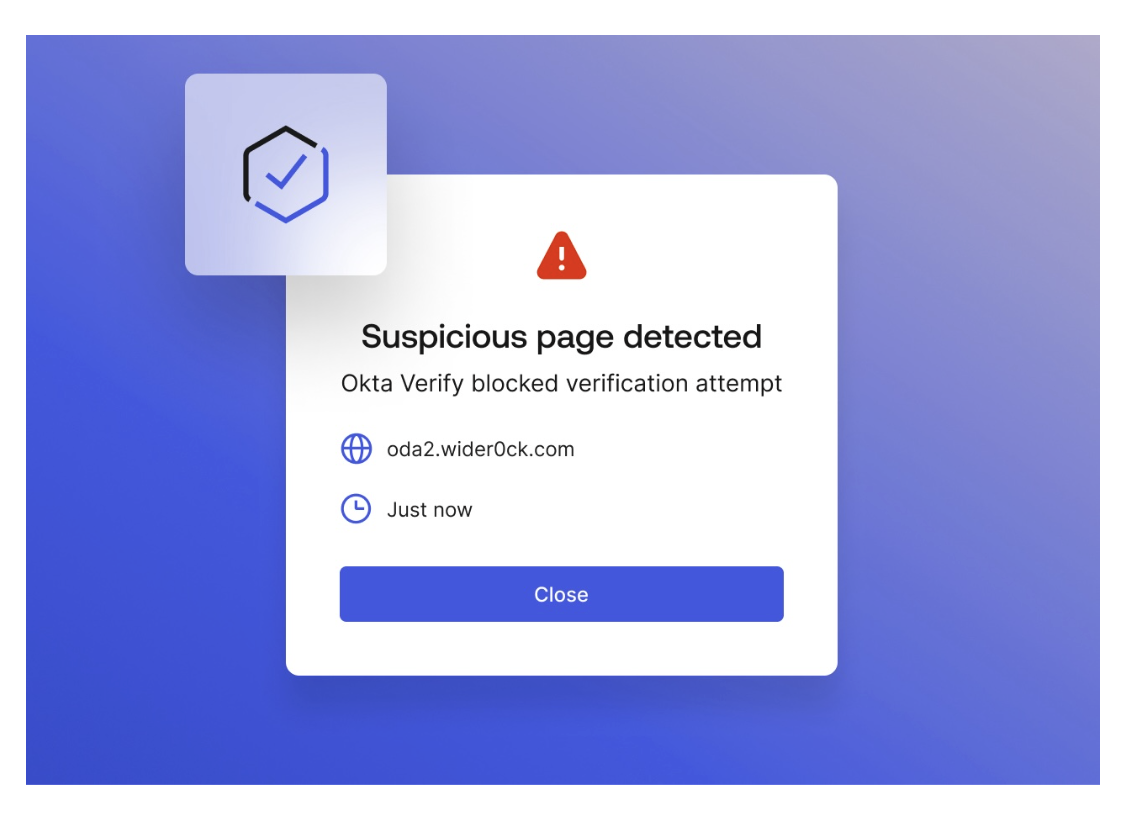

グレゴール・マクレガーは詐欺のために165トンの帆船を必要としましたが、デジタル攻撃者は数分でフィッシングサイトを構築できます。物理的な空間で使用するのと同じツールを使用してウェブサイトを評価すると、それらは完全に役に立たなくなります。

偽のオフィスビルについては不快な直感を持つかもしれませんが、自分の大学のIT部門と思われるところから本物のようなメールが届いた場合、おそらく二度と考えることはないでしょう。たとえば、マサチューセッツ大学ボストン校の不運な人々に起こったように、銀行の口座番号を律儀に入力する前に、クリックするように求められたリンクを詳しく調べないかもしれません。

同様に、ピクセルが十分に良ければ、Appleアカウントではなく北朝鮮のフィッシングサイトにサインインしていることに気づかないかもしれません。ソニー・ピクチャーズの幹部たちは、Appleの認証情報をだまし取られてしまうという運命をたどりました。

ハッカーが疑ったように、これらの認証情報のいくつかには、ソニーのネットワークアカウントでも有効な再利用されたパスワードが含まれており、北朝鮮がソニーに1億ドルの損害を与えることができました。金正恩が気に入らなかった映画を公開したことへの報復として。(パスワードの再利用については、後ほど詳しく説明します。)

ディープフェイク

人工知能の時代には、これはさらに悪化します。2024年2月、シドニーオペラハウスを建設した多国籍エンジニアリング会社Arupの若い従業員が、知らずに攻撃者グループに2500万ドルを送金しました。

従業員は秘密の送金を要求するメールを受信し、不審に思いました。「複数の参加者」(正確な人数は明らかにされていない)が参加するビデオ通話で、彼は多くの人が知っている人だったので、取引は適切に行われていると確信しました。

その若い男性が、一人や二人ではなく、部屋いっぱいの同僚から送金を指示されたと想像してみてください。彼には、彼らがすべて偽物であると信じる理由があったのでしょうか?

「ビッグストア」詐欺を困難にしているのは、ディープフェイク詐欺が非常に効果的な理由でもあります。私たちは、自分たちの種族の仲間を認識するようにプログラムされています。顔認識は私たちのDNAの一部です。顔が見えなくても、声、体、そして匂いから人を特定できます。

私たちは、現実世界でお互いを認識する能力を疑うことはありません。その結果、同じ傲慢さをデジタル世界にも持ち込んでいます。十分に巧妙な敵に対して、私たちは勝ち目がないのです。

<a href= "" target="" rel=""> ブルックリンのある夫婦の事例 をご紹介します。ロビンとスティーブという夫婦は、真夜中に電話を受けました。電話に出ると、スティーブの母親が取り乱した声で助けを求めており、その後、男の声で「お前の母親の頭に銃を突きつけている。言う通りにしないと、ぶっ殺すぞ」と言われました。男はVenmoで500ドルを要求しました。母親が殺されるかもしれないと思ったら、これほどの少額を支払わない人はいませんよね。ロビンとスティーブが母親に連絡を取ると、母親は無事に家にいました。誘拐犯はいませんでした。

この種の攻撃は、私たちが持つ称賛すべき人間の特性のもう1つ、つまり愛する人を守りたいという願望につけ込みます。冷静な状況であれば私たちを守ってくれたかもしれない懐疑心も、愛する人を守る必要性に直面したときに感じる感情の高まりによって吹き飛ばされてしまいます。

さらに悪いことに、ディープフェイク攻撃は簡単であり、ますます簡単になっています。いつものように、YouTubeが助けてくれます。私は7分間のYoutubeチュートリアルに従い、説得力のある声のクローンを作成しました。

パスワードの再利用とクレデンシャルスタッフィング

デジタル領域では、物理的な類似性のない壊滅的な攻撃が発生しています。たとえば、何億もの盗まれたパスワードにつながる侵害について定期的に読んでいます。2013年のYahoo!の場合、30億のパスワードでした。

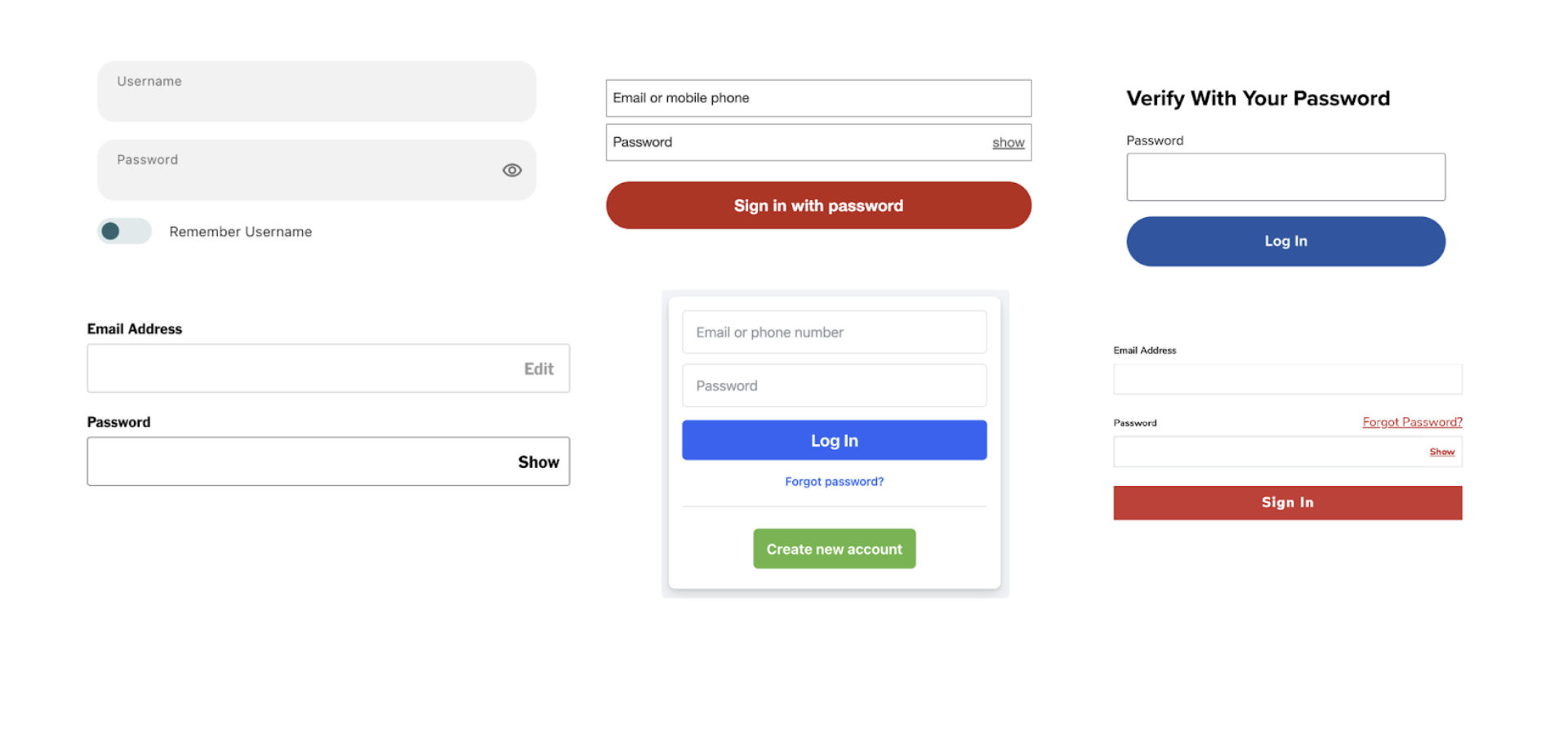

これらのパスワードの一部は他のサイトで再利用されていたため、攻撃者はクレデンシャルスタッフィング攻撃を行うことができました。たとえば、攻撃者がunlucky.user@yahoo.comのパスワードを入手すると、彼らは可能な限り多くのサイトでユーザー名としてunlucky.user@yahoo.comを使用してパスワードを試します。パスワードが再利用された場合、ビンゴです。不正アクセスを許してしまいます。

パスワードの再利用が良くないことは知っていても、利用するすべてのWebサイトで異なるパスワードを作成(そして何とかして思い出す)必要があるのも困りものです。パスワードを再利用する人を非難できますが、パスワードの再利用は、認知的過負荷の問題を解決しようとする実践的かつ人間的な方法です。残念なことに、これは攻撃者にとって格好の的となります。

攻撃者はアイデンティティに焦点を当てています

これらの攻撃には2つの共通点があります。1)アイデンティティを標的にしていること、2)物理的な攻撃よりもはるかに実行が容易であることです。これまで見てきたように、アイデンティティに対する攻撃は、私たちにとって痛いところを突いてきます。幸いなことに、Oktaにはアイデンティティ保護の課題に対するソリューションがあります。

多要素認証

多要素認証(MFA)(Oktaの中核製品)は、始めるのに最適な場所です。OWASPは、MFAが、クレデンシャルスタッフィングやパスワードスプレーを含む、パスワード関連の攻撃の大部分に対する最も優れた防御策であると助言しています。

データ侵害を受けた企業でも、MFAを導入していれば、データが盗まれた顧客を保護するための最後の防御線が残っています。同様に、盗まれた再利用されたパスワードは、2番目の要素を必要とするサイトでは効果がありません。

スマートな企業は、従業員が使用するアプリケーションへのアクセスも保護しています。たとえば、従業員が会社のビデオ会議アカウントのみを使用してビジネスを行い、そのアカウントがOkta経由での認証を必要とする場合、ディープフェイクビデオ詐欺は非常に困難になります。

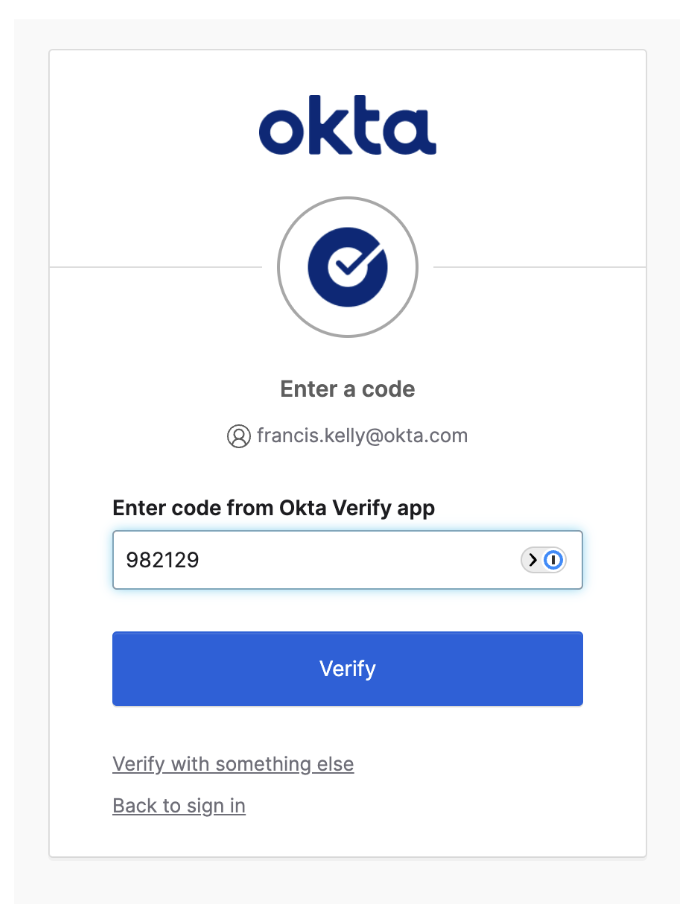

フィッシング耐性のある要素

MFA(多要素認証)が安全であるのと同じように、完璧ではありません。決意の固い攻撃者は、パスワードとともにセカンドファクターをフィッシングする可能性があります。Okta FastPassは、これに対抗するためにフィッシング耐性のあるMFAを提供します。個人として、私たちはフィッシングサイトに騙される可能性があります。しかし、フィッシング耐性のあるセカンドファクターは、回避がほぼ不可能な暗号化プロトコルに依存しています。

パスワードからの移行

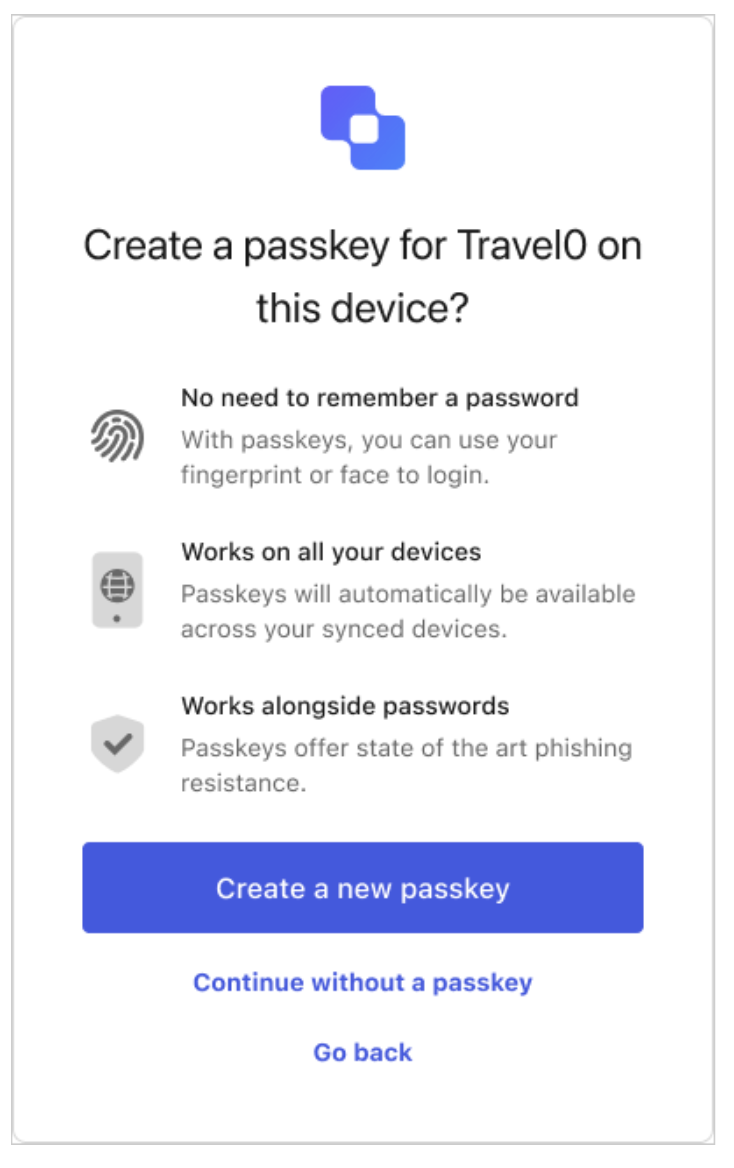

最終的に、顧客はパスワードの使用を完全に停止できます。Okta FastPassを使用すると、ユーザーはパスワードなしでOkta内の任意のアプリに認証できます。同様に、ユーザーは、パスキーをサポートするWebサイトでパスキーを採用できます。これはますます一般的になっています。パスキーは基本的に、ユーザーが自分のデバイスをWebサイトに登録できるようにするものです。ユーザーがWebサイトに登録するたびに、デバイス(電話など)は「キーペア」と呼ばれるものを作成します。キーペアは、電話で秘密に保持される秘密鍵と、Webサイトに送信される公開鍵で構成されています。公開鍵暗号の魔法により、キーペアを使用すると、ユーザーはパスワードを一切使用せずにWebサイトにログインできます。

長い道のり

人間は信頼することができ、したがって、欺かれることもできます。詐欺は常に存在していました。私たちの存在の数千年の間に、私たちは少なくとも物理的な世界で真実と虚偽を見分けるいくつかのスキルを開発してきました。

しかし、デジタル世界では、まだ長い道のりがあります。これは直面するには不快な真実ですが、人間の創意工夫が本質的にオンライン詐欺から私たちを守らないとしても、それを行うためのツールを構築することを可能にしました。Oktaでパスワードレス化して、進化するデジタル脅威から保護する方法について詳しくはこちらをご覧ください。