Das Erkennen und Reagieren auf potenzielle Bedrohungen der Identity Security ist in der modernen Cybersicherheit nicht mehr nur ein Vorteil, sondern eine Notwendigkeit. Gleichzeitig benötigen Identity-Security-Experten mit der Skalierung ihrer digitalen Abläufe Zugriff auf einen umfangreicheren und komplexeren Satz von Identity-Protokolldaten als zuvor – einen, der ständige Aufmerksamkeit und Analyse erfordert.

Deshalb freuen wir uns, Ihnen mitteilen zu können, dass Log Investigator, eine bahnbrechende Okta AI-Lösung, die die Interaktion von Unternehmen mit ihrem Okta Systemprotokoll revolutioniert, für den Early Access verfügbar ist.

Die wachsende Herausforderung der Identity-Protokollanalyse

Das Okta Systemprotokoll ist eine unschätzbare Ressource für Sicherheitsteams. Es erfasst eine umfassende Aufzeichnung aller Identity-bezogenen Aktivitäten und Ereignisse innerhalb der Okta-Bereitstellung eines Unternehmens und enthält fast 1.000 verschiedene Ereignistypen, die verschiedene Aspekte von Identity abdecken, sowie umfangreiche Kontextinformationen wie Gerätekontext und IP-Reputation.

Identity-Protokolle wachsen mit beispielloser Geschwindigkeit. Als führender Identity-Anbieter haben sich die Protokollmengen von Okta allein in den letzten zwei Jahren verdoppelt. Dieser Anstieg wurde hauptsächlich durch die digitale Transformation, die zunehmende Mobilität der Belegschaft, die Verbreitung von Cloud-Apps und die verstärkten Sicherheitskontrollen verursacht. Es hat auch die traditionellen Methoden der Protokollanalyse übertroffen. Wenn es bei der Erkennung von Bedrohungen auf Minuten ankommt, benötigen Sicherheitsteams eine bessere Möglichkeit, Erkenntnisse aus ihren Identity-Protokollen zu gewinnen.

Mit den jüngsten Entwicklungen im Bereich der generativen KI-Technologien hat Okta die Gelegenheit genutzt, diese Erfahrung für Identity-Security-Experten drastisch zu vereinfachen.

Ihr KI-gestützter Identity-Security-Begleiter

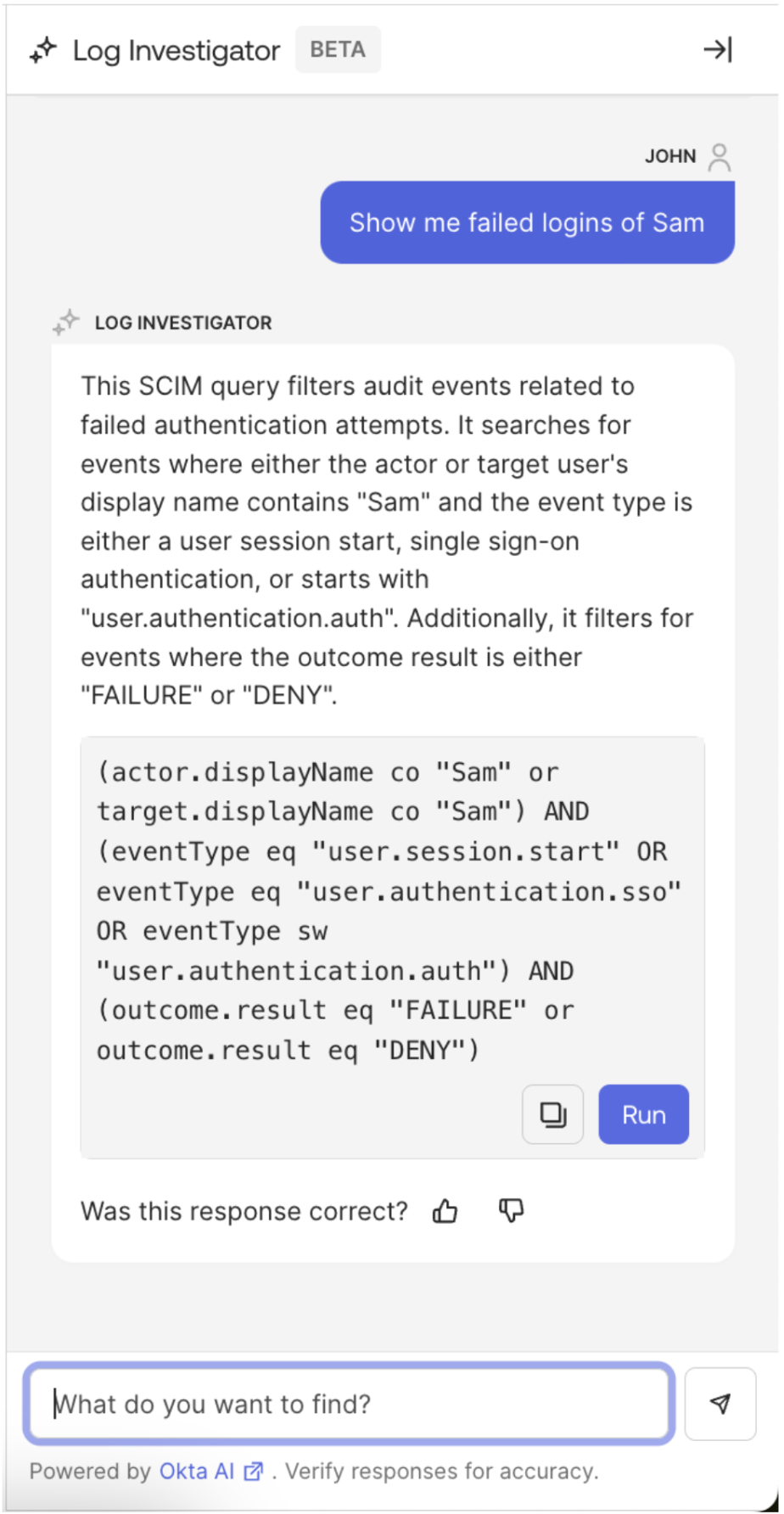

Stellen Sie sich Log Investigator als den Sherlock Holmes der Systemprotokolldaten vor. Log Investigator wird von Okta AI unterstützt und verwandelt komplexe Protokollanalysen in eine intuitive, dialogorientierte Erfahrung. Anstatt mit einer komplexen Abfragesyntax zu kämpfen oder unzählige Ereignisse manuell zu durchforsten, können Administratoren einfache Fragen in natürlicher Sprache stellen, um sofort umsetzbare Erkenntnisse zu erhalten.

Hauptmerkmale und Vorteile

Im Folgenden sind die wichtigsten Vorteile aufgeführt, die Benutzer von Log Investigator erwarten können.

- Natürliche Sprachschnittstelle: Stellen Sie Fragen zu Ihren Okta-Daten in einfachem Deutsch und erleichtern Sie so das Erkunden und Verfeinern von Identity-Security-Protokollen für Experten aller Erfahrungsstufen.

- Kontextbezogene Intelligenz: Gewinnen Sie Einblicke, wann und wie eine Aktion innerhalb Ihres Unternehmens stattgefunden hat.

- Verbesserte Produktivität: Reduzieren Sie den Zeitaufwand für die Protokollanalyse, verkürzen Sie die Einarbeitungszeit für neue Mitglieder des Sicherheitsteams und geben Sie Personal frei, damit es sich auf strategische Initiativen anstatt auf Routineuntersuchungen konzentrieren kann.

- Kontextbezogene Suche: Greifen Sie auf Erkenntnisse über Okta-spezifische Konzepte und Beziehungen in fast 1.000 Okta-Ereignistypen zu.

Verantwortungsvolle KI-Innovation

Log Investigator verfolgt einen auf generativer KI basierenden Ansatz, bei dem Large Language Models (LLM) verwendet werden, um Abfragen aus den natürlichsprachlichen Fragen des Benutzers im Systemprotokoll zu generieren.

KI-Innovationen im Bereich Sicherheit müssen auf einem Fundament des Vertrauens aufgebaut sein. Log Investigator wurde unter sorgfältiger Berücksichtigung der Best Practices der Branche für die Implementierung von KI in Unternehmenssoftware entwickelt. Unser Entwicklungsprozess hält sich an die Responsible AI principles von Okta in Bezug auf Datenschutz, Sicherheit, verantwortungsvolle Innovation und allgemeinere Prinzipien und Verpflichtungen in Bezug auf Kundendaten.

Wir arbeiten daran, sicherzustellen, dass angemessene Datensicherheitsvorkehrungen getroffen werden, da die Wahrung des Kundenvertrauens bei unserem Ansatz für neue KI-Technologien oberste Priorität hat. Wir praktizieren ein rigoroses Risikomanagement, selbst im frühesten Stadium der Produktentwicklung. So führt Log Investigator beispielsweise Validierungen durch, um sich vor Prompt-Injection und anderen böswilligen Angriffen zu schützen.

Wie geht es weiter?

Diese erste Phase unserer Early-Access-Version hat großes Interesse geweckt, und wir haben bereits die Kapazität für die erste Kohorte erreicht. Wir freuen uns über die Begeisterung unserer Kunden und sind gespannt auf ihr Feedback im Vorfeld der allgemeinen Verfügbarkeit. Wir werden weiterhin über die Fortschritte der Funktion und die zukünftige Verfügbarkeit informieren.

Während wir weiterhin Innovationen vorantreiben und die Grenzen der Identity-Technologie verschieben, suchen wir nach neuen Wegen, um unsere Angebote zu verbessern und unsere Daten noch zugänglicher zu machen. Wir sind immer daran interessiert, von Ihnen zu hören, da Ihr Feedback für die Gestaltung unserer zukünftigen Entwicklungen von entscheidender Bedeutung ist.

Haben Sie Fragen zu diesem Blogbeitrag? Kontaktieren Sie uns unter eng_blogs@okta.com.

Entdecken Sie weitere aufschlussreiche Engineering Blogs von Okta, um Ihr Wissen zu erweitern.

Möchten Sie Teil unseres engagierten Teams aus herausragenden Ingenieuren werden? Besuchen Sie unsere Karriereseite.

Nutzen Sie das Potenzial moderner und fortschrittlicher Identitätsverwaltung für Ihr Unternehmen. Kontaktieren Sie unseren Vertrieb für weitere Informationen.

Haftungsausschluss: Alle Produkte, Funktionen, Funktionalitäten, Zertifizierungen, Autorisierungen oder Zusicherungen, auf die in diesem Material verwiesen wird, die derzeit nicht allgemein verfügbar sind oder noch nicht erhalten wurden oder derzeit nicht aufrechterhalten werden, werden möglicherweise nicht rechtzeitig oder überhaupt nicht geliefert oder erhalten. Produkt-Roadmaps stellen keine Verpflichtung oder ein Versprechen zur Lieferung von Produkten, Funktionen, Funktionalitäten, Zertifizierungen oder Zusicherungen dar, und Sie sollten sich bei Ihren Kaufentscheidungen nicht darauf verlassen.