Identität ist grundlegend für eine moderne Sicherheitsstrategie. Identitätsbasierte Angriffe nehmen zu, und die meisten Datenschutzverletzungen werden durch gestohlene Anmeldedaten verursacht. Mit mehr als 18.000 Kunden und einer Identity Plattform, die jeden Monat Milliarden von Authentifizierungen durchführt, steht Okta an vorderster Front bei den meisten dieser identitätsbasierten Angriffe.

Allein im letzten Monat hat Okta rund 2,38 Milliarden bösartige Anfragen blockiert (mehr als 20 % aller Anmeldeversuche bei der Okta Workforce Identity Cloud) – mit einer Pipeline, die bösartigen Traffic in Echtzeit von legitimem Traffic trennt.

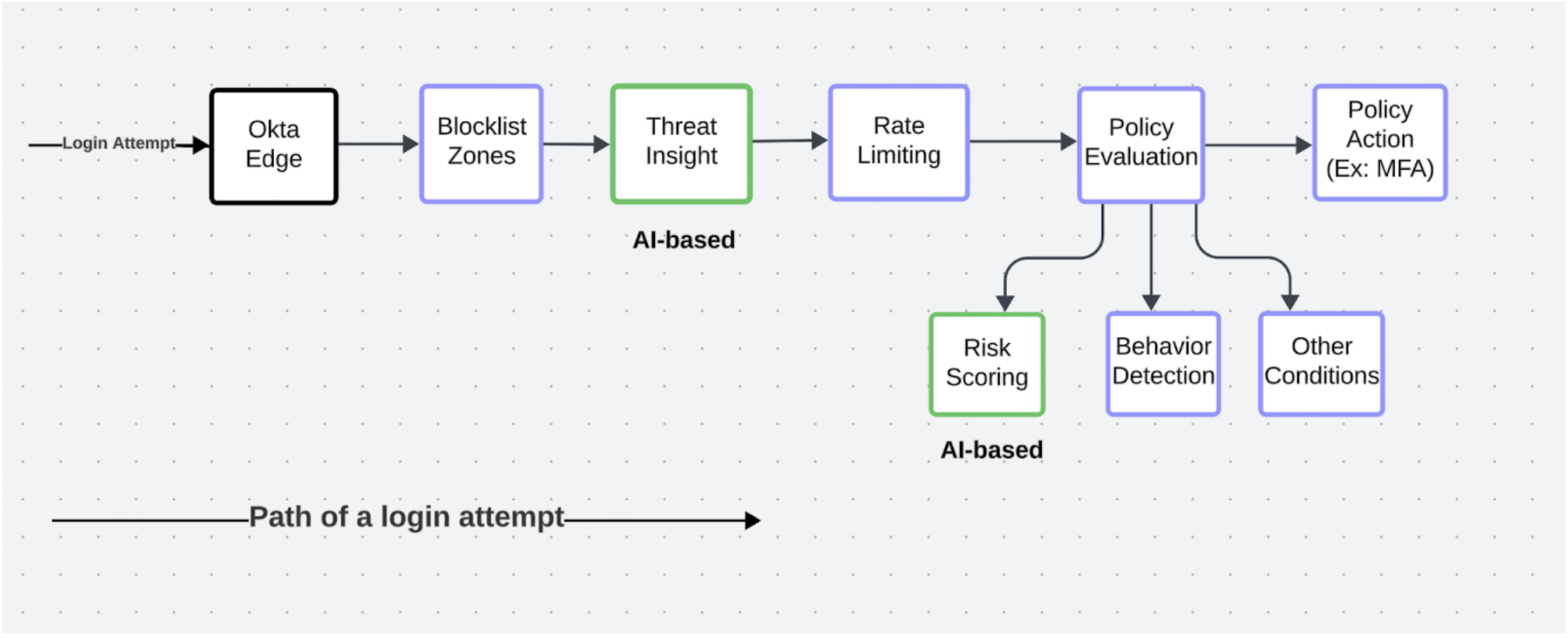

In diesem Blog beschreiben wir die Details der verschiedenen Schichten in dieser Pipeline, mit besonderem Fokus auf die KI-basierten Komponenten. Wir werden auch beschreiben, wie Kunden diese Funktionen nutzen können, um ihre Benutzer vor verschiedenen Arten von identitätsbasierten Angriffen zu schützen.

Tiefenverteidigung

Wir benötigen eine vielschichtige, tiefgreifende Verteidigungsstrategie, um uns aus folgenden Gründen gegen identitätsbasierte Angriffe zu schützen.

- Viele identitätsbasierte Angriffe sind sehr ausgefeilt, und wir hätten nicht die notwendigen Informationen in einer einzigen Verteidigungsschicht, um bösartige und legitime Anfragen zu trennen. Wir erfahren mehr über die Legitimität der Anfrage, während sie den Stack durchläuft.

- Automatisierte Pipelines zur Erkennung von Angriffen werden immer falsch-positive (legitime Anfragen, die als bösartig gekennzeichnet werden) und falsch-negative Ergebnisse (bösartige Anfragen, die als legitim gekennzeichnet werden) liefern. Organisationen haben unterschiedliche Toleranzgrenzen für falsch-positive und falsch-negative Ergebnisse. Wir benötigen Schichten in der Pipeline, die Organisationen per Self-Service konfigurieren können, um sie für weniger falsch-positive oder weniger falsch-negative Ergebnisse zu optimieren.

- Es gibt viele Arten von identitätsbasierten Angriffen – Password-Spraying, Brute-Force-Angriffe, Phishing, Session Hijacking usw. Eine einzige Erkennungs- und Durchsetzungsstrategie funktioniert nicht für alle Angriffe. Wir benötigen Schichten in der Pipeline, die sich mit spezifischen Arten von Angriffen befassen.

Es gibt zwei Hauptaspekte bei den Erkennungen in jeder Schicht dieses Stacks.

- Qualität: Die Qualität der Erkennungen kann durch die Kombination der Rate falsch positiver und falsch negativer Ergebnisse bestimmt werden. Während wir versuchen, beides zu optimieren, priorisieren wir eines basierend auf den unten beschriebenen Kriterien, die sich von Schicht zu Schicht unterscheiden.

- Optionen zur Behebung: Wenn das Blockieren die einzige Option zur Behebung ist (im Gegensatz zur Multi-Faktor-Authentifizierung (MFA)), ist die Reduzierung falsch positiver Ergebnisse von entscheidender Bedeutung.

- Konfiguration für Ausnahmen: Wenn Administratoren Erkennungen nicht selbstständig deaktivieren können, ist die Reduzierung falsch positiver Ergebnisse von entscheidender Bedeutung.

- Latenz: Es ist entscheidend, alle Erkennungen auszuführen, ohne die Reaktionszeiten für legitime Benutzer zu beeinträchtigen.

Werfen wir einen Blick auf die Details aller Schichten in dieser Pipeline. Die Schichten sind in der Reihenfolge beschrieben, in der sie im Pfad einer Anmeldeanfrage aufgerufen werden. Beachten Sie, dass sich die Reihenfolge dieser Schichten und die in jeder Schicht unterstützte Funktionalität in Zukunft ändern kann.

Okta Edge

Dies ist der Einstiegspunkt einer Anfrage und die erste Verteidigungslinie. Es gibt viele Kontrollen in dieser Schicht, um DDoS-Angriffe zu erkennen und abzuwehren. Um vor groß angelegten, anmeldedatenbasierten Angriffen zu schützen, haben wir eine Pipeline entwickelt, um schädliche IPs zu identifizieren, die für alle Mandanten am Edge blockiert werden. Okta-Kunden können keinen Teil der am Okta Edge unterstützten Funktionalität konfigurieren.

Sperrzonen

Kunden können bestimmte Kombinationen von IPs, Standorten, IP-Dienstkategorien und autonomen Systemnummern (ASNs) sperren, indem sie Sperrzonen erstellen. Anfragen, die diesen Zonen entsprechen, wird der Zugriff auf jeden Okta Workforce Identity Cloud Endpunkt verweigert.

Viele anmeldedatenbasierte Angriffe beinhalten Anfragen, die über anonymisierende Proxy-Dienste geleitet werden. Wir empfehlen Kunden, die kürzlich veröffentlichte Self-Service-Funktion für den frühen Zugriff zu aktivieren, die eine Standardzone erstellt, um alle anonymisierenden Proxys zu blockieren. Wenn Kunden Ausnahmen für bestimmte IP-Dienstkategorien hinzufügen möchten, können sie eine andere kürzlich veröffentlichte Self-Service-Funktion für den frühen Zugriff verwenden, die die Unterstützung für erweiterte dynamische Netzwerkzonen einführt.

Im vergangenen Monat hat Okta rund 318 Millionen bösartige Webanfragen aufgrund von Zonenkonfigurationen blockiert. Okta ist auf mehrere externe Anbieter angewiesen, um den Standort, die IP-Dienstkategorien und die ASN zu ermitteln, die einer IP zugeordnet sind.

Wir skalieren die Zonen weiter, indem wir uns auf die folgenden zwei Aspekte konzentrieren.

Qualität: Um falsch positive und falsch negative Ergebnisse aufgrund veralteter Datenfeeds zu reduzieren, haben wir Datenpipelines erstellt, um externe Datenfeeds innerhalb von 24 Stunden nach ihrer Verfügbarkeit zu aktualisieren.

Latenz: Wir ermitteln IP-Metadaten für jede Webanfrage. Um mit dieser Größenordnung umzugehen, nehmen wir kontinuierlich Verbesserungen vor, um eine sehr geringe Latenz (P95 von weniger als 50 Millisekunden) bei der Auflösung von Metadaten von allen externen Anbietern aufrechtzuerhalten.

ThreatInsight

ThreatInsight ist die native KI-gesteuerte Funktion von Okta, um große, credential-basierte Angriffe zu erkennen und abzuwehren. Sie besteht aus zwei Komponenten – Detection Pipeline und Enforcement Pipeline.

Erkennungspipeline

Wir haben Streaming- und Batch-Datenpipelines aufgebaut, um bösartige IPs zu erkennen, die an groß angelegten identitätsbasierten Angriffen wie Password Spraying, Credential Stuffing und Brute Force beteiligt sind. Wir erkennen sowohl tenantübergreifende als auch tenantspezifische bösartige IPs.

Die Erkennungs-Pipeline umfasst auch Heuristiken und ML-Modelle, die Mandanten unter groß angelegten, anmeldedatenbasierten Angriffen kennzeichnen. Diese Modelle erkennen Anomalien bei Anmeldefehlern auf Mandantenebene innerhalb von Minuten nach Beginn eines Angriffs. Basierend auf der Ausgabe dieser Modelle benachrichtigen wir Kunden über SystemLog und kennzeichnen schädliche IPs für den angegriffenen Mandanten automatisch aggressiver. Diese Modelle helfen Okta, jeden Monat Hunderte von angegriffenen Mandanten zu benachrichtigen.

Pipeline zur Durchsetzung

Wir haben eine Pipeline mit geringer Latenz entwickelt, die diese beiden Aktionen ausführt (in dieser Reihenfolge):

- Anfragen von schädlichen IPs blockieren oder protokollieren. Kunden können wählen, ob sie ThreatInsight im Protokoll- oder Blockiermodus konfigurieren möchten.

- Markieren Sie verdächtige Anfragen basierend auf vielen Attributen der Anfrage. Wir führen mehrere Heuristiken und ML-Modelle aus, um verdächtige Anfragen basierend auf Attributen wie der IP-Adresse, dem Standort und dem User-Agent der Anfrage zu kennzeichnen. Die Modelle geben eine Punktzahl und einen Bedrohungsgrad aus, die verwendet werden, um zu bestimmen, ob die Anfrage auf die Ratenbegrenzer des Mandanten oder auf die für verdächtige Anfragen isolierten Ratenbegrenzer angerechnet werden soll.

Das Ausführen von ThreatInsight-Prüfungen vor der Ratenbegrenzung und dem Markieren verdächtiger Anfragen trägt dazu bei, die Wahrscheinlichkeit zu verringern, dass legitime Benutzer aufgrund von umfangreichen anmeldeinformationsbasierten Angriffen auf Ratenbegrenzungen stoßen.

Im vergangenen Monat hat ThreatInsight rund 2,08 Milliarden Anfragen und 3,4 Millionen IPs im Zusammenhang mit über 150 Endpunkten für mehr als 10.000 Tenants blockiert. Während einiger Angriffe mit hohem Volumen hat ThreatInsight >200.000 IPs pro Stunde mit einer Rate von >100.000 Anfragen pro Minute blockiert. Mehr als 31.000 IPs wurden bei Angriffen auf mehrere Okta Tenants beobachtet.

Wir empfehlen, ThreatInsight in den Blockiermodus zu versetzen, um Ihren Mandanten vor groß angelegten, anmeldedatenbasierten Angriffen zu schützen.

Wir skalieren ThreatInsight weiterhin, indem wir uns auf die folgenden zwei Aspekte konzentrieren:

Qualität: Um falsch positive und falsch negative Ergebnisse zu reduzieren, verbessern wir kontinuierlich unsere Datenpipelines und Erkennungen, sodass wir schädliche IPs innerhalb von Sekunden nach verdächtigen Aktivitäten identifizieren und diese IPs innerhalb weniger Minuten nach der Erkennung für die Durchsetzung verfügbar machen.

Latenz: Wir führen ThreatInsight-Prüfungen für jede einzelne Webanfrage durch, die Okta Workforce Identity Cloud erreicht, und zwar noch bevor die Ratenbegrenzungsprüfungen greifen. Um dies in diesem Umfang zu erreichen, haben wir viele Verbesserungen an der Art und Weise vorgenommen, wie wir die Funktionen für die ML-Modellbewertung zwischenspeichern und speichern, um sicherzustellen, dass die p95-Latenz von ThreatInsight-Bewertungen unter 50 Millisekunden liegt.

Ratenbegrenzung

Die Okta-Plattform erzwingt Ratenbegrenzungen auf Mandantenebene,, was eine Kombination aus von Okta verwalteten Ratenbegrenzungen und vom Kunden konfigurierbaren Ratenbegrenzungen ist. Diese Schicht befasst sich nicht direkt mit der Erkennung und Blockierung von identitätsbasierten Angriffen. Eine Komponente dieser Schicht, die für identitätsbasierte Angriffe relevant ist, ist die Unterstützung für die Aufrechterhaltung unterschiedlicher Ratenbegrenzer für legitime und bösartige Anfragen.

Richtlinienauswertung

Wir haben den vollständigen Kontext (Benutzer, Gerät usw.) der Anfrage auf der Richtlinienauswertungsebene.

Zonen

Kunden können IP-, dynamische und erweiterte dynamische Netzwerkzonen basierend auf verschiedenen Kombinationen von IP, Geolokalisierung, IP-Dienstkategorien und ASNs konfigurieren und diese Zonen in verschiedenen Arten von Richtlinien verwenden (z. B. globale Sitzungsrichtlinie, Authentifizierungsrichtlinie usw.). Wenn Zonen nicht auf der Sperrliste stehen und in Richtlinien konfiguriert sind, werden sie nicht für jede einzelne Webanfrage erzwungen. Sie werden nur für die Anfragen erzwungen, die auf diese Richtlinie beschränkt sind.

Verhaltenserkennung

Die Verhaltenserkennung analysiert Muster im Benutzerverhalten, um anomale Benutzeraktivitäten zu erkennen. Okta unterstützt mehrere Arten von Erkennungen anomalen Verhaltens (z. B. neue IP, neues Land, neue Geolokalisierung, neues Gerät, unmögliche Geschwindigkeit), die auf den Benutzer beschränkt sind. Kunden können definieren, was für ihren Mandanten riskant ist, indem sie diese Verhaltensweisen in globalen Sitzungs- und Authentifizierungsrichtlinien kombinieren. Für einige Mandanten ist jede Anmeldung aus einem Land verdächtig, in dem sich der Benutzer in den letzten 10 Versuchen noch nie angemeldet hat. Für andere Mandanten ist jede Anmeldung von einem Gerät und einer IP verdächtig, von der sich der Benutzer in den letzten 100 Versuchen noch nie angemeldet hat. Die Verhaltenserkennung bietet eine Regelerstellungs-Engine, mit der Kunden diese Anomalien anpassen können, sodass sie für falsch positive oder falsch negative Ergebnisse optimieren können.

Um die Verhaltenserkennung zu unterstützen, haben wir eine Datenpipeline erstellt, um Benutzerprofile basierend auf der historischen Aktivität der Benutzer zu erstellen.

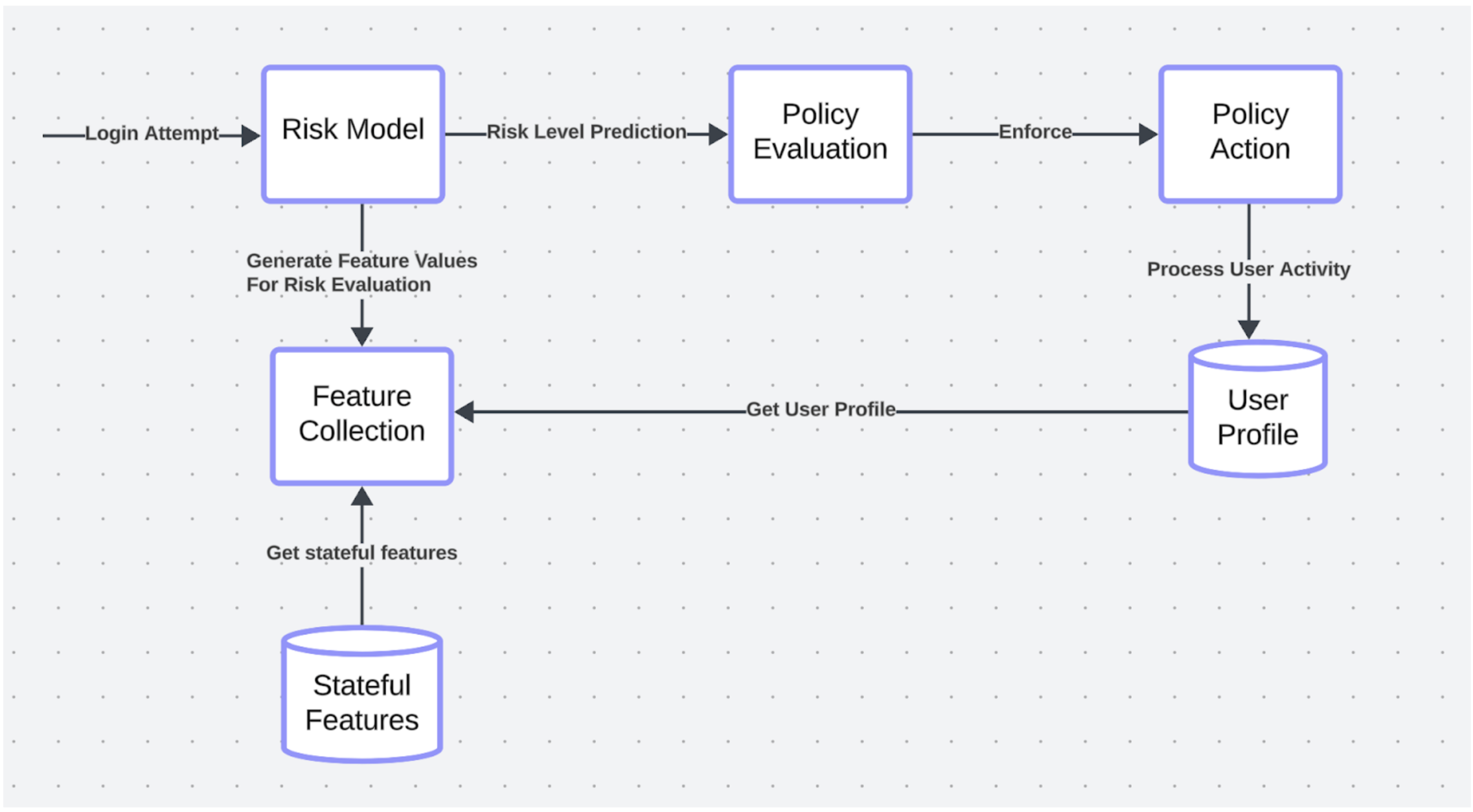

Risikobewertung

Die Risikobewertung kombiniert die Signale aus mehreren Schichten der Pipeline, um das mit einem Anmeldeversuch verbundene Risikoniveau zu bestimmen. Die Risikobewertung beseitigt die Komplexität der Konfiguration von Verhaltensweisen, Zonen und anderen Bedingungen. Kunden können einfach das Risikoniveau in Richtlinien konfigurieren und Aktionen wie MFA einrichten. Okta bestimmt, was riskant ist, indem es verschiedene Kontexte kombiniert (Standort, Gerät, Bedrohung, Verhaltensweisen usw.).

Die Risiko-Engine aggregiert das Risiko über die folgenden Kontexte hinweg, um das Risikoniveau einer Webanfrage zu bestimmen:

- ThreatInsight-Bewertung – Wie schlimm ist diese Anfrage basierend auf der ThreatInsight-Bewertung?

- IP-Metadaten – Wie schlecht ist diese IP basierend auf den Metadaten von externen Anbietern?

- IP – Wie schädlich ist diese IP für diesen spezifischen Benutzer, basierend auf den historischen Mustern des Benutzers?

- Mandant – Befindet sich der Mandant derzeit unter einem großen, anmeldedatenbasierten Angriff?

- Geolocation – Wie schlecht ist diese Geolocation für diesen spezifischen Benutzer, basierend auf den historischen Mustern des Benutzers?

- Gerät – Wie schlecht ist dieses Gerät für diesen bestimmten Benutzer, basierend auf den historischen Mustern des Benutzers?

Wir verwenden maschinelles Lernen in dieser Schicht, um die relativen Gewichtungen der verschiedenen Funktionen in verschiedenen Kontexten im Zusammenhang mit einer Anfrage zu identifizieren. Die Modelle werden anhand der MFA-Zugriffsmuster der Benutzer trainiert (Erfolg, Fehler und Abbruch von MFA im Zusammenhang mit verschiedenen Verhaltenssignalen der Benutzer).

Wir starten eine neue Version des Risikomodells als Teil des neu eingeführten Okta Identity Threat Protection. Kunden, die die Okta Identity Threat Protection SKU kaufen, profitieren von kontinuierlichen Risikobewertungen – wir führen Risikobewertungen bei der Anmeldung und auch kontinuierlich durch, um das mit Sessions verbundene Risiko zu bestimmen. Die kontinuierliche Risikobewertung stützt sich auf ein ausgefeilteres Modell, das mehr Features nutzt (d. h. Gerätesignale von OktaVerify, anomales ASN, anomaler UserAgent usw.). Darüber hinaus haben wir im Rahmen dieses Produkts das Konzept des Benutzerrisikos eingeführt. Das Benutzerrisiko erfasst das zustandsbehaftete Risiko, das mit einer Benutzeridentität verbunden ist, und aggregiert das Risiko über Sessions, Geräte und alle Signale, die wir von mehreren Sicherheitsanbietern Dritter erhalten.

Im vergangenen Monat hat Okta mehr als 3 Milliarden Anmeldeanfragen auf ihr Risiko hin untersucht. Wir empfehlen, eine starke Authentifizierung in den Authentifizierungsrichtlinien für Anmeldeversuche mit hohem Risiko zu konfigurieren.

Wir skalieren RiskEngine weiter, indem wir uns auf die folgenden zwei Aspekte konzentrieren:

Qualität: Um falsch positive und falsch negative Ergebnisse zu reduzieren, verbessern wir kontinuierlich die Modelle, die zur Erkennung von Risiken in verschiedenen Kontexten verwendet werden, und wie wir das Gesamtrisiko aggregieren. Wir verbessern auch die Genauigkeit, indem wir unsere Datenpipelines skalieren, um die neuesten Aktivitäten im Zusammenhang mit den Benutzern zu verwenden. Innerhalb einer Sekunde, nachdem ein Benutzer bestimmte Aktionen im System ausgeführt hat, wird das Profil des Benutzers mit diesen Informationen aktualisiert.

Latenz: Wir führen RiskEngine-Prüfungen mit einer p95-Latenz von unter 50 Millisekunden für jeden Anmeldeversuch durch, der Okta Workforce Identity Cloud für Adaptive MFA-Kunden erreicht.

Wichtige Erkenntnisse

- Okta setzt auf eine mehrschichtige, tiefgreifende Verteidigungsstrategie, um verschiedene Arten von identitätsbasierten Angriffen zu erkennen und abzuwehren.

- Sperrzonen ist eine Self-Service-Funktion, die ThreatInsight, eine KI-gesteuerte Funktion, ergänzt. Diese Funktionen blockieren jeden Monat Milliarden von groß angelegten, anmeldeinformationsbasierten Angriffen. Wir empfehlen Kunden dringend, die dynamische Standardnetzwerkzone zu aktivieren, um anonymisierende Proxys zu blockieren, und ThreatInsight im Blockiermodus zu aktivieren.

- Während die Anfrage den Okta-Stack durchläuft, generieren wir mehr Kontext. Funktionen wie Verhaltenserkennung und Risikobewertung nutzen diesen Kontext, um ausgefeiltere Account Takeover-Angriffe zu erkennen.

- Die Risikobewertung ist eine KI-gesteuerte Funktion, die verschiedene Kontexte berücksichtigt, um das Risiko zu aggregieren. Kunden können die Verhaltenserkennung verwenden, um das Risiko für ihre Mandanten anzupassen und zu definieren. Wir empfehlen Kunden dringend, risikobasierte Richtlinien zu konfigurieren, um MFA für risikoreiche Anmeldungen anzufordern.

- Okta Identity Threat Protection ist ein neu veröffentlichtes Produkt, das die Fähigkeiten der Risiko-Engine auf die nächste Stufe hebt. Es bietet eine kontinuierliche Bewertung des Sitzungs- und Benutzerrisikos und nutzt fortschrittlichere Signale und ML-Modelle.

Haben Sie Fragen zu diesem Blog-Beitrag? Kontaktieren Sie uns unter eng_blogs@okta.com.

Entdecken Sie weitere aufschlussreiche Engineering-Blogs von Okta, um Ihr Wissen zu erweitern.

Sind Sie bereit, Teil unseres engagierten Teams aus außergewöhnlichen Ingenieuren zu werden? Besuchen Sie unsere Karriereseite.

Nutzen Sie das Potenzial moderner und fortschrittlicher Identitätsverwaltung für Ihr Unternehmen. Kontaktieren Sie unseren Vertrieb für weitere Informationen.