Bild generiert mit DALL·E 2

Dieser Blog stellt die zahlreichen Sicherheitsvorteile Phishing-resistenter Authentifizierungsfaktoren vor, mit denen die Cybersicherheitsmaßnahmen von Unternehmen über Phishing-Angriffe hinaus verbessert werden. Der Prozentsatz an Phishing-resistenten Authentifizierungen dient als konkreter Indikator für die proaktive Nutzung dieser Authentifizierungsverfahren durch ein Unternehmen. Wir sind der festen Überzeugung, dass diese datengestützte Analyse, die sich auf Cyberangriffe in zahlreichen Unternehmen stützt, Unternehmen überzeugend dazu auffordern kann, ihre Bemühungen zur Einführung von Phishing-resistenten Authentifizierungsverfahren zu verstärken.

Phishing-resistente Authentifizierungsmethoden sind so konzipiert, dass sie Phishing-Angriffe in Echtzeit verhindern, indem sie keine sensiblen Authentifizierungsdaten an gefälschte Anwendungen oder Websites weitergeben. Dies wird erreicht , indem der zu authentifizierende Kanal kryptografisch an die Ausgabe des Authentifikators gebunden wird. Bei einem Adversary-in-the-Middle-Angriff (AitM) beispielsweise kann der Angreifer, wenn ein Phishing-Versuch den Benutzer auf eine gefälschte Anmeldeseite führt, die kryptografische Bindung der Antwort nicht replizieren, wodurch der Authentifikator resistent gegen Phishing-Angriffe wird.

Okta unterstützt mehrere phishing-resistente Authentifikatoren, darunter:

- Okta FastPass, ein gerätegebundener, passwortloser Authentifikator

- FIDO2 WebAuthn-Authentifikatoren (Sicherheitsschlüssel)

- Ger tegebundene FIDO2 WebAuthn-Authentifizierungsfaktoren (z. B. FaceID, TouchID, Windows Hello)

- PIV-Smartcards

- Hardwarebasierte Sicherheitsschlüssel (z. B. YubiKey)

Es ist klar, dass der Phishing-resistente Faktor der Goldstandard zur Verhinderung von Phishing-Angriffen ist, wie im CISA-Merkblatt zur Phishing-resistenten Multi-Faktor-Authentifizierung (MFA) dokumentiert. Es gibt jedoch noch weitere Gründe, Phishing-resistent zu sein, auch wenn diese nicht unbedingt mit Phishing-Angriffen zusammenhängen.

Risiken in Bezug auf Anmeldedaten und Betrug

Hier betrachten wir vier gängige Anmeldeinformations- und Betrugsrisiken im Identity and Access Management (IAM), während wir sie bei Okta erkennen und verhindern:

Brute-Force-Angriff: Bei einem Brute-Force-Angriff verwenden Bedrohungsakteure Ausprobieren und Irrtum, um Konten zu übernehmen. Diese Angriffe sind in der Regel langsam und zielen darauf ab, eine große Anzahl von Konten zu übernehmen.

Credential-Stuffing-Angriff: Bei einem Credential-Stuffing-Angriff beschaffen sich Bedrohungsakteure Anmeldedaten von einer Breach-/Passwort-Dump-Site oder dem Darknet. Der Bedrohungsakteur verwendet dann automatisierte Tools, um Konten mit diesen Anmeldedaten zu übernehmen.

Passwort-Spray-Angriff: Bei einem Passwort-Spray-Angriff ermitteln Angreifer gültige Benutzernamen und versuchen dann, gängige Passwörter für diese Benutzernamen zu verwenden, in der Hoffnung, so erfolgreich Konten zu übernehmen.

Toll Fraud Attack: Bei einem Toll Fraud Attack generieren Betrüger künstlich ein hohes Volumen an internationalen Anrufen/SMS auf teuren Routen, um Geld zu verdienen.

Okta verfügt über mehrere Erkennungs- und Präventionsmechanismen, um den oben genannten Taktiken, Techniken und Verfahren (TTP) entgegenzuwirken. Okta ThreatInsight aggregiert beispielsweise Daten über Anmeldeaktivitäten innerhalb der Okta-Kundenbasis, um potenziell schädliche IP-Adressen zu analysieren und zu erkennen. Administratoren können die Kontosperrfunktion so konfigurieren, dass Benutzer nach mehreren erfolglosen Anmeldeversuchen gesperrt werden. Diese Anzahl an Anmeldeversuchen kann individuell festgelegt werden. Wir verfügen über ein System zur Bekämpfung von Gebührenbetrug , um unsere Systeme vor Gebührenbetrug zu schützen und gleichzeitig unseren Kunden einen zuverlässigen Telefondienst zu bieten. Hierfür nutzen wir eine Heuristik, maschinelles Lernen und ein Rahmenwerk zur Begrenzung der Gesprächsgebühren.

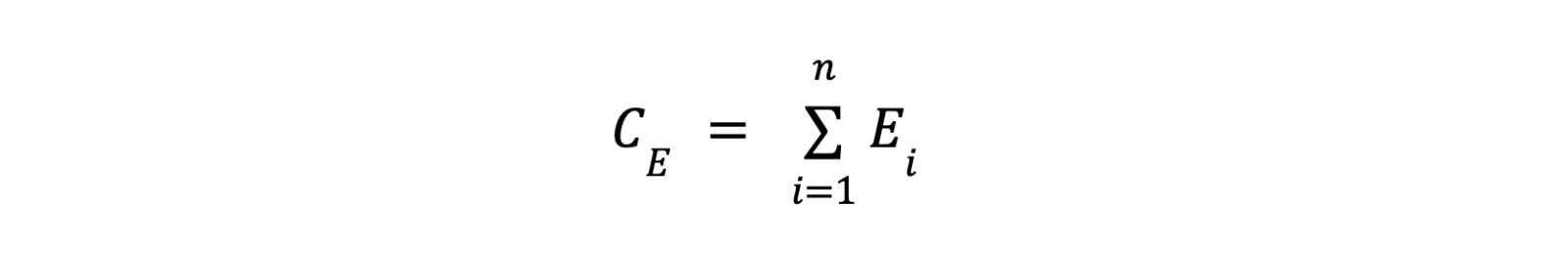

Um die Auswirkungen des Phishing-Resistenz-Authentifikators auf die oben genannten Anmeldeinformations- und Betrugsrisiken zu verstehen, stellen wir die von den Erkennungssystemen von Okta ausgelösten Erkennungen zusammen. Dies ist formell definiert als:

wo

- CE steht für die Gesamtzahl der Anmeldeinformations- und Betrugsereignisse einer Organisation innerhalb eines bestimmten Zeitraums, wie sie von Okta erfasst wurden. Der Zeitraum für die Aggregation kann ein Tag, eine Woche oder ein Monat sein. Wir haben einen Monat als Zeitraum für die Gewinnung einer Stichprobe für eine Organisation gewählt.

- Ei repräsentiert Sicherheitsereignisse für jede Erkennung in einem bestimmten Zeitfenster, wobei i von 1 bis n reicht und die Summe aller Cyberangriffsereignisse von 1 bis n angibt.

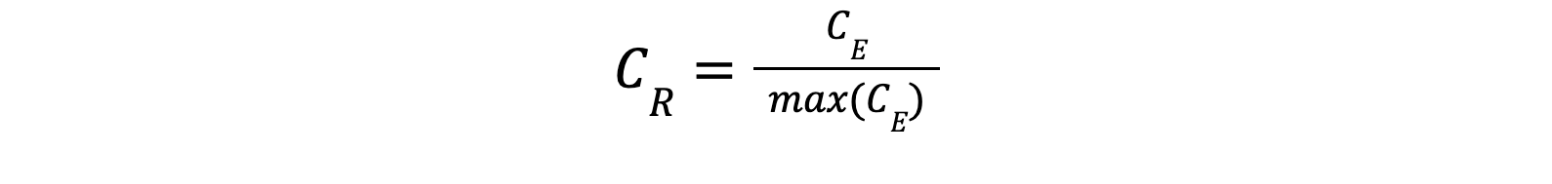

Der Begriff der Anmeldeinformations- und Betrugsrisiken wird dann berechnet und als Verhältnis des CE zur maximal möglichen Anzahl von Ereignissen normalisiert:

Phishing-Resistenz-Maßnahme

Eine hervorragende Methode zur Bewertung des Einsatzes von Phishing-Schutzmechanismen in einer Organisation ist das Verhältnis der Anzahl der Phishing-resistenten Transaktionen zur Gesamtzahl der Transaktionen:

wo

- P steht für die Anzahl der Phishing-Resistenz-Transaktionen (Registrierungen, Anmeldungen, Wiederherstellungen).

- N stellt die Gesamtzahl der Transaktionen dar.

Phishing-Resistenz und Risiken: Die Beziehung

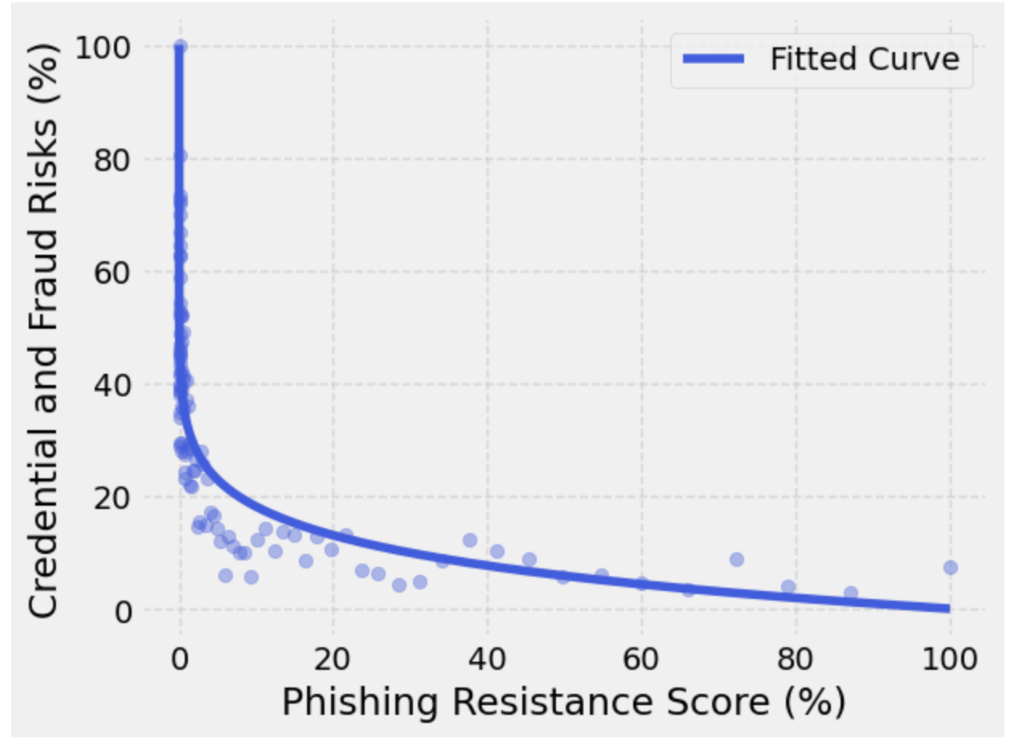

Wir haben alle Sicherheitsereignisse erfasst, die von Okta über acht Monate zwischen dem 1. Januar 2023 und dem 30. August 2023 für die oben genannten Angriffsvektoren erkannt wurden. Wir haben auch den entsprechenden Phishing-Resistenz-Score für jeden Sample Record für unsere Analyse berechnet.

Wir möchten den Zusammenhang zwischen Anmeldeinformationen und Betrugsrisiken (CR) sowie phishingresistenten Transaktionen verstehen und gleichzeitig das inhärente Datenrauschen berücksichtigen. Wir haben eine systematische Methodik der Binnung und Aggregation befolgt. Zuerst haben wir die Werte in definierte logarithmische Intervalle unterteilt und dann innerhalb jedes Intervalls die mittleren Werte für Anmeldeinformationen und Betrugsrisiko berechnet, um eine strukturierte Analyse zu ermöglichen. Dieser Ansatz dämpfte rauschbedingte Schwankungen und lieferte eine kohärentere Darstellung des Zusammenhangs zwischen Anmeldeinformationen und Betrugsrisiken sowie der Verwendung von phishingresistenten Authentifizierungsmethoden.

Abbildung 1

Abbildung 1 veranschaulicht die Beziehung zwischen den Anmeldeinformationen und Betrugsrisiken sowie der Verwendung von Phishing-Resistenz. Die Anmeldeinformations- und Betrugsrisiken nehmen mit zunehmender Nutzung von Phishing-Resistenz ab. Insbesondere sinken die Anmeldeinformations- und Betrugsrisiken, wenn sich die Nutzung von Phishing-Resistenz 100 nähert. Das ist zu erwarten; Interessant ist jedoch, dass in der Abbildung ein exponentiell abnehmender Trend zu erkennen ist. Mit zunehmender Nutzung von Phishing-Resistenz gibt es eine bemerkenswerte exponentielle Reduzierung der Anmeldeinformations- und Betrugsrisiken. Wenn eine Organisation für ihre gesamte Nutzung eine 100-prozentige Phishing-Resistenz erreicht, wird das Risiko erheblich reduziert, was der gewünschte Zustand für eine Organisation ist.

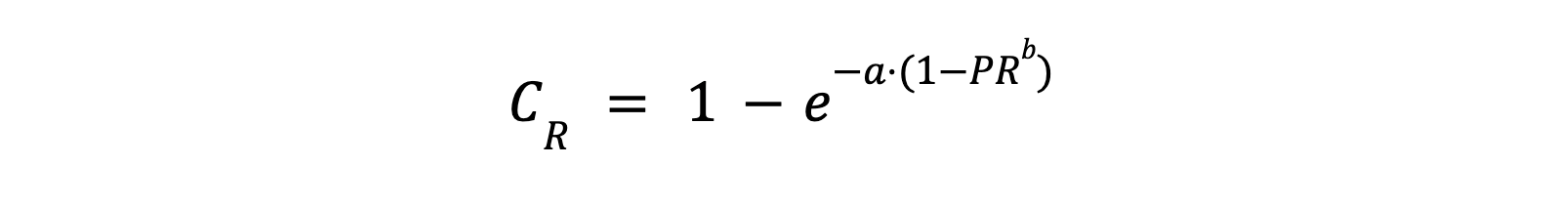

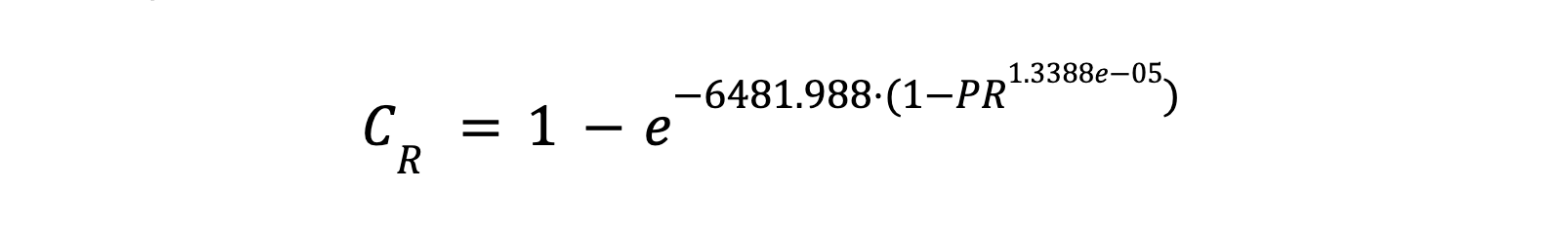

Der Vollständigkeit halber passen wir eine modifizierte, begrenzte exponentielle Abklingfunktion für Anmeldeinformations- und Betrugsrisiken als Funktion der Phishing-Resistenz in % (PR) an, die formell anhand der folgenden Gleichung definiert wird:

Nach Anwendung des Levenberg-Marquardt-Algorithmus für die nichtlineare Anpassung der Kurve nach der Methode der kleinsten Quadrate kann die obige Gleichung wie folgt geschrieben werden:

Die angepasste Kurve ist ebenfalls in Abbildung 1 dargestellt. Das Fehlen einer Phishing-resistenten Authentifizierung in einer Organisation (d. h. % Phishing-Resistenz = 0 %) birgt ein größeres Risiko für den Zugriff auf Anmeldedaten und Betrugsangriffe. In diesem Szenario beträgt die Metrik für Anmeldeinformationen- und Betrugsrisiken 100 %. Es ist jedoch erwähnenswert, dass Unternehmen mit der Einführung von 20 % Phishing-resistenten Authentifizierungen, die durch die Metrik % Phishing-Resistenz bestimmt werden, die Risiken für Anmeldedaten und Betrug auf ~15 % reduzieren können, was eine Verbesserung gegenüber 100 % darstellt.

Organisationen können ihre Risiken im Zusammenhang mit Anmeldeinformationen und Betrug deutlich reduzieren, indem sie phishingresistente Authentifizierungsverfahren einsetzen. |

Statistisches Hypothesentesten

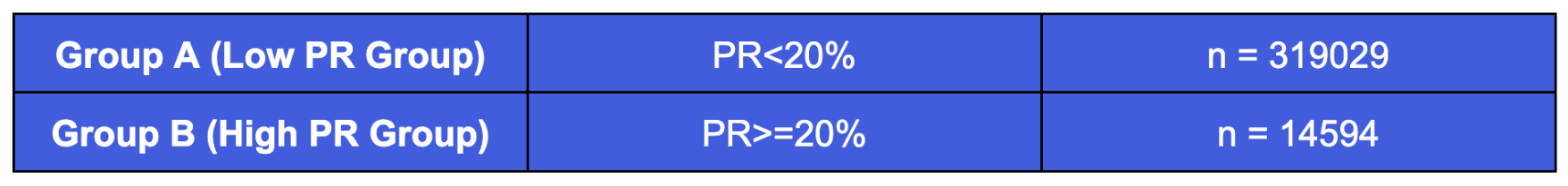

Wir möchten die Hypothese validieren, dass Organisationen mit geringer Nutzung von Phishing-Resistenz ein signifikant höheres Anmeldeinformations- und Betrugsrisiko aufweisen als Organisationen mit relativ höherer Nutzung von Phishing-Resistenz. Wir haben zwei Gruppen basierend auf der Nutzung von Phishing-Resistenz erstellt, um diese statistische Hypothesenprüfung zu erleichtern. Die Stichproben mit einer Nutzung von Phishing-Resistenz von <20% werden Gruppe A zugeordnet, während diejenigen mit einer Nutzung von Phishing-Resistenz von >=20% Gruppe B zugeordnet werden.

Wir führen den t-Test durch, um die Mittelwerte zweier unabhängiger Stichproben zu bestimmen. Der t-Test für unabhängige Stichproben, auch bekannt als Zwei-Stichproben-t-Test, ist ein statistischer Test, der verwendet wird, um die Mittelwerte zweier unabhängiger Gruppen zu vergleichen und festzustellen, ob ein statistisch signifikanter Unterschied zwischen ihnen besteht.

In unserem statistischen Hypothesentest

- Die Nullhypothese (H0) ist, dass es keine signifikanten Beweise dafür gibt, dass die Werte für Anmeldeinformations- und Betrugsrisiken von Gruppe A höher sind als die von Gruppe B.

- Die alternative Hypothese (Ha) ist, dass die Werte f Anmeldeinformationen- und Betrugsrisiko der Gruppe A deutlich h6her sind als die der Gruppe B.

- Das Signifikanzniveau (Alpha-Wert) ist auf 0,05 festgelegt.

Um den t-Test durchzuführen, müssen wir zunächst beurteilen, welche Varianten des t-Tests verwendet werden sollten. Obwohl t-Tests relativ robust gegenüber Abweichungen von den Annahmen sind, ist es immer ratsam, sicherzustellen, dass die üblicherweise bei t-Tests getroffenen Annahmen gültig sind. Diese Annahmen umfassen:

- Kontinuierliche Daten

- Normalverteilung oder großer Stichprobenumfang

- Unabhängigkeit und Zufallsstichprobe

- Varianzhomogenität (Homoskedastizität) beim Student'schen t-Test und ungleiche Varianzen beim Welch'schen t-Test

Unsere Daten erfüllen die ersten drei Annahmen. Allerdings müssen wir die Varianzhomogenität prüfen, um festzustellen, ob wir einen Student'schen t-Test oder einen Welch'schen t-Test durchführen müssen. Dies können wir mit dem Levene-Test überprüfen.

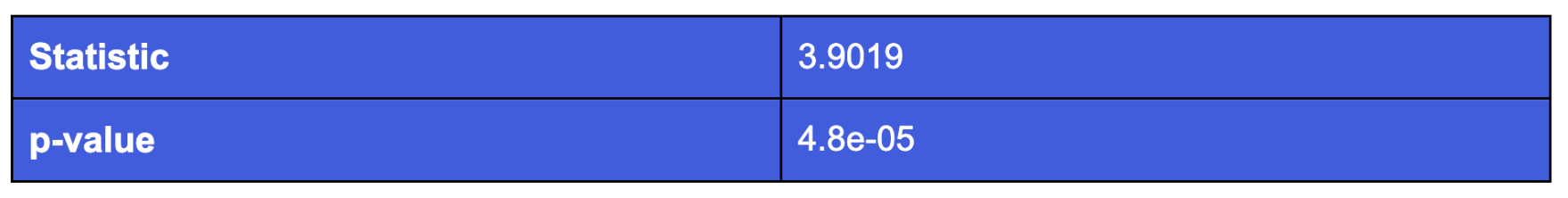

Levene-Test

Der Levene -Test prüft, ob die Varianzen zweier Gruppen gleich sind. Die Nullhypothese ist, dass die Populationsvarianzen der beiden Gruppen gleich sind. Wenn die Nullhypothese gleicher Varianzen verworfen wird, gibt es einen Unterschied zwischen den Varianzen in den beiden Gruppen.

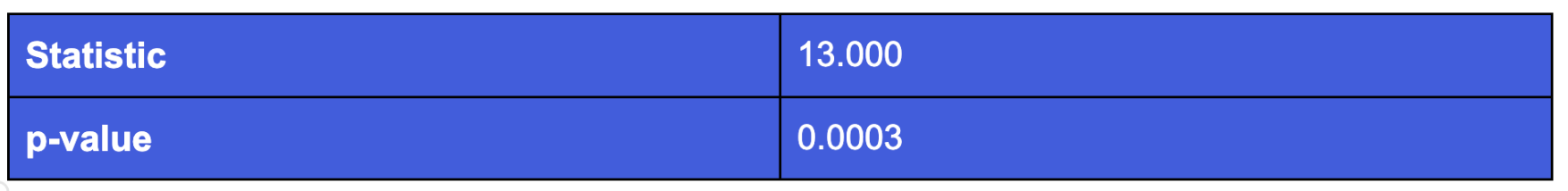

Die Teststatistik für den Levene-Test ist oben für unsere beiden Gruppen tabelliert. Basierend auf der Levene-Teststatistik können wir die Nullhypothese verwerfen und bestätigen, dass die Varianzen der beiden Gruppen nicht gleich sind. Dies impliziert, dass wir eher den Welch-t-Test als den Standard-Student-t-Test durchführen müssten.

Welch-t-Test

Welch's t-test, oder t-test mit ungleichen Varianzen, ist robust gegenüber Verletzungen der Homoskedastizität. Die Nullhypothese in diesem Test ist, dass zwei Populationen gleiche Mittelwerte haben. Es ist auch bekannt als eine Modifikation des t-Tests für unabhängige Stichproben, die keine gleichen Varianzen annimmt.

Nun berichten wir die Teststatistik für den Welch-T-Test für unsere beiden Gruppen in der obigen Tabelle. Basierend auf der Welch-T-Teststatistik können wir die Nullhypothese verwerfen. Dies impliziert, dass die Anmeldeinformations- und Betrugsrisikowerte von Gruppe A signifikant höher sind als die Anmeldeinformations- und Betrugsrisikowerte von Gruppe B. Mit anderen Worten: Wir haben unsere Hypothese bestätigt, dass Unternehmen mit geringer Phishing-resistenter Nutzung ein deutlich höheres Anmeldeinformations- und Betrugsrisiko aufweisen als Unternehmen mit relativ höherer Phishing-resistenter Nutzung.

Wichtige Erkenntnisse

- Der Prozentsatz der Phishing-Resistenz (PR) ist die Metrik, die wir einführen, um die Verwendung von Phishing-Resistenz-Authentifikatoren in einer Organisation zu bewerten. Organisationen sollten diese Metrik überwachen und verbessern, um ihre Sicherheitslage zu verbessern.

- Anmeldedaten- und Betrugsrisiken sinken drastisch, wenn Sie Phishing-resistente Authentifikatoren verwenden. Beginnen Sie noch heute Ihre Reise zur Phishing-Resistenz, um das Risiko deutlich zu reduzieren. Okta empfiehlt die Verwendung von Phishing-resistenten Faktoren wie FastPass, WebAuthn und Smart Cards (Bund) für alle Flows.

- Statistisch gesehen sind Organisationen mit geringer Phishing-Resistenz im Vergleich zu solchen mit höherer Phishing-Resistenz erheblichen Anmeldeinformations- und Betrugsrisiken ausgesetzt.

- Das Erreichen von 100 % Phishing-Resistenz ist notwendig, um Anmeldeinformations- und Betrugsrisiken für die erörterten Angriffsvektoren zu mindern, was auf eine 100-prozentige Nutzung von Phishing-resistenten Authentifizierungen hindeutet.

- Schutzmaßnahmen gegen Phishing-Angriffe können Angriffsvektoren im Zusammenhang mit Anmeldeinformationszugriff und Toll Fraud effektiv eliminieren, auch wenn diese scheinbar nicht miteinander zusammenhängen. Phishing-resistente Authentifikatoren erweisen sich als wirksames Abschreckungsmittel gegen Nicht-Phishing-Angriffe.

Haben Sie Fragen zu diesem Blog-Beitrag? Kontaktieren Sie uns unter eng_blogs@okta.com.

Entdecken Sie weitere aufschlussreiche Engineering-Blogs von Okta, um Ihr Wissen zu erweitern.

Möchten Sie Teil unseres engagierten Teams aus herausragenden Ingenieuren werden? Besuchen Sie unsere Karriereseite.

Nutzen Sie das Potenzial moderner und fortschrittlicher Identitätsverwaltung für Ihr Unternehmen. Kontaktieren Sie unseren Vertrieb für weitere Informationen.