Voici Sarah, responsable marketing dans une entreprise de meubles de taille moyenne. Sarah se souvient de ses débuts en tant que stagiaire en marketing il y a 10 ans. Elle commençait ses journées de travail en entrant ses mots de passe à plusieurs reprises, en luttant contre des connexions VPN complexes et en soumettant des demandes d'accès fastidieuses qui pouvaient prendre des jours à satisfaire. Aujourd'hui, son expérience est radicalement différente. Elle ouvre son ordinateur portable, se connecte une seule fois et bénéficie instantanément d'un accès sécurisé à toutes les applications et données dont elle a besoin.

Examinons une journée dans la vie professionnelle de Sarah, en voyant comment une plateforme d'identité mature et complète rationalise l'expérience des employés. Ensuite, nous explorerons les avantages stratégiques plus larges que ces solutions offrent à l'ensemble de l'organisation, de l'augmentation de la productivité à l'amélioration de la sécurité et de l'agilité.

Le défi de la gestion fragmentée des identités

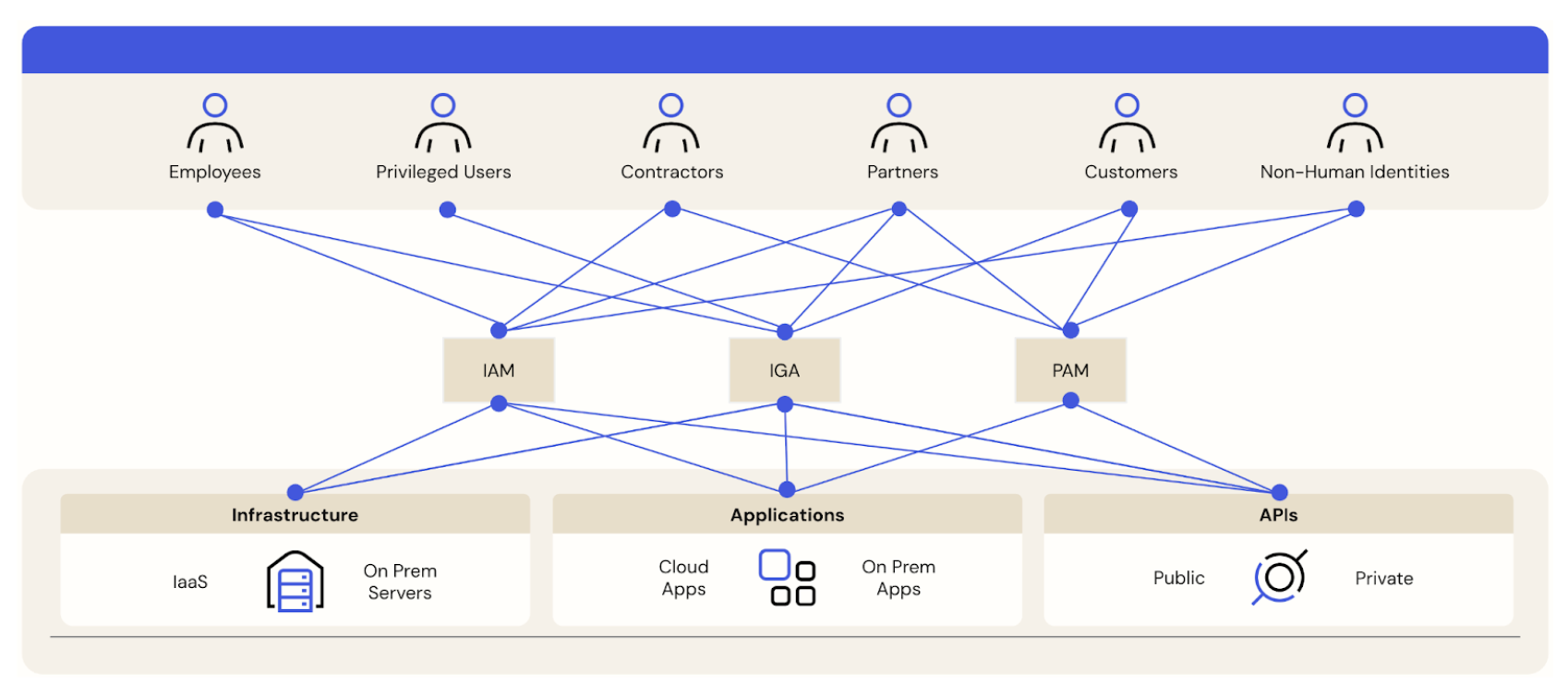

La plupart des organisations ont des difficultés avec la gestion des identités. L'identité est souvent un aspect négligé de la cybersécurité, impliquant de nombreux outils acquis au fil du temps pour des initiatives spécifiques. Un outil pour l'authentification unique (SSO) et l'authentification multifacteur (MFA), un autre pour la gestion du cycle de vie, peut-être un outil distinct pour la gestion des accès privilégiés, et encore un autre pour la gouvernance des identités. Ajoutez à cela les outils d'identité existants et vous obtenez un système fragmenté et complexe, difficile à gérer, coûteux à entretenir et vulnérable aux risques de sécurité.

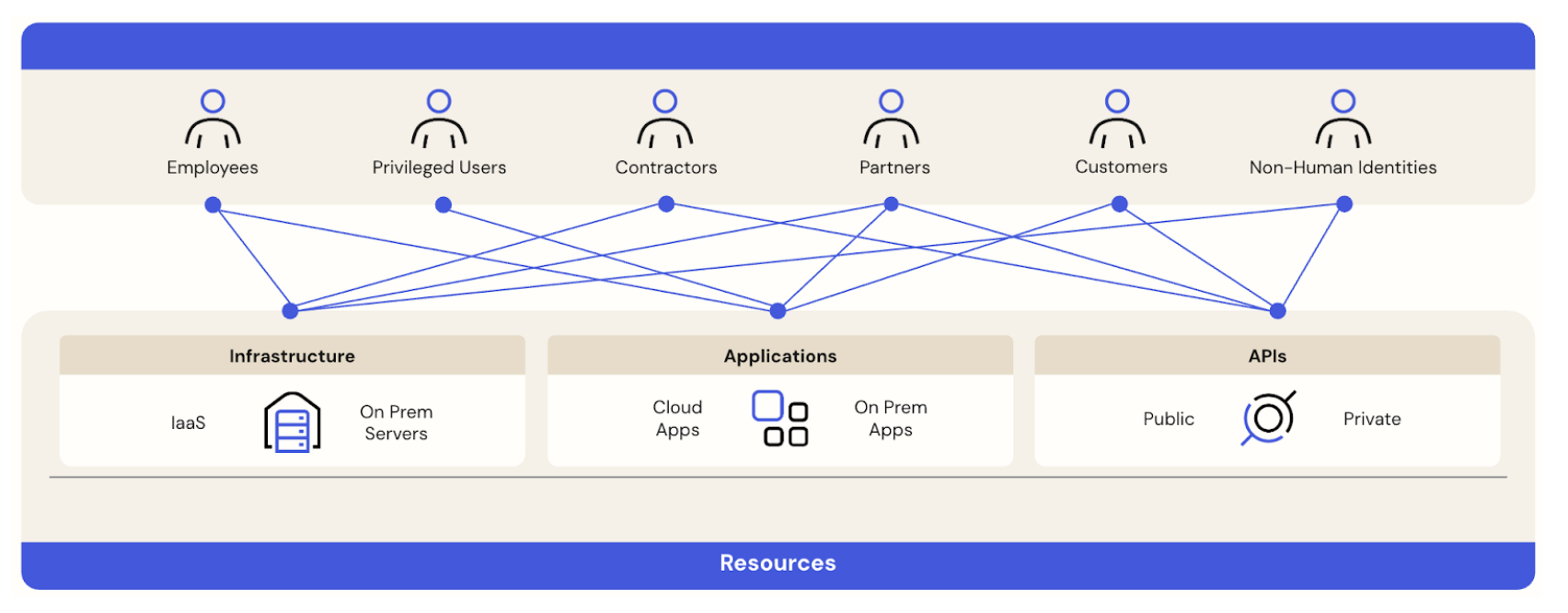

L’explosion des identités et des types de ressources crée de la complexité et des silos d’identité

La journée de Sarah : Une expérience utilisateur transparente

La journée de travail de Sarah commence par une connexion OS unique et sécurisée avec l'authentification multifacteur sans mot de passe grâce à Okta Device Access. Elle accède immédiatement à ses applications sans connexion supplémentaire grâce à Okta Single Sign-On. L'époque de la fatigue des mots de passe et des notes autocollantes remplies d'identifiants de connexion est révolue ; l'avenir sans mot de passe est arrivé.

Lorsque Sarah a besoin d'accéder aux données sensibles des clients pour un examen de campagne, Okta Adaptive Multi-Factor Authentication évalue intelligemment le risque de cet accès. Comme elle se connecte à partir d'un nouveau réseau ce matin (le Wi-Fi de la maison de maman), Okta effectue une vérification rapide via Okta FastPass. Cette authentification MFA résistante à l'hameçonnage est transparente et indolore. En fait, Sarah ne se rend pas compte que son ordinateur portable d'entreprise est reconnu et vérifié par Okta pour assurer la conformité aux politiques de sécurité de son entreprise.

Plus tard, Sarah a besoin d'accéder à une nouvelle plateforme d'analyse marketing. Au lieu d'envoyer un e-mail ou d'appeler le service d'assistance, elle utilise le portail de demande d'accès en libre-service Okta Identity Governance. Elle demande les permissions nécessaires et le système achemine automatiquement sa demande à l'approbateur approprié. Cela rationalise le processus et fournit une piste d'audit claire.

Enfin, Sarah participe à un auto-examen trimestriel de certification d'accès. Okta Identity Governance simplifie ce processus en présentant une liste claire de ses accès applicatifs actuels et en lui permettant de confirmer ou de révoquer rapidement les permissions, garantissant ainsi la conformité aux exigences réglementaires et aux politiques d'entreprise.

Au lieu d’une frustration sans fin et de devoir demander de l’aide au service informatique, elle bénéficie d’une expérience sécurisée, fluide et plus productive. Elle se prépare pour la conférence téléphonique de son équipe dans l’après-midi au lieu de courir après une approbation.

« Okta nous aide à mettre en œuvre une stratégie Zero Trust en fournissant une forte assurance des appareils et des politiques résistantes à l'hameçonnage. Cela constitue une étape essentielle vers la réalisation d'une expérience 100 % sans mot de passe pour nos utilisateurs finaux à l'avenir. »

Eric Richard, SVP of Engineering and Chief Information Security Officer, HubSpot

Les coûts cachés des capacités d'identité « gratuites » ou « incluses »

Les organisations utilisent souvent les fonctionnalités de gestion des identités offertes par les fournisseurs de cloud de collaboration comme une option « gratuite » ou à faible coût. Malheureusement, cette approche apparemment peu coûteuse crée d'importants coûts cachés. La mise en œuvre et la gestion des fonctionnalités d'identité de base dans un environnement complexe et dynamique peuvent être beaucoup plus difficiles et coûteuses que prévu initialement. Ces coûts incluent :

- Complexité informatique accrue : l'utilisation des capacités d'un cloud de collaboration signifie souvent qu'il faut composer avec un système fermé qui ne s'intègre pas facilement aux autres applications d'entreprise de pointe. Cela ajoute de la complexité pour le personnel informatique, qui doit consacrer plus de temps à la mise en œuvre, à l'exploitation et au dépannage.

- Fonctionnalités limitées : Ces solutions de base manquent souvent des fonctionnalités avancées des solutions d'identité dédiées. Cela entraîne des lacunes en matière de sécurité, de conformité et d'expérience utilisateur, en particulier celles liées aux normes évolutives et nouvelles.

- Problèmes d'évolutivité : Au fur et à mesure qu'une organisation se développe et que ses besoins évoluent, les capacités d'identité de base peuvent ne pas être en mesure de s'adapter efficacement ou facilement. Cela peut nécessiter une migration coûteuse et perturbatrice vers une solution plus robuste.

- Coût total de possession (TCO) plus élevé : En tenant compte des coûts de mise en œuvre, du fonctionnement continu, du manque d'options d'intégration simples et des risques de sécurité potentiels, le TCO de l'utilisation de la gestion des identités d'un nuage de collaboration est souvent bien supérieur à l'investissement dans une plateforme d'identité complète comme Okta.

Les silos du système d'identité, la montée en puissance des types d'identité et la complexité technologique font obstacle.

La vision organisationnelle : avantages stratégiques

En changeant de perspective, examinons les avantages stratégiques importants que des solutions d'identité matures comme Okta Platform peuvent offrir à l'organisation de Sarah.

L'expérience utilisateur transparente de Sarah se traduit par des économies de coûts substantielles et des gains de productivité pour son entreprise. Les employés sont plus productifs lorsque l'accès est rapide et facile. Ils constatent une réduction substantielle des tickets du service d'assistance liés aux réinitialisations de mot de passe, aux problèmes d'accès, aux problèmes de provisioning et à d'autres problèmes liés à l'identité.

Une sécurité et une conformité améliorées sont des avantages clés. Okta joue un rôle essentiel dans la mise en place d'un cadre de sécurité Zero Trust. Zero Trust est un modèle de sécurité basé sur le principe de « ne jamais faire confiance, toujours vérifier ». Cela signifie adopter une vérification d'identité appropriée et résistante au phishing pour chaque utilisateur qui tente d'accéder aux ressources, quel que soit son emplacement ou le réseau qu'il utilise. Les capacités d'Okta, telles que l'authentification multifacteur adaptative (Adaptive MFA), Okta Identity Governance et Identity Threat Protection with Okta AI (ITP), jettent les bases de cette approche. En évaluant en permanence le contexte de l'utilisateur et de l'appareil, Okta contribue à garantir que seules les personnes autorisées (et les appareils conformes aux politiques) peuvent accéder à des ressources spécifiques.

Détection avancée des menaces et maturité de l'identité

Okta Identity Threat Protection fournit une réponse aux menaces d'identité en temps réel. Identity Threat Protection s'intègre aux solutions de sécurité qui exploitent le Shared Signals Framework (SSF) tel que défini par la OpenID Foundation. Ce framework permet le partage de signaux entre différentes solutions de cybersécurité dans différentes couches (identité, réseau, etc.). Cela permet une atténuation complète et en temps réel des menaces au fur et à mesure qu'elles surviennent, réduisant ainsi l'impact des attaques basées sur l'identité.

En tirant parti de ces intégrations, Identity Threat Protection améliore la détection et la réponse aux attaques basées sur l’identité, consolidant ainsi une posture Zero Trust. Il reçoit des signaux pour réagir avant que les menaces n’atteignent la couche d’identité et envoie des signaux à d’autres solutions de cybersécurité afin d’élaborer une réponse coordonnée à la menace. Cela permet aux organisations de passer d’une sécurité traditionnelle basée sur le périmètre à une approche dynamique axée sur l’identité.

Okta automatise les processus d'identité critiques :

- Intégration et provisionnement automatisés pour les nouveaux employés

- Transferts transparents

- Déploiement et suppression d'accès efficaces

Cela réduit les processus manuels, minimisant ainsi les erreurs et atténuant les risques. De précieuses ressources informatiques peuvent se concentrer sur de nouveaux projets et initiatives au lieu de processus manuels. Okta Identity Governance inclut Okta Lifecycle Management et Okta Workflows, notre plateforme d'automatisation et d'orchestration d'identité sans code. Par exemple, vous pouvez automatiquement révoquer l'accès aux badges lorsqu'un employé est désengagé ou donner accès à une nouvelle installation dès que le titre et le lieu d'un utilisateur sont modifiés dans le système RH.

La maturité de l'identité stimule la vélocité de l'entreprise. Okta fournit une Identity Security Fabric pour aligner la gestion des identités sur les objectifs commerciaux plus larges. Okta permet aux organisations de devenir proactives en matière d'identité. Okta Identity Security Posture Management identifie les vulnérabilités et les failles de sécurité avant qu'elles ne puissent être exploitées. Les capacités d'orchestration d'identité d'Okta, telles que Workflows et l'Okta Integration Network simplifient l'intégration avec d'autres systèmes, créant ainsi un service informatique cohérent et agile. Les avantages : Réduction des risques, augmentation de l'efficacité opérationnelle et capacité à s'adapter rapidement à l'évolution des besoins de l'entreprise et des menaces de sécurité. Cela stimule l'augmentation de la vélocité de l'entreprise.

Un extrait de l'eBook « Les avantages d'une approche mature de la gestion des identités », commandé par Okta et produit par l'Enterprise Strategy Group de Tech Target

Transformez votre strat gie d'identit

Comme nous l'avons vu dans le cas de Sarah, une plateforme d'identité mature et complète améliore l'expérience de chaque employé et renforce l'ensemble de l'organisation. En fournissant un moyen sécurisé, transparent et efficace de gérer l'identité, Okta permet aux organisations d'obtenir des avantages stratégiques importants, notamment une productivité accrue, des coûts réduits, une sécurité renforcée, une conformité améliorée et une plus grande agilité commerciale.

Votre organisation est-elle prête à adopter une approche moderne et mature de l'identité ? Commencez par évaluer votre stratégie d'identité actuelle, en identifiant les points à améliorer et en explorant comment Okta peut vous aider à atteindre vos objectifs. Vous voulez en savoir plus ?

Explorez la plateforme Okta.

Cette publication ne représente pas nécessairement la position, les stratégies ou l'opinion d'Okta.