Okta Japan株式会社 シニアソリューションエンジニア 石橋 禎史

Oktaの5つの導入事例を通して、それぞれ「どのような課題があったのか」「Oktaが課題解決にどう役立ったか」についてご紹介させて頂きます。ユースケースで見るOktaの活用方法をご覧ください。

導入事例1:兼務アカウントの管理

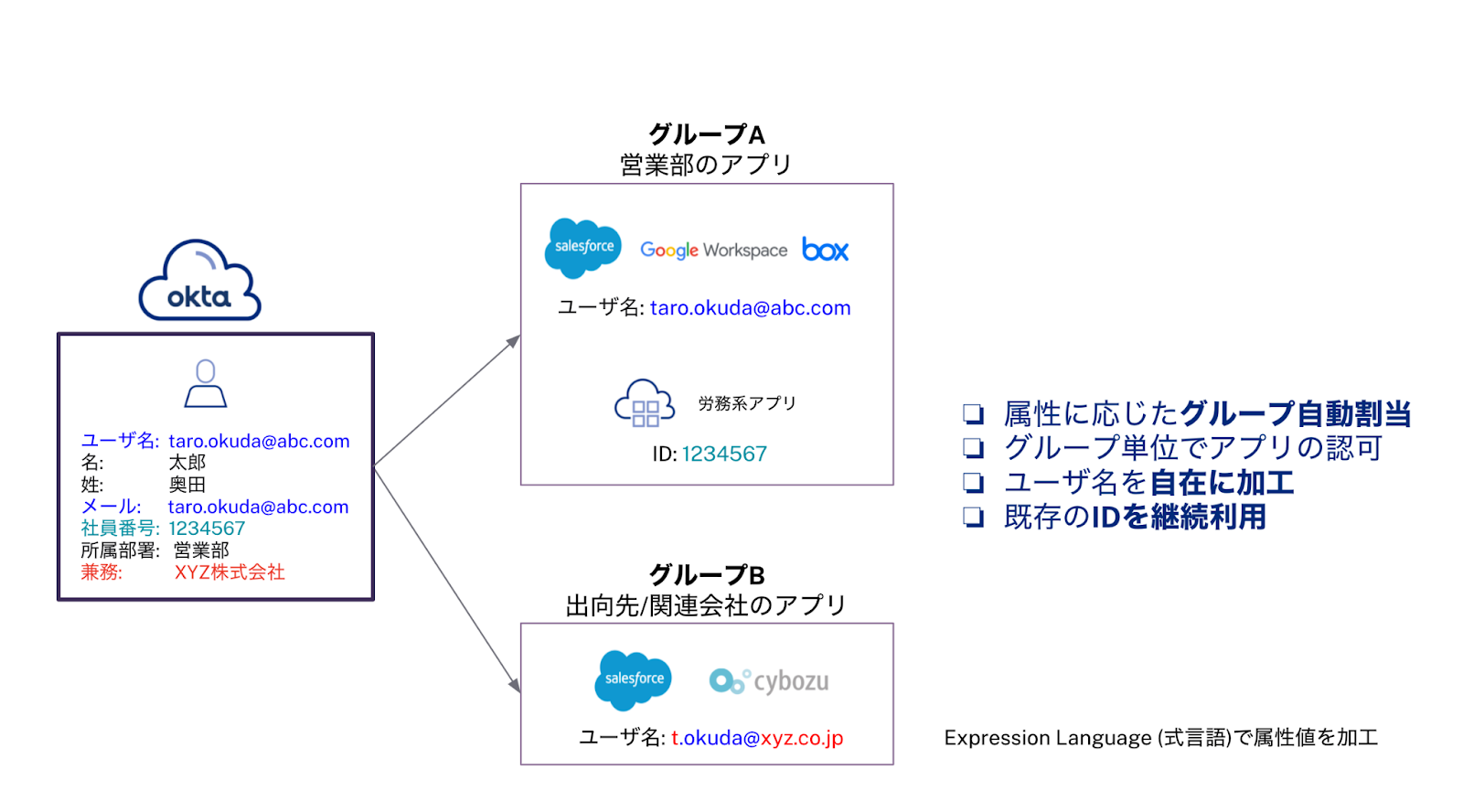

このユーザ企業では関連会社との間で出向等があり、主務と兼務がある環境でした。業務アプリケーションも自分が本来所属する会社のメールアドレス等を利用してシングルサインオン(SSO)で利用する一方、出向先の関連会社でもアプリケーションを利用することがあり、この場合は関連会社のメールアドレスでシステムにログインすることになります。つまり、一人のユーザが複数のIDを使い分ける必要がある環境でした。

OktaではApplication Username Formatと呼んでいますが、ユーザの「属性値」を自由に書き換え/加工することで特定のアプリケーションにログインする際のユーザ名を使い分けることができます。加工のための言語であるExpression Languageを活用し、「出向先のアプリケーションを使う際にはOktaに格納されている属性値を加工して出向先の形式に合わせたユーザ名に書き換えてログインする」という処理が実現できます。

さらに、Oktaではユーザの属性に基づいて自動的にグループを割り当てることができるので、兼務に関する属性値の情報から出向先のアプリケーションを利用するためのグループが自動的に割り当てられます。

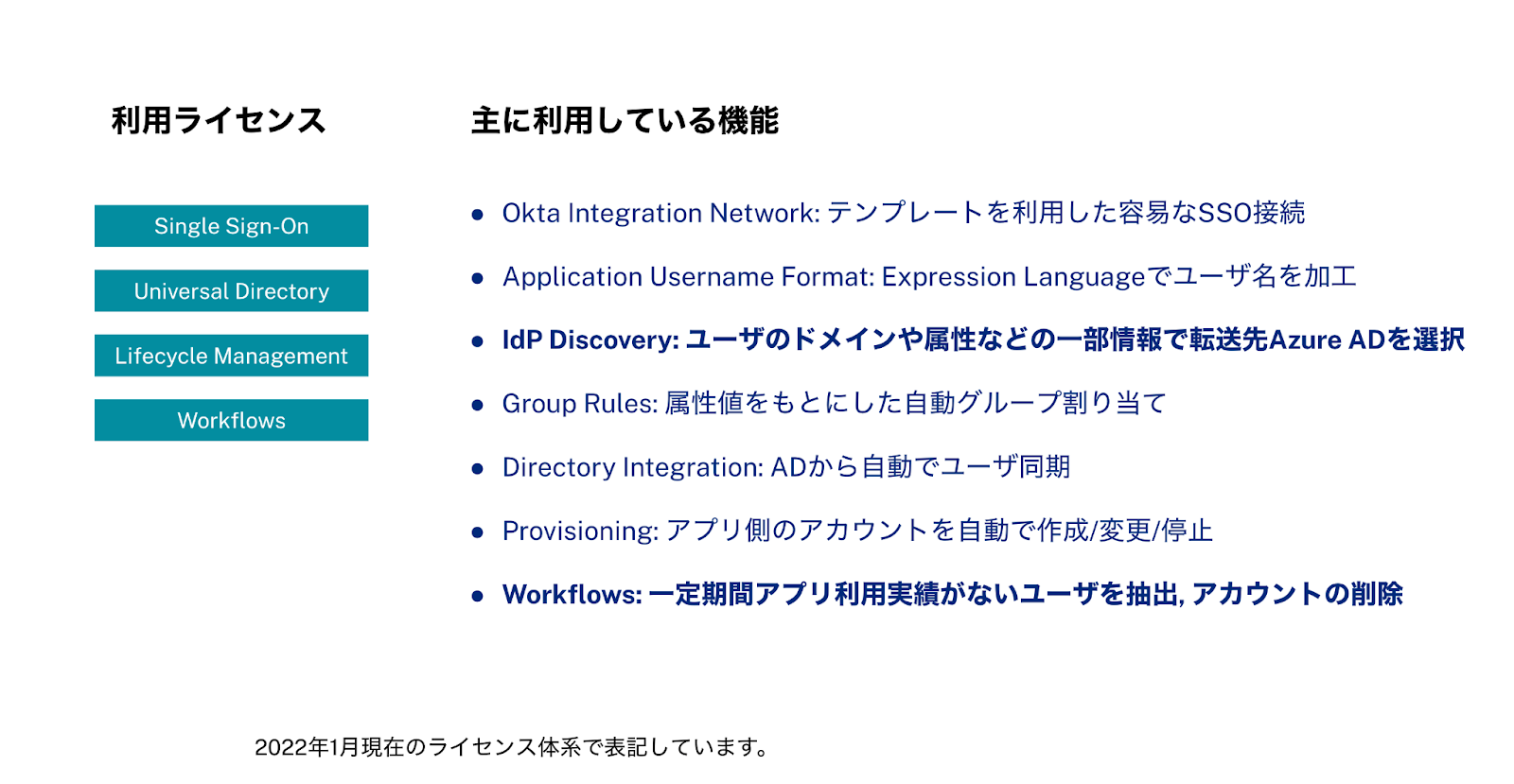

利用しているライセンスはSingle Sign-OnとUniversal Directoryで、「テンプレートを利用したSSO接続」、「Expression Languageで利用アプリのユーザ名を加工」、「属性値を元にした自動グループ割り当て」、「Custom Attributeで独自の属性を作成」といった機能も活用しています。

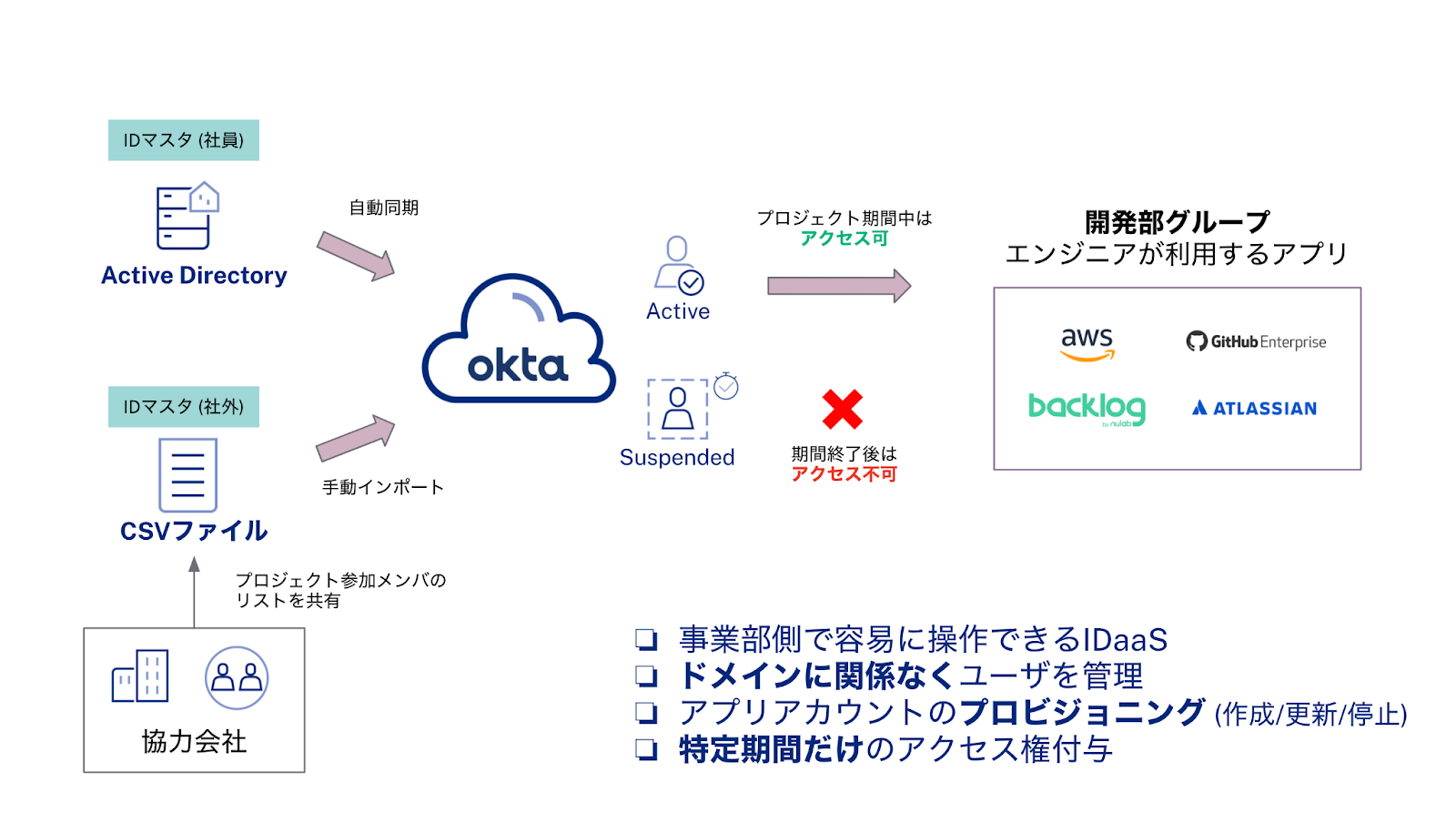

導入事例2:社外ユーザ管理

この事例はITではなく開発に携わる事業部門が独自にユーザ管理を実行した例です。開発業務の都合上、社外の協力会社やパートナー企業の人材を含めたチームを構成する形になりますが、IT部門が管理する社員データベース(Active Directory)には社外の人材を含めることができないので、代わりに開発事業部が独自にOktaを活用し、IT部門が持つ社員データベースから社員に関する情報を自動同期し、さらに協力会社等からのプロジェクト参加メンバーのリストもOktaに登録することでプロジェクト期間中のアクセス管理を実現しています。

メールアドレスのドメイン等もバラバラな社外のスタッフと社員を1つの認証基盤にまとめ、社員と社外スタッフをそれぞれ別のグループにするといった形にしています。プロジェクト期間中は開発に使用するアプリケーションのアカウントを自動プロビジョニングして利用権を付与する一方、プロジェクト期間が終了したら即アクセス権を停止し、セキュリティリスクが生じないように管理しています。

使用ライセンスは、Single Sign-On、Universal Directory、Lifecycle Management、Advanced Lifecycle Managementで、Active Directoryからの自動ユーザー同期やプロビジョニング/デプロビジョニングの自動化といった機能が活用されている例です。

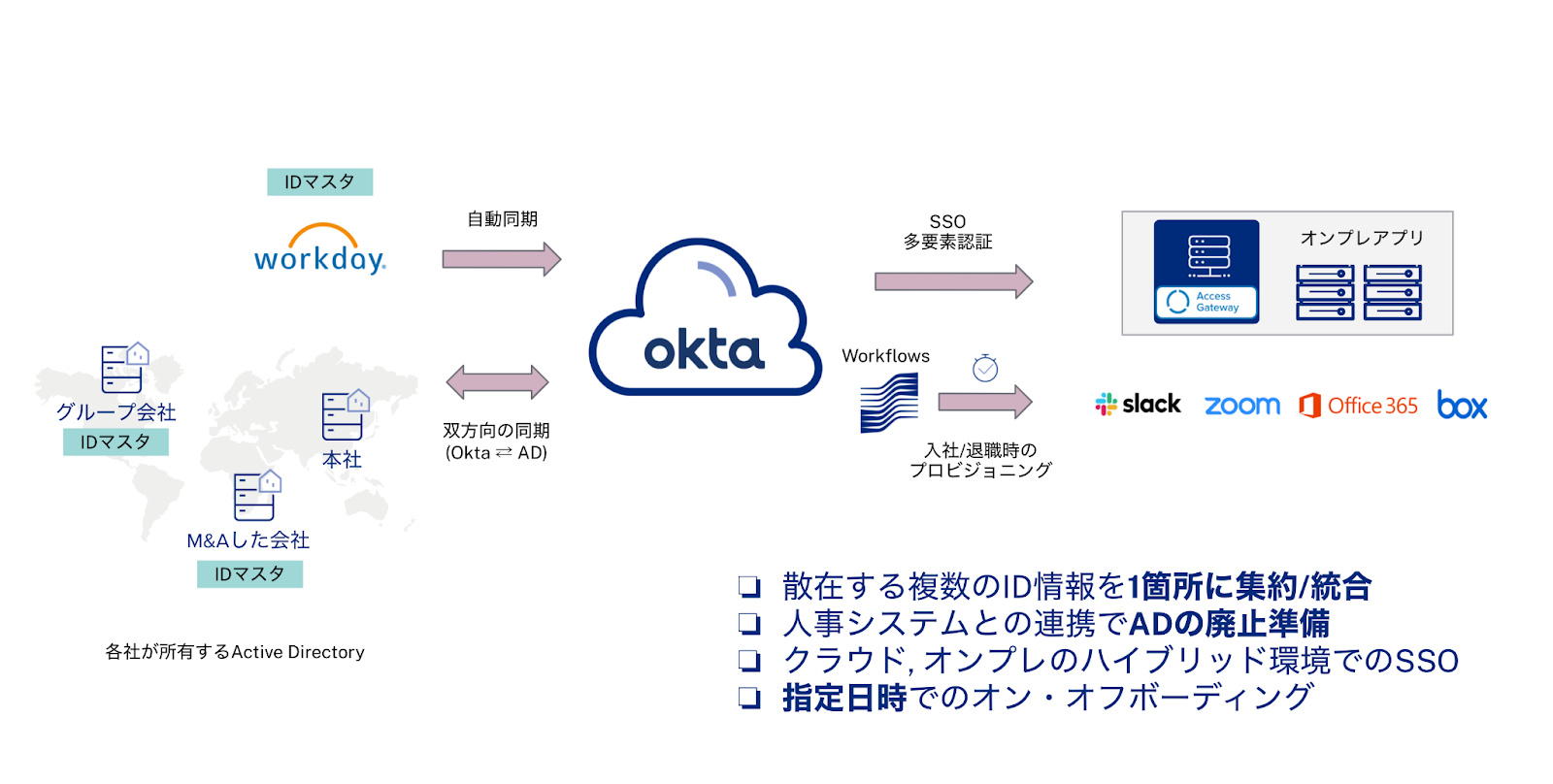

導入事例3:IDの集約

やや複雑な環境を運用するユーザ企業の事例で、世界中に拠点が展開されており、買収企業などもあるために複数のID情報が散在する形になっていました。人事マスターとしてSaaS(Workday)に情報の集約を行なっているところでしたが、買収直後の企業に関しては取り込めていないなど、IDのマスタ管理はバラバラでした。

Oktaでは人事システムであるWorkdayと直接連携が可能なので、Active Directoryなどを介することなく人事システムから直接情報をOktaに取り込んでいます。まだ人事システムに巻き取れていない散在した人事情報は、各拠点のActive Directoryなどから取り込む形です。

このユーザ企業ではオンプレミスのActive Directoryは廃止してWorkdayに一本化したいという希望もあったので、WorkdayからOktaに取り込んだアイデンティティ情報を元にクラウドとオンプレミスのハイブリッド環境でシングルサインオンや多要素認証を実現、さらにOktaのWorkflowsを活用して指定された日時でのオンボーディング/オフボーディングを実施しており、入社の時点で各種アプリケーションのアカウントを準備し、退職する際にはアカウントの削除を自動化しています。

使用ライセンスは、Single Sign-On、Multi-factor Authentication、Access Gateway、Universal Directory、Lifecycle Management、Lifecycle Management Advanced Sourcingで、多要素認証としてFIDO2に基づく生体認証を活用、またフェデレーションに対応していないオンプレミス・アプリケーションに対するSSOのためにAccess Gatewayが活用されています。

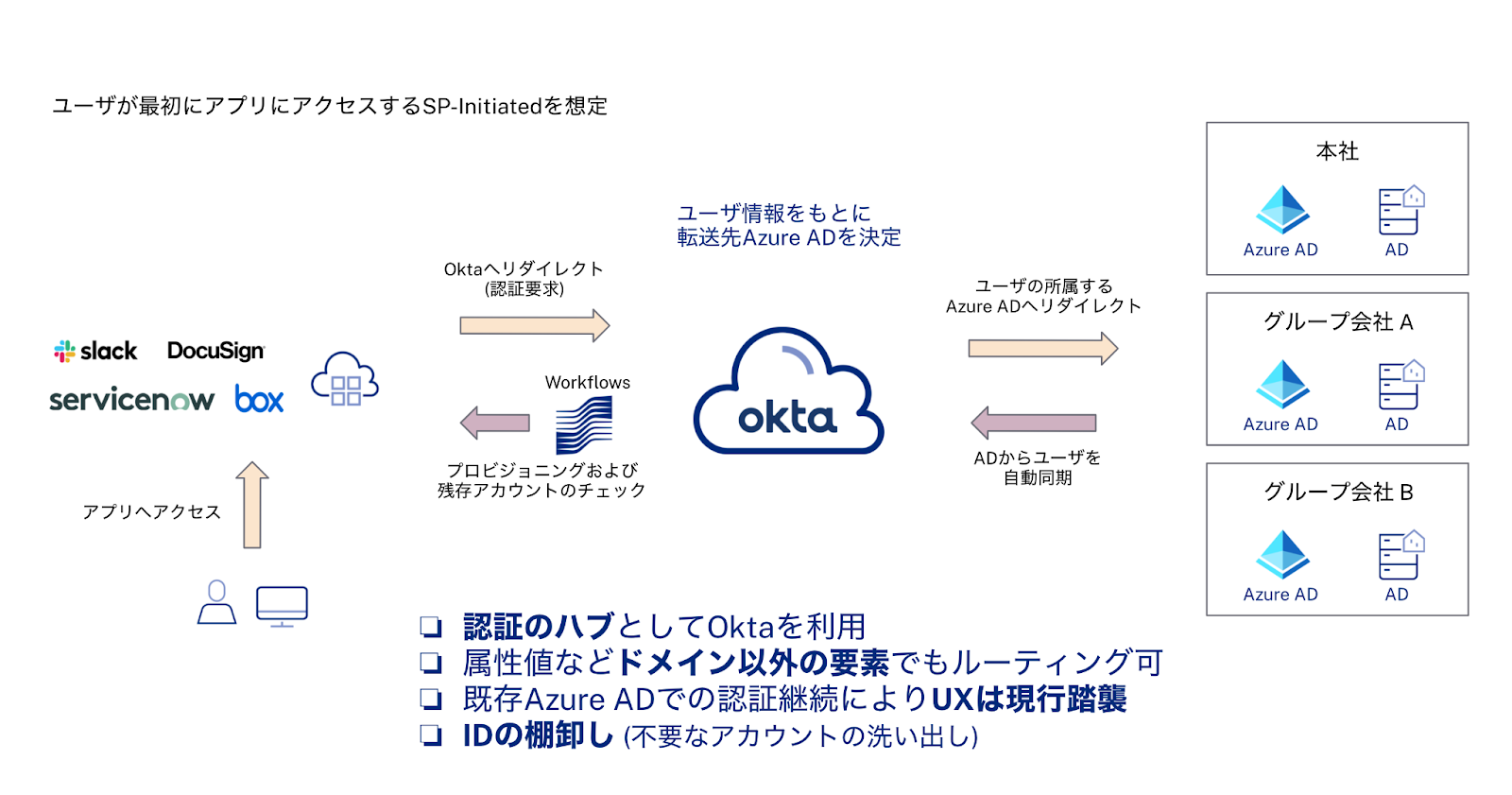

導入事例4:Azure ADとの併用

この事例は、既にAzure ADを運用しているユーザ企業で、Azure ADとOktaを連携させた例です。既存のAzure ADを認証基盤としてそのまま活用し、シングルサインオンや多要素認証、ID/パスワードなど、現状のユーザ体験は変更せずそのままAzure ADで実行する一方、アカウントの同期や指定日時でのプロビジョニング、属性値のマッピング、IDの棚卸しなど、アイデンティティに関連する細かい操作に関してはOktaが優れているということで、OktaとAzure ADを併用する形としています。

ユーザがこれまで通りに各アプリケーションに対してアクセスを行なうとOktaがユーザのIDや属性情報をチェックし、認証を行なうAzure ADを決定してルーティングします。認証のハブとしてOktaが活用されている形です。ユーザからはこれまで通りのUXでアプリケーションが利用でき、運用管理者はOktaのきめ細かなアイデンティティ管理機能が活用できるようになります。

使用ライセンスは、Single Sign-On、Universal Directory、Lifecycle Management、Workflowsで、機能面ではIdP Discoveryを活用してユーザのドメインや属性値などに基づいて転送先のAzure ADを決定したり、Directory IntegrationでActive Directoryから自動でユーザ同期を行なうなどのAD連携や、Provisioningによるアカウントの自動作成/変更/停止、Workflowsで停止されたアカウントの完全削除や、Okta側で保持している各アプリケーション毎のアクセスログ情報を元に一定期間アプリケーションの利用実績がないユーザを抽出してアカウントの削除をおこなうなどの自動化も実装しています。

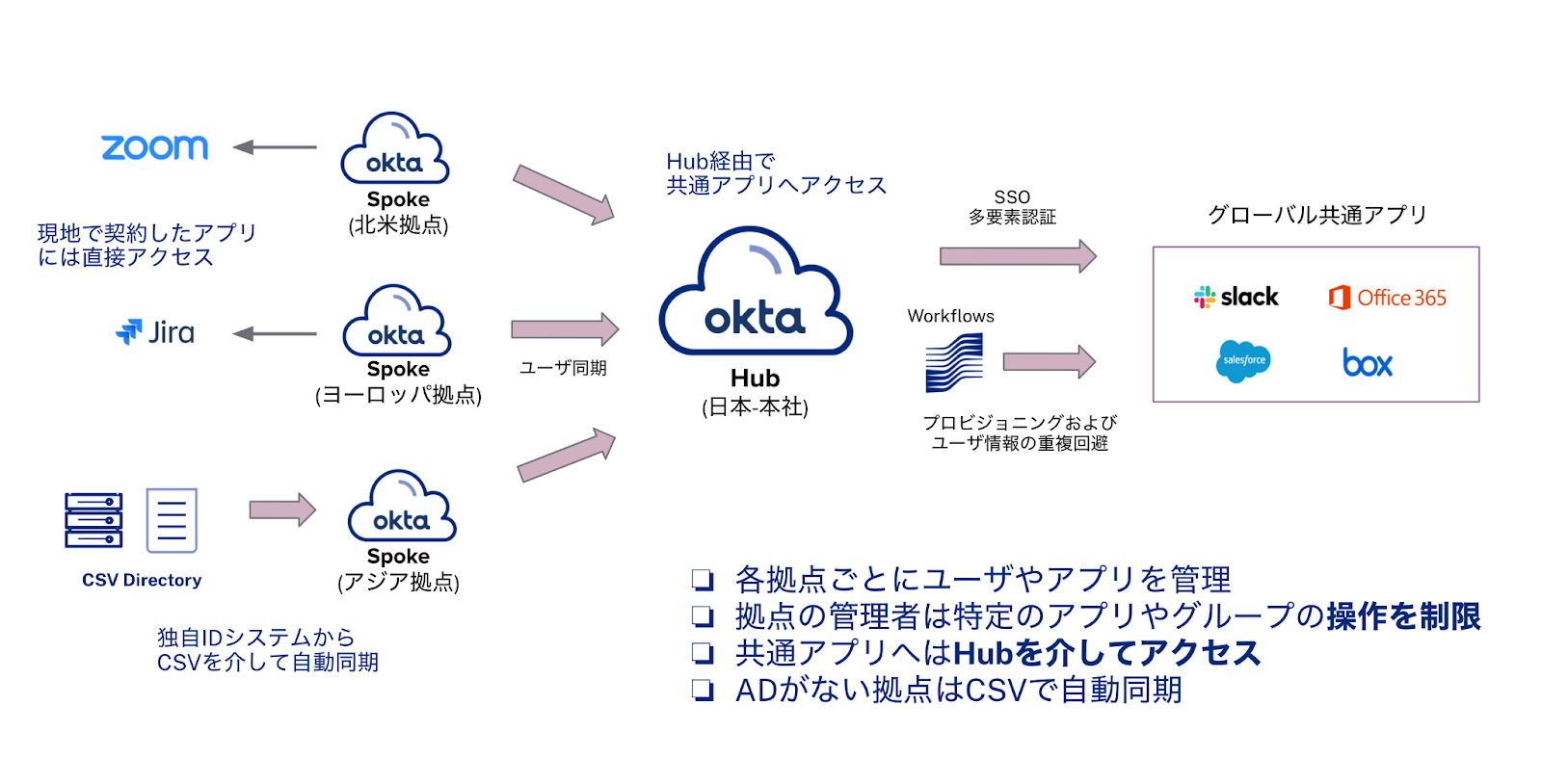

導入事例5:グローバルID統合

最後の事例はグローバル展開している大規模なユーザ企業で、各拠点毎に独自に契約しているアプリケーションを利用しつつ、全社共通で契約しているグローバル共通アプリケーションも使うために認証基盤をうまく使い分けるというニーズから、Hub & Spokeを活用した例となります。

各拠点で利用されているOkta(Spoke)と全社共通のOkta(Hub)の間は簡単にユーザ同期ができる仕組みになっています。なお、多くの拠点ではActive Directoryがユーザ情報のマスタとなっていますが、一部拠点では独自のユーザ情報マスタを運用していたため、そこから情報をCSVで抽出してSpokeのOktaに自動で取り込む仕組みも構築しています。

なお、大規模環境ならではの懸念として、同じような名前の人のIDが重複してしまう可能性があったため、Hubでの共通アプリケーションのアカウントのプロビジョニングの際にIDの重複が検出された場合はWorkflowsを使って重複しないIDに付け替えるという処理も組み込んでいます。また、管理者権限に関しては各拠点にSpokeの管理を任せる一方、全拠点共通ではなく拠点毎の状況を踏まえて一部管理者権限については制限するなどのきめ細かな権限管理も併用しています。

使用ライセンスは、Single Sign-On、Multi-factor Authentication、Universal Directory、Lifecycle Management、Lifecycle Management Advanced Sourcing、Workflowsで、多要素認証ではスマートフォンアプリによるプッシュ認証を活用、Hub & Spoke機能を活用するほか、Custom Administration Rolesで管理者の操作範囲を定義、WorkflowsでユニークなIDを生成して重複排除を行なっています。

ユースケース別にみるOktaの導入事例まとめ

アイデンティティ管理に関しては、ユーザ企業各社がそれぞれさまざまな形で既に運用しているものがあるため、新たにOktaを導入する際に既存の環境とどう摺り合わせれば良いのか悩まれることがあるかもしれません。しかし、既に豊富なユーザ事例を有しているOktaではさまざまな環境との組み合わせが事例として参照できるため、自社の状況に即したOktaの導入の形を見つけることが出来るのではないでしょうか。