侵入検知システム(IDS)とは、ネットワーク上のトラフィックを監視し、トラフィックを分析して既知の攻撃と一致するシグニチャを調べ、不審なイベントが起きた場合には管理者に警告するシステムです。その間、トラフィックは流れ続けます。

対して侵入防御システム(IPS)とは、ファイアウォールで防げない脅威に対して対処するシステムです。IPSもIDSと同様にトラフィックを監視します。しかし、何らかの異常が起こると、調査して再び 「水門」 を開くことを決めるまでトラフィックは完全に停止します。

IDS対IPSの議論では、どちらに票を投じますか?IT分野で働いている人であれば、いずれかの時点でこの質問に遭遇するでしょう。そして、速やかに答えることができないと考える人は少なからず存在します。

IDSとIPS、どちらのシステムにもメリットとデメリットがあります。そのため、一部の専門家は、IDSとIPSを組み合わせて使用することがサーバーを保護するための最良の方法であると考えます。

IDS(侵入検知システム)とは?

IDS(侵入検知システム)とは、ネットワーク上のトラフィックを監視し、トラフィックを分析して既知の攻撃と一致するシグニチャを調べ、不審なイベントが起きた場合には管理者に警告するシステムです。サーバー上の資産を保護したい一方で、問題が発生したとしてもトラフィックの速度を低下させたくないと考える場合には、侵入検知システム(IDS)が問題解決に役立ちます。

IDSには、大きく分けて5つのタイプがあります。

- ネットワーク:ネットワーク上の任意のポイントを選択し、そこからすべてのデバイス上のすべてのトラフィックを調べます。

- ホスト:ネットワーク内の独立したデバイスとの間で送受信されるトラフィックを調べ、その他すべてのデバイスは対象から外します。

- プロトコルベース:デバイスとサーバーの間に保護を置き、二者間のすべてのトラフィックを監視します。

- アプリケーションプロトコルベース:サーバーグループ内に保護を置き、サーバー同士の通信を監視します。

- ハイブリッド:上記のいくつかのアプローチを組み合わせ、システムをカスタマイズします。

どのタイプのIDSを選択しても、基礎となる機能は類似しています。つまり、パッシブテクノロジーを使用して侵入を検知し、問題が見つかった場合にはアラートを受け取ります。

システムは、以下のような問題を検知する可能性があります。

- パターン:異常な要求、非常に大きなパケットサイズ、またはその時点でシステムにとって通常とは異なると思われるものをフラグ付けします。

- 以前の攻撃:他のサーバーに対して、成功した既知の攻撃に使用されたものがサーバー上で見つかった場合に、フラグを立てます。

- 機械学習:サーバー上で通常の日に発生したすべての情報を取得し、そのデータを利用して保護を調整します。

このようなシステムには、多くの利点があります。迅速にセットアップでき、攻撃者が保護を見つけるのは困難です。しかし、進行中の攻撃が通知されるまでに、資産を保護するための貴重な時間を失っている可能性があります。

IPS(侵入防御システム)とは?

侵入防御システム(IPS)とは、ファイアウォールで防げない脅威に対して対処するシステムです。セキュリティ上の懸念のために正当なトラフィックを遮断することになったとしても、攻撃が発覚し次第、阻止したいと思う場合には、侵入防御システム(IPS)が役立ちます。

IPSの目的は、損害の発生を回避することです。攻撃について通知されるとき、システムの保護機能はすでに動作しています。

IPSは、外部侵入者からの保護を提供します。しかし、組織内のユーザーがセキュリティを損なう可能性もあります。IPSによって、そのような行動からも保護できるので、許可されている行動と禁止されている行動について従業員をトレーニングする上で役立ちます。

IPSには、大きく分けて4つのタイプがあります。

- ネットワーク:ネットワーク上のトラフィックを分析して保護します。

- ワイヤレス:ワイヤレスネットワーク内で起きていることを観察し、そこから開始された攻撃から防御します。

- ネットワークの挙動:ネットワーク上で異常なトラフィックが関与する攻撃を検出します。

- ホストベース:指定したホスト内で発生するイベントをスキャンします。

ほとんどの管理者は、ファイアウォールのすぐ後ろにIPSを配置しています。しかし、企業の資産を保護するために、非常にカスタマイズされた方法でさまざまな構成を設定できることは明らかです。

どのタイプを選択しても、IPSは予測可能な一連の手順を実行します。

IPSは、ネットワークを監視し、不審な活動や攻撃が進行していないか確認します。異常が見つかった場合は、アラートを受け取ります。しかし、その間にシステムは以下のような対策を講じます。

- セッションを閉じる。異常なアクティビティのエントリポイントを特定し、ブロックして続行できないようにします。これは、TCPセッションの終了、IPアドレスのブロック、または同様の手順を実行することを意味します。

- ファイアウォールを強化する。システムは、攻撃の侵入を許可したファイアウォールのギャップを特定することがあります。プログラムに変更を加えることで、将来同様のイベントが発生することを防止できます。

- クリーンアップする。システムは、サーバー内の破損したコンテンツや悪意のあるコンテンツをスキャンして削除できます。

IPSはリアルタイムで動作し、保護対象の空間を通過するすべてのパケットを検査します。攻撃に応答して迅速で重要なアクションを取ることができるので、保護し続けることが可能な一方で、誤検知が発生する可能性もあります。そのような場合には、トラフィックが理由もなく遅くなることがあります。

攻撃とクリーンアップの後には、発生した問題と、その修正のために何が実行されたのかに関するレポートを受け取ります。このデータを使用して、将来の攻撃に対してシステムを強化できます。そして、システムが講じた保護を再検討し、有意でないと思われるものについては元に戻すことも可能です。

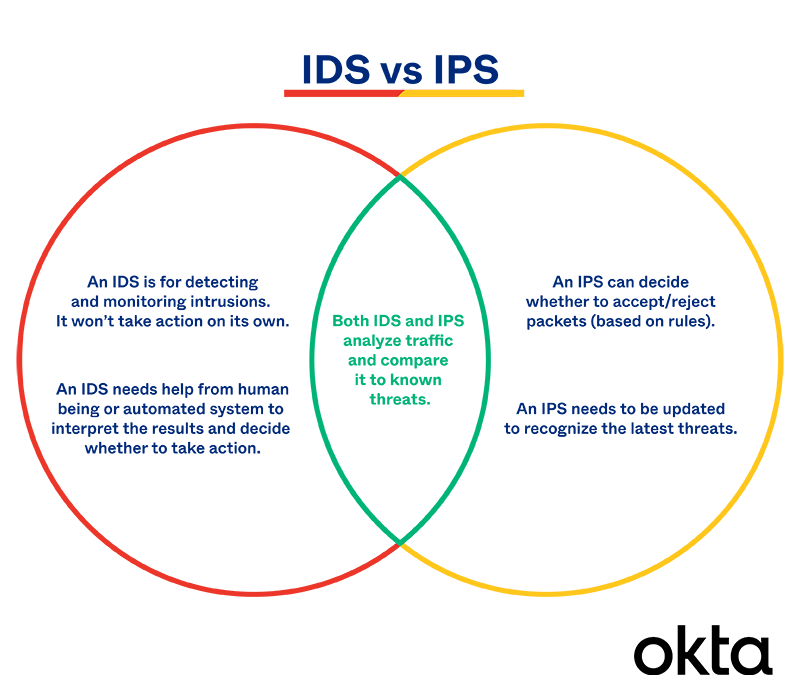

IDSとIPS:相違点と類似点

IDSとIPSのどちらを選ぶべきでしょうか。2つの類似点と相違点を検討していきましょう。

IDSとIPS、どちらのシステムも以下の機能を提供します。

- 監視:セットアップ後、これらのプログラムは指定したパラメータ内のトラフィックを調べ、オフにするまで動作します。

- 警告:どちらのプログラムでも、問題が発見されたときに指定したユーザーに通知を送ります。

- 学習:どちらも、機械学習を使用してパターンと新たな脅威を把握します。

- ログ:どちらも、攻撃と応答の記録を保持するので、それに応じて保護を調整できます。

相違点は以下の通りです。

- 応答:IPSはアクティブな制御システムですが、IDSはパッシブです。IDSの場合、警告後もシステムへの攻撃は続いているため、アクションをとる必要があります。

- 保護:実際の攻撃に際して、IDSの有用性はIPSに比べて低いと言っても差し支えないでしょう。何を実行すべきか、いつ実行すべきか、そして後始末については、使用する企業が決定する必要があります。これに対して、IPSはこれらすべてを引き受けて実行します。

- 誤検知:IDSが実際には問題でないイベントについてアラートを出しても、それによって生じる不都合の影響を受けるのは通知を受けた人だけです。しかし、IPSがトラフィックをシャットダウンすると、多くの人々が影響を受ける可能性があります。

これらの点を検討することで、どちらのシステムが自社に適しているかをすぐに理解できます。たとえば、技術的エラーによる中断が許されないのであれば、IDSが適しています。しかし、攻撃により企業秘密や評判を失うリスクを許容できない場合には、IPSを選択すべきでしょう。

IDSとIPSを組み合わせる

多くの企業は、IDSとIPSを両方ともデプロイすることで各ソリューションの欠点を補い、資産とサーバーを保護しています。

このオプションを選択することで、IPSによりアクティブなネットワークセキュリティを実現しながら、IDSによりネットワーク上のトラフィックに対する理解を深めることができます。

このような方法で提供される情報を利用して、システム全体を安全に保持できます。それとともに、攻撃を見逃さずに対処できます。

Oktaは、アイデンティティのコンテキストを使用して、軽量のIDS/IPSの組み合わせを提供し、お客様のプライバシーと安全を確保しています。このような組み合わせによって、両ソリューションの最大限のメリットを顧客に提供し、資産を保護しながら過剰な誤検知を排除できます。

このIDS/IPSの仕組みの詳細について、今すぐOktaにお問い合わせください。

参考文献

Intrusion Detection System (IDS). (January 2020). Geeks for Geeks.

What Is an Intrusion Detection System? How an IDS Spots Threats. (February 2018). CSO.

How Do Intrusion Detection Systems (IDS) Work? (May 2020). EC-Council.

Intrusion Detection and Prevention Systems. (September 2014). The InfoSec Handbook.

Intrusion Prevention System. (September 2019). Geeks for Geeks.

7 Ways to Get the Most from Your IDS/IPS. (April 2019). DarkReading.

以上の内容は、原文(英語)の機械翻訳であり、原文と内容に差異がある場合は、原文が優先されます。